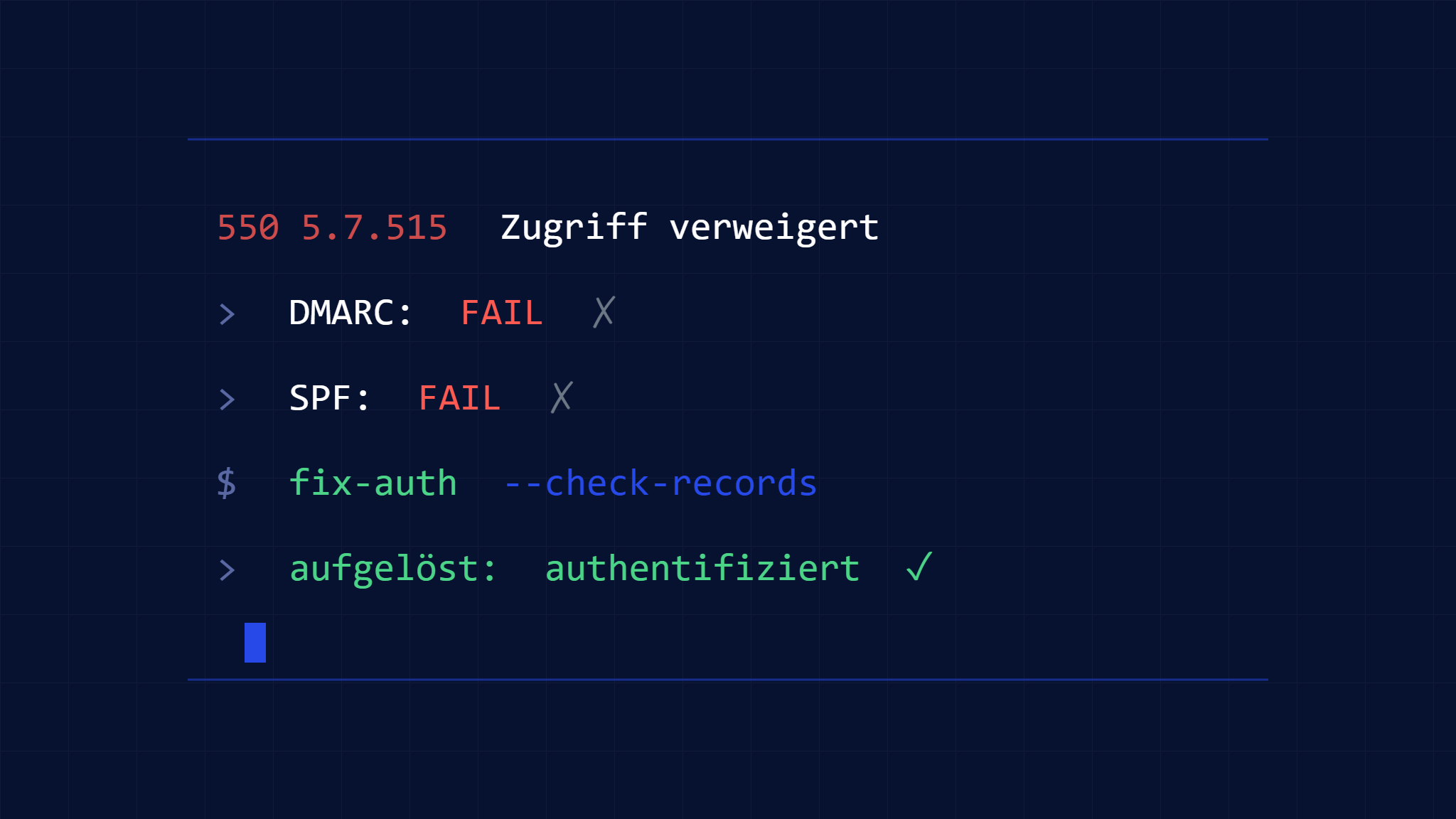

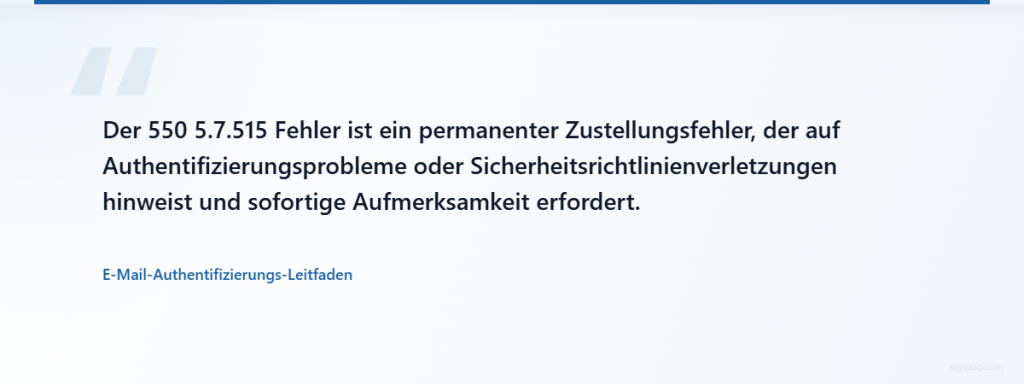

Der 550 5.7.515 Access Denied-Fehler ist einer der frustrierendsten E-Mail-Zustellungsfehler, mit denen Unternehmen konfrontiert werden. Er weist typischerweise darauf hin, dass Ihre E-Mails aufgrund von Authentifizierungsproblemen blockiert werden. Dieser Microsoft Exchange-Fehler tritt auf, wenn empfangende Mail-Server Ihre Nachrichten ablehnen, weil sie Authentifizierungsprüfungen nicht bestehen oder gegen Sicherheitsrichtlinien des Empfängers verstoßen.

Das Verstehen und Beheben dieses Fehlers ist entscheidend für die Aufrechterhaltung zuverlässiger E-Mail-Kommunikation und den Schutz der Absender-Reputation Ihres Unternehmens. Lassen Sie uns die Grundursachen erkunden und schrittweise Lösungen bereitstellen, damit Ihre E-Mails wieder fließen.

I. Den 550 5.7.515 Fehlercode verstehen

Der 550 5.7.515-Fehler ist ein permanenter Zustellungsfehler, der „Zugriff verweigert, Nachricht abgelehnt“ bedeutet. Dieser Fehler tritt typischerweise auf, wenn:

- Ihrer Domain ordnungsgemäße E-Mail-Authentifizierungseinträge fehlen

- DMARC-Richtlinien falsch konfiguriert oder zu restriktiv sind

- Ihre IP-Adresse oder Domain Reputationsprobleme hat

- Der Server des Empfängers strenge Sicherheitsrichtlinien hat, die Ihre Nachrichten blockieren

Im Gegensatz zu temporären Zustellungsfehlern (4xx-Codes) zeigt der 550-Fehler an, dass der empfangende Server Ihre E-Mail permanent abgelehnt hat und keine erneute Zustellung versuchen wird.

II. Häufige Grundursachen von Authentifizierungsfehlern

Fehlende oder falsche SPF-Einträge

SPF (Sender Policy Framework)-Einträge autorisieren, welche IP-Adressen E-Mails für Ihre Domain senden können. Häufige SPF-Probleme umfassen:

- Kein SPF-Eintrag: Ihre Domain veröffentlicht keinen SPF-Eintrag

- Falsche Syntax: Fehlerhaft formatierte SPF-Einträge, die nicht validieren

- Fehlende Include-Anweisungen: Versäumnis, legitime Versanddienste zu autorisieren

- Zu restriktive Richtlinien: SPF-Einträge, die legitime Absender blockieren

DKIM-Authentifizierungsprobleme

DKIM (DomainKeys Identified Mail) signiert Ihre E-Mails digital, um die Authentizität zu verifizieren:

- Fehlende DKIM-Signaturen: E-Mails, die ohne ordnungsgemäße digitale Signaturen gesendet werden

- Nicht übereinstimmende Selektoren: DKIM-Einträge, die nicht mit E-Mail-Signaturen übereinstimmen

- Abgelaufene oder rotierte Schlüssel: Veraltete DKIM-Schlüssel, die nicht mehr validieren

- Probleme mit Drittanbieterdiensten: DKIM-Probleme mit E-Mail-Service-Providern

DMARC-Richtlinienkonflikte

DMARC baut auf SPF und DKIM auf, um Domain-Level-Schutz zu bieten:

- Strenge Ablehnungsrichtlinien: DMARC-Richtlinien auf „p=reject“ gesetzt, die legitime E-Mail-Blockierungen verursachen

- Alignment-Fehler: E-Mails, die SPF- oder DKIM-Alignment-Anforderungen nicht erfüllen

- Subdomain-Richtlinienprobleme: Falsche DMARC-Vererbung für Subdomains

- Schrittweise Richtliniendurchsetzung: Zu schneller Übergang von Monitor zu Durchsetzung

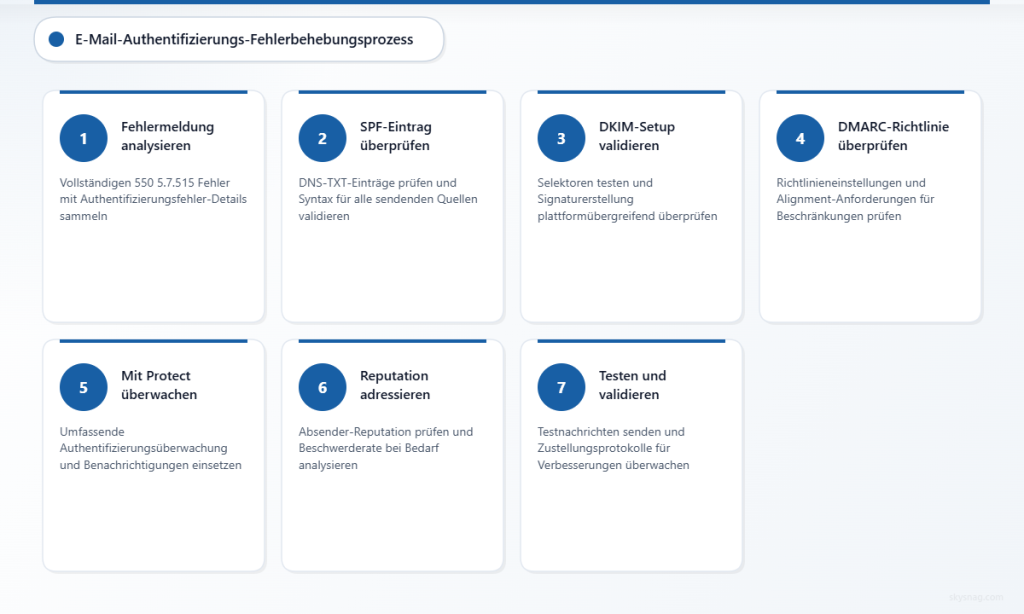

III. Schrittweise Fehlerbehebungsanleitung

Schritt 1: Vollständige Fehlermeldung analysieren

Sammeln Sie die vollständige Fehlermeldung aus Ihren E-Mail-Logs oder Bounce-Benachrichtigungen:

550 5.7.515 Access denied, message refused by [server.domain.com]

Additional details: SPF check failed, DMARC policy violationSuchen Sie nach spezifischen Authentifizierungsfehler-Indikatoren:

- SPF-Prüfung fehlgeschlagen

- DKIM-Signatur ungültig

- DMARC-Richtlinienverletzung

- Domain-Reputationsprobleme

Schritt 2: Ihren SPF-Eintrag verifizieren

Überprüfen Sie Ihren aktuellen SPF-Eintrag mit DNS-Lookup-Tools:

- Fragen Sie die TXT-Einträge Ihrer Domain ab:

dig TXT ihredomain.com - Lokalisieren Sie den SPF-Eintrag, der mit

v=spf1beginnt - Validieren Sie die Syntax mit SPF-Test-Tools

- Stellen Sie sicher, dass alle legitimen Versandquellen enthalten sind

Häufige SPF-Korrekturen:

- Fehlende

include:-Anweisungen für E-Mail-Dienste hinzufügen - Syntaxfehler in der Mechanismus-Formatierung beheben

- IP-Adressen für geänderte Infrastruktur aktualisieren

- SPF-Flattening für komplexe Konfigurationen in Betracht ziehen

Schritt 3: DKIM-Konfiguration validieren

Testen Sie Ihr DKIM-Setup über alle Versandquellen:

- Identifizieren Sie DKIM-Selektoren, die von Ihrer E-Mail-Infrastruktur verwendet werden

- Fragen Sie DKIM-Einträge ab:

dig TXT selector._domainkey.ihredomain.com - Verifizieren Sie Schlüsselstärke und Algorithmus-Kompatibilität

- Überprüfen Sie die Signatur-Generierung in gesendeten Nachrichten

DKIM-Fehlerbehebungsschritte:

- Regenerieren Sie Schlüssel, wenn Signaturen konsistent nicht validieren

- Koordinieren Sie DKIM-Setup mit Drittanbieter-E-Mail-Services

- Stellen Sie konsistente Selektor-Verwendung über Versandplattformen sicher

- Überwachen Sie Schlüsselrotations-Anforderungen

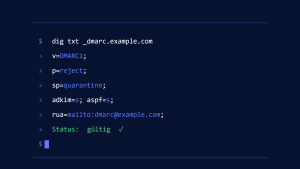

Schritt 4: DMARC-Richtlinieneinstellungen überprüfen

Untersuchen Sie Ihren DMARC-Eintrag auf übermäßig restriktive Richtlinien:

v=DMARC1; p=quarantine; sp=quarantine; pct=100; rua=mailto:[email protected]Wichtige Überlegungen:

- Richtlinien-Progression: Bewegen Sie sich schrittweise von

p=nonezup=quarantinezup=reject - Prozentuale Anwendung: Verwenden Sie

pct=, um die Durchsetzung schrittweise zu erhöhen - Subdomain-Richtlinien: Überprüfen Sie

sp=-Einstellungen für Subdomain-Behandlung - Alignment-Anforderungen: Erwägen Sie relaxed Alignment bei Bedarf

Schritt 5: Skysnag Protect für umfassendes Monitoring implementieren

Skysnag Protect bietet Echtzeit-Sichtbarkeit in E-Mail-Authentifizierungsfehler und hilft, 550 5.7.515-Fehler durch folgende Funktionen zu verhindern:

- Automatisiertes DMARC-Monitoring: Verfolgen Sie Authentifizierungsfehler über alle Versandquellen

- Richtlinien-Optimierungsempfehlungen: Anleitung zur sicheren DMARC-Richtlinien-Progression

- Multi-Source-Sichtbarkeit: Konsolidierte Berichterstattung über E-Mail-Infrastruktur

- Benachrichtigungssysteme: Sofortige Benachrichtigungen bei auftretenden Authentifizierungsproblemen

Dieses umfassende Monitoring hilft dabei, Authentifizierungsprobleme zu identifizieren, bevor sie weit verbreitete Zustellungsfehler verursachen.

Schritt 6: Reputationsprobleme angehen

Wenn Authentifizierungseinträge korrekt sind, aber Fehler bestehen bleiben:

- Absender-Reputation prüfen mit Reputations-Monitoring-Tools

- Beschwerdequoten überprüfen und Abmelde-Metriken

- Versandmuster analysieren auf Volumen-Spitzen oder ungewöhnliches Verhalten

- Mit empfangenden Domains koordinieren für mögliche Freischaltung

Schritt 7: Änderungen testen und validieren

Nach der Implementierung von Korrekturen:

- Test-Nachrichten senden an verschiedene E-Mail-Provider

- Zustellungslogs überwachen auf fortdauernde 550-Fehler

- DMARC-Berichte prüfen auf Authentifizierungs-Erfolgsraten

- Mit Empfänger-Domains verifizieren, wenn Probleme bestehen bleiben

IV. Erweiterte Fehlerbehebungstechniken

Koordination mit Drittanbieterdiensten

Viele Organisationen verwenden mehrere E-Mail-Services, die zusammenarbeiten müssen:

- Marketing-Plattformen: DKIM- und SPF-Abdeckung für alle Services sicherstellen

- Transaktionale E-Mails: Authentifizierung über verschiedene Provider koordinieren

- Legacy-Systeme: Ältere E-Mail-Infrastruktur für moderne Authentifizierung aktualisieren

- Cloud-Migrationen: Authentifizierungs-Kontinuität während Plattform-Wechseln beibehalten

DNS-Propagation und Timing

DNS-Änderungen können Zeit benötigen, um sich global zu verbreiten:

- 24-48 Stunden einplanen für vollständige DNS-Eintrag-Propagation

- Mehrere DNS-Server verwenden zur Verifizierung der Eintrag-Konsistenz

- TTL-Werte berücksichtigen bei der Planung von Authentifizierungs-Updates

- Von verschiedenen geografischen Standorten überwachen für globale Propagation

Anbieter-spezifische Überlegungen

Verschiedene E-Mail-Provider haben unterschiedliche Authentifizierungs-Anforderungen:

- Microsoft 365: Besonders streng bei DMARC-Compliance

- Google Workspace: Starker Fokus auf DKIM-Signatur-Validierung

- On-Premises Exchange: Kann zusätzliche Connector-Konfiguration erfordern

- Drittanbieter-Sicherheitsdienste: Zusätzliche Filterebenen berücksichtigen

V. Prävention und Best Practices

Schrittweise DMARC-Richtlinien-Implementierung

Implementieren Sie DMARC-Richtlinien progressiv, um Authentifizierungs-Störungen zu vermeiden:

- Mit Monitoring beginnen:

p=noneeinsetzen, um Basisdaten zu sammeln - Berichte gründlich analysieren: Alle legitimen Versandquellen verstehen

- Authentifizierungs-Lücken schließen: SPF- und DKIM-Abdeckung vervollständigen

- Durchsetzung schrittweise erhöhen: Zu

p=quarantinedannp=rejectwechseln

Regelmäßige Authentifizierungs-Audits

Etablieren Sie fortlaufende Monitoring-Praktiken:

- Monatliche DMARC-Berichte-Reviews: Authentifizierungs-Erfolgsraten verfolgen

- Vierteljährliche SPF-Eintrag-Audits: Alle Versandquellen bleiben autorisiert

- Jährliche DKIM-Schlüssel-Rotation: Kryptographische Schlüsselstärke beibehalten

- Kontinuierliches Reputations-Monitoring: Absender-Score-Änderungen beobachten

Dokumentation und Change Management

Klare Dokumentation von E-Mail-Authentifizierungs-Konfigurationen beibehalten:

- Alle SPF-Includes dokumentieren: Zweck jeder Autorisierung dokumentieren

- DKIM-Selektor-Verwendung verfolgen: Selektoren spezifischen Versandquellen zuordnen

- DMARC-Richtlinien-Entscheidungen dokumentieren: Begründung für Richtlinien-Wahl festhalten

- Infrastruktur-Änderungen koordinieren: Authentifizierungs-Updates bei E-Mail-System-Änderungen sicherstellen

VI. Wann Probleme eskaliert werden sollten

Einige 550 5.7.515-Fehler erfordern zusätzliche Unterstützung:

- Persistierende Fehler nach Authentifizierungs-Korrekturen: Können auf Reputations- oder Richtlinienprobleme hinweisen

- Anbieter-spezifische Blockierung: Einige empfangende Domains können direkte Koordination erfordern

- Komplexe Multi-Tenant-Umgebungen: Können spezialisierte Konfigurationsansätze benötigen

- Compliance-Anforderungen: Bestimmte Branchen können spezifische Authentifizierungs-Mandate haben

VII. Wichtige Erkenntnisse

Der 550 5.7.515 Access Denied-Fehler stammt typischerweise von E-Mail-Authentifizierungsfehlern, die systematisch diagnostiziert und behoben werden können. Erfolg erfordert:

- Umfassende Authentifizierungs-Einrichtung: Ordnungsgemäße SPF-, DKIM- und DMARC-Implementierung

- Schrittweise Richtlinien-Durchsetzung: Vermeidung übermäßig aggressiver DMARC-Richtlinien

- Kontinuierliches Monitoring: Regelmäßige Überprüfung von Authentifizierungs-Performance und Zustellungs-Metriken

- Proaktives Reputations-Management: Positive Absender-Reputation neben technischer Compliance beibehalten

Die Implementierung von Skysnag Protect bietet die Sichtbarkeit und Automatisierung, die benötigt wird, um Authentifizierungsfehler zu verhindern und zuverlässige E-Mail-Zustellung aufrechtzuerhalten. Mit ordnungsgemäßem Monitoring und schrittweiser Richtlinien-Implementierung können Organisationen 550 5.7.515-Fehler eliminieren und gleichzeitig ihre E-Mail-Sicherheitshaltung stärken.

Bereit, Ihre E-Mail-Authentifizierungs-Herausforderungen zu lösen? Entdecken Sie, wie Skysnag Protect Ihnen helfen kann, kugelsichere E-Mail-Authentifizierung zu implementieren und Zustellungsfehler zu eliminieren.