Die Verwaltung der E-Mail-Sicherheit über Dutzende oder Hunderte von Kunden-Domains hinweg kann sich anfühlen wie Katzenhüten. Ein Kunde wird Opfer von Spoofing, ein anderer hat Probleme mit der legitimen E-Mail-Zustellung, und Sie jonglieren ständig mit individuellen DMARC-Konfigurationen. Multi-Tenant DMARC-Management verwandelt dieses Chaos in eine stromlinienförmige, zentralisierte Kontrolle, die mit Ihrem MSP-Geschäft skaliert.

Moderne MSPs stehen vor einem E-Mail-Sicherheitsparadox: Kunden fordern Schutz auf Unternehmensniveau, aber die Verwaltung einzelner DMARC-Implementierungen über mehrere Domains hinweg schafft operative Albträume. Laut Proofpoints 2026 State of the Phish-Bericht erlebten 88% der Organisationen E-Mail-basierte Angriffe, aber nur 23% haben ordnungsgemäß konfigurierte DMARC-Richtlinien. Für MSPs multiplizieren sich diese Statistiken über jede Kunden-Domain.

Dieser umfassende Leitfaden führt Sie durch die Implementierung einer zentralisierten DMARC-Verwaltung, die alle Ihre Kunden schützt und gleichzeitig Ihren Verwaltungsaufwand um bis zu 75% reduziert.

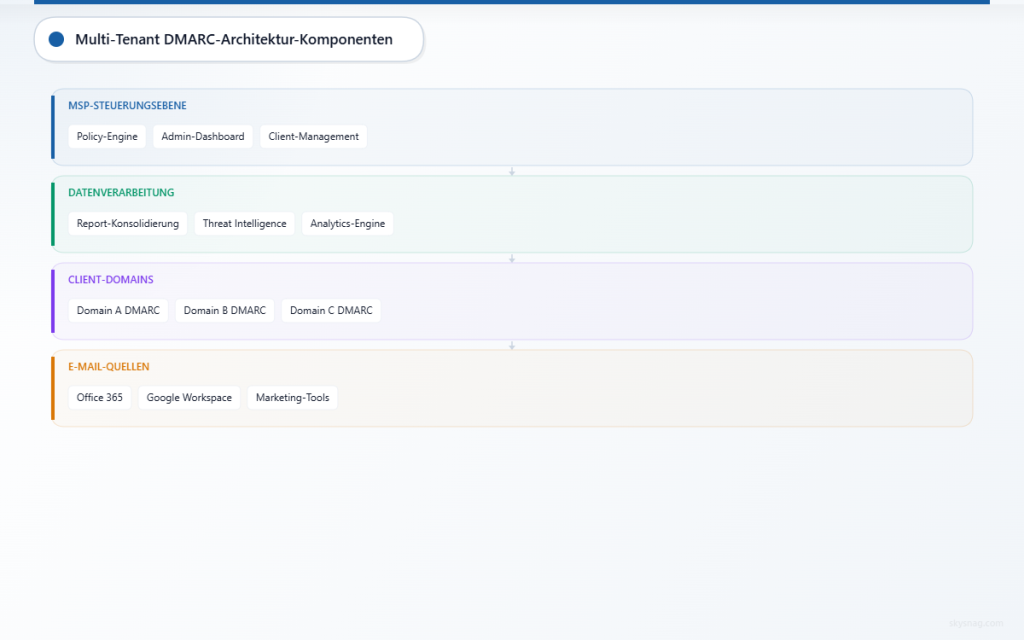

I. Verständnis der Multi-Tenant DMARC-Architektur

Multi-Tenant DMARC-Management zentralisiert E-Mail-Authentifizierungsrichtlinien über mehrere Kunden-Domains von einer einzigen Kontrolleinheit aus. Anstatt sich in Dutzende von DNS-Panels und E-Mail-Plattformen einzuloggen, verwalten Sie alles von einem einheitlichen Dashboard aus.

Kernkomponenten von Multi-Tenant DMARC

Zentralisierte Richtlinien-Engine: Ein Master-Kontrollsystem, das DMARC-Richtlinien an einzelne Kunden-Domains weiterleitet, während es die Trennung zwischen Mandanten aufrechterhält. Die Daten jedes Kunden bleiben isoliert, während sie von der zentralisierten Verwaltung profitieren.

Aggregierte Berichtskonsolidierung: Alle DMARC-Berichte von Kunden-Domains fließen in ein zentrales Repository zur Analyse, Trendanalyse und Alarmierung. Dies eliminiert die Notwendigkeit, einzelne E-Mail-Konten auf DMARC-Berichte zu überprüfen.

Domain-übergreifende Sichtbarkeit: Echtzeitüberwachung von Authentifizierungsfehlern, Zustellungsproblemen und potenziellen Bedrohungen über Ihr gesamtes Kundenportfolio von einer einzigen Schnittstelle aus.

Vorteile für MSP-Operationen

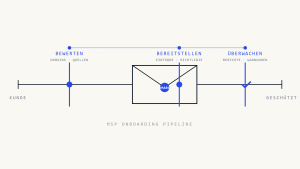

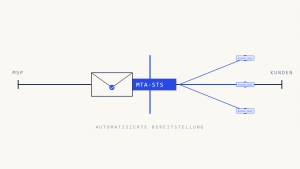

Zentralisierte DMARC-Verwaltung reduziert die Kunden-Onboarding-Zeit von Stunden auf Minuten. Anstatt DNS-Einträge und E-Mail-Einstellungen für jede Domain manuell zu konfigurieren, übernehmen automatisierte Workflows die Bereitstellung, während sie die ordnungsgemäße Mandantentrennung aufrechterhalten. Diese Skalierbarkeit wird entscheidend, wenn Ihr MSP über 50+ Kunden-Domains hinauswächst.

Die Risikoreduktion verbessert sich dramatisch mit vereinheitlichter Bedrohungsaufklärung. Wenn ein Kunde einen neuen Spoofing-Angriff erlebt, wenden sich Schutzmaßnahmen automatisch auf ähnliche Kundenkonfigurationen an. Dieses kollektive Verteidigungsmodell bietet Sicherheit auf Unternehmensniveau für kleinere Kunden, die es nicht unabhängig erreichen könnten.

II. Bewertung vor der Implementierung

Vor der Bereitstellung von Multi-Tenant DMARC führen Sie eine umfassende Prüfung Ihrer aktuellen Kunden-E-Mail-Infrastruktur durch. Diese Bewertung identifiziert potenzielle Konflikte und gewährleistet eine reibungslose Bereitstellung.

Kunden-Domain-Inventar

Dokumentieren Sie jede Domain, die DMARC-Schutz benötigt, einschließlich Hauptdomains, Subdomains für Marketing-E-Mails und Drittanbieter-Services, die im Namen von Kunden senden. Viele MSPs entdecken während dieses Prozesses vergessene Subdomains, die jahrelang ungeschützte E-Mails gesendet haben.

Erstellen Sie eine Tabelle mit:

- Haupt-Kunden-Domains und allen Subdomains

- Aktuellen E-Mail-Versendediensten (Office 365, Google Workspace, Marketing-Plattformen)

- Bestehenden SPF- und DKIM-Konfigurationen

- Aktuellem DMARC-Richtlinienstatus (none, quarantine oder reject)

Infrastrukturanforderungsanalyse

Bewerten Sie Ihre aktuellen DNS-Verwaltungskapazitäten. Multi-Tenant DMARC funktioniert am besten, wenn Sie Kunden-DNS kontrollieren oder API-Zugriff auf deren DNS-Anbieter haben. Identifizieren Sie Kunden, bei denen Sie mit externen IT-Teams oder Drittanbieter-DNS-Anbietern koordinieren müssen.

Überprüfen Sie Ihre aktuellen Überwachungs- und Alarmsysteme. Multi-Tenant DMARC generiert erhebliche Datenmengen, die ordnungsgemäße Speicher-, Analyse- und Alarmfähigkeiten erfordern. Stellen Sie sicher, dass Ihre Infrastruktur erhöhte Datenvolumen ohne Leistungseinbußen bewältigen kann.

III. Schritt-für-Schritt Multi-Tenant DMARC-Implementierung

Schritt 1: Wählen Sie Ihre Multi-Tenant DMARC-Plattform

Wählen Sie eine für MSP-Operationen konzipierte Plattform mit robuster Mandantenisolierung und White-Label-Funktionen. Wichtige Features umfassen automatisierte DNS-Bereitstellung, zentralisierte Berichterstattung und rollenbasierte Zugriffskontrolle, die Kundenzugriff auf ihre eigenen Daten ermöglicht, ohne die Daten anderer Mandanten zu sehen.

Skysnag MSP/MSSP Comply bietet umfassendes Multi-Tenant DMARC-Management, das speziell für MSPs entwickelt wurde, einschließlich automatisierter Bereitstellungsworkflows und kundenspezifischer Dashboards.

Schritt 2: Mandantenhierarchie konfigurieren

Etablieren Sie Ihre Organisationsstruktur innerhalb der Plattform. Erstellen Sie separate Mandantenräume für jeden Kunden, während Sie die Sichtbarkeit auf Elternebene über alle Konten hinweg aufrechterhalten. Diese Hierarchie ermöglicht es einzelnen Kundenteams, auf ihre E-Mail-Sicherheitsdaten zuzugreifen, während sie Ihrem MSP-Team konsolidierte Aufsicht geben.

Richten Sie rollenbasierte Berechtigungen ein, die sicherstellen, dass Kunden die Leistung ihrer Domain einsehen können, ohne auf die Daten anderer Mandanten zuzugreifen. Konfigurieren Sie Benachrichtigungseinstellungen, sodass sowohl Ihr Team als auch Kundenkontakte relevante Warnungen über Authentifizierungsfehler oder Richtlinienänderungen erhalten.

Schritt 3: DMARC-Richtlinien systematisch bereitstellen

Beginnen Sie mit einer Pilotgruppe von 3-5 Kunden-Domains, um Ihren Bereitstellungsprozess zu validieren. Beginnen Sie mit reinen Überwachungsrichtlinien (p=none), um Basisdaten zu sammeln, ohne die Zustellung legitimer E-Mails zu gefährden.

Für jede Domain in Ihrer Pilotgruppe:

SPF-Einträge konfigurieren: Stellen Sie sicher, dass alle legitimen E-Mail-Quellen in SPF-Einträgen erscheinen. Schließen Sie die E-Mail-Plattformen Ihrer Kunden, Marketing-Tools und alle Drittanbieter-Services ein, die E-Mails in ihrem Namen senden.

DKIM-Signierung implementieren: Richten Sie DKIM-Schlüssel für alle E-Mail-Quellen ein. Die meisten modernen E-Mail-Plattformen bieten DKIM-Konfigurationsleitfäden, aber der Schlüssel liegt darin, konsistente Signierung über alle Sendedienste hinweg sicherzustellen.

DMARC-Richtlinie bereitstellen: Beginnen Sie mit dem Überwachungsmodus mit einem Eintrag wie:

v=DMARC1; p=none; rua=mailto:[email protected]; ruf=mailto:[email protected]; fo=1Schritt 4: Aggregierte Berichte überwachen und analysieren

DMARC-Aggregatberichte zeigen alle E-Mails auf, die mit den Domains Ihrer Kunden gesendet werden. Analysieren Sie diese Berichte, um legitime E-Mail-Quellen zu identifizieren, die möglicherweise nicht ordnungsgemäß authentifiziert sind. Häufige Entdeckungen umfassen vergessene Marketing-Plattformen, Druckerbenachrichtigungen und Partnersysteme, die E-Mails im Namen von Kunden senden.

Überprüfen Sie Berichte wöchentlich während der anfänglichen Überwachungsphase. Achten Sie auf:

- Hohe Volumina von Authentifizierungsfehlern von unbekannten Quellen

- Legitime E-Mail-Quellen, die SPF- oder DKIM-Authentifizierung nicht bestehen

- Geografische Muster beim E-Mail-Versand, die auf Kompromittierung hinweisen könnten

Schritt 5: Richtlinien schrittweise durchsetzen

Nach 30 Tagen Überwachung und Behebung von Authentifizierungsproblemen verschieben Sie Domains schrittweise in den Quarantäne-Modus (p=quarantine). Dies weist empfangende E-Mail-Server an, nicht authentifizierte E-Mails als verdächtig zu behandeln, ohne sie vollständig zu blockieren.

Überwachen Sie Zustellungsberichte während der Quarantäne-Bereitstellung genau. Einige Kunden könnten leichte Zunahmen bei als Spam markierten E-Mails erleben, wenn ihre Authentifizierung nicht perfekt war. Beheben Sie alle Zustellungsprobleme schnell durch Aktualisierung von SPF-Einträgen oder DKIM-Konfigurationen.

Schritt 6: Vollständigen Schutz mit Reject-Richtlinien erreichen

Sobald Domains 30 Tage lang 95%+ Authentifizierungserfolgsraten im Quarantäne-Modus aufrechterhalten, implementieren Sie Reject-Richtlinien (p=reject). Dies bietet maximalen Schutz, indem empfangende Server angewiesen werden, nicht authentifizierte E-Mails vollständig zu blockieren.

Vollständige Reject-Richtlinien verhindern Marken-Spoofing, erfordern aber sorgfältige Überwachung. Halten Sie Notfall-Rollback-Verfahren für alle legitimen E-Mail-Quellen bereit, die nach der Reject-Bereitstellung entdeckt werden.

IV. Erweiterte Multi-Tenant DMARC-Features

Automatisierte Bedrohungsreaktion

Konfigurieren Sie automatisierte Reaktionen auf Authentifizierungsfehler in Ihrem Kundenportfolio. Wenn verdächtige Aktivitäten auf einer Domain erscheinen, erhöhen Sie automatisch die Überwachung bei ähnlichen Kunden oder implementieren Sie temporäre Richtlinienänderungen zur Verhinderung der Angriffsausbreitung.

Richten Sie mandantenübergreifenden Bedrohungsaufklärungsaustausch ein. Anonymisierte Angriffsmuster, die in Ihrer Kundenbasis erkannt werden, verbessern den Schutz für alle Mandanten, während die Datenprivatsphäre zwischen Kunden gewahrt bleibt.

Kundenspezifische Berichterstattung und Dashboards

Stellen Sie White-Label-Dashboards bereit, die es Kunden ermöglichen, ihre E-Mail-Sicherheit unabhängig zu überwachen. Schließen Sie Metriken wie Authentifizierungserfolgsraten, Bedrohungserkennungen und Zustellungsleistung in kundenseitige Berichte ein.

Passen Sie die Berichtshäufigkeit basierend auf Kundenpräferenzen an. Einige Kunden wollen täglich Updates zur E-Mail-Sicherheit, während andere monatliche Executive Summaries bevorzugen, die sich auf übergeordnete Trends und Bedrohungsaufklärung konzentrieren.

Integration mit Kunden-Kommunikationstools

Verbinden Sie DMARC-Überwachung mit Kunden-Kommunikationsplattformen wie Slack oder Microsoft Teams. Echtzeit-Benachrichtigungen über Authentifizierungsfehler oder potenzielle Bedrohungen halten Kundenteams informiert, ohne sie mit technischen Details zu überlasten.

Konfigurieren Sie Eskalationsverfahren für kritische Bedrohungen. Wenn DMARC-Berichte aktive Spoofing-Versuche anzeigen, können automatische Benachrichtigungen Incident-Response-Verfahren mit entsprechenden Kunden-Stakeholdern auslösen.

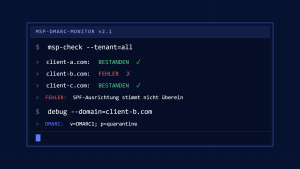

V. Fehlerbehebung häufiger Multi-Tenant DMARC-Probleme

Authentifizierungsfehler bei legitimen E-Mails

Das häufigste Problem betrifft legitime E-Mail-Quellen, die DMARC-Authentifizierung nicht bestehen. Dies tritt typischerweise auf bei:

Drittanbieter-Marketing-Plattformen: Dienste wie Mailchimp oder Constant Contact richten möglicherweise Domains in ihren E-Mail-Headern nicht ordnungsgemäß aus. Arbeiten Sie mit diesen Plattformen zusammen, um ordnungsgemäße Domain-Ausrichtung zu konfigurieren oder Subdomain-Delegierung zu implementieren.

Office-Anwendungen: Outlook-Plugins, CRM-Systeme und andere Geschäftsanwendungen senden oft E-Mails ohne ordnungsgemäße Authentifizierung. Dokumentieren Sie alle Geschäftsanwendungen, die E-Mails senden, und stellen Sie sicher, dass sie in SPF-Einträgen enthalten sind.

Partner-E-Mail-Systeme: Kunden vergessen oft Partner oder Anbieter, die E-Mails in ihrem Namen senden. Regelmäßige SPF-Audits helfen dabei, diese Quellen zu identifizieren, bevor sie Authentifizierungsfehler verursachen.

Bedenken über mandantenübergreifende Datenleckage

Halten Sie strenge Mandantenisolierung durch Implementierung ordnungsgemäßer rollenbasierter Zugriffskontrolle aufrecht. Regelmäßige Audits der Benutzerberechtigung stellen sicher, dass Kundenvertreter nur auf die Daten ihrer Organisation zugreifen können.

Verwenden Sie separate API-Schlüssel für jeden Mandanten, um versehentlichen mandantenübergreifenden Zugriff zu verhindern. Auch innerhalb Ihres MSP-Teams implementieren Sie Prinzipien der geringsten Berechtigung, bei denen Techniker nur Daten für Kunden sehen, die sie aktiv unterstützen.

Skalierungs-Leistungsprobleme

Große MSPs könnten Leistungseinbußen erleben, wenn sie Hunderte von Domains mit häufigen Richtlinienänderungen verwalten. Implementieren Sie Caching-Mechanismen für DNS-Abfragen und Batch-Richtlinienaktualisierungen während Wartungsfenstern, um Auswirkungen zu minimieren.

Überwachen Sie die Verarbeitungszeiten für Aggregatberichte, während Ihr Kundenportfolio wächst. Große Volumina von DMARC-Berichten können Verarbeitungssysteme überlasten und zu verzögerter Bedrohungserkennung oder Richtlinienempfehlungen führen.

VI. Multi-Tenant DMARC-Erfolg messen

Schlüsselleistungsindikatoren

Verfolgen Sie Authentifizierungserfolgsraten über alle Kunden-Domains hinweg. Streben Sie 95%+ Authentifizierungserfolg an, bevor Sie zu Reject-Richtlinien übergehen. Überwachen Sie Trends, um Kunden zu identifizieren, die zusätzliche Konfigurationsunterstützung benötigen.

Messen Sie Bedrohungserkennungs- und Reaktionszeiten. Multi-Tenant DMARC sollte Spoofing-Versuche schneller erkennen als individuelle Domain-Überwachung und gleichzeitig koordinierte Reaktionsfähigkeiten über Ihr Kundenportfolio hinweg bieten.

Kundenzufriedenheitsmetriken

Befragen Sie Kunden vierteljährlich über ihr Vertrauen in die E-Mail-Sicherheit und alle Zustellungsprobleme, die sie erlebt haben. Gut implementiertes DMARC sollte sowohl Sicherheit als auch E-Mail-Zustellbarkeit über die Zeit verbessern.

Verfolgen Sie Support-Ticket-Volumina im Zusammenhang mit E-Mail-Problemen. Effektives Multi-Tenant DMARC-Management sollte E-Mail-bezogene Support-Anfragen reduzieren, da Authentifizierung zuverlässiger wird und Bedrohungen automatisch blockiert werden.

ROI und Effizienzgewinne

Dokumentieren Sie Zeiteinsparungen durch zentralisierte Verwaltung im Vergleich zu individuellen Domain-Konfigurationen. Die meisten MSPs sehen 60-80% Reduktion der E-Mail-Sicherheitsverwaltungszeit nach der Implementierung von Multi-Tenant DMARC.

Berechnen Sie Kundenbindung und Upsell-Möglichkeiten, die durch verbesserte E-Mail-Sicherheitsangebote geschaffen werden. Kunden, die bessere E-Mail-Zustellbarkeit und verbesserten Schutz erleben, erweitern oft ihre Servicebziehungen mit MSPs.

VII. Zukunftssicherung Ihrer Multi-Tenant DMARC-Strategie

Entstehende E-Mail-Sicherheitsstandards

Bleiben Sie auf dem Laufenden mit sich entwickelnden E-Mail-Authentifizierungsstandards wie BIMI (Brand Indicators for Message Identification) und SMTP MTA-STS. Multi-Tenant-Plattformen sollten sich anpassen, um neue Standards zu integrieren, ohne individuelle Kundenkonfigurationsänderungen zu erfordern.

Überwachen Sie Branchenentwicklungen bei KI-gestützter Bedrohungserkennung und automatisierten Reaktionsfähigkeiten. Fortgeschrittene Multi-Tenant-Plattformen bieten zunehmend Machine-Learning-Features, die die Genauigkeit der Bedrohungserkennung über Kundenportfolios hinweg verbessern.

Regulatorische Compliance-Überlegungen

Stellen Sie sicher, dass Ihre Multi-Tenant DMARC-Implementierung verschiedene Compliance-Anforderungen über verschiedene Kundenbranchen hinweg unterstützt. Gesundheitskunden könnten HIPAA-konforme E-Mail-Behandlung benötigen, während Finanzdienstleistungskunden spezifische Audit-Trails und Datenaufbewahrungsrichtlinien erfordern.

Bereiten Sie sich auf potenzielle E-Mail-Sicherheitsvorschriften vor, die DMARC-Implementierung vorschreiben könnten. Eine robuste Multi-Tenant-Plattform positioniert Ihr MSP, um schnell neue Anforderungen über Ihre gesamte Kundenbasis hinweg zu erfüllen.

VIII. Wichtige Erkenntnisse

Multi-Tenant DMARC-Management verwandelt E-Mail-Sicherheit von einem per-Kunden-Kopfschmerz in einen skalierbaren Wettbewerbsvorteil für MSPs. Zentralisierte Kontrolle reduziert Verwaltungsaufwand und bietet gleichzeitig Schutz auf Unternehmensniveau über Ihr gesamtes Kundenportfolio hinweg.

Erfolg erfordert sorgfältige Planung während der Bewertungsphase, systematische Bereitstellung beginnend mit Überwachungsrichtlinien und schrittweise Durchsetzung basierend auf Authentifizierungserfolgsraten. Ordnungsgemäße Mandantenisolierung und rollenbasierte Zugriffskontrolle gewährleisten Kundendatenschutz und ermöglichen gleichzeitig Vorteile der zentralisierten Verwaltung.

Die Investition in Multi-Tenant DMARC-Technologie zahlt sich durch reduzierten Support-Aufwand, verbesserte Kundenzufriedenheit und verbesserte Sicherheitslage über alle verwalteten Domains hinweg aus. MSPs, die diese Systeme implementieren, sehen typischerweise 60-80% Reduktion der E-Mail-Sicherheitsverwaltungszeit und bieten gleichzeitig besseren Schutz, als individuelle Domain-Konfigurationen erreichen könnten.

Bereit, Ihre E-Mail-Sicherheitsoperationen über alle Kunden-Domains hinweg zu optimieren? Erkunden Sie Skysnag MSP/MSSP Comply, um zu entdecken, wie Multi-Tenant DMARC-Management Ihre Sicherheitsangebote skalieren und gleichzeitig operative Komplexität reduzieren kann.