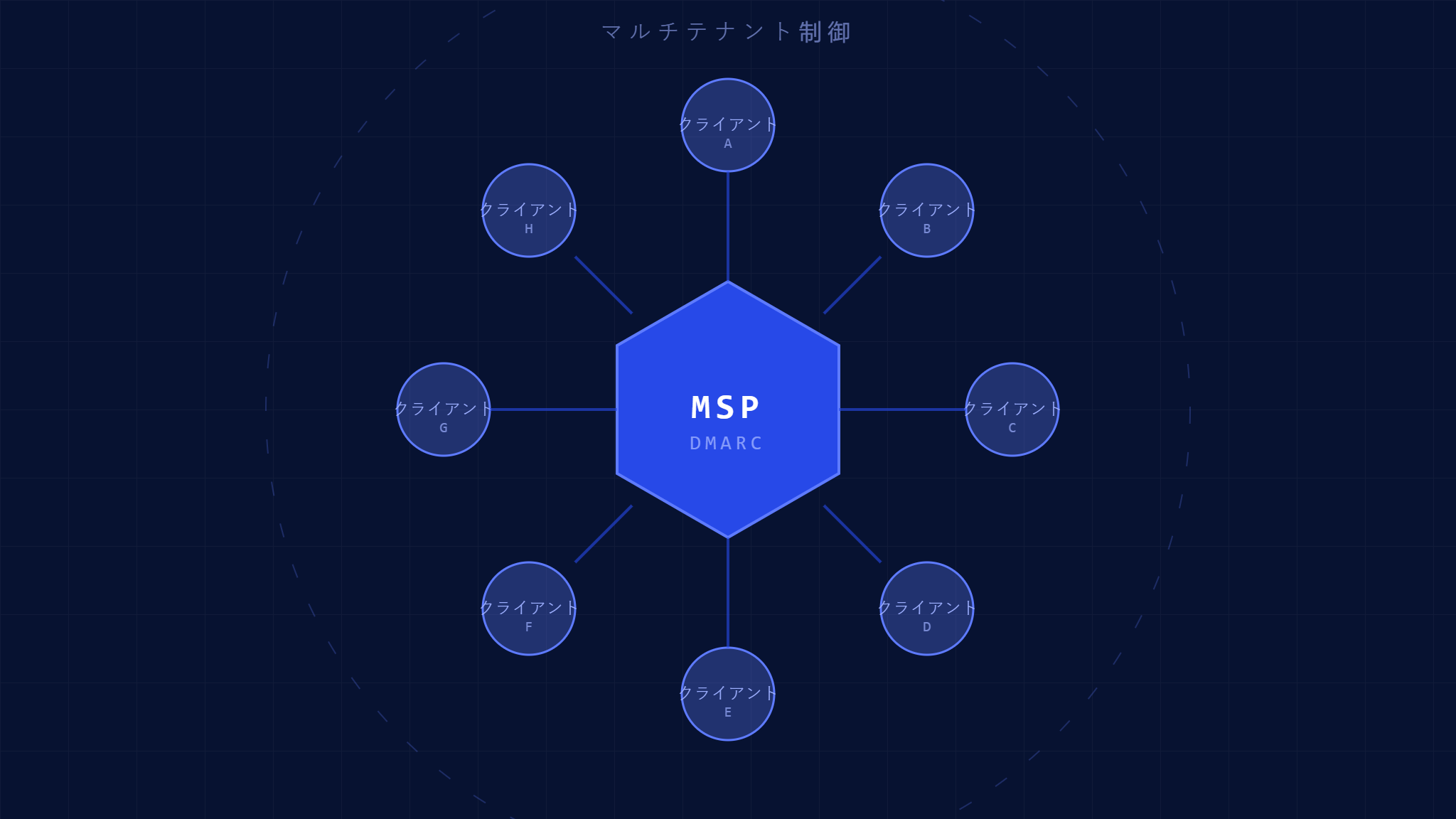

数十または数百のクライアントドメインの電子メールセキュリティを管理することは、まるで猫の群れを誘導するような困難さを感じることがあります。あるクライアントがスプーフィングの被害を受け、別のクライアントは正当な電子メール配信に苦労し、個別のDMARC設定を常に調整し続ける必要があります。マルチテナントDMARC管理は、この混沌を、MSPビジネスと共にスケールする合理化された集約制御に変換します。

現代のMSPは電子メールセキュリティのパラドックスに直面しています:クライアントは企業グレードの保護を求めていますが、複数のドメインにわたって個別のDMARC実装を管理することは運用上の悪夢を生み出します。Proofpointの2026年State of the Phishレポートによると、組織の88%が電子メールベースの攻撃を経験していますが、適切に設定されたDMARCポリシーを持つのはわずか23%です。MSPにとって、これらの統計はすべてのクライアントドメインで倍増します。

この包括的なガイドでは、すべてのクライアントを保護しながら管理オーバーヘッドを最大75%削減する、集約化されたDMARC管理の実装方法をご説明します。

I. マルチテナントDMARCアーキテクチャの理解

マルチテナントDMARC管理は、単一の制御プレーンから複数のクライアントドメインにわたって電子メール認証ポリシーを集約化します。数十のDNSパネルや電子メールプラットフォームにログインする代わりに、統一されたダッシュボードからすべてを管理します。

マルチテナントDMARCの核心コンポーネント

集約化されたポリシーエンジン: テナント間の分離を維持しながら、DMARCポリシーを個別のクライアントドメインにプッシュするマスターコントロールシステム。各クライアントのデータは分離されたまま、集約化された管理の恩恵を受けます。

集約レポートの統合: クライアントドメインからのすべてのDMARCレポートが、分析、トレンド、およびアラート用の中央リポジトリに流れ込みます。これにより、DMARCレポート用の個別メールアカウントをチェックする必要がなくなります。

クロスドメイン可視性: 単一インターフェースからクライアントポートフォリオ全体の認証失敗、配信問題、潜在的脅威をリアルタイムで監視します。

MSP運用への利点

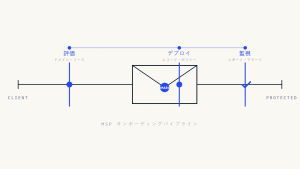

集約化されたDMARC管理により、クライアントオンボーディング時間が数時間から数分に短縮されます。各ドメインのDNSレコードとメール設定を手動で構成する代わりに、自動化されたワークフローが適切なテナント分離を維持しながらデプロイメントを処理します。このスケーラビリティは、MSPが50以上のクライアントドメインを超えて成長する際に重要になります。

統合された脅威インテリジェンスにより、リスク軽減が劇的に改善されます。あるクライアントが新しいスプーフィング攻撃を経験すると、保護措置が類似のクライアント構成に自動的に適用されます。この集団防衛モデルは、独立しては達成できない小規模クライアントに企業グレードのセキュリティを提供します。

II. 実装前評価

マルチテナントDMARCをデプロイする前に、現在のクライアント電子メールインフラストラクチャの包括的監査を実施します。この評価により、潜在的な競合を特定し、スムーズなデプロイメントを確保します。

クライアントドメインインベントリ

DMARC保護を必要とするすべてのドメインを文書化します。これには、プライマリドメイン、マーケティングメールに使用されるサブドメイン、およびクライアントの代理で送信するサードパーティサービスが含まれます。多くのMSPは、このプロセス中に何年も保護されていない電子メールを送信していた忘れられたサブドメインを発見します。

以下の項目を記載したスプレッドシートを作成します:

- プライマリクライアントドメインとすべてのサブドメイン

- 現在のメール送信サービス(Office 365、Google Workspace、マーケティングプラットフォーム)

- 既存のSPFおよびDKIM構成

- 現在のDMARCポリシーステータス(none、quarantine、またはreject)

インフラストラクチャ要件分析

現在のDNS管理機能を評価します。マルチテナントDMARCは、クライアントDNSを制御するか、DNSプロバイダーへのAPIアクセスを持つ場合に最適に機能します。外部ITチームまたはサードパーティDNSプロバイダーとの調整が必要なクライアントを特定します。

現在のモニタリングおよびアラートシステムをレビューします。マルチテナントDMARCは、適切なストレージ、分析、およびアラート機能を必要とする大量のデータを生成します。インフラストラクチャがパフォーマンス劣化なしに増加したデータボリュームを処理できることを確認します。

III. ステップバイステップのマルチテナントDMARC実装

ステップ1:マルチテナントDMARCプラットフォームの選択

堅牢なテナント分離とホワイトラベル機能を備えたMSP運用向けに設計されたプラットフォームを選択します。主な機能には、自動DNS展開、集約化レポート、および他のテナントの情報を見ることなくクライアントが自分のデータにアクセスできるロールベースアクセス制御が含まれます。

Skysnag MSP/MSSP Complyは、自動化されたデプロイメントワークフローとクライアント固有のダッシュボードを含む、MSP向けに特別に設計された包括的なマルチテナントDMARC管理を提供します。

ステップ2:テナント階層の構成

プラットフォーム内で組織構造を確立します。すべてのアカウントにわたって親レベルの可視性を維持しながら、各クライアントに個別のテナントスペースを作成します。この階層により、個別のクライアントチームが電子メールセキュリティデータにアクセスできると同時に、MSPチームに統合された監督を提供します。

クライアントが他のテナントのデータにアクセスすることなく、自分のドメインのパフォーマンスを表示できるようにするロールベース権限を設定します。MSPチームとクライアント連絡先の両方が認証失敗またはポリシー変更に関する関連アラートを受信するように通知設定を構成します。

ステップ3:DMARCポリシーの体系的展開

デプロイメントプロセスを検証するために、3〜5つのクライアントドメインのパイロットグループから開始します。正当な電子メール配信の中断リスクなしにベースラインデータを収集するために、監視専用ポリシー(p=none)から開始します。

パイロットグループの各ドメインに対して:

SPFレコードの構成: すべての正当な電子メールソースがSPFレコードに表示されるようにします。クライアントの電子メールプラットフォーム、マーケティングツール、および彼らの代理で電子メールを送信するサードパーティサービスを含めます。

DKIM署名の実装: すべての電子メールソース用のDKIMキーを設定します。最新の電子メールプラットフォームのほとんどでDKIM構成ガイドが提供されていますが、重要なのはすべての送信サービス間で一貫した署名を確保することです。

DMARCポリシーの展開: 以下のようなレコードを使用して監視モードから開始します:

v=DMARC1; p=none; rua=mailto:[email protected]; ruf=mailto:[email protected]; fo=1ステップ4:集約レポートの監視と分析

DMARC集約レポートは、クライアントのドメインを使用して送信されたすべての電子メールを明らかにします。これらのレポートを分析して、適切に認証されていない可能性のある正当な電子メールソースを特定します。一般的な発見には、忘れられたマーケティングプラットフォーム、プリンター通知、およびクライアントの代理で電子メールを送信するパートナーシステムが含まれます。

初期監視フェーズ中は週次でレポートをレビューします。以下を探します:

- 未知のソースからの認証失敗の大量ボリューム

- SPFまたはDKIM認証に失敗している正当な電子メールソース

- 侵害を示す可能性のある電子メール送信の地理的パターン

ステップ5:ポリシーの段階的強化

30日間の監視と認証問題の解決後、徐々にドメインを隔離モード(p=quarantine)に移行します。これにより、受信電子メールサーバーに未認証の電子メールを完全にブロックすることなく疑わしいものとして扱うように指示します。

隔離デプロイメント中は配信レポートを注意深く監視します。認証が完璧でなかった場合、一部のクライアントはスパムとしてマークされる電子メールのわずかな増加を経験する可能性があります。SPFレコードまたはDKIM構成を更新することにより、配信問題を迅速に解決します。

ステップ6:拒否ポリシーによる完全保護の実現

ドメインが隔離モードで30日間95%以上の認証成功率を維持した後、拒否ポリシー(p=reject)を実装します。これにより、受信サーバーに未認証の電子メールを完全にブロックするように指示することで最大の保護を提供します。

完全拒否ポリシーはブランドスプーフィングを防ぎますが、慎重な監視が必要です。拒否展開後に発見された正当な電子メールソースに対する緊急ロールバック手順を維持します。

IV. 高度なマルチテナントDMARC機能

自動脅威対応

クライアントポートフォリオ全体の認証失敗に対する自動応答を構成します。一つのドメインで疑わしい活動が表れた場合、類似のクライアントでの監視を自動的に増加させるか、攻撃の拡散を防ぐために一時的なポリシー変更を実装します。

クロステナント脅威インテリジェンス共有を設定します。クライアントベース全体で検出された匿名化された攻撃パターンは、クライアント間のデータプライバシーを維持しながら、すべてのテナントの保護を向上させます。

クライアント固有のレポートとダッシュボード

クライアントが独立して電子メールセキュリティを監視できるホワイトラベルダッシュボードを展開します。認証成功率、脅威検出、配信パフォーマンスなどの指標をクライアント向けレポートに含めます。

クライアントの好みに基づいてレポート頻度をカスタマイズします。一部のクライアントは電子メールセキュリティに関する日次更新を望み、他のクライアントは高レベルのトレンドと脅威インテリジェンスに焦点を当てた月次エグゼクティブサマリーを好みます。

クライアントコミュニケーションツールとの統合

DMARC監視をSlackやMicrosoft Teamsなどのクライアントコミュニケーションプラットフォームに接続します。認証失敗や潜在的脅威に関するリアルタイム通知は、技術的詳細でクライアントチームを圧倒することなく情報を提供し続けます。

重要な脅威に対するエスカレーション手順を構成します。DMARCレポートがアクティブなスプーフィング試行を示す場合、自動通知により適切なクライアントステークホルダーとのインシデント対応手順をトリガーできます。

V. 一般的なマルチテナントDMARC問題のトラブルシューティング

正当な電子メール認証失敗

最も一般的な問題は、正当な電子メールソースがDMARC認証に失敗することです。これは通常、以下で発生します:

サードパーティマーケティングプラットフォーム: MailchimpやConstant Contactなどのサービスは、電子メールヘッダーでドメインを適切に整列させない可能性があります。これらのプラットフォームと連携して適切なドメイン整列を構成するか、サブドメイン委任を実装します。

Officeアプリケーション: Outlookプラグイン、CRMシステム、および他のビジネスアプリケーションは、多くの場合適切な認証なしに電子メールを送信します。電子メールを送信するすべてのビジネスアプリケーションを文書化し、SPFレコードに含まれることを確保します。

パートナー電子メールシステム: クライアントは彼らの代理で電子メールを送信するパートナーやベンダーを忘れることがよくあります。定期的なSPF監査により、認証失敗を引き起こす前にこれらのソースを特定できます。

クロステナントデータ漏洩の懸念

適切なロールベースアクセス制御を実装することにより、厳密なテナント分離を維持します。ユーザー権限の定期的監査により、クライアント代表者が自分の組織のデータにのみアクセスできることを確保します。

偶発的なクロステナントアクセスを防ぐために、各テナントに個別のAPIキーを使用します。MSPチーム内であっても、技術者が積極的にサポートするクライアントのデータのみを見る最小権限アクセス原則を実装します。

スケーリングパフォーマンス問題

大規模MSPは、頻繁なポリシー変更で数百のドメインを管理する際にパフォーマンス劣化を経験する可能性があります。DNSクエリのキャッシュメカニズムを実装し、メンテナンスウィンドウ中にポリシー更新をバッチ処理して影響を最小限に抑えます。

クライアントポートフォリオが成長するにつれて、集約レポート処理時間を監視します。大量のDMARCレポートは処理システムを圧倒し、脅威検出やポリシー推奨の遅延につながる可能性があります。

VI. マルチテナントDMARC成功の測定

主要パフォーマンス指標

すべてのクライアントドメインにわたる認証成功率を追跡します。拒否ポリシーに移行する前に95%以上の認証成功を目指します。追加構成サポートが必要なクライアントを特定するためのトレンドを監視します。

脅威検出と対応時間を測定します。マルチテナントDMARCは、クライアントポートフォリオ全体で調整された対応機能を提供しながら、個別ドメイン監視よりも迅速にスプーフィング試行を検出する必要があります。

クライアント満足度指標

電子メールセキュリティの信頼度と経験した配信問題について、クライアントを四半期ごとに調査します。適切に実装されたDMARCは、時間の経過とともにセキュリティと電子メール配信性の両方を改善する必要があります。

電子メール問題に関連するサポートチケット量を追跡します。効果的なマルチテナントDMARC管理は、認証がより信頼性が高くなり、脅威が自動的にブロックされるため、電子メール関連のサポート要求を削減する必要があります。

ROIと効率向上

個別ドメイン構成と比較した集約化管理からの時間節約を文書化します。ほとんどのMSPは、マルチテナントDMARC実装後、電子メールセキュリティ管理時間の60〜80%削減を見ています。

改善された電子メールセキュリティオファリングによって作成されたクライアント維持とアップセル機会を計算します。より良い電子メール配信性と強化された保護を経験しているクライアントは、多くの場合MSPとのサービス関係を拡大します。

VII. マルチテナントDMARC戦略の将来対応

新興電子メールセキュリティ標準

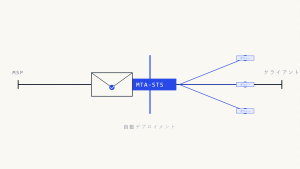

BIMI(Brand Indicators for Message Identification)やSMTP MTA-STSなどの進化する電子メール認証標準を最新に保ちます。マルチテナントプラットフォームは、個別のクライアント構成変更を必要とすることなく新しい標準を組み込むように適応する必要があります。

AIを活用した脅威検出と自動対応機能の業界発展を監視します。高度なマルチテナントプラットフォームは、クライアントポートフォリオ全体で脅威検出精度を向上させる機械学習機能をますます提供しています。

規制コンプライアンスの考慮事項

マルチテナントDMARC実装が、異なるクライアント業界にわたる様々なコンプライアンス要件をサポートすることを確保します。ヘルスケアクライアントはHIPAAコンプライアントな電子メール処理が必要であり、金融サービスクライアントは特定の監査証跡とデータ保持ポリシーが必要です。

DMARC実装を義務付ける可能性のある電子メールセキュリティ規制に備えます。堅牢なマルチテナントプラットフォームを持つことで、MSPはクライアントベース全体で新しい要件に迅速に準拠できる立場に置かれます。

VIII. 重要なポイント

マルチテナントDMARC管理は、電子メールセキュリティをクライアントごとの頭痛の種からMSPのスケーラブルな競争優位に変換します。集約化された制御により、クライアントポートフォリオ全体で企業グレードの保護を提供しながら管理オーバーヘッドを削減します。

成功には評価フェーズでの慎重な計画、監視ポリシーから開始する体系的な展開、および認証成功率に基づく段階的な強化が必要です。適切なテナント分離とロールベースアクセス制御により、集約化された管理の恩恵を可能にしながらクライアントデータのプライバシーを確保します。

マルチテナントDMARC技術への投資は、サポートオーバーヘッドの削減、クライアント満足度の向上、およびすべての管理ドメインにわたるセキュリティ姿勢の強化を通じて配当を支払います。これらのシステムを実装するMSPは、個別ドメイン構成では達成できないより良い保護を提供しながら、通常電子メールセキュリティ管理時間の60〜80%削減を見ています。

すべてのクライアントドメインにわたる電子メールセキュリティ運用の合理化の準備はできていますか?Skysnag MSP/MSSP Complyを探索して、マルチテナントDMARC管理が運用の複雑さを削減しながらセキュリティオファリングをスケールする方法をご確認ください。