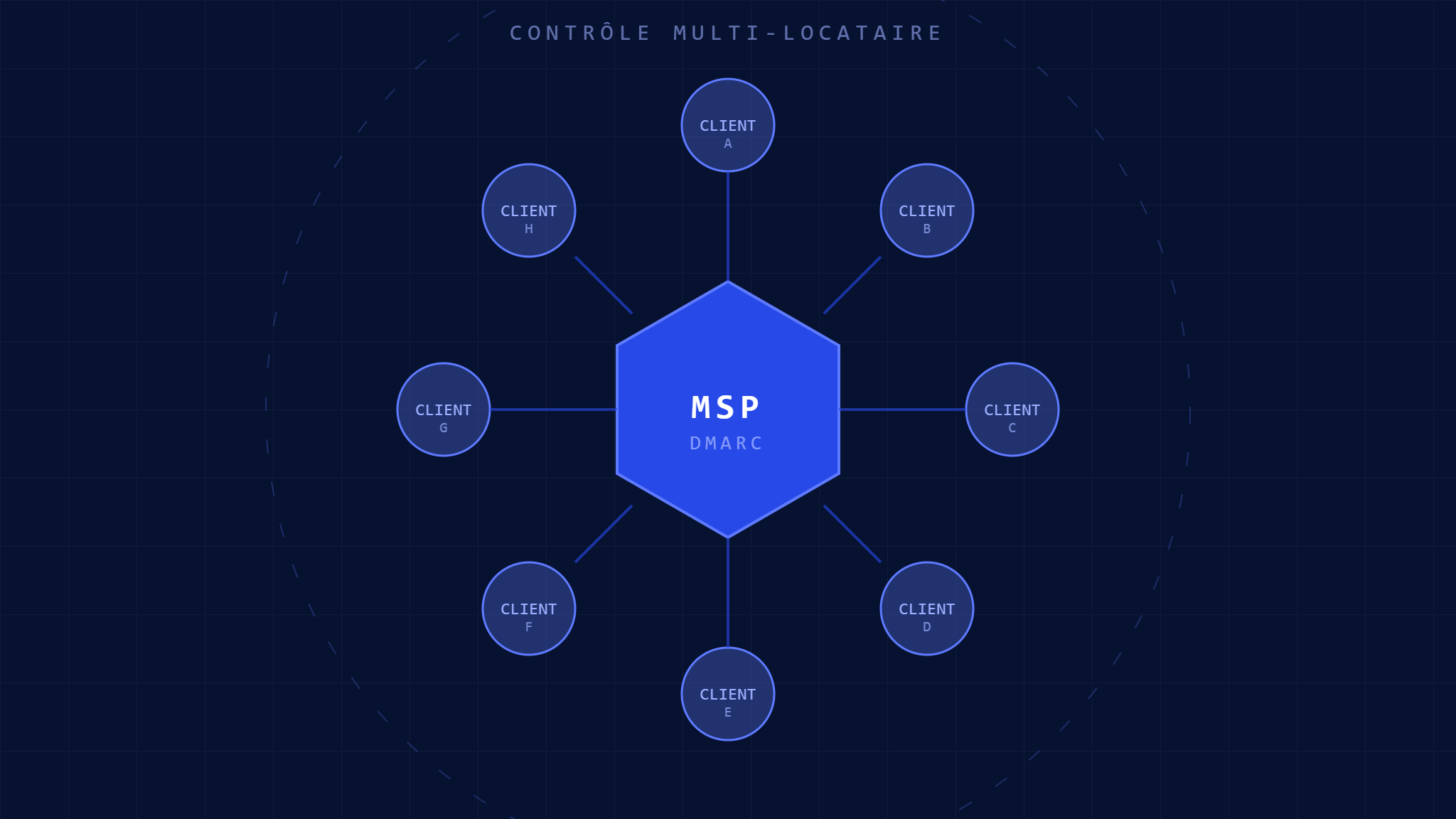

Gérer la sécurité email sur des dizaines ou des centaines de domaines clients peut s’avérer être un véritable casse-tête. Un client se fait usurper son identité, un autre rencontre des problèmes de livraison d’emails légitimes, et vous jonglez constamment entre des configurations DMARC individuelles. La gestion DMARC multi-tenant transforme ce chaos en un contrôle centralisé et rationalisé qui évolue avec votre activité MSP.

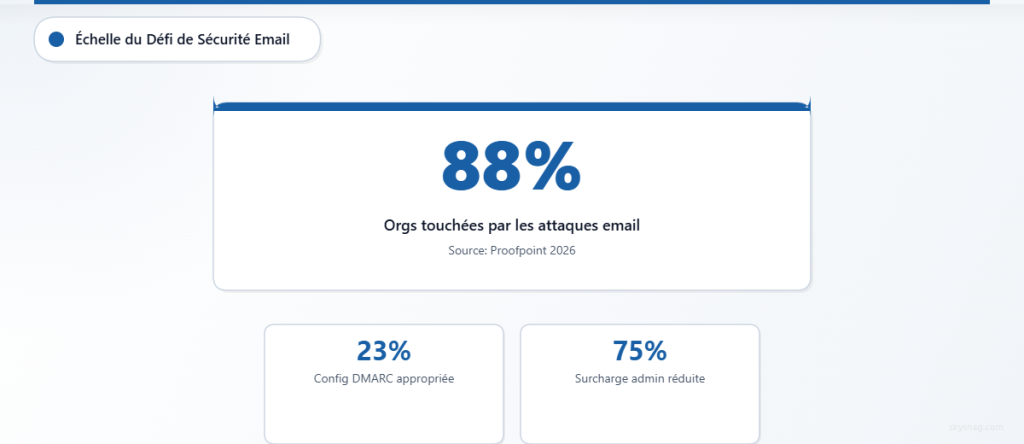

Les MSP modernes font face à un paradoxe de sécurité email : les clients exigent une protection de niveau entreprise, mais gérer des implémentations DMARC individuelles sur plusieurs domaines crée des cauchemars opérationnels. Selon le rapport State of the Phish 2026 de Proofpoint, 88% des organisations ont subi des attaques par email, mais seulement 23% ont des politiques DMARC correctement configurées. Pour les MSP, ces statistiques se multiplient sur chaque domaine client.

Ce guide complet vous accompagne dans l’implémentation d’une gestion DMARC centralisée qui protège tous vos clients tout en réduisant votre charge administrative jusqu’à 75%.

I. Comprendre l’Architecture DMARC Multi-Tenant

La gestion DMARC multi-tenant centralise les politiques d’authentification email sur plusieurs domaines clients depuis un plan de contrôle unique. Au lieu de vous connecter à des dizaines de panneaux DNS et de plateformes email, vous gérez tout depuis un tableau de bord unifié.

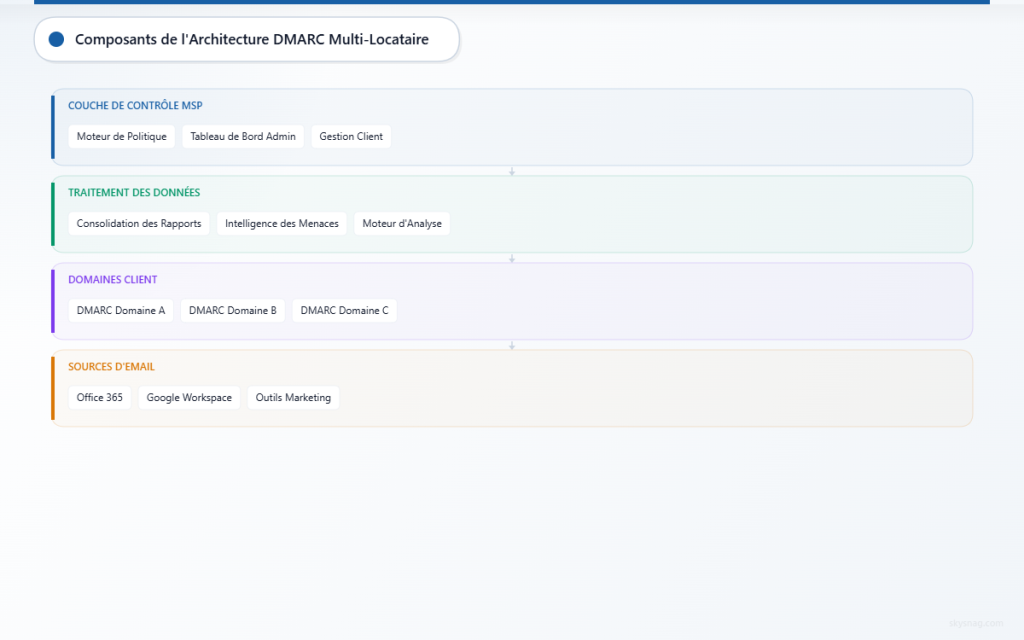

Composants Essentiels du DMARC Multi-Tenant

Moteur de Politique Centralisé : Un système de contrôle maître qui pousse les politiques DMARC vers les domaines clients individuels tout en maintenant la séparation entre les locataires. Les données de chaque client restent isolées tout en bénéficiant d’une gestion centralisée.

Consolidation des Rapports Agrégés : Tous les rapports DMARC des domaines clients convergent vers un dépôt central pour l’analyse, les tendances et les alertes. Cela élimine le besoin de vérifier individuellement les comptes email pour les rapports DMARC.

Visibilité Inter-Domaines : Surveillance en temps réel des échecs d’authentification, des problèmes de livraison et des menaces potentielles sur l’ensemble de votre portefeuille client depuis une interface unique.

Avantages pour les Opérations MSP

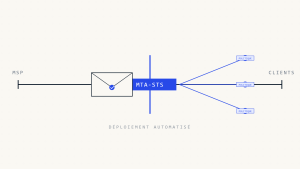

La gestion DMARC centralisée réduit le temps d’intégration des clients de plusieurs heures à quelques minutes. Au lieu de configurer manuellement les enregistrements DNS et les paramètres email pour chaque domaine, des flux de travail automatisés gèrent le déploiement tout en maintenant une isolation appropriée des locataires. Cette évolutivité devient cruciale lorsque votre MSP dépasse 50+ domaines clients.

La réduction des risques s’améliore considérablement avec l’intelligence de menace unifiée. Lorsqu’un client subit une nouvelle attaque de spoofing, les mesures de protection s’appliquent automatiquement sur des configurations clients similaires. Ce modèle de défense collective fournit une sécurité de niveau entreprise aux petits clients qui ne pourraient pas l’obtenir indépendamment.

II. Évaluation Pré-Implémentation

Avant de déployer le DMARC multi-tenant, effectuez un audit complet de l’infrastructure email actuelle de vos clients. Cette évaluation identifie les conflits potentiels et assure un déploiement sans heurts.

Inventaire des Domaines Clients

Documentez chaque domaine nécessitant une protection DMARC, incluant les domaines principaux, les sous-domaines utilisés pour les emails marketing et les services tiers envoyant au nom des clients. Beaucoup de MSP découvrent des sous-domaines oubliés pendant ce processus qui envoyaient des emails non protégés depuis des années.

Créez un tableur listant :

- Les domaines clients principaux et tous les sous-domaines

- Les services d’envoi email actuels (Office 365, Google Workspace, plateformes marketing)

- Les configurations SPF et DKIM existantes

- Le statut actuel de la politique DMARC (none, quarantine, ou reject)

Analyse des Exigences d’Infrastructure

Évaluez vos capacités actuelles de gestion DNS. Le DMARC multi-tenant fonctionne mieux lorsque vous contrôlez le DNS client ou avez un accès API à leurs fournisseurs DNS. Identifiez les clients où vous devrez coordonner avec des équipes IT externes ou des fournisseurs DNS tiers.

Examinez vos systèmes actuels de surveillance et d’alerte. Le DMARC multi-tenant génère des volumes importants de données qui nécessitent des capacités appropriées de stockage, d’analyse et d’alerte. Assurez-vous que votre infrastructure peut gérer l’augmentation des volumes de données sans dégradation des performances.

III. Implémentation DMARC Multi-Tenant Étape par Étape

Étape 1 : Choisir Votre Plateforme DMARC Multi-Tenant

Sélectionnez une plateforme conçue pour les opérations MSP avec une isolation robuste des locataires et des capacités de marque blanche. Les fonctionnalités clés incluent le déploiement DNS automatisé, les rapports centralisés et le contrôle d’accès basé sur les rôles permettant l’accès client à leurs propres données sans voir les informations des autres locataires.

Skysnag MSP/MSSP Comply fournit une gestion DMARC multi-tenant complète spécifiquement conçue pour les MSP, incluant des flux de déploiement automatisés et des tableaux de bord spécifiques aux clients.

Étape 2 : Configurer la Hiérarchie des Locataires

Établissez votre structure organisationnelle au sein de la plateforme. Créez des espaces locataires séparés pour chaque client tout en maintenant une visibilité de niveau parent sur tous les comptes. Cette hiérarchie permet aux équipes clients individuelles d’accéder à leurs données de sécurité email tout en donnant à votre équipe MSP une supervision consolidée.

Configurez les permissions basées sur les rôles en vous assurant que les clients peuvent voir les performances de leur domaine sans accéder aux données d’autres locataires. Configurez les préférences de notification pour que votre équipe et les contacts clients reçoivent des alertes pertinentes sur les échecs d’authentification ou les changements de politique.

Étape 3 : Déployer les Politiques DMARC de Manière Systématique

Commencez avec un groupe pilote de 3-5 domaines clients pour valider votre processus de déploiement. Commencez par des politiques de surveillance uniquement (p=none) pour collecter des données de base sans risquer de perturber la livraison des emails légitimes.

Pour chaque domaine de votre groupe pilote :

Configurer les Enregistrements SPF : Assurez-vous que toutes les sources d’email légitimes apparaissent dans les enregistrements SPF. Incluez les plateformes email de vos clients, les outils marketing et tous les services tiers envoyant des emails en leur nom.

Implémenter la Signature DKIM : Configurez les clés DKIM pour toutes les sources d’email. La plupart des plateformes email modernes fournissent des guides de configuration DKIM, mais l’essentiel est d’assurer une signature cohérente sur tous les services d’envoi.

Déployer la Politique DMARC : Commencez en mode surveillance en utilisant un enregistrement comme :

v=DMARC1; p=none; rua=mailto:[email protected]; ruf=mailto:[email protected]; fo=1Étape 4 : Surveiller et Analyser les Rapports Agrégés

Les rapports agrégés DMARC révèlent tous les emails envoyés utilisant les domaines de vos clients. Analysez ces rapports pour identifier les sources d’email légitimes qui pourraient ne pas être correctement authentifiées. Les découvertes communes incluent des plateformes marketing oubliées, les notifications d’imprimantes et les systèmes partenaires envoyant des emails au nom des clients.

Examinez les rapports hebdomadairement pendant la phase initiale de surveillance. Recherchez :

- De gros volumes d’échecs d’authentification provenant de sources inconnues

- Des sources d’email légitimes échouant l’authentification SPF ou DKIM

- Des modèles géographiques dans l’envoi d’emails qui pourraient indiquer une compromission

Étape 5 : Appliquer Graduellement les Politiques

Après 30 jours de surveillance et de résolution des problèmes d’authentification, déplacez graduellement les domaines en mode quarantaine (p=quarantine). Cela instruit les serveurs email de réception de traiter les emails non authentifiés comme suspects sans les bloquer complètement.

Surveillez attentivement les rapports de livraison pendant le déploiement en quarantaine. Certains clients peuvent connaître de légères augmentations d’emails marqués comme spam si leur authentification n’était pas parfaite. Résolvez rapidement tout problème de livraison en mettant à jour les enregistrements SPF ou les configurations DKIM.

Étape 6 : Atteindre une Protection Complète avec les Politiques de Rejet

Une fois que les domaines maintiennent des taux de succès d’authentification de 95%+ pendant 30 jours en mode quarantaine, implémentez les politiques de rejet (p=reject). Cela fournit une protection maximale en instruisant les serveurs de réception de bloquer entièrement les emails non authentifiés.

Les politiques de rejet complètes préviennent l’usurpation de marque mais nécessitent une surveillance attentive. Maintenez des procédures de rollback d’urgence pour toute source d’email légitime découverte après le déploiement en rejet.

IV. Fonctionnalités Avancées DMARC Multi-Tenant

Réponse Automatisée aux Menaces

Configurez des réponses automatisées aux échecs d’authentification sur votre portefeuille client. Lorsqu’une activité suspecte apparaît sur un domaine, augmentez automatiquement la surveillance sur des clients similaires ou implémentez des changements de politique temporaires pour prévenir la propagation d’attaques.

Configurez le partage d’intelligence de menace inter-locataires. Les modèles d’attaque anonymisés détectés sur votre base client améliorent la protection pour tous les locataires tout en maintenant la confidentialité des données entre clients.

Rapports et Tableaux de Bord Spécifiques aux Clients

Déployez des tableaux de bord en marque blanche permettant aux clients de surveiller indépendamment leur sécurité email. Incluez des métriques comme les taux de succès d’authentification, les détections de menaces et les performances de livraison dans les rapports orientés client.

Personnalisez la fréquence de rapport selon les préférences client. Certains clients veulent des mises à jour quotidiennes sur la sécurité email, tandis que d’autres préfèrent des résumés exécutifs mensuels se concentrant sur les tendances de haut niveau et l’intelligence de menace.

Intégration avec les Outils de Communication Client

Connectez la surveillance DMARC aux plateformes de communication client comme Slack ou Microsoft Teams. Les notifications en temps réel sur les échecs d’authentification ou les menaces potentielles tiennent les équipes clients informées sans les submerger de détails techniques.

Configurez des procédures d’escalade pour les menaces critiques. Lorsque les rapports DMARC indiquent des tentatives de spoofing actives, les notifications automatiques peuvent déclencher des procédures de réponse aux incidents avec les parties prenantes client appropriées.

V. Dépannage des Problèmes DMARC Multi-Tenant Courants

Échecs d’Authentification d’Emails Légitimes

Le problème le plus courant concerne les sources d’email légitimes échouant l’authentification DMARC. Cela se produit typiquement avec :

Plateformes Marketing Tierces : Des services comme Mailchimp ou Constant Contact peuvent ne pas aligner correctement les domaines dans leurs en-têtes email. Travaillez avec ces plateformes pour configurer un alignement de domaine approprié ou implémenter une délégation de sous-domaine.

Applications Office : Les plugins Outlook, les systèmes CRM et autres applications métier envoient souvent des emails sans authentification appropriée. Documentez toutes les applications métier qui envoient des emails et assurez-vous qu’elles sont incluses dans les enregistrements SPF.

Systèmes Email Partenaires : Les clients oublient souvent les partenaires ou fournisseurs qui envoient des emails en leur nom. Des audits SPF réguliers aident à identifier ces sources avant qu’elles causent des échecs d’authentification.

Préoccupations de Fuite de Données Inter-Locataires

Maintenez une isolation stricte des locataires en implémentant des contrôles d’accès appropriés basés sur les rôles. Des audits réguliers des permissions utilisateur assurent que les représentants clients ne peuvent accéder qu’aux données de leur organisation.

Utilisez des clés API séparées pour chaque locataire pour prévenir l’accès inter-locataires accidentel. Même au sein de votre équipe MSP, implémentez des principes d’accès à privilège minimum où les techniciens ne voient que les données des clients qu’ils supportent activement.

Problèmes de Performance de Mise à l’Échelle

Les gros MSP peuvent connaître une dégradation des performances lors de la gestion de centaines de domaines avec des changements de politique fréquents. Implémentez des mécanismes de cache pour les requêtes DNS et groupez les mises à jour de politique pendant les fenêtres de maintenance pour minimiser l’impact.

Surveillez les temps de traitement des rapports agrégés à mesure que votre portefeuille client grandit. De gros volumes de rapports DMARC peuvent submerger les systèmes de traitement, menant à une détection de menace retardée ou des recommandations de politique.

VI. Mesurer le Succès DMARC Multi-Tenant

Indicateurs Clés de Performance

Suivez les taux de succès d’authentification sur tous les domaines clients. Visez 95%+ de succès d’authentification avant de passer aux politiques de rejet. Surveillez les tendances pour identifier les clients nécessitant un support de configuration supplémentaire.

Mesurez la détection de menace et les temps de réponse. Le DMARC multi-tenant devrait détecter les tentatives de spoofing plus rapidement que la surveillance de domaines individuels tout en fournissant des capacités de réponse coordonnée sur votre portefeuille client.

Métriques de Satisfaction Client

Sondez les clients trimestriellement sur leur confiance en sécurité email et tout problème de livraison qu’ils ont expérimenté. Le DMARC bien implémenté devrait améliorer à la fois la sécurité et la délivrabilité email au fil du temps.

Suivez les volumes de tickets de support liés aux problèmes email. Une gestion DMARC multi-tenant efficace devrait réduire les demandes de support liées à l’email à mesure que l’authentification devient plus fiable et que les menaces sont bloquées automatiquement.

ROI et Gains d’Efficacité

Documentez les économies de temps de la gestion centralisée comparée aux configurations de domaines individuelles. La plupart des MSP voient une réduction de 60-80% du temps de gestion de sécurité email après l’implémentation du DMARC multi-tenant.

Calculez la rétention client et les opportunités de montée en gamme créées par l’amélioration des offres de sécurité email. Les clients expérimentant une meilleure délivrabilité email et une protection renforcée étendent souvent leurs relations de service avec les MSP.

VII. Pérenniser Votre Stratégie DMARC Multi-Tenant

Standards de Sécurité Email Émergents

Restez à jour avec les standards d’authentification email évolutifs comme BIMI (Brand Indicators for Message Identification) et SMTP MTA-STS. Les plateformes multi-tenant devraient s’adapter pour incorporer de nouveaux standards sans nécessiter de changements de configuration client individuels.

Surveillez les développements industriels en détection de menace alimentée par IA et capacités de réponse automatisée. Les plateformes multi-tenant avancées offrent de plus en plus des fonctionnalités d’apprentissage automatique qui améliorent la précision de détection de menace sur les portefeuilles client.

Considérations de Conformité Réglementaire

Assurez-vous que votre implémentation DMARC multi-tenant supporte diverses exigences de conformité sur différentes industries client. Les clients de santé peuvent nécessiter une gestion email conforme HIPAA, tandis que les clients de services financiers nécessitent des pistes d’audit spécifiques et des politiques de rétention de données.

Préparez-vous aux réglementations potentielles de sécurité email qui pourraient mandater l’implémentation DMARC. Avoir une plateforme multi-tenant robuste positionne votre MSP pour se conformer rapidement aux nouvelles exigences sur toute votre base client.

VIII. Points Clés à Retenir

La gestion DMARC multi-tenant transforme la sécurité email d’un casse-tête par client en un avantage concurrentiel évolutif pour les MSP. Le contrôle centralisé réduit la charge administrative tout en fournissant une protection de niveau entreprise sur l’ensemble de votre portefeuille client.

Le succès nécessite une planification soigneuse pendant la phase d’évaluation, un déploiement systématique commençant par des politiques de surveillance, et une application graduelle basée sur les taux de succès d’authentification. Une isolation appropriée des locataires et des contrôles d’accès basés sur les rôles assurent la confidentialité des données client tout en permettant les bénéfices de gestion centralisée.

L’investissement dans la technologie DMARC multi-tenant rapporte des dividendes grâce à la réduction de la charge de support, l’amélioration de la satisfaction client et la posture de sécurité renforcée sur tous les domaines gérés. Les MSP implémentant ces systèmes voient typiquement une réduction de 60-80% du temps de gestion de sécurité email tout en fournissant une meilleure protection que ce que les configurations de domaines individuels pourraient atteindre.

Prêt à rationaliser vos opérations de sécurité email sur tous les domaines clients ? Explorez Skysnag MSP/MSSP Comply pour découvrir comment la gestion DMARC multi-tenant peut faire évoluer vos offres de sécurité tout en réduisant la complexité opérationnelle.