DMARC-Aggregat-Berichte landen in Ihrem Posteingang wie kryptische Nachrichten in XML-Code, die viele IT-Fachkräfte ratlos zurücklassen. Diese Berichte enthalten wichtige Informationen über Ihren E-Mail-Authentifizierungsstatus, aber ihre Entschlüsselung erfordert Wissen, das die meisten Sicherheitsteams nie formal erlernt haben.

Das Verständnis von DMARC-Aggregat-Berichten ist essentiell für die Aufrechterhaltung der E-Mail-Sicherheit und die Verhinderung von Domain-Spoofing-Angriffen. Diese XML-formatierten Berichte zeigen auf, welche E-Mails die Authentifizierungsprüfungen bestehen oder nicht bestehen, und helfen Ihnen dabei, legitime Sender-Quellen und potentielle Bedrohungen zu identifizieren. Da E-Mail-basierte Angriffe weiter zunehmen, ist die Beherrschung der DMARC-Bericht-Analyse zu einer unverzichtbaren Fähigkeit für Cybersecurity-Fachkräfte geworden.

Dieser umfassende Leitfaden wird Sie vom DMARC-Neuling zu einem Experten im Lesen von Berichten verwandeln, komplett mit praxisnahen Beispielen und fortgeschrittenen Fehlerbehebungstechniken.

I. Die Struktur von DMARC-Aggregat-Berichten verstehen

DMARC-Aggregat-Berichte folgen einem standardisierten XML-Format, das mehrere Schlüsselabschnitte enthält. Jeder Bericht stellt Daten dar, die über einen bestimmten Zeitraum (typischerweise 24 Stunden) gesammelt wurden, und enthält Authentifizierungsergebnisse von E-Mail-Empfängern.

Kern-Berichtelemente

Die Grundstruktur umfasst:

Berichts-Metadaten: Enthalten Informationen über die berichtende Organisation, den Datumsbereich und die Domain, über die berichtet wird. Dieser Abschnitt identifiziert, wer den Bericht gesendet hat und welchen Zeitraum er abdeckt.

Veröffentlichte Richtlinie: Zeigt Ihre aktuelle DMARC-Richtlinie, wie sie vom berichtenden Empfänger verstanden wird. Dieser Abschnitt zeigt auf, wie Ihr DMARC-Eintrag in verschiedenen E-Mail-Systemen interpretiert wird.

Datensatz-Abschnitt: Enthält die tatsächlichen Authentifizierungsdaten, einschließlich SPF- und DKIM-Ergebnissen, Quell-IP-Adressen und Nachrichtenvolumen. Hier liegt die eigentliche Intelligenz.

Jeder Datensatz innerhalb eines Berichts repräsentiert eine einzigartige Kombination aus Quell-IP, SPF-Domain, DKIM-Domain und Authentifizierungsergebnissen. Das Verständnis dieser Gruppierung ist entscheidend für eine genaue Analyse.

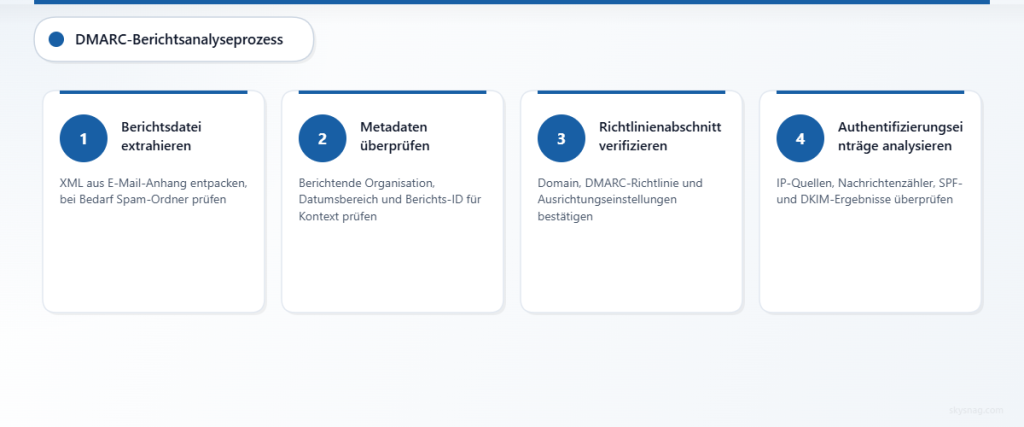

II. Schritt-für-Schritt-Berichtsanalyseverfahren

Schritt 1: Bericht extrahieren und öffnen

DMARC-Berichte kommen typischerweise als komprimierte Anhänge (ZIP- oder GZIP-Dateien) an, die XML-Daten enthalten. Moderne E-Mail-Clients können diese Anhänge blockieren, überprüfen Sie daher Ihren Spam-Ordner oder die Sicherheitsquarantäne.

Speichern Sie die XML-Datei lokal und öffnen Sie sie mit einem Texteditor oder XML-Viewer. Während das rohe XML einschüchternd erscheint, macht ein systematischer Ansatz die Analyse handhabbar.

Schritt 2: Berichts-Metadaten identifizieren

Lokalisieren Sie den Berichts-Metadaten-Abschnitt am Anfang der XML-Datei:

<report_metadata>

<org_name>google.com</org_name>

<email>[email protected]</email>

<extra_contact_info>https://support.google.com/a/answer/2466580</extra_contact_info>

<report_id>12345678901234567890</report_id>

<date_range>

<begin>1640995200</begin>

<end>1641081599</end>

</date_range>

</report_metadata>Dieses Beispiel zeigt einen Bericht von Google für einen 24-Stunden-Zeitraum. Die Zeitstempel sind im Unix-Format und müssen in lesbare Daten umgewandelt werden.

Schritt 3: Abschnitt „Veröffentlichte Richtlinie“ überprüfen

Der Abschnitt „Veröffentlichte Richtlinie“ zeigt, wie Empfänger Ihren DMARC-Eintrag interpretieren:

<policy_published>

<domain>example.com</domain>

<adkim>r</adkim>

<aspf>r</aspf>

<p>quarantine</p>

<sp>none</sp>

<pct>100</pct>

</policy_published>Zu überprüfende Schlüsselelemente:

- Domain: Bestätigt die Domain, über die berichtet wird

- p: Ihre primäre Richtlinie (none, quarantine oder reject)

- adkim/aspf: DKIM- und SPF-Alignment-Modi (r=relaxed, s=strict)

- pct: Prozentsatz der Nachrichten, auf die die Richtlinie zutrifft

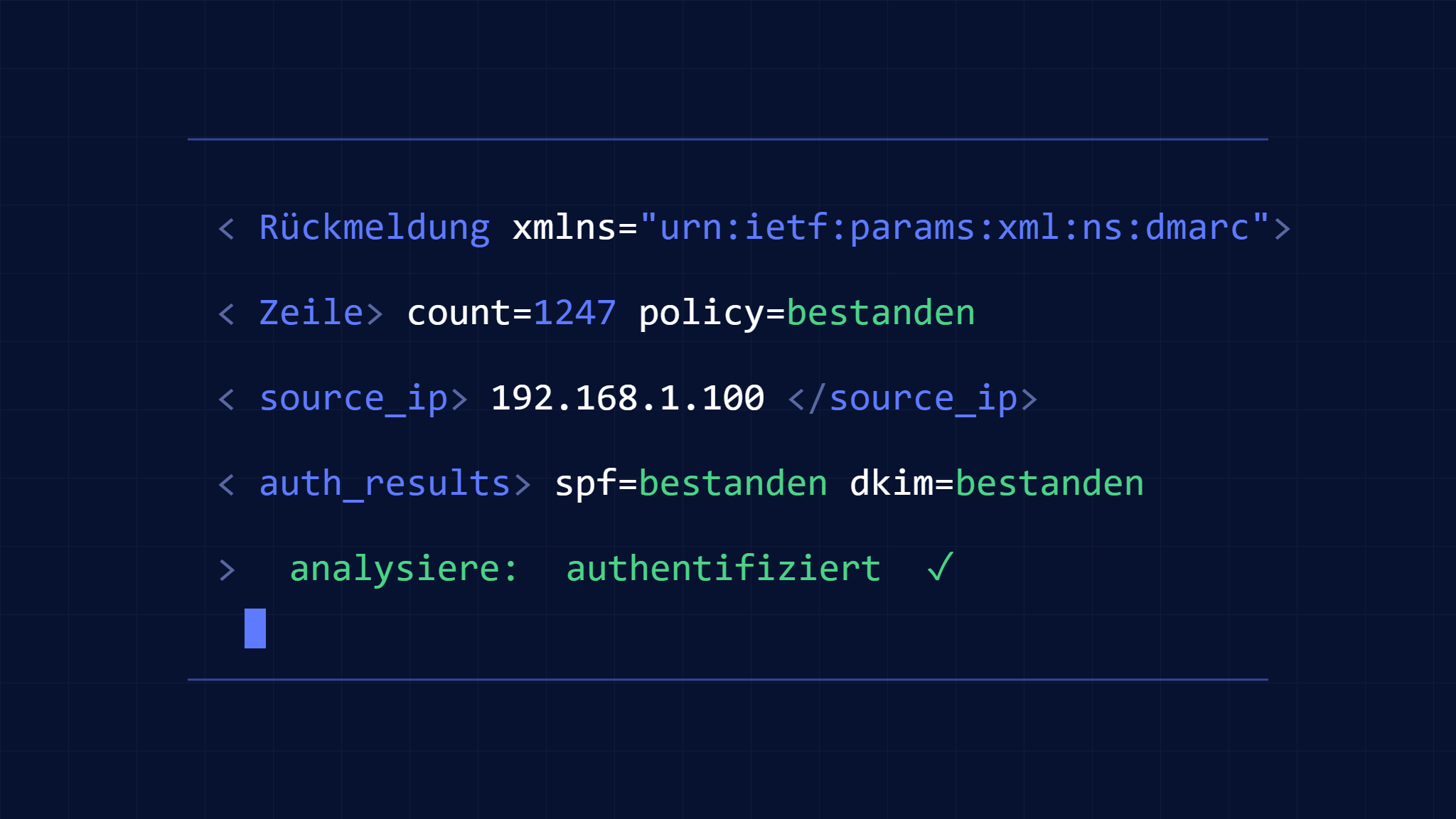

Schritt 4: Einzelne Datensätze analysieren

Jeder Datensatz-Abschnitt enthält Authentifizierungsergebnisse für eine spezifische Quelle:

<record>

<row>

<source_ip>209.85.208.180</source_ip>

<count>347</count>

<policy_evaluated>

<disposition>none</disposition>

<dkim>pass</dkim>

<spf>pass</spf>

</policy_evaluated>

</row>

<identifiers>

<header_from>example.com</header_from>

</identifiers>

<auth_results>

<spf>

<domain>example.com</domain>

<result>pass</result>

</spf>

<dkim>

<domain>example.com</domain>

<result>pass</result>

<selector>selector1</selector>

</dkim>

</auth_results>

</record>Kritische Datenpunkte umfassen:

- Quell-IP: Der Server, der E-Mails sendet

- Anzahl: Anzahl der Nachrichten von dieser Quelle

- Richtlinie bewertet: Endgültiges DMARC-Ergebnis

- Auth-Ergebnisse: Individuelle SPF- und DKIM-Ergebnisse

III. Authentifizierungsergebnisse interpretieren

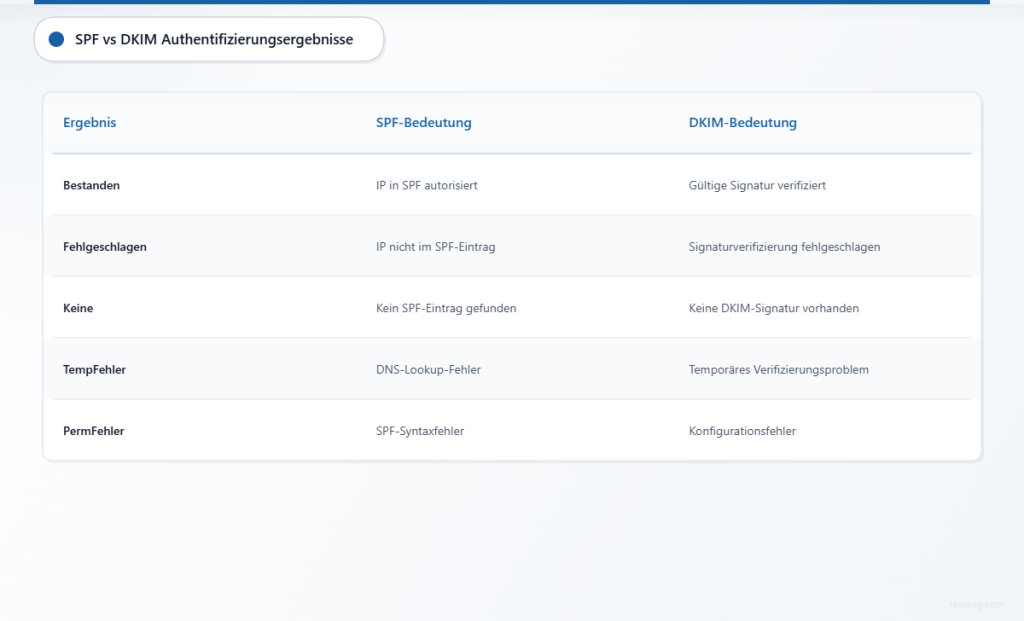

SPF-Ergebnisse-Analyse

SPF (Sender Policy Framework)-Ergebnisse zeigen an, ob die sendende IP autorisiert ist:

Pass: IP-Adresse ist in Ihrem SPF-Eintrag aufgeführt

Fail: IP-Adresse ist in Ihrem SPF-Eintrag nicht autorisiert

Neutral: SPF-Eintrag existiert, aber autorisiert oder verweigert nicht explizit

None: Kein SPF-Eintrag gefunden

TempError: Temporärer DNS-Lookup-Fehler

PermError: Permanenter SPF-Eintrag-Syntaxfehler

DKIM-Ergebnisse-Aufschlüsselung

DKIM (DomainKeys Identified Mail)-Ergebnisse zeigen die kryptographische Signaturvalidierung:

Pass: Gültige DKIM-Signatur erfolgreich verifiziert

Fail: DKIM-Signaturverifikation fehlgeschlagen

None: Keine DKIM-Signatur vorhanden

Policy: Signatur existiert, erfüllt aber nicht die Richtlinienanforderungen

Neutral: Signatur ist gültig, aber Richtlinie spezifiziert keine Aktion

TempError: Temporärer Fehler während der Verifikation

PermError: Permanenter Konfigurationsfehler

DMARC-Alignment verstehen

DMARC erfordert, dass entweder SPF oder DKIM sowohl authentifiziert als auch aligned sind:

SPF-Alignment: Die Domain im Return-Path muss mit der From-Domain übereinstimmen (oder eine Subdomain davon sein)

DKIM-Alignment: Die DKIM-Signierungsdomain muss mit der From-Domain übereinstimmen (oder eine Subdomain davon sein)

Relaxed Alignment erlaubt Subdomain-Übereinstimmungen, während Strict Alignment exakte Domain-Übereinstimmungen erfordert.

IV. Häufige Berichtsmuster und Warnsignale

Legitime Verkehrsmuster

Erfolgreiche DMARC-Implementierung zeigt typischerweise:

- Hohe Nachrichtenvolumen von bekannten IP-Bereichen

- Konstante SPF- und DKIM-Erfolgsraten

- Ordnungsgemäßes Domain-Alignment

- Stabile Authentifizierungsmuster über die Zeit

Verdächtige Aktivitätsindikatoren

Achten Sie auf diese Warnsignale:

- Unbekannte IP-Adressen mit hohen Nachrichtenvolumen

- Authentifizierungsfehlschläge von unerwarteten Quellen

- Falsch ausgerichtete Domains, die auf potentielles Spoofing hindeuten

- Plötzliche Verkehrsspitzen von neuen IP-Bereichen

- Geografische Anomalien, die nicht mit Ihren Geschäftsoperationen übereinstimmen

Analyse fehlgeschlagener Authentifizierung

Wenn Nachrichten die DMARC-Authentifizierung nicht bestehen, untersuchen Sie:

- SPF-Fehlschläge: Prüfen Sie, ob legitime Absender in Ihrem SPF-Eintrag fehlen

- DKIM-Fehlschläge: Überprüfen Sie, ob DKIM-Schlüssel ordnungsgemäß konfiguriert und nicht abgelaufen sind

- Alignment-Probleme: Stellen Sie sicher, dass From-Domains angemessen mit SPF/DKIM-Domains übereinstimmen

V. Fortgeschrittene Fehlerbehebungstechniken

IP-Adressen-Untersuchung

Für unbekannte IP-Adressen in Berichten:

- Reverse DNS-Lookup: Identifizieren Sie den Hosting-Provider oder die Organisation

- Geolokalisationsanalyse: Prüfen Sie, ob der Standort mit erwarteten Sendemustern übereinstimmt

- Reputationsprüfung: Verwenden Sie Threat-Intelligence-Quellen zur Bewertung der IP-Reputation

- Netzwerkanalyse: Bestimmen Sie, ob IPs zu bekannten E-Mail-Service-Providern gehören

Authentifizierungsketten-Analyse

Verfolgen Sie Authentifizierungsfehlschläge durch die komplette Kette:

- DNS-Eintrag-Verifikation: Bestätigen Sie, dass SPF-, DKIM- und DMARC-Einträge korrekt sind

- Selector-Validierung: Stellen Sie sicher, dass DKIM-Selektoren zwischen DNS und E-Mail-Headern übereinstimmen

- Richtlinien-Alignment: Überprüfen Sie, ob Domain-Alignment-Einstellungen Ihren Anforderungen entsprechen

- Drittanbieter-Services: Identifizieren Sie legitime Services, die SPF-Einschluss benötigen

Volumen- und Muster-Analyse

Analysieren Sie Nachrichtenmuster für Erkenntnisse:

- Zeitbasierte Trends: Identifizieren Sie Spitzen-Sendezeiten und ungewöhnliche Aktivitäten

- Quellverteilung: Überwachen Sie Änderungen in Ihrer Sendeinfrastruktur

- Fehlerquoten: Verfolgen Sie Authentifizierungserfolgsraten über die Zeit

- Richtlinienauswirkung: Messen Sie die Auswirkung von Richtlinienänderungen auf die Zustellung

VI. Automatisierte Berichtsverarbeitungslösungen

Manuelle DMARC-Berichtsanalyse wird bei größerem Maßstab unpraktisch. Skysnag Comply verarbeitet DMARC-Aggregat-Berichte automatisch und bietet intuitive Dashboards und umsetzbare Erkenntnisse, ohne XML-Expertise zu erfordern.

Automatisierte Lösungen bieten mehrere Vorteile:

- Echtzeitverarbeitung eingehender Berichte

- Trendanalyse über mehrere Zeitperioden

- Bedrohungserkennung mit Machine-Learning-Algorithmen

- Integrationsfähigkeiten mit bestehenden Sicherheitstools

- Skalierbare Analyse für Unternehmen mit hohen E-Mail-Volumina

Erwägen Sie Automatisierung, wenn Sie mehr als 10-15 Berichte täglich verarbeiten oder DMARC für mehrere Domains verwalten.

VII. Optimierung Ihrer DMARC-Konfiguration

Basierend auf der Berichtsanalyse optimieren Sie Ihre DMARC-Implementierung:

SPF-Eintrag-Optimierung

- Entfernen Sie ungenutzte IP-Adressen, um DNS-Lookups zu reduzieren

- Verwenden Sie include-Statements für Drittanbieter-Services

- Überwachen Sie die SPF-Eintragslänge, um das 10-Lookup-Limit zu vermeiden

DKIM-Konfiguration-Verbesserung

- Implementieren Sie mehrere DKIM-Selektoren für Redundanz

- Verwenden Sie längere Schlüssellängen (mindestens 2048-Bit) für bessere Sicherheit

- Rotieren Sie DKIM-Schlüssel regelmäßig nach bewährten Praktiken

DMARC-Richtlinien-Progression

- Beginnen Sie mit policy=none für Monitoring

- Wechseln Sie zu quarantine nach Erreichen von 95%+ Authentifizierungserfolg

- Implementieren Sie reject-Richtlinie nur nach gründlichen Tests und Validierung

VIII. Wichtige Erkenntnisse

Die Beherrschung der DMARC-Aggregat-Berichtsanalyse erfordert das Verständnis der XML-Struktur, Authentifizierungsmechanismen und Bedrohungsindikatoren. Konzentrieren Sie sich auf systematische Analyse von Quell-IPs, Authentifizierungsergebnissen und Alignment-Status, um sowohl legitime Absender als auch potentielle Bedrohungen zu identifizieren.

Regelmäßige Berichtsüberprüfung hilft dabei, die E-Mail-Sicherheitslage aufrechtzuerhalten und sicherzustellen, dass legitime Nachrichten erfolgreich die Empfänger erreichen. Während Ihre E-Mail-Infrastruktur wächst, erwägen Sie automatisierte Lösungen wie Skysnag Comply, um den Analyseprozess zu rationalisieren und tiefere Einblicke in den E-Mail-Authentifizierungsstatus Ihrer Domain zu gewinnen.

Die Investition in DMARC-Expertise zahlt sich durch verbesserte E-Mail-Zustellbarkeit, reduzierte Markenmissbrauch und verstärkte Cybersecurity-Abwehr aus. Beginnen Sie mit manueller Analyse, um grundlegendes Wissen aufzubauen, und nutzen Sie dann Automatisierungstools, um Ihr E-Mail-Authentifizierungsprogramm effektiv zu skalieren.