Phishing-Angriffe bleiben die häufigste Cybersicherheitsbedrohung für Unternehmen, wobei über 90% der erfolgreichen Datenschutzverletzungen mit einer Phishing-E-Mail beginnen. Trotz gestiegener Aufmerksamkeit entwickeln sich diese Angriffe weiter, werden ausgefeilter und schwerer zu erkennen. Die finanziellen Auswirkungen sind erschütternd, mit durchschnittlichen Kosten eines Phishing-Angriffs von 4,91 Millionen US-Dollar pro Vorfall laut IBMs neuestem Sicherheitsbericht.

Die Herausforderung liegt nicht nur in der Häufigkeit dieser Angriffe, sondern in ihrer zunehmenden Raffinesse. Moderne Phishing-Kampagnen verwenden fortgeschrittene Social-Engineering-Techniken, gefälschte Domains, die legitime Marken täuschend echt nachahmen, und KI-generierte Inhalte, die einer oberflächlichen Prüfung standhalten. Diese Realität erfordert einen umfassenden Ansatz zur Phishing-Prävention, der über grundlegende Benutzerschulungen hinausgeht.

I. Verständnis der modernen Phishing-Landschaft

Bevor wir uns mit Präventionsstrategien befassen, ist es entscheidend zu verstehen, wogegen Sie sich verteidigen. Heutige Phishing-Angriffe fallen in mehrere Kategorien, die jeweils unterschiedliche Abwehrmaßnahmen erfordern.

Spear-Phishing zielt auf bestimmte Personen innerhalb von Organisationen ab und nutzt oft öffentlich verfügbare Informationen, um hochpersonalisierte Nachrichten zu erstellen. Diese Angriffe recherchieren ihre Ziele typischerweise über soziale Medien und Unternehmenswebseiten und verfassen Nachrichten, die scheinbar von vertrauenswürdigen Kollegen oder Geschäftspartnern stammen.

Business Email Compromise (BEC)-Angriffe konzentrieren sich auf Finanzbetrug und zielen oft auf Finanzteams und Führungskräfte ab. Diese ausgefeilten Systeme können zu Überweisungsbetrug führen, wobei das FBI über 43 Milliarden US-Dollar an globalen Verlusten durch BEC-Angriffe über das vergangene Jahrzehnt berichtet.

Markenimitationsangriffe verwenden vertraute Unternehmenslogos und Formatierungen, um Empfänger dazu zu verleiten zu glauben, E-Mails stammen von vertrauenswürdigen Quellen. Microsoft, Amazon und Bankinstitute bleiben die am häufigsten nachgeahmten Marken in diesen Kampagnen.

Die Entwicklung dieser Bedrohungen bedeutet, dass traditionelle E-Mail-Filterung allein unzureichend ist. Moderne Phishing-Prävention erfordert geschichtete Sicherheitskontrollen, die sowohl technische Schwachstellen als auch menschliche Faktoren adressieren.

II. Schritt 1: DMARC-E-Mail-Authentifizierung implementieren

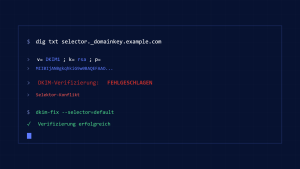

Domain-based Message Authentication, Reporting, and Conformance (DMARC) dient als Ihre erste Verteidigungslinie gegen E-Mail-Spoofing und Phishing-Angriffe. Dieses E-Mail-Authentifizierungsprotokoll arbeitet zusammen mit SPF (Sender Policy Framework) und DKIM (DomainKeys Identified Mail), um die Legitimität des Absenders zu überprüfen.

DMARC verhindert, dass Angreifer Ihre Domain verwenden, um betrügerische E-Mails zu versenden, und schützt sowohl Ihr Unternehmen als auch Ihre Kunden vor Markenimitationsangriffen. Bei ordnungsgemäßer Konfiguration kann DMARC bis zu 99% der E-Mail-Spoofing-Versuche blockieren, die auf Ihre Domain abzielen.

Implementierungsschritte:

- SPF-Records für alle Domains und Subdomains veröffentlichen

- DKIM-Signierung für ausgehende E-Mails konfigurieren

- Mit DMARC-Richtlinie auf „none“ für Monitoring beginnen

- Schrittweise zu „quarantine“ und dann „reject“-Richtlinien übergehen

- DMARC-Reports überwachen, um legitime Sendequellen zu identifizieren

Skysnag Protect automatisiert diesen gesamten Prozess und bietet Echzeit-Monitoring und vereinfachte DMARC-Implementierung, die keine tiefgreifende technische Expertise erfordert. Die Plattform bewältigt die Komplexität der schrittweisen Richtliniendurchsetzung und stellt gleichzeitig sicher, dass die legitime E-Mail-Zustellung unbeeinträchtigt bleibt.

III. Schritt 2: Erweiterte E-Mail-Sicherheitsfilterung einsetzen

Während DMARC Domain-Spoofing behandelt, erfordert umfassende E-Mail-Sicherheit zusätzliche Filterebenen, um ausgefeilte Phishing-Versuche abzufangen, die von legitimen, aber kompromittierten Domains kommen können.

Moderne E-Mail-Sicherheitslösungen verwenden maschinelle Lernalgorithmen, um E-Mail-Inhalte, Absenderverhalten und kontextuelle Faktoren zu analysieren. Diese Systeme können subtile Indikatoren von Phishing-Versuchen identifizieren, einschließlich ungewöhnlicher Sendemuster, verdächtiger URLs und Social-Engineering-Sprachmuster.

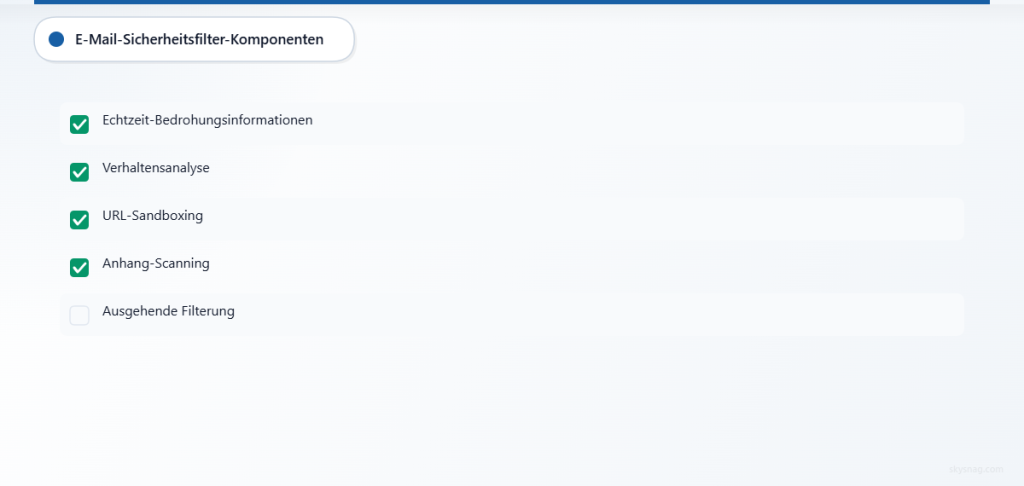

Wichtige Filterkomponenten:

- Echzeit-Bedrohungsinformationsfeeds

- Verhaltensanalyse von Absendermustern

- URL-Sandboxing und Reputationsprüfung

- Anhangsanalyse und sichere Dokumentenanzeige

- Integration mit Bedrohungsinformationsplattformen

Suchen Sie nach Lösungen, die sowohl eingehende als auch ausgehende E-Mail-Filterung bieten. Ausgehende Filterung hilft dabei, kompromittierte Konten innerhalb Ihres Unternehmens zu erkennen, bevor sie für Angriffe auf externe Ziele verwendet oder Ihre Absenderreputation beschädigt werden können.

IV. Schritt 3: E-Mail-Sicherheitsrichtlinien und -verfahren etablieren

Technische Kontrollen sind nur wirksam, wenn sie durch klare Richtlinien und Verfahren unterstützt werden. Ihre E-Mail-Sicherheitsrichtlinie sollte akzeptable Nutzung definieren, Antwortverfahren für verdächtige Phishing-Angriffe umreißen und klare Eskalationspfade für Sicherheitsvorfälle etablieren.

Wesentliche Richtlinienelemente:

- Richtlinien zur Identifizierung verdächtiger E-Mails

- Verfahren zur Meldung potenzieller Phishing-Versuche

- Incident-Response-Workflows für bestätigte Angriffe

- Regelmäßige Überprüfungs- und Aktualisierungszeitpläne

- Integration mit breiteren Cybersicherheitsrichtlinien

Schulen Sie Ihr IT-Team in ordnungsgemäßen Incident-Response-Verfahren, einschließlich E-Mail-Header-Analyse, Threat-Hunting-Techniken und Koordination mit Sicherheitsanbietern. Etablieren Sie klare Kommunikationskanäle zwischen IT-Sicherheitsteams und Endnutzern, um prompte Meldung verdächtiger E-Mails zu fördern.

Dokumentieren Sie Ihre Phishing-Response-Verfahren und testen Sie diese regelmäßig durch Tabletop-Übungen. Diese Simulationen helfen dabei, Lücken in Ihren Prozessen zu identifizieren und sicherzustellen, dass Teammitglieder ihre Rollen während eines tatsächlichen Vorfalls verstehen.

V. Schritt 4: Umfassende Sicherheitsbewusstseinstraining durchführen

Menschliche Faktoren bleiben das schwächste Glied in der E-Mail-Sicherheit, was umfassende Trainingsprogramme für effektive Phishing-Prävention unerlässlich macht. Traditionelle Bewusstseinstrainings fallen jedoch oft zu kurz, da sie sich auf generische Bedrohungen konzentrieren anstatt auf die spezifischen Phishing-Techniken, die auf Ihre Branche und Organisation abzielen.

Effektives Sicherheitsbewusstseinstraining geht über jährliche Präsentationen hinaus und schafft fortlaufende Bildungsprogramme, die sich an neue Bedrohungen anpassen. Die erfolgreichsten Programme verwenden reale Beispiele und interaktive Szenarien, die Mitarbeitern helfen, intuitive Bedrohungserkennungsfähigkeiten zu entwickeln.

Trainingsprogramm-Komponenten:

- Monatliche Phishing-Simulationskampagnen

- Branchenspezifische Bedrohungsbewusstseinssitzungen

- Praktische Übungen mit tatsächlichen Phishing-Beispielen

- Regelmäßige Updates zu neuen Angriffstechniken

- Anerkennungsprogramme für Mitarbeiter, die Bedrohungen melden

Personalisieren Sie Trainingsinhalte basierend auf Jobrollen und Abteilungen. Finanzteams benötigen spezifisches Training zu BEC-Angriffen und Überweisungsbetrug, während HR-Abteilungen sich auf Social-Engineering-Versuche konzentrieren sollten, die Mitarbeiterinformationen ausnutzen.

Verfolgen Sie die Trainingseffektivität durch Metriken, die über einfache Abschlussraten hinausgehen. Überwachen Sie Klickraten bei simulierten Phishing-E-Mails, Zeit bis zur Meldung verdächtiger Nachrichten und Verbesserungen in der Bedrohungserkennungsgenauigkeit über die Zeit.

VI. Schritt 5: Multi-Faktor-Authentifizierung (MFA) implementieren

Multi-Faktor-Authentifizierung dient als kritisches Sicherheitsnetz, wenn Phishing-Angriffe erfolgreich Benutzeranmeldedaten abgreifen. Selbst wenn ein Mitarbeiter einem Credential-Harvesting-Angriff zum Opfer fällt, kann MFA unbefugten Zugriff auf Ihre Systeme und Daten verhindern.

Moderne Phishing-Angriffe zielen spezifisch auf MFA-Umgehungstechniken ab, einschließlich SIM-Swapping, Social Engineering gegen Helpdesk-Personal und MFA-Fatigue-Angriffe. Ihre MFA-Implementierung muss diese sich entwickelnden Bedrohungen berücksichtigen.

MFA-Best-Practices:

- Authentifizierungs-Apps anstatt SMS verwenden, wenn möglich

- Risikobasierte Authentifizierung für ungewöhnliche Zugriffsmuster implementieren

- MFA für alle Administrator- und privilegierte Konten erfordern

- Klare Benutzerleitfäden für MFA-Best-Practices bereitstellen

- MFA-Umgehungsversuche und ungewöhnliche Authentifizierungsmuster überwachen

Erwägen Sie die Implementierung von Hardware-Sicherheitsschlüsseln für hochprivilegierte Konten und Mitarbeiter, die häufige Ziele von Phishing-Angriffen sind. Obwohl teurer als softwarebasierte Lösungen, bieten Hardware-Schlüssel stärkeren Schutz gegen fortgeschrittene Phishing-Techniken.

VII. Schritt 6: E-Mail-Banner und Warnsysteme einsetzen

E-Mail-Banner-Systeme bieten Echtzeit-Hinweise, die Mitarbeitern helfen, potenziell verdächtige Nachrichten zu identifizieren, bevor sie handeln. Diese Warnungen sind besonders effektiv für externe E-Mails und Nachrichten, die verschiedene Authentifizierungsprüfungen nicht bestehen.

Effektive E-Mail-Banner schaffen ein Gleichgewicht zwischen Sicherheitsbewusstsein und Benutzererfahrung. Übermäßig aggressive Warnsysteme können zu Banner-Blindheit führen, bei der Benutzer alle Warnungen ignorieren, während unzureichende Warnungen möglicherweise nicht angemessen vor echten Bedrohungen warnen.

Banner-System-Features:

- Klare visuelle Indikatoren für externe E-Mails

- Spezifische Warnungen für E-Mails, die die Authentifizierung nicht bestehen

- Kontextuelle Alarme basierend auf Nachrichteninhaltsanalyse

- Anpassbare Warnstufen basierend auf Risikobewertung

- Integration mit Bedrohungsinformationsfeeds

Konfigurieren Sie Banner-Systeme, um Warnungen basierend auf Risikostufen zu eskalieren. Risikoarme externe E-Mails könnten subtile Banner erhalten, während Nachrichten mit mehreren verdächtigen Indikatoren prominente Warnungen anzeigen sollten, die Benutzerbestätigung erfordern.

VIII. Schritt 7: Kontinuierliche Überwachungs- und Antwortfähigkeiten etablieren

Effektive Phishing-Prävention erfordert kontinuierliche Überwachung Ihrer E-Mail-Umgebung und schnelle Reaktion auf neue Bedrohungen. Dies umfasst die Überwachung von DMARC-Reports, Analyse von E-Mail-Sicherheitslogs und Verfolgung von Bedrohungsindikatoren in Ihrer E-Mail-Infrastruktur.

Etablieren Sie Baseline-Metriken für normale E-Mail-Muster innerhalb Ihres Unternehmens, einschließlich Sendevolumen, Authentifizierungserfolgsraten und Benutzerverhaltensmustern. Abweichungen von diesen Baselines können laufende Angriffe oder kompromittierte Konten anzeigen.

Überwachungskomponenten:

- Echzeit-DMARC-Report-Analyse

- E-Mail-Sicherheitslog-Korrelation und -Analyse

- Benutzerverhaltensanalytik für verdächtige Muster

- Bedrohungsinformationsintegration und Alarmierung

- Automatisierte Incident-Response-Workflows

Implementieren Sie automatisierte Antwortfähigkeiten, wo möglich, einschließlich automatischer Quarantäne verdächtiger E-Mails, Blockierung bekannter bösartiger Domains und Eskalationsverfahren für hochriskante Vorfälle. Behalten Sie jedoch menschliche Aufsicht für komplexe Vorfälle bei, die kontextuelle Analyse erfordern.

Erwägen Sie die Integration der E-Mail-Sicherheitsüberwachung in Ihr breiteres Security Information and Event Management (SIEM)-System, um E-Mail-Bedrohungen mit anderen Sicherheitsindikatoren in Ihrer Infrastruktur zu korrelieren.

IX. Aufbau langfristiger Phishing-Resilienz

Erfolgreiche Phishing-Prävention erfordert kontinuierliches Engagement und kontinuierliche Verbesserung. Bedrohungsakteure entwickeln ihre Techniken ständig weiter, und Ihre Abwehrmaßnahmen müssen sich entsprechend anpassen.

Überprüfen und aktualisieren Sie regelmäßig Ihre E-Mail-Sicherheitsrichtlinien basierend auf neuen Bedrohungen und Lektionen aus Sicherheitsvorfällen. Führen Sie jährliche Bewertungen Ihrer E-Mail-Sicherheitslage durch, einschließlich Penetrationstests, die sich auf Social Engineering und E-Mail-basierte Angriffe konzentrieren.

Etablieren Sie Partnerschaften mit Bedrohungsinformationsanbietern und Branchenorganisationen, um über neue Phishing-Techniken und Kampagnen informiert zu bleiben, die auf Ihre Branche abzielen. Diese Informationen helfen Ihnen, Ihre Abwehrmaßnahmen proaktiv anzupassen, bevor neue Bedrohungen Ihr Unternehmen beeinträchtigen.

X. Wichtige Erkenntnisse

Effektive Phishing-Prävention erfordert einen mehrschichtigen Ansatz, der technische Kontrollen, Richtlinienrahmen und menschliche Faktoren kombiniert. DMARC-E-Mail-Authentifizierung bietet grundlegenden Schutz gegen Domain-Spoofing, während erweiterte E-Mail-Filterung ausgefeilte Angriffe abfängt, die grundlegende Authentifizierungsprüfungen umgehen.

Umfassendes Sicherheitsbewusstseinstraining bleibt kritisch, muss aber durch technische Kontrollen unterstützt werden, die die Wahrscheinlichkeit erfolgreicher Angriffe reduzieren. Multi-Faktor-Authentifizierung, E-Mail-Banner-Systeme und kontinuierliche Überwachung bieten zusätzliche Schutzebenen, die helfen, erfolgreiche Sicherheitsverletzungen zu verhindern, selbst wenn einzelne Sicherheitskontrollen umgangen werden.

Erfolg in der Phishing-Prävention entsteht dadurch, dass man es als fortlaufenden Prozess und nicht als einmalige Implementierung behandelt. Regelmäßige Bewertung, kontinuierliche Verbesserung und Anpassung an neue Bedrohungen stellen sicher, dass Ihr Unternehmen effektiven Schutz gegen diese persistente und sich entwickelnde Bedrohung aufrechterhält.

Bereit, die E-Mail-Sicherheitslage Ihres Unternehmens zu stärken? Skysnag Protect bietet umfassende DMARC-Implementierung und Überwachungsfähigkeiten, die das Fundament effektiver Phishing-Prävention bilden. Beginnen Sie noch heute mit dem Aufbau Ihrer mehrschichtigen Verteidigungsstrategie.