DMARC p=none serve como o primeiro passo essencial na implementação da autenticação de e-mail, fornecendo visibilidade do seu ecossistema de e-mail sem impactar a entrega de mensagens legítimas. Esta política somente-monitoramento permite que as organizações compreendam seu cenário de autenticação de e-mail antes de implementar políticas de aplicação que poderiam potencialmente bloquear mensagens legítimas.

Entender quando usar p=none e como fazer a transição com segurança para políticas de aplicação é crucial para manter a entregabilidade de e-mail enquanto constrói defesas robustas anti-phishing. Muitas organizações se apressam para a aplicação sem monitoramento adequado, criando problemas de entrega que poderiam ter sido evitados com a implementação adequada de p=none.

I. Entendendo a Política DMARC p=none

DMARC p=none instrui os servidores de e-mail receptores a não tomar nenhuma ação contra mensagens que falham nas verificações de autenticação DMARC. Em vez de colocar em quarentena ou rejeitar mensagens que falharam, a política gera relatórios agregados e forenses que fornecem insights detalhados sobre padrões de autenticação de e-mail.

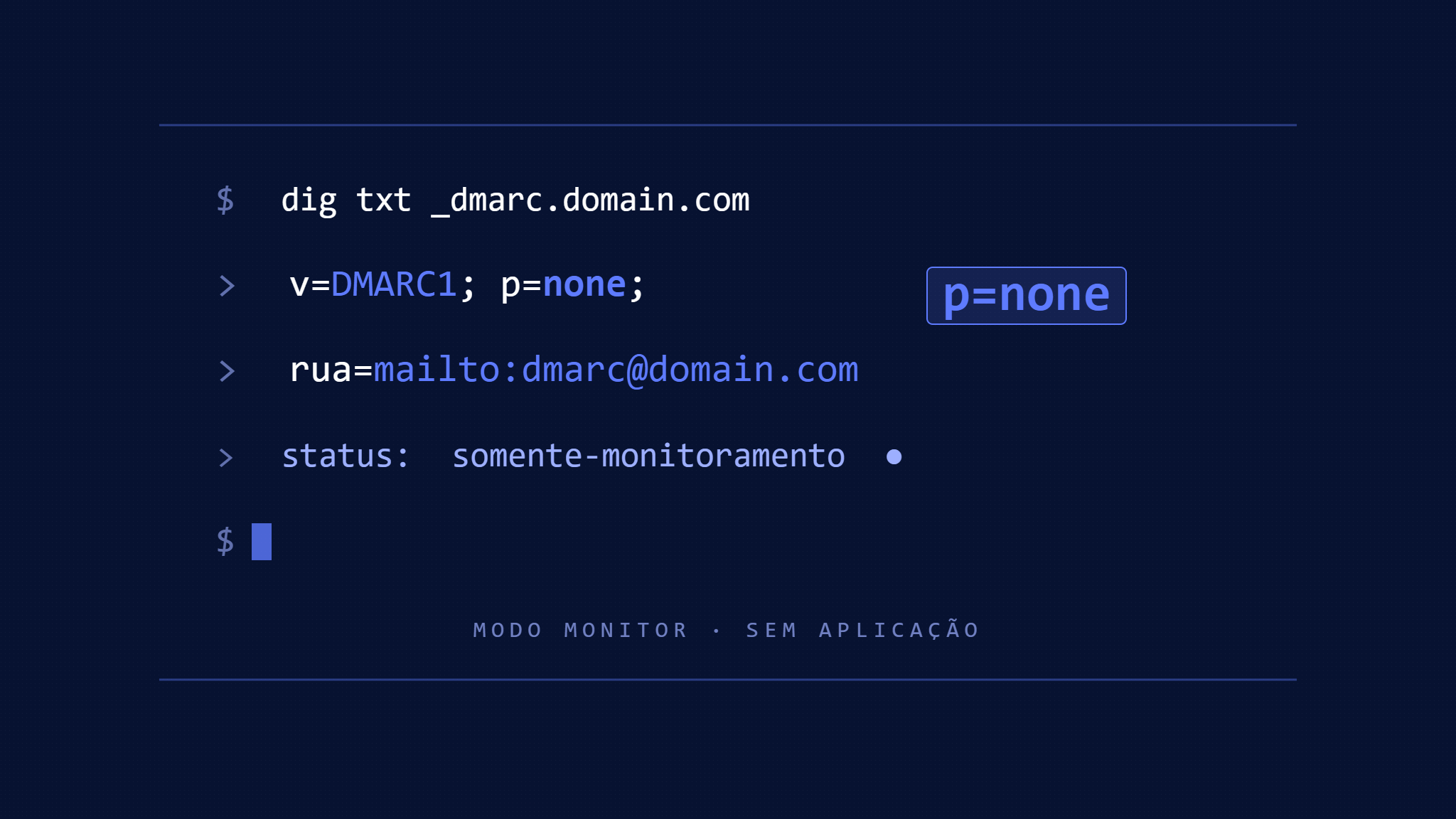

O registro da política p=none geralmente se parece com isso:

v=DMARC1; p=none; rua=mailto:[email protected]; ruf=mailto:[email protected];Esta configuração habilita monitoramento abrangente enquanto mantém o fluxo normal de e-mail. As organizações recebem relatórios detalhados sobre todos os e-mails que alegam originar de seu domínio, incluindo tanto fontes legítimas quanto ameaças potenciais.

Como Funciona a Política Somente-Monitoramento

Quando um servidor receptor encontra uma mensagem de um domínio com política p=none, ele executa verificações padrão de alinhamento DMARC contra registros SPF e DKIM. Autenticação falhada aciona a geração de relatórios, mas sem impacto na entrega. A mensagem continua através do processamento normal, chegando ao destinatário pretendido independentemente do status de autenticação.

Esta abordagem fornece visibilidade completa dos padrões de e-mail sem o risco de bloquear comunicações legítimas. As organizações podem identificar todas as fontes de envio autorizadas, detectar lacunas de autenticação e detectar atividade fraudulenta sem interrupção operacional.

II. Quando DMARC p=none É Apropriado

Implementação Inicial de DMARC

Toda organização deve começar a implementação DMARC com política p=none. Esta fase de monitoramento revela o ecossistema completo de e-mail, incluindo serviços de terceiros esquecidos, sistemas legados e integrações de parceiros que podem não estar adequadamente autenticados.

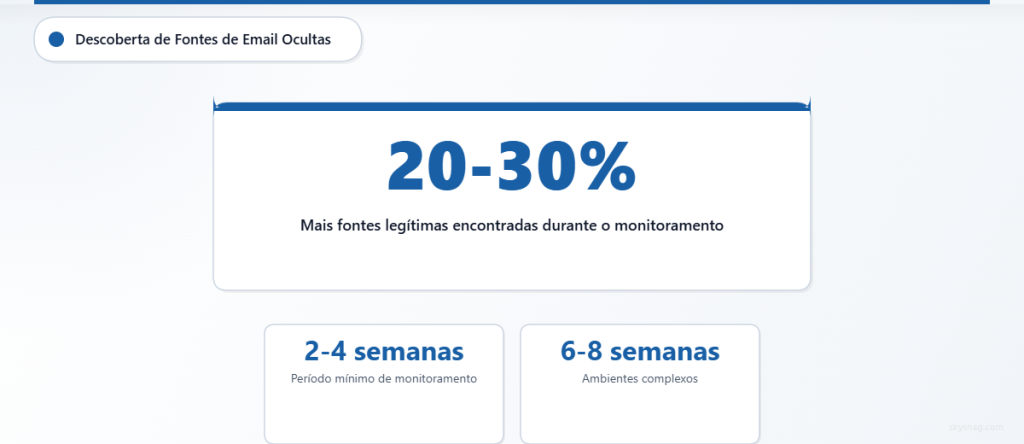

As organizações comumente descobrem 20-30% mais fontes de envio legítimas durante a fase de monitoramento do que inicialmente documentado. Essas fontes podem incluir plataformas de marketing, sistemas de atendimento ao cliente, notificações automatizadas e comunicações de parceiros de negócios que não foram incluídas no inventário original.

Ambientes de E-mail Complexos

Organizações com infraestrutura de e-mail distribuída se beneficiam do monitoramento estendido p=none. Empresas usando múltiplas plataformas de marketing, escritórios regionais com sistemas de e-mail locais, ou integrações extensivas de terceiros precisam de visibilidade abrangente antes da aplicação.

Empresas de manufatura frequentemente mantêm sistemas separados para comunicações com clientes, notificações de fornecedores e relatórios regulatórios. Cada sistema pode ter configurações de autenticação diferentes, tornando o monitoramento completo essencial antes da aplicação da política.

Cenários de Fusão e Aquisição

Durante mudanças organizacionais, políticas p=none fornecem visibilidade crucial em sistemas de e-mail herdados. Empresas adquiridas podem operar serviços de e-mail não documentados ou manter configurações de autenticação legadas que poderiam ser interrompidas por políticas de aplicação imediata.

A abordagem de monitoramento permite que equipes de TI identifiquem e configurem adequadamente todas as fontes de e-mail herdadas antes de implementar políticas mais rigorosas. Isso previne interrupções de serviço durante períodos de transição críticos.

III. Benefícios da Implementação Somente-Monitoramento

Visibilidade Completa de E-mail

Relatórios DMARC gerados durante a implementação p=none fornecem identificação abrangente de fontes de e-mail. As organizações recebem informações detalhadas sobre cada endereço IP, serviço de envio e status de autenticação para mensagens alegando seu domínio.

Esta visibilidade se estende além dos sistemas internos para incluir tentativas de spoofing e mensagens fraudulentas. Equipes de segurança podem analisar padrões de ataque, identificar campanhas direcionadas e entender o cenário de ameaças específico do seu domínio.

Skysnag Protect transforma relatórios agregados DMARC complexos em insights acionáveis, ajudando organizações a identificar rapidamente fontes legítimas e ameaças potenciais durante a fase de monitoramento.

Teste de Autenticação Sem Riscos

A política p=none permite teste abrangente de configurações SPF e DKIM sem impacto na entrega. As organizações podem modificar registros de autenticação, testar novos serviços de envio e validar mudanças de configuração enquanto mantêm operações normais de e-mail.

Esta capacidade de teste se mostra especialmente valiosa ao implementar novas plataformas de e-mail marketing ou atualizar configurações DNS. As equipes podem verificar autenticação adequada antes de se comprometer com políticas de aplicação.

Construção de Confiança dos Stakeholders

Períodos de monitoramento estendidos demonstram diligência devida para stakeholders de negócios preocupados com impactos na entrega de e-mail. Relatórios abrangentes mostrando padrões de autenticação estáveis e melhorias identificadas constroem confiança na eventual aplicação da política.

Equipes executivas apreciam abordagens baseadas em dados para implementações de segurança. Resultados de monitoramento detalhados fornecem justificativa clara para mover para políticas de aplicação enquanto demonstram avaliação completa de riscos.

IV. Transição de p=none para Aplicação

Diretrizes de Duração do Monitoramento

A maioria das organizações deve manter políticas p=none por 2-4 semanas no mínimo para capturar padrões típicos de e-mail. Ambientes complexos podem requerer 6-8 semanas de monitoramento para identificar relatórios trimestrais, campanhas sazonais ou processos de negócios intermitentes.

Organizações com operações globais devem monitorar através de ciclos completos de negócios para garantir que sistemas regionais e variações de fuso horário sejam adequadamente documentados. Temporadas de feriados e fechamentos de períodos fiscais frequentemente revelam fontes adicionais de e-mail.

Validação de Fonte de Autenticação

Antes de fazer a transição para aplicação, valide que todas as fontes legítimas alcancem alinhamento adequado SPF e DKIM. Isso requer configurar registros de autenticação para cada serviço de envio identificado e verificar taxas consistentes de aprovação DMARC.

Passos comuns de validação incluem:

- Confirmar registros SPF incluem todos os endereços IP legítimos

- Verificar assinatura DKIM para todos os serviços autorizados

- Testar alinhamento de autenticação para plataformas de terceiros

- Validar sistemas de e-mail de backup e recuperação de desastre

Implementação Gradual de Aplicação

A abordagem de transição mais segura implementa aplicação gradualmente usando políticas baseadas em porcentagem. Começar com p=quarantine em 5% permite que organizações testem o impacto da aplicação em um pequeno subconjunto de mensagens enquanto mantêm a maioria da entrega normal.

Implementação progressiva pode seguir esta linha do tempo:

- Semana 1-2: p=quarantine; pct=5

- Semana 3-4: p=quarantine; pct=25

- Semana 5-6: p=quarantine; pct=50

- Semana 7-8: p=quarantine; pct=100

- Semana 9-10: p=reject; pct=25

- Semana 11+: p=reject; pct=100

Esta abordagem fornece múltiplos pontos de verificação para identificar e resolver problemas de autenticação antes da aplicação completa.

V. Desafios Comuns na Implementação p=none

Gerenciamento de Volume de Relatórios

Organizações com volumes altos de e-mail podem receber milhares de relatórios agregados DMARC diariamente. Gerenciar e analisar esses dados manualmente se torna impraticável, requerendo ferramentas automatizadas de processamento e análise.

Sem ferramentas adequadas, equipes frequentemente lutam para extrair insights acionáveis dos dados de relatórios. O volume pode sobrecarregar análises manuais, levando a identificação incompleta de fontes ou transições atrasadas de aplicação.

Identificação de Falsos Positivos

Distinguir entre falhas de autenticação legítimas e ameaças reais requer análise cuidadosa. Serviços legítimos podem mostrar falhas intermitentes de autenticação devido a problemas de configuração ou mudanças do provedor de serviços.

As organizações devem investigar cada fonte única para determinar se falhas de autenticação representam problemas de configuração ou ameaças de segurança. Este processo de análise requer tanto expertise técnica quanto compreensão do contexto de negócios.

Comunicação com Stakeholders

Diferentes unidades de negócios podem controlar vários serviços de envio de e-mail, requerendo coordenação entre múltiplas equipes. Departamentos de marketing, grupos de atendimento ao cliente e operações de TI podem cada um gerenciar sistemas separados requerendo configuração de autenticação.

Implementação efetiva de p=none requer comunicação clara sobre o processo de monitoramento, expectativas de cronograma e implicações eventuais de aplicação. Atualizações regulares aos stakeholders ajudam a manter apoio durante todo o processo de transição.

VI. Melhores Práticas para Implementação Somente-Monitoramento

Configuração Abrangente de Relatórios

Configure endereços de relatórios tanto agregados (RUA) quanto forenses (RUF) para capturar dados completos de autenticação. Relatórios agregados fornecem resumos estatísticos enquanto relatórios forenses entregam amostras detalhadas de mensagens para investigação.

Use endereços de e-mail dedicados para relatórios DMARC para evitar misturar dados de autenticação com comunicações operacionais. Considere implementar processamento automatizado para ambientes de alto volume para garantir análise oportuna.

Análise Regular de Relatórios

Estabeleça processos de revisão semanal de relatórios para identificar novas fontes e rastrear tendências de autenticação. Análise consistente ajuda detectar mudanças de configuração, novas ameaças ou modificações de serviço que possam impactar a prontidão para aplicação.

Documente todas as fontes identificadas com justificativa de negócios e informações de contato técnico. Esta documentação suporta decisões posteriores de aplicação e ajuda a manter configurações de autenticação ao longo do tempo.

Colaboração Entre Equipes

Envolva segurança, operações de TI, marketing e stakeholders de negócios no processo de monitoramento. Diferentes equipes podem reconhecer fontes legítimas ou fornecer contexto para padrões de autenticação que não são imediatamente óbvios.

Reuniões interfuncionais regulares durante a fase de monitoramento ajudam a garantir identificação abrangente de fontes e construir consenso para eventual implementação de aplicação.

VII. Ferramentas e Tecnologias para Gerenciamento p=none

Plataformas modernas de análise DMARC transformam dados brutos de relatórios em inteligência acionável. Essas ferramentas agregam dados de múltiplas fontes, identificam tendências e fornecem visualizações claras do status de autenticação através do ecossistema de e-mail.

Skysnag Protect oferece capacidades abrangentes de monitoramento DMARC que simplificam a implementação e análise p=none. A plataforma fornece processamento automatizado de relatórios, identificação de ameaças e orientação clara de transição para mover para políticas de aplicação.

Plataformas avançadas também fornecem capacidades de integração com ferramentas de segurança existentes, habilitando fluxos de trabalho automatizados de detecção e resposta a ameaças baseados em inteligência DMARC.

VIII. Principais Conclusões

Políticas DMARC p=none servem como ferramentas essenciais de monitoramento que fornecem visibilidade abrangente do ecossistema de e-mail sem impacto na entrega. As organizações devem implementar p=none como o primeiro passo em qualquer implementação DMARC, mantendo monitoramento por duração suficiente para identificar todas as fontes de envio legítimas.

Transições bem-sucedidas para aplicação requerem análise cuidadosa dos dados de monitoramento, validação de configurações de autenticação e implementação gradual de políticas baseadas em porcentagem. A fase de monitoramento constrói confiança dos stakeholders enquanto garante identificação abrangente de fontes.

Implementação efetiva de p=none requer ferramentas apropriadas para análise de relatórios, colaboração entre equipes para identificação de fontes e processos sistemáticos para transição para aplicação. Organizações que investem em fases adequadas de monitoramento alcançam implementações DMARC mais bem-sucedidas com menos interrupções de entrega.

Pronto para implementar monitoramento DMARC abrangente? Skysnag Protect fornece as ferramentas de visibilidade e análise necessárias para implementação bem-sucedida de p=none e transição segura para políticas de aplicação.