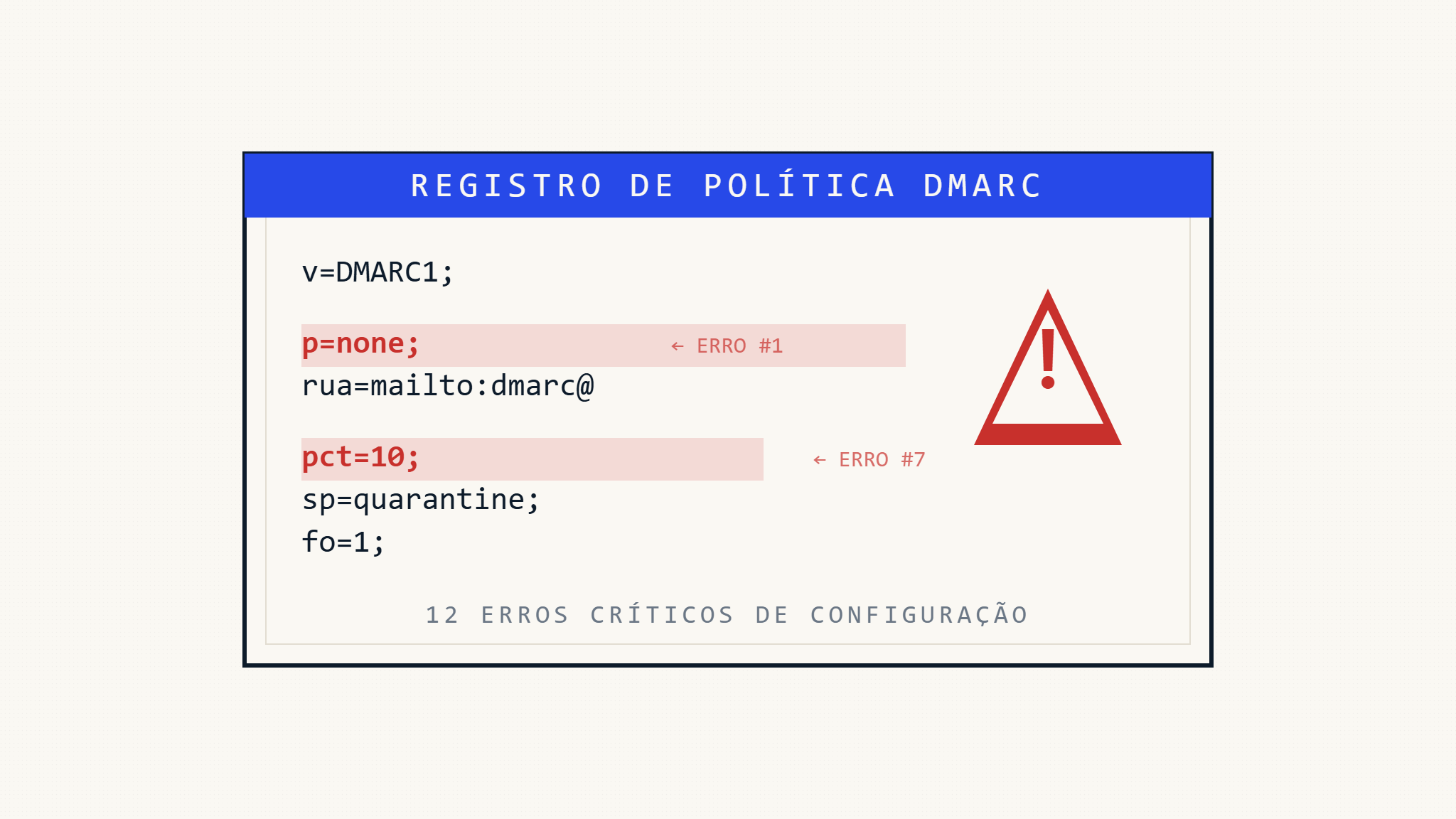

Erros na implementação do DMARC podem transformar sua defesa mais forte de segurança de email em uma falsa sensação de proteção, deixando sua organização vulnerável a ataques sofisticados de phishing e imitação de marca. Até mesmo pequenos erros de configuração podem tornar toda sua estratégia de autenticação de email ineficaz.

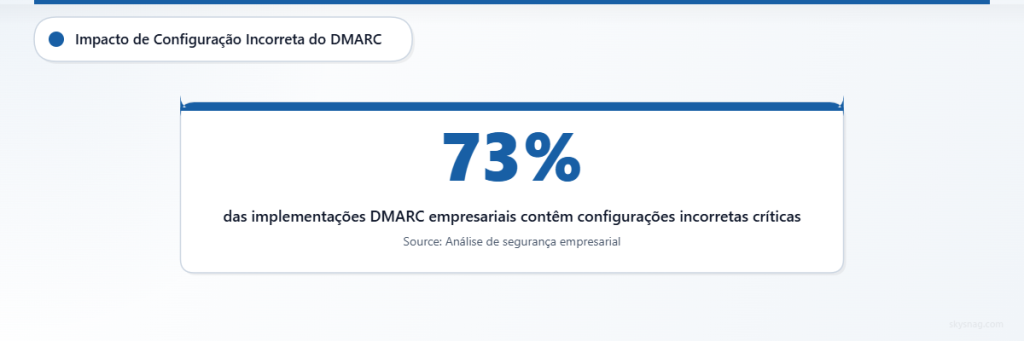

Análise recente de implementações do DMARC em organizações empresariais revela que 73% contêm pelo menos uma configuração incorreta crítica que compromete a eficácia da segurança. Esses erros de implementação não só falham em proteger contra fraude de email, mas também podem interromper a entrega legítima de emails, criando desafios operacionais que forçam as organizações a enfraquecer sua postura de segurança.

I. Avaliação: Falhas Comuns na Implementação do DMARC

Compreender onde as implementações do DMARC tipicamente falham ajuda as organizações a evitar lacunas de segurança custosas e problemas de entrega.

1. Começar com p=reject Sem Implementação Gradual

O Erro: Definir imediatamente sua política DMARC para p=reject sem preparação e monitoramento adequados.

Por Que Quebra a Segurança: Emails legítimos são bloqueados antes que você compreenda seu ecossistema de email, forçando reversões de política de emergência que o deixam desprotegido.

Avaliação de Impacto:

- Medir as taxas atuais de aprovação de autenticação em todas as fontes de email

- Documentar todas as fontes legítimas de envio (plataformas de marketing, serviços terceirizados, aplicações internas)

- Calcular a potencial interrupção nos negócios causada por emails bloqueados

2. Cobertura Insuficiente do Registro SPF

O Erro: Registros SPF incompletos que não consideram todas as fontes legítimas de envio.

Por Que Quebra a Segurança: DMARC depende do alinhamento SPF; fontes ausentes causam falhas de autenticação e violações de política.

Verificação Crítica:

- Auditar todos os sistemas de envio de email, incluindo aplicações legadas esquecidas

- Incluir serviços em nuvem, plataformas de CRM e sistemas de notificação automatizada

- Considerar mudanças de endereço IP em ambientes de hospedagem dinâmica

3. Inconsistências na Assinatura DKIM

O Erro: Domínios DKIM desalinhados ou assinaturas ausentes de fontes de envio importantes.

Por Que Quebra a Segurança: Falhas no DKIM impedem a autenticação adequada de email, tornando a aplicação do DMARC ineficaz.

Pontos de Validação:

- Verificar se as assinaturas DKIM se alinham com seu domínio organizacional

- Garantir que todas as fontes de email geram assinaturas DKIM válidas

- Testar a validade da assinatura em diferentes clientes e servidores de email

4. Ignorar a Configuração de Política de Subdomínio

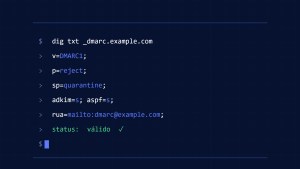

O Erro: Não definir explicitamente políticas de subdomínio com tags sp=.

Por Que Quebra a Segurança: Subdomínios herdam políticas do domínio pai, potencialmente bloqueando emails legítimos de subdomínio ou deixando lacunas de segurança.

Revisão de Configuração:

- Mapear todos os subdomínios ativos usados para envio de email

- Definir políticas

sp=apropriadas para proteção de subdomínio - Testar autenticação de email de subdomínio separadamente do domínio principal

II. Ações: Corrigindo Erros Críticos do DMARC

5. Análise Inadequada de Relatórios DMARC

O Erro: Implementar DMARC sem monitorar e analisar ativamente relatórios agregados e forenses.

Por Que Quebra a Segurança: Você permanece cego a falhas de autenticação, tentativas de falsificação e problemas de configuração.

Passos de Ação:

- Implementar processamento e análise automatizados de relatórios DMARC

- Configurar sistemas de alerta para padrões incomuns de falha de autenticação

- Criar processos regulares de revisão para tendências de dados DMARC

6. Configuração de Alinhamento Ausente

O Erro: Não especificar modos de alinhamento com tags aspf= e adkim= quando alinhamento rigoroso é necessário.

Por Que Quebra a Segurança: Alinhamento relaxado (padrão) pode permitir que domínios similares passem pelas verificações de autenticação.

Correções Imediatas:

- Avaliar se alinhamento rigoroso (

aspf=souadkim=s) adequa-se à sua arquitetura de email - Testar mudanças de alinhamento em modo de monitoramento antes da aplicação

- Documentar decisões de alinhamento para referência futura

7. Destinatários RUA e RUF Incorretos

O Erro: Configurar endereços de relatório DMARC que não são monitorados ou não existem.

Por Que Quebra a Segurança: Você perde visibilidade do desempenho do DMARC e potenciais ameaças de segurança.

Requisitos de Configuração:

- Verificar se endereços de email de relatório podem receber relatórios automatizados de alto volume

- Configurar filtragem adequada de email para prevenir perda de relatórios

- Garantir que endereços de relatório são monitorados por equipes de segurança

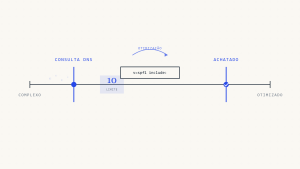

8. Má Gestão de Porcentagem de Política

O Erro: Usar a tag pct= incorretamente ou deixá-la em aplicação parcial indefinidamente.

Por Que Quebra a Segurança: Aplicação parcial cria proteção inconsistente, permitindo que alguns emails fraudulentos passem.

Processo de Correção:

- Começar com porcentagens baixas durante fases de teste

- Aumentar gradualmente porcentagens baseado nas taxas de sucesso de autenticação

- Remover completamente a tag

pct=quando estiver pronto para aplicação completa

9. Falha em Coordenar com Remetentes Terceirizados

O Erro: Não configurar adequadamente autenticação para provedores externos de serviço de email.

Por Que Quebra a Segurança: Emails legítimos de terceiros falham nas verificações DMARC, forçando relaxamento de política.

Passos de Coordenação:

- Fornecer a remetentes terceirizados chaves DKIM adequadas e requisitos de inclusão SPF

- Testar autenticação de terceiros antes da aplicação DMARC

- Manter listas atualizadas de remetentes externos autorizados

III. Automatizar: Gestão e Monitoramento DMARC

10. Sem Progressão Automatizada de Política

O Erro: Gestão manual de política DMARC sem planejamento sistemático de progressão.

Por Que Quebra a Segurança: Atrasos humanos e erros impedem fortalecimento oportuno de política e resposta a ameaças.

Framework de Automação:

- Agendar progressão automática de política baseada em métricas de sucesso de autenticação

- Implementar gatilhos automáticos de reversão para picos de falha de autenticação

- Criar protocolos sistemáticos de teste para mudanças de política

11. Integração Inadequada de Detecção de Ameaças

O Erro: Tratar DMARC como ferramenta independente sem integração ao monitoramento mais amplo de segurança.

Por Que Quebra a Segurança: Você perde ataques sofisticados que combinam múltiplos vetores ou evoluem além da falsificação básica de email.

Requisitos de Integração:

- Conectar dados DMARC a sistemas SIEM para análise de correlação

- Vincular falhas DMARC ao monitoramento de proteção de marca

- Integrar com feeds de inteligência de ameaças para defesa proativa

12. Planejamento Ausente de Recuperação de Desastre

O Erro: Não ter procedimentos documentados para emergências de entrega de email relacionadas ao DMARC.

Por Que Quebra a Segurança: Mudanças emergenciais de política feitas sem planejamento adequado frequentemente criam vulnerabilidades duradouras de segurança.

Preparação de Recuperação:

- Documentar procedimentos de contato emergencial para mudanças DNS

- Criar procedimentos testados de reversão para modificações de política

- Estabelecer protocolos de comunicação para interrupções de entrega

Plataformas modernas de gestão DMARC como Skysnag Protect automatizam muitos desses processos críticos, fornecendo monitoramento contínuo, recomendações inteligentes de política e detecção integrada de ameaças para prevenir que erros comuns de implementação comprometam sua postura de segurança de email.

IV. Principais Conclusões

O sucesso na implementação do DMARC requer planejamento sistemático, monitoramento contínuo e atenção cuidadosa aos detalhes de configuração. Os erros mais críticos envolvem acelerar a implementação sem preparação adequada, ignorar requisitos de gestão contínua e falhar em integrar DMARC em estratégias abrangentes de segurança de email.

Proteção DMARC eficaz exige tratar a implementação como um processo contínuo de segurança ao invés de uma tarefa de configuração única. Organizações que investem em planejamento adequado, monitoramento automatizado e otimização regular alcançam proteção significativamente melhor contra ameaças baseadas em email enquanto mantêm entrega confiável de email para comunicações legítimas.

Inicie sua jornada de implementação DMARC com planejamento adequado e orientação profissional no Skysnag Protect para evitar esses erros custosos e alcançar segurança robusta de email desde o primeiro dia.