サイバー犯罪者があなたの組織を標的にする際、メインドメインだけに焦点を当てているわけではありません。newsletters.company.com、support.company.com、mail.company.comなどのサブドメインを悪用して、メールセキュリティ対策を迂回し、巧妙なフィッシング攻撃を仕掛けます。ここでDMARCサブドメインポリシーが重要な防御線となります。

DMARCサブドメインポリシーは、ドメインのメール認証保護をすべてのサブドメインに拡張し、メールインフラ全体にわたって一貫したセキュリティを確保します。プライマリDMARCポリシーがメインドメインを保護する一方で、サブドメインポリシー(spタグ)は、認証に失敗した際に、受信メールサーバーがサブドメインからのメッセージをどのように処理すべきかを決定します。

I. DMARCサブドメインポリシーの基本原理の理解

DMARCサブドメインポリシーとは何か?

DMARCサブドメインポリシーは、プライマリドメイン下のすべてのサブドメインにメール認証がどのように適用されるかを制御するDMARCレコードの特定コンポーネントです。公開された正確なドメインにのみ影響するメインDMARCポリシーとは異なり、サブドメインポリシーは組織のメールエコシステム内のすべてのサブドメインをカバーするセキュリティの傘を作成します。

サブドメインポリシーは、DMARCレコード内の「sp」タグを通じて動作し、none、quarantine、rejectの3つの値に設定できます。このポリシーは、サブドメインからのメールがDMARC認証チェックに失敗した際に、受信メールサーバーが取るべき行動を決定します。

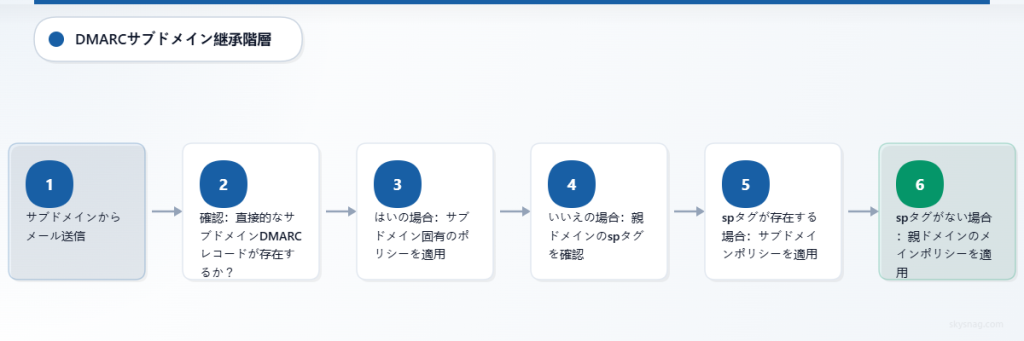

DMARC継承の仕組み

DMARC継承は、サブドメインメールトラフィックにどのポリシーが適用されるかを決定する階層構造に従います。サブドメインからメールが送信される際、受信サーバーはまずその特定のサブドメインが独自のDMARCレコードを持っているかを確認します。サブドメイン固有のDMARCレコードが存在しない場合、サーバーは組織ドメインのDMARCレコードを参照します。

継承優先順位は以下の通りです:

- 直接的なサブドメインDMARCレコード(最高優先度)

- 親ドメインのサブドメインポリシー(spタグ)

- 親ドメインのメインポリシー(pタグ)(最低優先度)

この継承システムにより、組織は集中管理を維持しながら、異なる認証ポリシーが必要な特定のサブドメインに柔軟性を提供できます。

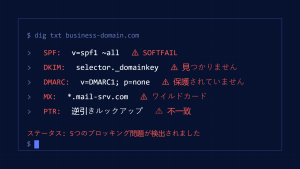

サブドメインが作り出す重要なセキュリティギャップ

最近のサイバーセキュリティ調査によると、成功したメールベースの攻撃の60%以上がサブドメインスプーフィング技術を活用しています。攻撃者は、サブドメインがメインドメインと同じセキュリティ保護を継承するという一般的な誤解を悪用し、実際には多くの組織がサブドメインを完全に無保護のまま放置しています。

適切なサブドメインポリシーがなければ、サイバー犯罪者はsecurity-alert.yourcompany.comやinvoice.yourcompany.comのような正当に見えるアドレスから偽装メールを簡単に作成し、従来のメールフィルターを迂回し、馴染みのあるドメイン構造を信頼する受信者を欺くことができます。

II. DMARCサブドメインポリシーの設定: SPタグ

SPタグオプションの理解

DMARCレコード内のsp(サブドメインポリシー)タグは、それぞれ異なるレベルの保護を提供する3つの明確な値を受け入れます:

sp=none: この監視モードでは、認証状況に関係なくすべてのサブドメインメールの配信を許可しながら、メールソースに関する貴重なデータを収集します。初期導入時や、サブドメインからの未知の正当なメールソースを発見する際にこの設定を使用します。

sp=quarantine: この保護モードでは、サブドメインからの認証失敗メールを疑わしいものとして扱い、通常はスパムや隔離フォルダーにルーティングするよう受信サーバーに指示します。この設定は、認証問題がある正当なメールの配信性を維持しながら強力な保護を提供します。

sp=reject: この強制モードでは、DMARC認証に失敗したサブドメインからのメールを完全にブロックするよう受信サーバーに指示します。これは最強のセキュリティを提供しますが、すべての正当なサブドメインメールソースが適切に認証されているという絶対的な確信が必要です。

サブドメインポリシーを含むDMARCレコードのサンプル

サブドメインポリシーを組み込んだDMARCレコードの実用的な例をいくつか示します:

監視フェーズ設定:

v=DMARC1; p=quarantine; sp=none; rua=mailto:[email protected]; ruf=mailto:[email protected]; fo=1バランス保護設定:

v=DMARC1; p=reject; sp=quarantine; rua=mailto:[email protected]; pct=100; adkim=s; aspf=s最大セキュリティ設定:

v=DMARC1; p=reject; sp=reject; rua=mailto:[email protected]; ruf=mailto:[email protected]; pct=100; adkim=s; aspf=s高度な設定戦略

複雑なメールインフラを持つ組織は、特定のリスクプロファイルと運用要件を反映する段階的なサブドメインポリシーを実装すべきです。サブドメイン分類システムの作成を検討してください:

公開サブドメイン(marketing.company.com、newsletter.company.com)は、スプーフィングリスクが高く、メールソースが明確に定義されているため、通常sp=quarantineまたはsp=rejectを使用すべきです。

内部サービスサブドメイン(monitoring.company.com、alerts.company.com)は、すべての正当なソースが特定された後、より厳格なポリシーに移行する前に、発見フェーズ中にsp=noneから始めることができます。

顧客向けサブドメイン(support.company.com、billing.company.com)は、フィッシングターゲットとして高い価値があり、顧客コミュニケーションにおいて重要な役割を果たすため、sp=rejectポリシーが必要です。

III. サブドメイン保護戦略の実装

包括的なサブドメイン発見

制限的なサブドメインポリシーを実装する前に、組織はすべての潜在的なメールソースを特定するために徹底的なサブドメイン発見を実施する必要があります。このプロセスには以下が含まれます:

DNS列挙により、レガシーシステムやサードパーティ設定で参照される可能性のあるアクティブおよび履歴サブドメインを含む、ドメインインフラ全体で設定されたすべてのサブドメインを特定します。

メールフロー分析では、既存のDMARCレポートを使用してサブドメイン使用パターンとメールエコシステム全体の認証状況を特定します。Skysnag Protectは、あなたの代わりにメールを送信するすべてのサブドメインを自動的に特定する高度なDMARCレポートを通じて包括的なサブドメイン可視性を提供します。

サードパーティサービス監査では、マーケティングプラットフォーム、カスタマーサポートシステム、自動通知サービスを含む、サブドメインからのメール送信を承認されたすべての外部サービスをカタログ化します。

段階的実装アプローチ

成功するサブドメインポリシー導入には、ビジネスの中断を最小限に抑えながらセキュリティ効果を最大化する体系的なアプローチが必要です:

フェーズ1: 発見(30-45日間sp=none): すべてのサブドメインメールソースと認証状況に関する包括的なデータを収集するために監視モードを導入します。レポートを分析して正当なソースと潜在的なセキュリティギャップを特定します。

フェーズ2: 段階的実施(30-60日間sp=quarantine): メール配信問題への可視性を維持しながら保護を提供する隔離モードを実装します。配信レポートとユーザーフィードバックを監視して、影響を受ける正当なメールを特定します。

フェーズ3: 完全保護(sp=reject): すべての正当なサブドメインメールソースが適切に認証され監視されていることを確信した後、最大セキュリティモードを導入します。

サブドメイン固有のDMARCレコード

組織デフォルトとは異なるポリシーが必要なサブドメインについては、それらのサブドメインに直接特定のDMARCレコードを実装します。このアプローチは、集中化された監視を維持しながら粒度の細かい制御を提供します。

marketing.company.comのような大量メールサブドメインは、特定の運用要件とリスク許容度を反映するカスタマイズされたレポートアドレスとポリシー設定を持つ専用DMARCレコードから恩恵を受ける可能性があります。

IV. サブドメインポリシーの監視と維持

必須のレポートと分析

効果的なサブドメイン保護には、サブドメインインフラ全体の認証状況、ボリューム傾向、潜在的なセキュリティインシデントの可視性を提供する包括的なDMARCレポートを通じた継続的な監視が必要です。

監視すべき主要指標には、サブドメイン認証合格/不合格率、送信元IP多様性、メッセージボリューム傾向、ポリシーオーバーライドインスタンスが含まれます。定期的な分析は、セキュリティ脅威と、ポリシー調整が必要な正当なメールソースの両方を特定するのに役立ちます。

一般的な実装の課題

組織は頻繁に、不完全なサブドメイン発見、レガシーシステム統合問題、サードパーティサービス認証問題を含むサブドメインポリシーの課題に遭遇します。これらの課題は、体系的な文書化、ステークホルダーコミュニケーション、段階的なポリシー実施を通じて対処してください。

サブドメインが期待されるものとは異なるSPFまたはDKIM設定を使用する場合、認証アライメント問題がしばしば発生します。これらは、注意深いDNSレコード管理とすべてのメール送信サービスとの調整を通じて解決してください。

自動化管理ソリューション

サブドメインインフラが複雑になるにつれて、手動ポリシー管理は非効率でエラーが発生しやすくなります。Skysnag Protectは、ドメインエコシステム全体を継続的に監視し、新しいサブドメインを特定し、観察されたメールパターンに基づいてインテリジェントなポリシー推奨事項を提供する自動化サブドメインポリシー管理を提供します。

自動化ソリューションは、すべてのサブドメインにわたる認証失敗、ポリシー違反、潜在的なセキュリティインシデントのリアルタイムアラートも提供し、新たな脅威への迅速な対応を可能にします。

V. 高度なサブドメインセキュリティ戦略

マルチテナントとパートナードメイン管理

複数のブランドやパートナードメインを管理する組織は、多様な運用要件に対応しながら一貫したセキュリティ標準を維持する協調的なサブドメインポリシーを実装すべきです。これには、ドメインガバナンスフレームワークと集中化されたポリシー管理システムの確立が含まれます。

脅威インテリジェンスとの統合

現代のサブドメイン保護戦略は、サブドメインスプーフィング試行、トレンド攻撃パターン、あなたの業界や組織タイプに特化した新たな脅威ベクターについて早期警告を提供する脅威インテリジェンスフィードを組み込んでいます。

コンプライアンスと規制の考慮事項

多くの規制フレームワークは現在、サブドメイン保護義務を含むメール認証要件を特別に扱っています。あなたのサブドメインポリシーが、業界と地理的地域に関連するコンプライアンス要件を満たしていることを確認してください。

包括的なDMARCサブドメイン保護を実装する準備はできましたか?Skysnag Protectは、メールエコシステム全体を保護するために、自動化されたサブドメイン発見、インテリジェントなポリシー推奨事項、継続的な監視を提供します。

VI. 重要なポイント

- DMARCサブドメインポリシー(spタグ)は、メインドメイン配下のすべてのサブドメインにメール認証保護を拡張します

- サブドメインポリシーは継承ルールに従います:直接のサブドメインDMARCレコードが最優先、次に親ドメインのspタグ、最後に親ドメインのメインポリシーとなります

- サブドメインポリシーは段階的に実装します:発見のためにsp=noneから開始し、保護のためにsp=quarantineに進み、最大のセキュリティのためにsp=rejectに進歩させます

- 制限的なポリシーを実装する前に、正当なメールソースをブロックしないよう包括的なサブドメイン発見が不可欠です

- 高度な組織では、異なるメールソースや使用例に対してきめ細かい制御を行うため、サブドメイン固有のDMARCレコードの恩恵を受けます

- メールインフラの進化に伴って効果的なサブドメイン保護を維持するには、継続的な監視と自動管理ソリューションが役立ちます