Lorsque les cybercriminels ciblent votre organisation, ils ne se concentrent pas uniquement sur votre domaine principal. Ils exploitent des sous-domaines comme newsletters.entreprise.com, support.entreprise.com ou mail.entreprise.com pour contourner les mesures de sécurité e-mail et lancer des attaques de phishing sophistiquées. C’est là que la politique de sous-domaine DMARC devient votre ligne de défense critique.

Une politique de sous-domaine DMARC étend la protection d’authentification e-mail de votre domaine à tous les sous-domaines, garantissant une sécurité cohérente sur l’ensemble de votre infrastructure e-mail. Alors que votre politique DMARC principale protège votre domaine principal, la politique de sous-domaine (balise sp) détermine comment les serveurs de messagerie destinataires doivent traiter les messages provenant de vos sous-domaines lorsque l’authentification échoue.

I. Comprendre les Fondamentaux de la Politique de Sous-domaine DMARC

Qu’est-ce que la Politique de Sous-domaine DMARC ?

La politique de sous-domaine DMARC est un composant spécifique de votre enregistrement DMARC qui contrôle comment l’authentification e-mail est appliquée à tous les sous-domaines sous votre domaine principal. Contrairement à la politique DMARC principale qui n’affecte que le domaine exact où elle est publiée, la politique de sous-domaine crée un parapluie de sécurité qui couvre chaque sous-domaine au sein de l’écosystème e-mail de votre organisation.

La politique de sous-domaine fonctionne via la balise « sp » dans votre enregistrement DMARC, qui peut être définie sur trois valeurs : none, quarantine ou reject. Cette politique détermine l’action que les serveurs de messagerie destinataires doivent entreprendre lorsque les e-mails provenant de vos sous-domaines échouent aux vérifications d’authentification DMARC.

Comment Fonctionne l’Héritage DMARC

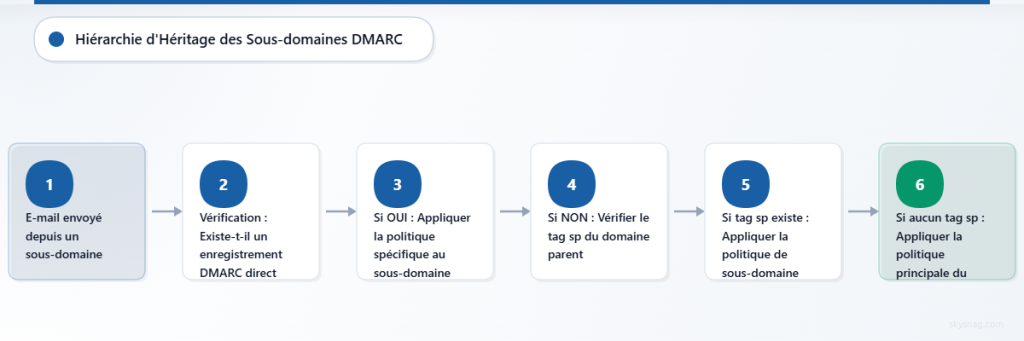

L’héritage DMARC suit une structure hiérarchique qui détermine quelle politique s’applique au trafic e-mail des sous-domaines. Lorsqu’un e-mail est envoyé depuis un sous-domaine, les serveurs destinataires vérifient d’abord si ce sous-domaine spécifique a son propre enregistrement DMARC. Si aucun enregistrement DMARC spécifique au sous-domaine n’existe, le serveur consulte l’enregistrement DMARC du domaine organisationnel.

Voici l’ordre de priorité de l’héritage :

- Enregistrement DMARC direct du sous-domaine (priorité la plus élevée)

- Politique de sous-domaine du domaine parent (balise sp)

- Politique principale du domaine parent (balise p) (priorité la plus faible)

Ce système d’héritage permet aux organisations de maintenir un contrôle centralisé tout en offrant de la flexibilité pour des sous-domaines spécifiques qui peuvent nécessiter différentes politiques d’authentification.

La Faille de Sécurité Critique Créée par les Sous-domaines

Selon une recherche récente en cybersécurité, plus de 60% des attaques réussies basées sur l’e-mail exploitent des techniques d’usurpation de sous-domaines. Les attaquants exploitent l’idée fausse commune que les sous-domaines héritent des mêmes protections de sécurité que le domaine principal, alors qu’en réalité, de nombreuses organisations laissent les sous-domaines complètement non protégés.

Sans politiques de sous-domaines appropriées, les cybercriminels peuvent facilement créer des e-mails falsifiés à partir d’adresses d’apparence légitime comme alerte-securite.votreentreprise.com ou facture.votreentreprise.com, contournant les filtres e-mail traditionnels et trompant les destinataires qui font confiance à la structure de domaine familière.

II. Configuration de la Politique de Sous-domaine DMARC : La Balise SP

Comprendre les Options de la Balise SP

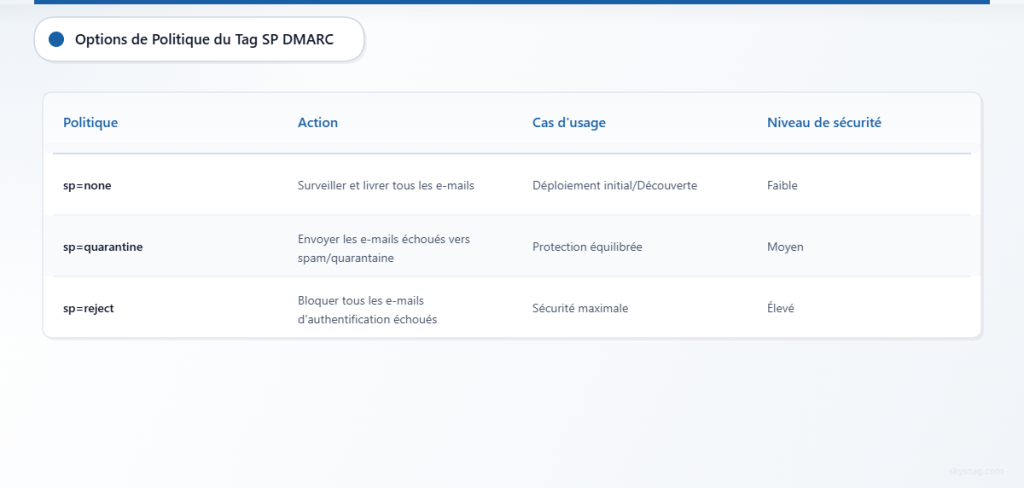

La balise sp (politique de sous-domaine) dans votre enregistrement DMARC accepte trois valeurs distinctes, chacune fournissant différents niveaux de protection :

sp=none : Ce mode de surveillance permet à tous les e-mails de sous-domaines d’être livrés indépendamment du statut d’authentification tout en collectant des données précieuses sur les sources d’e-mail. Utilisez ce paramètre lors du déploiement initial ou lors de la découverte de sources d’e-mail légitimes inconnues provenant de sous-domaines.

sp=quarantine : Ce mode protecteur dirige les serveurs destinataires à traiter les e-mails d’authentification échouée provenant de sous-domaines comme suspects, les acheminant généralement vers des dossiers de spam ou de quarantaine. Ce paramètre offre une protection forte tout en maintenant une certaine délivrabilité pour les e-mails légitimes qui peuvent avoir des problèmes d’authentification.

sp=reject : Ce mode appliqué instruit les serveurs destinataires à bloquer complètement les e-mails provenant de sous-domaines qui échouent à l’authentification DMARC. Cela offre la sécurité la plus forte mais nécessite une certitude absolue que toutes les sources d’e-mail légitimes de sous-domaines sont correctement authentifiées.

Exemples d’Enregistrements DMARC avec Politiques de Sous-domaines

Voici des exemples pratiques d’enregistrements DMARC incorporant des politiques de sous-domaines :

Configuration de Phase de Surveillance :

v=DMARC1; p=quarantine; sp=none; rua=mailto:[email protected]; ruf=mailto:[email protected]; fo=1Configuration de Protection Équilibrée :

v=DMARC1; p=reject; sp=quarantine; rua=mailto:[email protected]; pct=100; adkim=s; aspf=sConfiguration de Sécurité Maximale :

v=DMARC1; p=reject; sp=reject; rua=mailto:[email protected]; ruf=mailto:[email protected]; pct=100; adkim=s; aspf=sStratégies de Configuration Avancées

Les organisations avec des infrastructures e-mail complexes devraient implémenter des politiques de sous-domaines graduées qui reflètent leurs profils de risque spécifiques et leurs exigences opérationnelles. Considérez la création d’un système de catégorisation de sous-domaines :

Les sous-domaines publics (marketing.entreprise.com, newsletter.entreprise.com) devraient généralement utiliser sp=quarantine ou sp=reject en raison du risque élevé d’usurpation et de sources d’e-mail bien définies.

Les sous-domaines de services internes (monitoring.entreprise.com, alertes.entreprise.com) pourraient commencer avec sp=none pendant les phases de découverte avant de passer à des politiques plus strictes une fois que toutes les sources légitimes sont identifiées.

Les sous-domaines orientés client (support.entreprise.com, facturation.entreprise.com) nécessitent des politiques sp=reject en raison de leur valeur élevée en tant que cibles de phishing et leur rôle critique dans les communications client.

III. Mise en Œuvre des Stratégies de Protection des Sous-domaines

Découverte Complète des Sous-domaines

Avant d’implémenter des politiques restrictives de sous-domaines, les organisations doivent mener une découverte approfondie des sous-domaines pour identifier toutes les sources d’e-mail potentielles. Ce processus implique :

L’énumération DNS pour identifier tous les sous-domaines configurés dans votre infrastructure de domaine, y compris les sous-domaines actifs et historiques qui pourraient encore être référencés dans des systèmes hérités ou des configurations tierces.

L’analyse de flux d’e-mails utilisant des rapports DMARC existants pour identifier les modèles d’utilisation de sous-domaines et le statut d’authentification dans votre écosystème e-mail. Skysnag Protect fournit une visibilité complète des sous-domaines grâce à des rapports DMARC avancés qui identifient automatiquement tous les sous-domaines envoyant des e-mails en votre nom.

L’audit des services tiers pour cataloguer tous les services externes autorisés à envoyer des e-mails depuis vos sous-domaines, y compris les plateformes marketing, les systèmes de support client et les services de notification automatisés.

Approche de Mise en Œuvre Échelonnée

Le déploiement réussi d’une politique de sous-domaine nécessite une approche méthodique qui minimise les perturbations commerciales tout en maximisant les avantages sécuritaires :

Phase 1 : Découverte (sp=none pendant 30-45 jours) : Déployez le mode surveillance pour collecter des données complètes sur toutes les sources d’e-mail de sous-domaines et le statut d’authentification. Analysez les rapports pour identifier les sources légitimes et les failles de sécurité potentielles.

Phase 2 : Application Graduelle (sp=quarantine pendant 30-60 jours) : Implémentez le mode quarantaine pour fournir une protection tout en maintenant la visibilité des problèmes de livraison d’e-mails. Surveillez les rapports de livraison et les retours utilisateurs pour identifier les e-mails légitimes qui pourraient être affectés.

Phase 3 : Protection Complète (sp=reject) : Déployez le mode de sécurité maximale une fois confiant que toutes les sources d’e-mail légitimes de sous-domaines sont correctement authentifiées et surveillées.

Enregistrements DMARC Spécifiques aux Sous-domaines

Pour les sous-domaines nécessitant des politiques différentes de votre défaut organisationnel, implémentez des enregistrements DMARC spécifiques directement sur ces sous-domaines. Cette approche fournit un contrôle granulaire tout en maintenant une supervision centralisée.

Les sous-domaines d’e-mail à haut volume comme marketing.entreprise.com peuvent bénéficier d’enregistrements DMARC dédiés avec des adresses de rapport personnalisées et des paramètres de politique qui reflètent leurs exigences opérationnelles spécifiques et leur tolérance au risque.

IV. Surveillance et Maintenance des Politiques de Sous-domaines

Rapports et Analyse Essentiels

Une protection efficace des sous-domaines nécessite une surveillance continue grâce à des rapports DMARC complets qui offrent une visibilité sur le statut d’authentification, les tendances de volume et les incidents de sécurité potentiels dans l’ensemble de votre infrastructure de sous-domaines.

Les métriques clés à surveiller incluent les taux de réussite/échec d’authentification des sous-domaines, la diversité des IP sources, les tendances de volume de messages et les instances de contournement de politique. Une analyse régulière aide à identifier à la fois les menaces de sécurité et les sources d’e-mail légitimes qui peuvent nécessiter des ajustements de politique.

Défis Communs de Mise en Œuvre

Les organisations rencontrent fréquemment des défis de politique de sous-domaines incluant une découverte incomplète de sous-domaines, des problèmes d’intégration de systèmes hérités et des problèmes d’authentification de services tiers. Adressez ces défis par une documentation systématique, une communication avec les parties prenantes et une application graduelle de politique.

Les problèmes d’alignement d’authentification surgissent souvent lorsque les sous-domaines utilisent des configurations SPF ou DKIM différentes de celles attendues. Résolvez-les par une gestion soigneuse des enregistrements DNS et une coordination avec tous les services d’envoi d’e-mails.

Solutions de Gestion Automatisées

À mesure que les infrastructures de sous-domaines deviennent complexes, la gestion manuelle des politiques devient inefficace et sujette aux erreurs. Skysnag Protect offre une gestion automatisée des politiques de sous-domaines qui surveille continuellement l’ensemble de votre écosystème de domaines, identifie les nouveaux sous-domaines et fournit des recommandations de politique intelligentes basées sur les modèles d’e-mail observés.

Les solutions automatisées fournissent également des alertes en temps réel pour les échecs d’authentification, les violations de politique et les incidents de sécurité potentiels sur tous les sous-domaines, permettant une réponse rapide aux menaces émergentes.

V. Stratégies Avancées de Sécurité des Sous-domaines

Gestion Multi-locataire et de Domaines Partenaires

Les organisations gérant plusieurs marques ou domaines partenaires devraient implémenter des politiques de sous-domaines coordonnées qui maintiennent des normes de sécurité cohérentes tout en accommodant diverses exigences opérationnelles. Cela inclut l’établissement de cadres de gouvernance de domaines et de systèmes de gestion de politique centralisés.

Intégration avec la Veille sur les Menaces

Les stratégies modernes de protection des sous-domaines incorporent des flux de veille sur les menaces qui fournissent un avertissement précoce sur les tentatives d’usurpation de sous-domaines, les modèles d’attaque tendances et les vecteurs de menace émergents spécifiques à votre industrie ou type d’organisation.

Considérations de Conformité et Réglementaires

De nombreux cadres réglementaires abordent maintenant spécifiquement les exigences d’authentification e-mail, y compris les mandats de protection des sous-domaines. Assurez-vous que vos politiques de sous-domaines répondent aux exigences de conformité pertinentes pour votre industrie et régions géographiques.

Prêt à implémenter une protection DMARC complète des sous-domaines ? Skysnag Protect fournit une découverte automatisée des sous-domaines, des recommandations de politique intelligentes et une surveillance continue pour sécuriser l’ensemble de votre écosystème e-mail.

VI. Points clés à retenir

- La politique de sous-domaine DMARC (balise sp) étend la protection d’authentification des e-mails à tous les sous-domaines sous votre domaine principal

- Les politiques de sous-domaine suivent des règles d’héritage : l’enregistrement DMARC de sous-domaine direct a la priorité, suivi de la balise sp du domaine parent, puis de la politique principale du domaine parent

- Implémentez les politiques de sous-domaine progressivement : commencez par sp=none pour la découverte, progressez vers sp=quarantine pour la protection, et avancez vers sp=reject pour une sécurité maximale

- Une découverte complète des sous-domaines est essentielle avant d’implémenter des politiques restrictives pour éviter de bloquer des sources d’e-mails légitimes

- Les organisations avancées bénéficient d’enregistrements DMARC spécifiques aux sous-domaines pour un contrôle granulaire sur différentes sources d’e-mails et cas d’usage

- La surveillance continue et les solutions de gestion automatisée aident à maintenir une protection efficace des sous-domaines au fur et à mesure que votre infrastructure de messagerie évolue