L’intelligence artificielle a transformé le paysage de la cybersécurité, mais peut-être nulle part de manière plus spectaculaire que dans les attaques d’usurpation de marque par e-mail. Alors que les campagnes de phishing générées par l’IA deviennent de plus en plus sophistiquées, les organisations adoptent rapidement les Indicateurs de Marque pour l’Identification des Messages (BIMI) comme mécanisme de défense critique contre ces menaces évolutives.

I. La Révolution du Phishing par IA

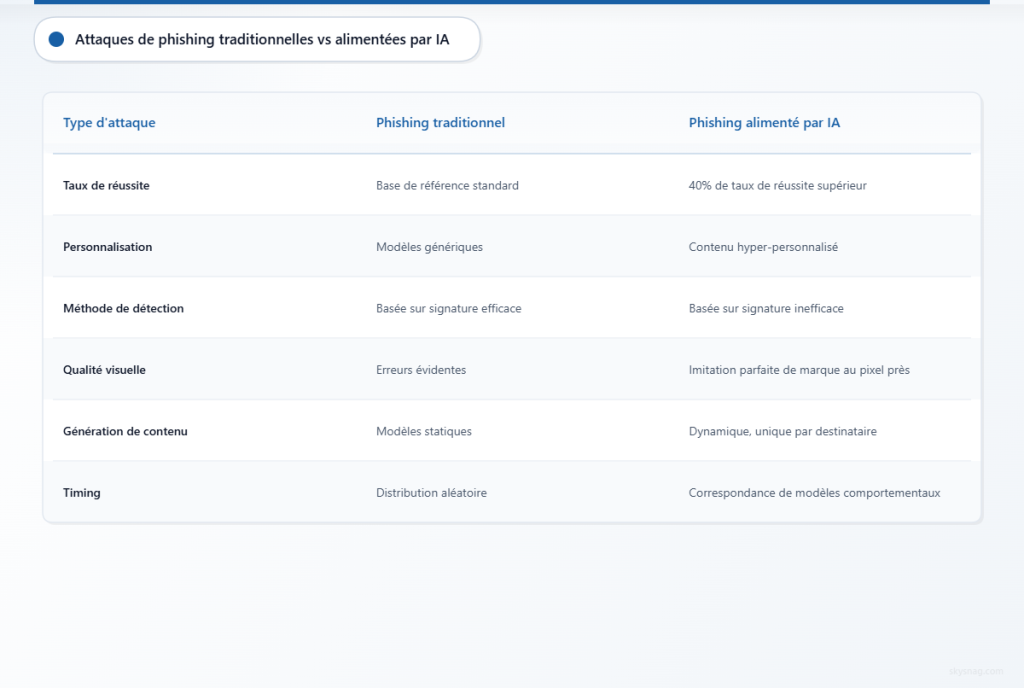

Les attaques de phishing modernes alimentées par l’IA ont atteint des niveaux de sophistication sans précédent. Contrairement aux campagnes de phishing traditionnelles qui s’appuyaient sur des modèles génériques et des erreurs grammaticales évidentes, les attaques alimentées par l’IA génèrent désormais des messages personnalisés et contextuellement pertinents qui reproduisent les communications de marque légitimes avec une précision saisissante.

Les renseignements sur les menaces récentes indiquent que les e-mails de phishing générés par l’IA obtiennent un taux de réussite 40% plus élevé par rapport aux méthodes traditionnelles. Ces attaques exploitent des algorithmes d’apprentissage automatique pour analyser les communications de marque authentiques, créant des répliques quasi-parfaites qui trompent même les destinataires conscients de la sécurité.

Principales Caractéristiques du Phishing IA en 2026

Hyper-personnalisation : Les systèmes d’IA explorent les réseaux sociaux, les sites web d’entreprise et les violations de données pour créer des messages ciblés individuellement qui font référence à des projets spécifiques, des collègues ou des événements d’entreprise.

Génération de Contenu Dynamique : Les modèles de langage avancés produisent un contenu d’e-mail unique pour chaque destinataire, rendant les méthodes de détection basées sur les signatures largement inefficaces.

Mimétisme Visuel de Marque : Les outils de conception alimentés par l’IA reproduisent les logos d’entreprise, les palettes de couleurs et les mises en page avec une précision pixel-parfaite, créant des usurpations visuellement indistinguables.

Correspondance des Modèles Comportementaux : Les algorithmes d’apprentissage automatique étudient les modèles d’expéditeur légitimes, programmant les communications pour s’aligner sur les opérations commerciales normales et les rythmes de communication.

II. Vecteurs d’Attaque d’Usurpation de Marque

Évolution de la Fraude du PDG

La fraude traditionnelle du PDG s’appuyait sur l’usurpation simple du nom d’affichage et des tactiques d’ingénierie sociale de base. Les versions actuelles alimentées par l’IA analysent les styles de communication des dirigeants, les horaires de réunion et les modèles de voyage pour créer des tentatives d’usurpation très convaincantes.

Ces attaques coïncident souvent avec les activités publiques des dirigeants, exploitant l’IA pour surveiller les réseaux sociaux, les communiqués de presse et les annonces d’entreprise afin de programmer les demandes frauduleuses pendant les périodes où les dirigeants sont susceptibles d’être indisponibles pour vérification.

Schémas d’Usurpation de Fournisseurs

Les attaques de chaîne d’approvisionnement ont évolué au-delà de la fraude de facture de base. Les systèmes d’IA usurpent maintenant l’identité de fournisseurs de confiance en analysant les modèles de communication historiques, les conditions contractuelles et les calendriers de paiement. Ces attaques créent des demandes de paiement frauduleuses qui s’alignent parfaitement avec les interactions attendues des fournisseurs.

Exploitation du Service Client

Les attaquants alimentés par l’IA usurpent l’identité des représentants du service client avec une précision sans précédent, utilisant le traitement du langage naturel pour correspondre à la voix de marque, à la terminologie et aux modèles de réponse. Ces attaques ciblent à la fois les clients et les employés, exploitant la confiance dans les canaux de support officiels.

III. BIMI comme Mécanisme de Défense Critique

Les Indicateurs de Marque pour l’Identification des Messages (BIMI) sont devenus la défense de première ligne contre l’usurpation de marque alimentée par l’IA. En fournissant une vérification visuelle de l’authenticité de l’expéditeur directement dans les clients de messagerie, BIMI crée un indicateur de confiance immédiat difficile à reproduire pour les attaquants.

Vérification Visuelle de la Confiance

BIMI affiche des logos de marque vérifiés aux côtés des e-mails authentifiés, fournissant aux destinataires une confirmation visuelle instantanée de la légitimité de l’expéditeur. Cette reconnaissance immédiate aide les utilisateurs à différencier les communications authentiques des usurpations sophistiquées par l’IA.

Contrairement aux méthodes d’authentification traditionnelles basées sur le texte que de nombreux utilisateurs ignorent, l’approche visuelle de BIMI exploite la reconnaissance naturelle des modèles humains pour identifier rapidement les communications authentiques.

Intégration avec l’Authentification des E-mails

BIMI nécessite une implémentation stricte de l’authentification des e-mails, incluant les politiques SPF, DKIM et DMARC définies en mode d’application. Cela crée une base technique robuste que les attaques générées par l’IA ont du mal à contourner, même avec des techniques d’usurpation sophistiquées.

Le composant visuel combiné à l’authentification technique crée une défense multicouche qui répond à la fois aux exigences de psychologie humaine et de sécurité technique.

IV. Tendances d’Accélération de l’Implémentation

Adoption Dirigée par les Dirigeants

Les dirigeants au niveau du conseil d’administration considèrent de plus en plus l’implémentation BIMI comme une protection de marque essentielle. Les incidents de phishing IA de haut profil ciblant les communications des dirigeants ont élevé BIMI d’une considération technique à un impératif commercial.

Les responsables de la sécurité rapportent que les décisions d’adoption BIMI proviennent maintenant du leadership exécutif plutôt que des départements informatiques, reflétant une prise de conscience croissante des menaces alimentées par l’IA parmi les décideurs commerciaux.

Accent sur la Protection des Clients

Les organisations reconnaissent que protéger les communications clients nécessite une authentification proactive de la marque. L’implémentation BIMI s’est déplacée d’un focus sur la sécurité interne vers la protection de l’expérience client, reconnaissant que les attaques d’usurpation de marque endommagent les relations clients et la réputation organisationnelle.

Conformité et Gestion des Risques

Les organismes de réglementation et les fournisseurs d’assurance cyber reconnaissent de plus en plus BIMI comme un contrôle de sécurité raisonnable pour les organisations gérant des communications sensibles. Cette validation externe accélère l’adoption parmi les organisations soucieuses du risque.

V. Défis d’Implémentation Technique

Exigences de l’Autorité de Certification

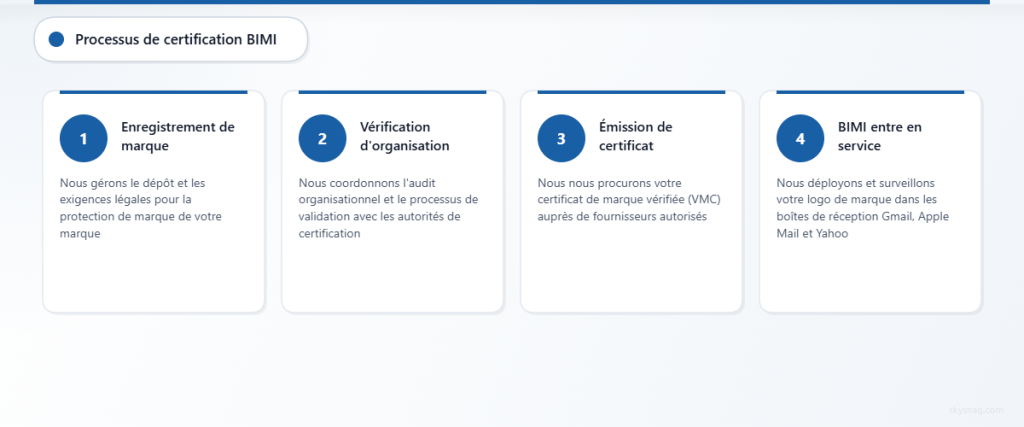

L’implémentation BIMI nécessite des Certificats de Marque Vérifiés (VMC) d’Autorités de Certification autorisées, créant une complexité et des considérations de coût supplémentaires. Les organisations doivent naviguer dans les processus d’acquisition de certificats tout en maintenant la cohérence de marque à travers de multiples domaines et filiales.

Complexité de Configuration des Domaines

Les grandes organisations avec des structures de domaine complexes font face à des défis techniques significatifs lors de l’implémentation BIMI à travers de multiples marques, filiales et canaux de communication. Une configuration appropriée nécessite une coordination entre les équipes de sécurité, marketing et informatique.

Variations de Support des Clients de Messagerie

Bien que les principaux fournisseurs d’e-mail prennent en charge BIMI, les variations d’implémentation et les différences d’affichage créent des expériences utilisateur incohérentes. Les organisations doivent tester l’apparence BIMI à travers de multiples clients et ajuster les ressources de marque en conséquence.

VI. Stratégies de Prévention et de Protection

Authentification Complète des E-mails

Implémenter des politiques SPF, DKIM et DMARC robustes comme prérequis BIMI. Définir DMARC en mode d’application (p=reject) pour empêcher l’usurpation de domaine tout en s’assurant que les e-mails légitimes s’authentifient correctement.

Skysnag Certify fournit une gestion automatisée de l’authentification des e-mails, simplifiant l’implémentation DMARC et l’optimisation continue des politiques nécessaires pour l’adoption BIMI.

Gestion des Ressources Visuelles de Marque

Développer des ressources de marque cohérentes optimisées pour l’affichage BIMI à travers différents clients de messagerie. Créer des logos haute résolution qui maintiennent la clarté à petite taille tout en adhérant aux spécifications techniques BIMI.

Formation de Sensibilisation des Employés

Éduquer les employés sur les caractéristiques du phishing alimenté par l’IA et les indicateurs visuels BIMI. La formation devrait souligner l’importance de la vérification des logos tout en reconnaissant que les attaques sophistiquées peuvent encore nécessiter des étapes de vérification supplémentaires.

Surveillance et Ajustement Continus

Surveiller l’efficacité de l’implémentation BIMI à travers les rapports d’authentification et les commentaires des utilisateurs. Ajuster les politiques et les ressources de marque basées sur les échecs d’authentification et les problèmes d’affichage à travers différents environnements d’e-mail.

Planification de Réponse aux Incidents

Développer des procédures spécifiques de réponse aux incidents pour les tentatives d’usurpation de marque alimentées par l’IA. Inclure des étapes pour les mises à jour rapides des politiques BIMI, la communication avec les parties affectées et la coordination avec les fournisseurs de services d’e-mail.

VII. Points Clés à Retenir

Les attaques d’usurpation de marque alimentées par l’IA représentent un changement fondamental dans les menaces de sécurité des e-mails, nécessitant que les organisations adoptent des mesures d’authentification visuelle proactives comme BIMI. La sophistication des campagnes de phishing générées par l’IA a rendu les méthodes de détection traditionnelles insuffisantes, élevant BIMI d’amélioration optionnelle à contrôle de sécurité essentiel.

Les organisations implémentant BIMI gagnent à la fois une protection technique grâce à l’authentification renforcée des e-mails et une protection psychologique grâce aux indicateurs de confiance visuels. Alors que les menaces IA continuent d’évoluer, l’adoption BIMI fournit une défense mesurable contre les tentatives d’usurpation de marque de plus en plus sophistiquées.

L’intersection des menaces IA et de la sécurité des e-mails exige une action immédiate. Les organisations retardant l’implémentation BIMI risquent une exposition aux attaques d’usurpation avancées que les mesures de sécurité traditionnelles ne peuvent efficacement contrer.

Prêt à protéger votre marque contre les attaques d’usurpation alimentées par l’IA ? Implémentez BIMI avec Skysnag Certify pour établir des indicateurs de confiance visuels qui défendent contre les campagnes de phishing sophistiquées tout en renforçant votre infrastructure d’authentification des e-mails.