A inteligência artificial transformou os cenários de cibersegurança, mas talvez em nenhum lugar de forma mais dramática do que nos ataques de personificação de marca baseados em email. À medida que as campanhas de phishing geradas por IA se tornam cada vez mais sofisticadas, as organizações estão rapidamente adotando Brand Indicators for Message Identification (BIMI) como um mecanismo de defesa crítico contra essas ameaças em evolução.

I. A Revolução do Phishing com IA

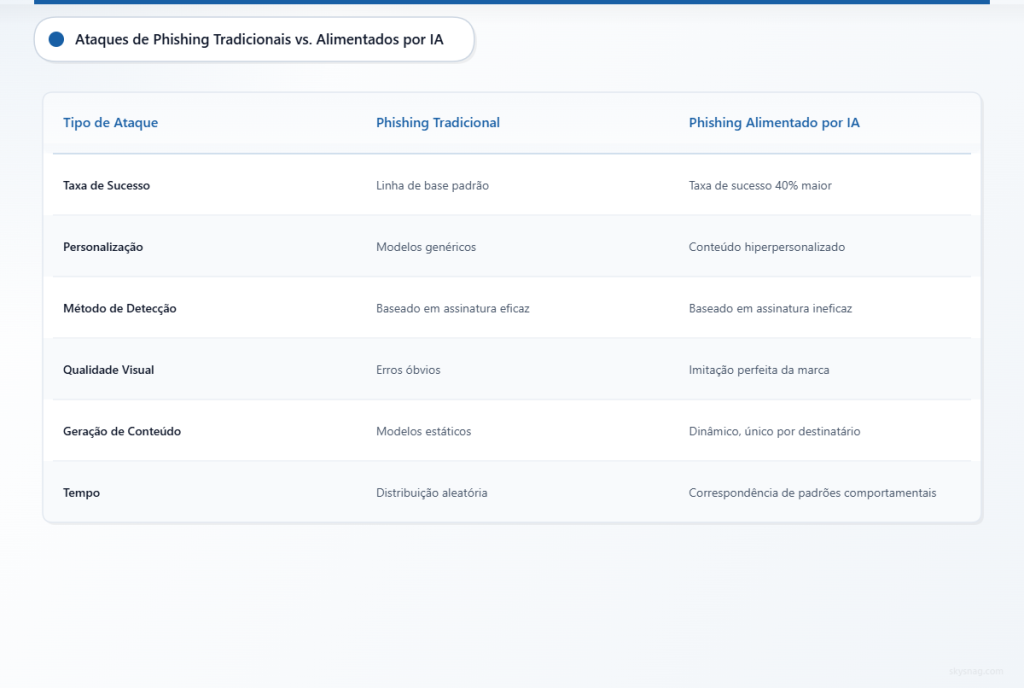

Os ataques de phishing modernos com IA atingiram níveis sem precedentes de sofisticação. Ao contrário das campanhas de phishing tradicionais que dependiam de modelos genéricos e erros gramaticais óbvios, os ataques alimentados por IA agora geram mensagens personalizadas e contextualmente relevantes que espelham comunicações legítimas de marcas com precisão surpreendente.

Inteligência de ameaças recentes indica que emails de phishing gerados por IA alcançam uma taxa de sucesso 40% maior em comparação aos métodos tradicionais. Esses ataques aproveitam algoritmos de aprendizado de máquina para analisar comunicações genuínas de marcas, criando réplicas quase perfeitas que enganam até mesmo destinatários conscientes de segurança.

Características Principais do Phishing com IA em 2026

Hiper-Personalização: Sistemas de IA vasculham mídias sociais, sites corporativos e violações de dados para criar mensagens individualmente direcionadas que fazem referência a projetos específicos, colegas ou eventos da empresa.

Geração Dinâmica de Conteúdo: Modelos de linguagem avançados produzem conteúdo único de email para cada destinatário, tornando os métodos de detecção baseados em assinatura amplamente ineficazes.

Mimetismo Visual de Marca: Ferramentas de design alimentadas por IA replicam logotipos corporativos, esquemas de cores e layouts com precisão pixel-perfeita, criando personificações visualmente indistinguíveis.

Correspondência de Padrões Comportamentais: Algoritmos de aprendizado de máquina estudam padrões legítimos de remetentes, cronometrando comunicações para alinhar com operações comerciais normais e ritmos de comunicação.

II. Vetores de Ataques de Personificação de Marca

Evolução da Fraude de CEO

A fraude tradicional de CEO dependia de spoofing simples de nome de exibição e táticas básicas de engenharia social. As versões atuais alimentadas por IA analisam estilos de comunicação executiva, cronogramas de reuniões e padrões de viagem para criar tentativas de personificação altamente convincentes.

Esses ataques frequentemente coincidem com atividades públicas executivas, aproveitando IA para monitorar mídias sociais, comunicados de imprensa e anúncios corporativos para cronometrar solicitações fraudulentas durante períodos em que executivos provavelmente estão indisponíveis para verificação.

Esquemas de Personificação de Fornecedores

Ataques à cadeia de suprimentos evoluíram além da fraude básica de faturas. Sistemas de IA agora personificam fornecedores confiáveis analisando padrões históricos de comunicação, termos contratuais e cronogramas de pagamento. Esses ataques criam solicitações de pagamento fraudulentas que se alinham perfeitamente com interações esperadas de fornecedores.

Exploração de Atendimento ao Cliente

Atacantes alimentados por IA personificam representantes de atendimento ao cliente com precisão sem precedentes, usando processamento de linguagem natural para corresponder à voz da marca, terminologia e padrões de resposta. Esses ataques visam tanto clientes quanto funcionários, explorando a confiança em canais oficiais de suporte.

III. BIMI como Mecanismo de Defesa Crítico

Brand Indicators for Message Identification (BIMI) emergiu como a defesa de primeira linha contra personificação de marca alimentada por IA. Ao fornecer verificação visual de autenticidade do remetente diretamente dentro de clientes de email, BIMI cria um indicador de confiança imediato que é difícil para atacantes replicarem.

Verificação Visual de Confiança

BIMI exibe logotipos verificados de marcas ao lado de emails autenticados, fornecendo aos destinatários confirmação visual instantânea da legitimidade do remetente. Este reconhecimento imediato ajuda usuários a diferenciarem entre comunicações genuínas e personificações sofisticadas de IA.

Ao contrário dos métodos tradicionais de autenticação baseados em texto que muitos usuários ignoram, a abordagem visual do BIMI aproveita o reconhecimento natural de padrões humanos para identificar comunicações autênticas rapidamente.

Integração com Autenticação de Email

BIMI requer implementação rigorosa de autenticação de email, incluindo políticas SPF, DKIM e DMARC definidas para modo de aplicação. Isso cria uma base técnica robusta que ataques gerados por IA lutam para contornar, mesmo com técnicas sofisticadas de spoofing.

O componente visual combinado com autenticação técnica cria uma defesa em várias camadas que aborda tanto a psicologia humana quanto os requisitos de segurança técnica.

IV. Tendências de Aceleração de Implementação

Adoção Impulsionada por Executivos

Executivos de nível de diretoria cada vez mais veem a implementação de BIMI como proteção essencial de marca. Incidentes de phishing com IA de alto perfil visando comunicações executivas elevaram BIMI de uma consideração técnica para um imperativo comercial.

Líderes de segurança relatam que decisões de adoção de BIMI agora se originam da liderança executiva em vez de departamentos de TI, refletindo a crescente consciência de ameaças alimentadas por IA entre tomadores de decisão empresariais.

Foco na Proteção do Cliente

Organizações reconhecem que proteger comunicações de clientes requer autenticação proativa de marca. A implementação de BIMI mudou de foco de segurança interna para proteção de experiência do cliente, reconhecendo que ataques de personificação de marca danificam relacionamentos com clientes e reputação organizacional.

Conformidade e Gestão de Riscos

Órgãos reguladores e provedores de seguro cibernético cada vez mais reconhecem BIMI como um controle de segurança razoável para organizações que lidam com comunicações sensíveis. Esta validação externa acelera a adoção entre organizações conscientes de riscos.

V. Desafios de Implementação Técnica

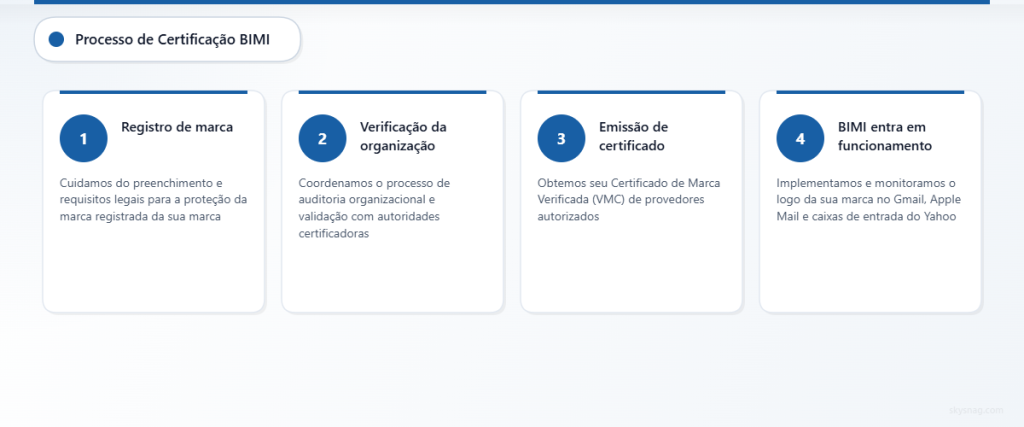

Requisitos de Autoridade Certificadora

A implementação de BIMI requer Certified Mark Certificates (VMCs) de Autoridades Certificadoras autorizadas, criando complexidade adicional e considerações de custo. Organizações devem navegar processos de obtenção de certificados mantendo consistência de marca através de múltiplos domínios e subsidiárias.

Complexidade de Configuração de Domínio

Grandes organizações com estruturas de domínio complexas enfrentam desafios técnicos significativos ao implementar BIMI através de múltiplas marcas, subsidiárias e canais de comunicação. A configuração adequada requer coordenação entre equipes de segurança, marketing e TI.

Variações de Suporte de Cliente de Email

Embora os principais provedores de email suportem BIMI, variações de implementação e diferenças de exibição criam experiências inconsistentes para usuários. Organizações devem testar a aparência de BIMI através de múltiplos clientes e ajustar ativos de marca adequadamente.

VI. Estratégias de Prevenção e Proteção

Autenticação de Email Abrangente

Implemente políticas robustas de SPF, DKIM e DMARC como pré-requisitos para BIMI. Defina DMARC para modo de aplicação (p=reject) para prevenir spoofing de domínio enquanto garante que emails legítimos se autentiquem adequadamente.

Skysnag Certify fornece gerenciamento automatizado de autenticação de email, simplificando a implementação de DMARC e otimização contínua de políticas necessárias para adoção de BIMI.

Gestão de Ativos Visuais de Marca

Desenvolva ativos de marca consistentes otimizados para exibição de BIMI através de diferentes clientes de email. Crie logotipos de alta resolução que mantenham clareza em tamanhos pequenos enquanto aderem às especificações técnicas de BIMI.

Treinamento de Conscientização de Funcionários

Eduque funcionários sobre características de phishing alimentado por IA e indicadores visuais de BIMI. O treinamento deve enfatizar a importância da verificação de logotipo enquanto reconhece que ataques sofisticados ainda podem requerer etapas adicionais de verificação.

Monitoramento Contínuo e Ajuste

Monitore a efetividade da implementação de BIMI através de relatórios de autenticação e feedback do usuário. Ajuste políticas e ativos de marca baseado em falhas de autenticação e problemas de exibição através de diferentes ambientes de email.

Planejamento de Resposta a Incidentes

Desenvolva procedimentos específicos de resposta a incidentes para tentativas de personificação de marca alimentadas por IA. Inclua etapas para atualizações rápidas de política de BIMI, comunicação com partes afetadas e coordenação com provedores de serviço de email.

VII. Principais Conclusões

Ataques de personificação de marca alimentados por IA representam uma mudança fundamental nas ameaças de segurança de email, exigindo que organizações adotem medidas proativas de autenticação visual como BIMI. A sofisticação das campanhas de phishing geradas por IA tornou os métodos tradicionais de detecção insuficientes, elevando BIMI de melhoria opcional para controle de segurança essencial.

Organizações implementando BIMI ganham tanto proteção técnica através de autenticação de email fortalecida quanto proteção psicológica através de indicadores visuais de confiança. À medida que as ameaças de IA continuam evoluindo, a adoção de BIMI fornece defesa mensurável contra tentativas cada vez mais sofisticadas de personificação de marca.

A interseção de ameaças de IA e segurança de email demanda ação imediata. Organizações que adiam a implementação de BIMI arriscam exposição a ataques avançados de personificação que medidas de segurança tradicionais não podem efetivamente combater.

Pronto para proteger sua marca contra ataques de personificação alimentados por IA? Implemente BIMI com Skysnag Certify para estabelecer indicadores visuais de confiança que defendem contra campanhas sofisticadas de phishing enquanto fortalecem sua infraestrutura de autenticação de email.