Künstliche Intelligenz hat die Cybersecurity-Landschaft transformiert, aber vielleicht nirgendwo dramatischer als bei E-Mail-basierten Markenimitationsangriffen. Da KI-generierte Phishing-Kampagnen zunehmend ausgereifter werden, setzen Organisationen schnell Brand Indicators for Message Identification (BIMI) als kritischen Abwehrmechanismus gegen diese sich entwickelnden Bedrohungen ein.

I. Die KI-Phishing-Revolution

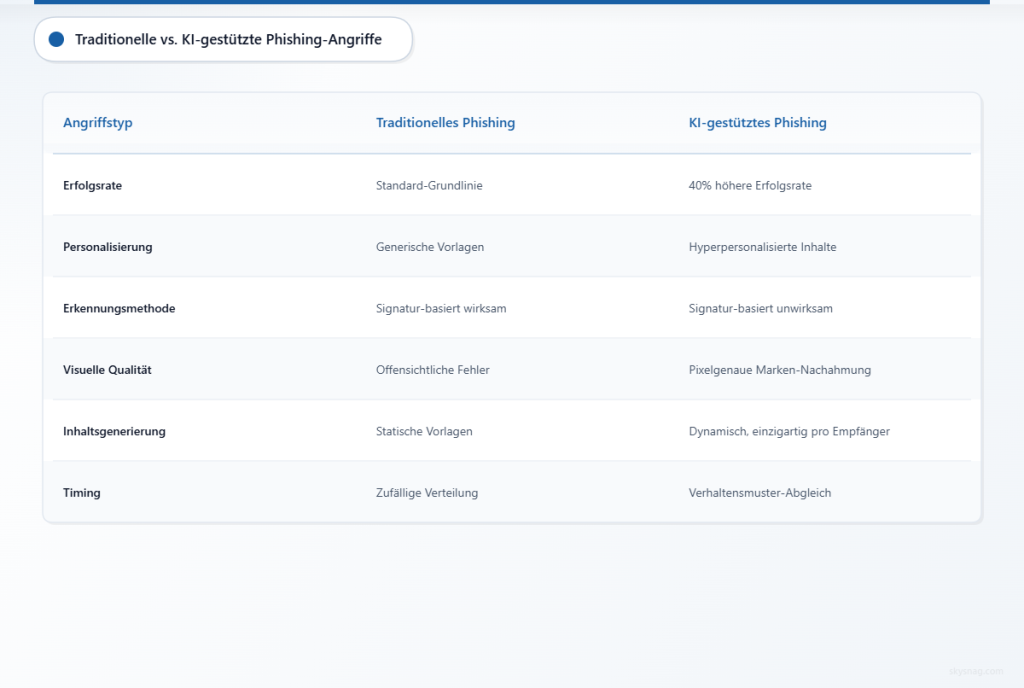

Moderne KI-Phishing-Angriffe haben ein beispielloses Maß an Raffinesse erreicht. Im Gegensatz zu traditionellen Phishing-Kampagnen, die sich auf generische Vorlagen und offensichtliche grammatische Fehler stützten, generieren KI-gestützte Angriffe nun personalisierte, kontextuell relevante Nachrichten, die legitime Markenkommunikation mit verblüffender Genauigkeit nachahmen.

Aktuelle Bedrohungsinformationen zeigen, dass KI-generierte Phishing-E-Mails eine 40% höhere Erfolgsrate im Vergleich zu traditionellen Methoden erreichen. Diese Angriffe nutzen Machine-Learning-Algorithmen, um echte Markenkommunikation zu analysieren und nahezu perfekte Nachbildungen zu erstellen, die selbst sicherheitsbewusste Empfänger täuschen.

Wichtige KI-Phishing-Merkmale im Jahr 2026

Hyper-Personalisierung: KI-Systeme durchsuchen soziale Medien, Unternehmenswebsites und Datenlecks, um individuell zugeschnittene Nachrichten zu erstellen, die spezifische Projekte, Kollegen oder Firmenereignisse referenzieren.

Dynamische Inhaltsgenerierung: Fortgeschrittene Sprachmodelle produzieren einzigartige E-Mail-Inhalte für jeden Empfänger, wodurch signaturbasierte Erkennungsmethoden weitgehend wirkungslos werden.

Visuelle Markennachahmung: KI-gestützte Design-Tools replizieren Firmenlogos, Farbschemata und Layouts mit pixelgenauer Präzision und erstellen visuell nicht unterscheidbare Imitationen.

Verhaltensmustersabgleich: Machine-Learning-Algorithmen studieren legitime Sendermuster und timen die Kommunikation so, dass sie mit normalen Geschäftsabläufen und Kommunikationsrhythmen übereinstimmt.

II. Angriffsvektoren der Markenimitation

CEO-Betrug-Evolution

Traditioneller CEO-Betrug stützte sich auf einfaches Display-Name-Spoofing und grundlegende Social-Engineering-Taktiken. Heutige KI-gestützte Versionen analysieren Führungskommunikationsstile, Terminpläne und Reisemuster, um höchst überzeugende Imitationsversuche zu erstellen.

Diese Angriffe fallen oft mit öffentlichen Führungsaktivitäten zusammen, wobei KI genutzt wird, um soziale Medien, Pressemitteilungen und Unternehmensankündigungen zu überwachen und betrügerische Anfragen während Perioden zu timen, in denen Führungskräfte wahrscheinlich nicht für Verifizierung verfügbar sind.

Lieferanten-Imitationsschemen

Supply-Chain-Angriffe haben sich über grundlegenden Rechnungsbetrug hinausentwickelt. KI-Systeme imitieren jetzt vertrauenswürdige Lieferanten, indem sie historische Kommunikationsmuster, Vertragsbedingungen und Zahlungspläne analysieren. Diese Angriffe erstellen betrügerische Zahlungsanforderungen, die perfekt mit erwarteten Lieferanteninteraktionen übereinstimmen.

Kundenservice-Ausnutzung

KI-gestützte Angreifer imitieren Kundendienst-Repräsentanten mit beispielloser Genauigkeit, nutzen natürliche Sprachverarbeitung, um Markenstimme, Terminologie und Antwortmuster abzugleichen. Diese Angriffe zielen sowohl auf Kunden als auch auf Mitarbeiter ab und nutzen das Vertrauen in offizielle Support-Kanäle aus.

III. BIMI als kritischer Abwehrmechanismus

Brand Indicators for Message Identification (BIMI) hat sich als Frontverteidigung gegen KI-gestützte Markenimitation herausgestellt. Durch die Bereitstellung visueller Verifizierung der Senderauthentizität direkt innerhalb von E-Mail-Clients schafft BIMI einen sofortigen Vertrauensindikator, der für Angreifer schwer zu replizieren ist.

Visuelle Vertrauensverifizierung

BIMI zeigt verifizierte Markenlogos neben authentifizierten E-Mails an und bietet Empfängern sofortige visuelle Bestätigung der Senderlegitimität. Diese unmittelbare Erkennung hilft Nutzern, zwischen echter Kommunikation und ausgereiften KI-Imitationen zu unterscheiden.

Im Gegensatz zu traditionellen textbasierten Authentifizierungsmethoden, die viele Nutzer ignorieren, nutzt BIMIs visueller Ansatz natürliche menschliche Mustererkennung, um authentische Kommunikation schnell zu identifizieren.

Integration mit E-Mail-Authentifizierung

BIMI erfordert strenge E-Mail-Authentifizierungsimplementierung, einschließlich SPF, DKIM und DMARC-Richtlinien im Durchsetzungsmodus. Dies schafft eine robuste technische Grundlage, die KI-generierte Angriffe schwer umgehen können, selbst mit ausgereiften Spoofing-Techniken.

Die visuelle Komponente kombiniert mit technischer Authentifizierung schafft eine mehrschichtige Verteidigung, die sowohl menschliche Psychologie als auch technische Sicherheitsanforderungen adressiert.

IV. Implementierungsbeschleunigungstrends

Führungsgetriebene Adoption

Vorstände betrachten BIMI-Implementierung zunehmend als wesentlichen Markenschutz. Hochkarätige KI-Phishing-Vorfälle, die auf Führungskommunikation abzielen, haben BIMI von einer technischen Überlegung zu einer Geschäftsnotwendigkeit erhoben.

Sicherheitsleiter berichten, dass BIMI-Adoptionsentscheidungen nun von der Führungsebene und nicht von IT-Abteilungen ausgehen, was wachsende Awareness für KI-gestützte Bedrohungen unter Geschäftsentscheidern widerspiegelt.

Kundenschutz-Fokus

Organisationen erkennen, dass der Schutz der Kundenkommunikation proaktive Markenauthentifizierung erfordert. BIMI-Implementierung hat sich vom internen Sicherheitsfokus zum Kundenerfahrungsschutz verschoben und anerkennt, dass Markenimitationsangriffe Kundenbeziehungen und organisatorische Reputation beschädigen.

Compliance und Risikomanagement

Regulierungsbehörden und Cyberversicherungsanbieter erkennen BIMI zunehmend als angemessene Sicherheitskontrolle für Organisationen an, die sensible Kommunikation handhaben. Diese externe Validierung beschleunigt die Adoption unter risikobewussten Organisationen.

V. Technische Implementierungsherausforderungen

Zertifizierungsstellen-Anforderungen

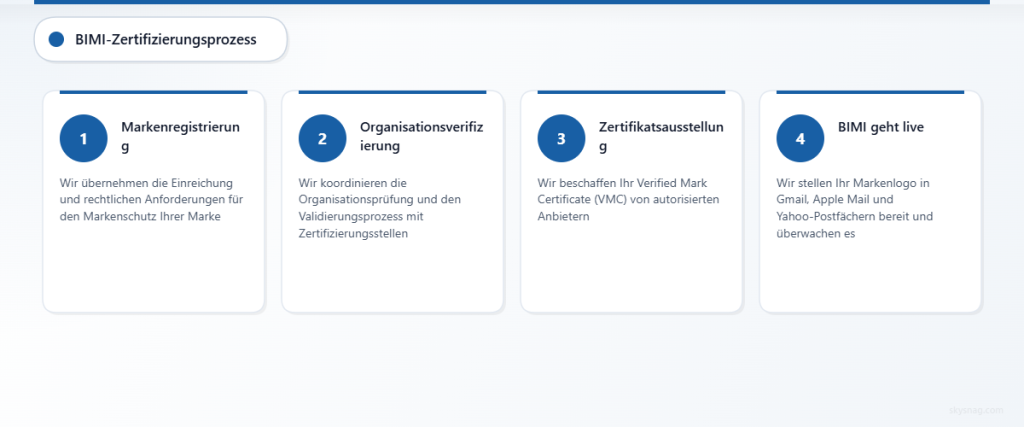

BIMI-Implementierung erfordert Verified Mark Certificates (VMCs) von autorisierten Zertifizierungsstellen, was zusätzliche Komplexität und Kostenüberlegungen schafft. Organisationen müssen Zertifikatsbeschaffungsprozesse navigieren, während sie Markenkonsistenz über mehrere Domains und Tochtergesellschaften hinweg aufrechterhalten.

Domain-Konfigurationskomplexität

Große Organisationen mit komplexen Domain-Strukturen stehen vor erheblichen technischen Herausforderungen bei der BIMI-Implementierung über mehrere Marken, Tochtergesellschaften und Kommunikationskanäle hinweg. Ordnungsgemäße Konfiguration erfordert Koordination zwischen Sicherheits-, Marketing- und IT-Teams.

Variationen der E-Mail-Client-Unterstützung

Während große E-Mail-Anbieter BIMI unterstützen, schaffen Implementierungsvariationen und Anzeigenunterschiede inkonsistente Benutzererfahrungen. Organisationen müssen BIMI-Erscheinung über mehrere Clients testen und Markenassets entsprechend anpassen.

VI. Präventions- und Schutzstrategien

Umfassende E-Mail-Authentifizierung

Implementieren Sie robuste SPF, DKIM und DMARC-Richtlinien als BIMI-Voraussetzungen. Setzen Sie DMARC auf Durchsetzungsmodus (p=reject), um Domain-Spoofing zu verhindern, während Sie sicherstellen, dass legitime E-Mails ordnungsgemäß authentifiziert werden.

Skysnag Certify bietet automatisiertes E-Mail-Authentifizierungsmanagement und vereinfacht DMARC-Implementierung und laufende Richtlinienoptimierung, die für BIMI-Adoption notwendig ist.

Visuelle Markenasset-Management

Entwickeln Sie konsistente Markenassets, die für BIMI-Anzeige über verschiedene E-Mail-Clients optimiert sind. Erstellen Sie hochauflösende Logos, die Klarheit bei kleinen Größen beibehalten und dabei BIMI-technische Spezifikationen einhalten.

Mitarbeiter-Awareness-Training

Bilden Sie Mitarbeiter über KI-gestützte Phishing-Merkmale und BIMI-visuelle Indikatoren aus. Training sollte die Wichtigkeit der Logo-Verifizierung betonen und gleichzeitig anerkennen, dass ausgeklügelte Angriffe möglicherweise noch zusätzliche Verifizierungsschritte erfordern.

Kontinuierliche Überwachung und Anpassung

Überwachen Sie BIMI-Implementierungseffektivität durch Authentifizierungsberichte und Nutzerfeedback. Passen Sie Richtlinien und Markenassets basierend auf Authentifizierungsfehlern und Anzeigeproblemen über verschiedene E-Mail-Umgebungen hinweg an.

Incident-Response-Planung

Entwickeln Sie spezifische Incident-Response-Verfahren für KI-gestützte Markenimitationsversuche. Schließen Sie Schritte für schnelle BIMI-Richtlinienaktualisierungen, Kommunikation mit betroffenen Parteien und Koordination mit E-Mail-Service-Anbietern ein.

VII. Wichtige Erkenntnisse

KI-gestützte Markenimitationsangriffe stellen eine fundamentale Verschiebung bei E-Mail-Sicherheitsbedrohungen dar und erfordern von Organisationen die Adoption proaktiver visueller Authentifizierungsmaßnahmen wie BIMI. Die Raffinesse KI-generierter Phishing-Kampagnen hat traditionelle Erkennungsmethoden unzureichend gemacht und BIMI von optionaler Verbesserung zu wesentlicher Sicherheitskontrolle erhoben.

Organisationen, die BIMI implementieren, gewinnen sowohl technischen Schutz durch verstärkte E-Mail-Authentifizierung als auch psychologischen Schutz durch visuelle Vertrauensindikatoren. Da sich KI-Bedrohungen weiterentwickeln, bietet BIMI-Adoption messbare Verteidigung gegen zunehmend ausgeklügelte Markenimitationsversuche.

Die Schnittstelle zwischen KI-Bedrohungen und E-Mail-Sicherheit erfordert sofortiges Handeln. Organisationen, die BIMI-Implementierung verzögern, riskieren Exposition gegenüber fortgeschrittenen Imitationsangriffen, die traditionelle Sicherheitsmaßnahmen nicht effektiv kontern können.

Bereit, Ihre Marke gegen KI-gestützte Imitationsangriffe zu schützen? Implementieren Sie BIMI mit Skysnag Certify, um visuelle Vertrauensindikatoren zu etablieren, die gegen ausgeklügelte Phishing-Kampagnen verteidigen und gleichzeitig Ihre E-Mail-Authentifizierungsinfrastruktur stärken.