La conformité SOC 2 Type II exige des contrôles de sécurité qui protègent les données sensibles tout au long de leur cycle de vie. Les systèmes de messagerie électronique présentent un défi particulier—ils sont à la fois essentiels pour la transmission de données et constituent des vecteurs d’attaque fréquents. Pour les équipes de conformité travaillant vers la certification SOC 2, les contrôles de sécurité email doivent s’aligner avec les Critères de Service de Confiance tout en adressant les risques opérationnels réels.

Cette liste de vérification aide les équipes IT et de conformité à implémenter des contrôles de sécurité email qui renforcent les programmes SOC 2. L’approche se concentre sur des étapes pratiques que les auditeurs reconnaissent et que les équipes de sécurité peuvent réellement maintenir.

I. Comprendre les Exigences de Sécurité Email SOC 2

SOC 2 évalue les contrôles à travers cinq Critères de Service de Confiance : Sécurité, Disponibilité, Intégrité du Traitement, Confidentialité et Confidentialité des Données. Le cadre ne mandate pas des technologies email spécifiques, mais il exige des contrôles qui empêchent l’accès non autorisé et maintiennent l’intégrité des données.

Les contrôles d’authentification email—DMARC, SPF et DKIM—supportent directement les objectifs SOC 2. Ils empêchent l’usurpation de domaine et protègent l’intégrité de la transmission de données, démontrant votre engagement envers le critère de Sécurité en réduisant les risques de phishing et en bloquant les communications non autorisées.

Le Rapport sur la Criminalité Internet du FBI montre que la compromission d’emails d’entreprise a causé 2,9 milliards de dollars de pertes. La plupart des organisations poursuivant la certification SOC 2 incluent l’authentification email dans leur portefeuille de preuves, mais beaucoup implémentent ces contrôles de manière incorrecte ou incomplète.

II. Évaluation : Posture Actuelle de Sécurité Email

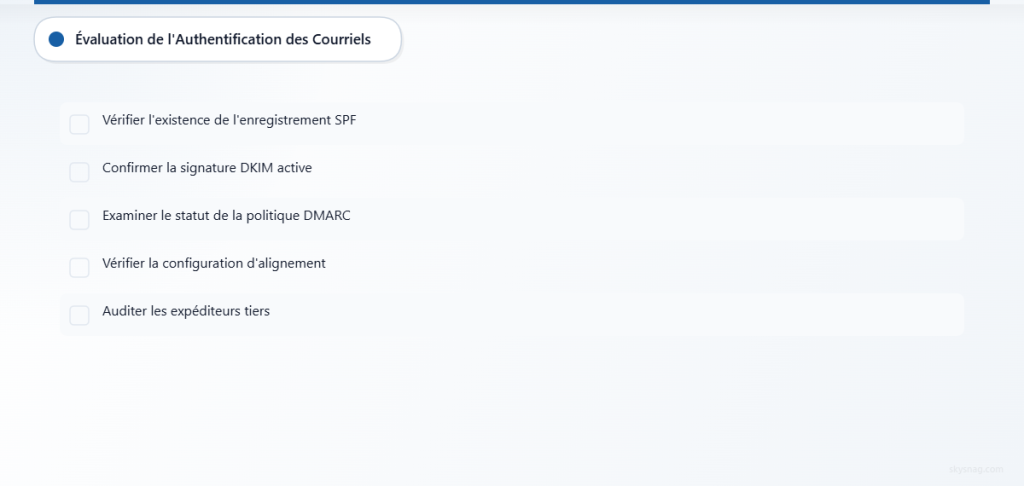

Statut d’Authentification Email

- [ ] Analyse d’Enregistrement SPF : Vérifier que l’enregistrement SPF actuel existe et inclut toutes les sources d’envoi autorisées

- [ ] Implémentation DKIM : Confirmer que la signature DKIM est active pour tous les domaines email sortants

- [ ] Révision de Politique DMARC : Évaluer le statut actuel de la politique DMARC (aucune, quarantaine, ou rejet)

- [ ] Alignement d’Authentification : Évaluer l’alignement SPF et DKIM avec les exigences DMARC

- [ ] Audit d’Expéditeurs Tiers : Identifier tous les services email tiers légitimes nécessitant une autorisation

Évaluation des Contrôles de Sécurité

- [ ] Contrôles d’Accès : Documenter l’accès administrateur du système email et les processus d’approbation

- [ ] Statut de Chiffrement : Vérifier le chiffrement TLS pour la transmission email et la protection au repos

- [ ] Capacités de Surveillance : Évaluer les systèmes actuels de surveillance et d’alertes de sécurité email

- [ ] Réponse aux Incidents : Réviser les procédures et la documentation des incidents de sécurité liés aux emails

- [ ] Classification des Données : Évaluer comment la gestion des données sensibles s’aligne avec les politiques d’utilisation des emails

Documentation de Conformité

- [ ] Documentation des Politiques : Réviser les politiques de sécurité email pour l’alignement SOC 2

- [ ] Preuves de Contrôle : Inventorier la documentation existante des contrôles de sécurité email

- [ ] Gestion des Fournisseurs : Évaluer le statut de conformité SOC 2 du fournisseur de services email

- [ ] Évaluation des Risques : Documenter les risques liés aux emails et les stratégies d’atténuation

- [ ] Dossiers de Formation : Vérifier que la formation de sensibilisation à la sécurité inclut des composants de sécurité email

III. Actions : Implémenter les Contrôles de Sécurité Email SOC 2

Implémentation d’Authentification Email

Configuration SPF

- [ ] Créer un enregistrement SPF incluant toutes les adresses IP et domaines autorisés

- [ ] Implémenter le mécanisme SPF « ~all » ou « -all » pour le rejet d’expéditeurs non autorisés

- [ ] Documenter les changements d’enregistrement SPF et maintenir l’inventaire des expéditeurs autorisés

- [ ] Tester la validation SPF en utilisant des outils de test d’authentification email

- [ ] Établir des procédures de révision et de mise à jour des enregistrements SPF

La plupart des organisations sous-estiment la complexité de maintenir des enregistrements SPF précis. Les services tiers changent fréquemment d’adresses IP sans préavis, cassant l’authentification. Intégrez des processus de révision réguliers dans vos procédures de gestion des changements.

Déploiement DKIM

- [ ] Générer des paires de clés DKIM pour tous les domaines d’envoi

- [ ] Configurer la signature DKIM sur les serveurs email ou fournisseurs de services

- [ ] Publier les clés publiques DKIM dans les enregistrements TXT DNS

- [ ] Implémenter des procédures de rotation des clés pour la sécurité continue

- [ ] Surveiller les taux de validation des signatures DKIM et les échecs

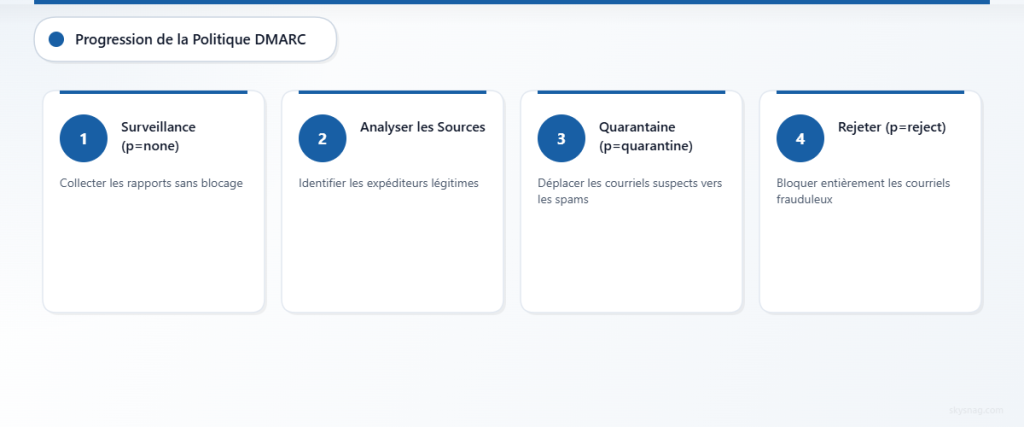

Application de Politique DMARC

- [ ] Commencer avec la politique DMARC « p=none » pour la surveillance initiale

- [ ] Analyser les rapports DMARC pour identifier les sources d’email légitimes et frauduleuses

- [ ] Progresser vers « p=quarantine » après validation des flux d’emails légitimes

- [ ] Implémenter la politique « p=reject » pour une protection maximale quand prêt

- [ ] Configurer les rapports agrégés et forensiques pour la surveillance continue

L’implémentation DMARC stagne souvent à la phase de surveillance. Les organisations collectent des rapports mais ne les analysent jamais de manière systématique. Sans cette analyse, vous ne pouvez pas passer en toute sécurité aux politiques d’application qui bloquent réellement les emails frauduleux.

Contrôle d’Accès et Surveillance

Contrôles Administratifs

- [ ] Implémenter l’authentification multifacteur pour tous les administrateurs système email

- [ ] Documenter les contrôles d’accès basés sur les rôles pour la gestion du système email

- [ ] Établir des flux d’approbation pour les changements de configuration du système email

- [ ] Créer des journaux d’audit pour tous les accès administratifs et modifications

- [ ] Implémenter des révisions d’accès régulières et des procédures de déprovision

Surveillance de Sécurité

- [ ] Déployer des outils de surveillance de sécurité email pour la détection de menaces

- [ ] Configurer l’alerte pour les modèles d’email suspects et les échecs d’authentification

- [ ] Implémenter des réponses automatisées aux incidents de sécurité email détectés

- [ ] Établir l’intégration SIEM (gestion des informations et événements de sécurité)

- [ ] Créer des tableaux de bord pour les métriques de sécurité email et les rapports de conformité

Documentation et Politiques

Développement de Politiques

- [ ] Créer ou mettre à jour les politiques de sécurité email alignées avec les exigences SOC 2

- [ ] Documenter les politiques d’utilisation acceptable pour les systèmes email et la gestion des données

- [ ] Établir des procédures de réponse aux incidents spécifiques aux événements de sécurité email

- [ ] Créer des procédures de gestion des fournisseurs pour les fournisseurs de services email

- [ ] Développer des politiques de rétention et suppression de données pour les communications email

Collection de Preuves

- [ ] Implémenter la collection automatisée de preuves de contrôles de sécurité email

- [ ] Créer des rapports réguliers sur l’efficacité de l’authentification email

- [ ] Documenter les procédures de test des contrôles de sécurité et les résultats

- [ ] Maintenir l’inventaire des outils et configurations de sécurité email

- [ ] Établir la mesure de l’efficacité des contrôles et les rapports

Les auditeurs veulent voir des preuves que les contrôles fonctionnent réellement, pas seulement qu’ils existent. Beaucoup d’organisations peuvent démontrer qu’elles ont des politiques DMARC mais peinent à montrer que ces politiques bloquent efficacement les emails frauduleux ou qu’elles surveillent les échecs d’authentification de manière cohérente.

IV. Automatiser : Rationaliser la Gestion de Sécurité Email

Implémentation de Surveillance Continue

La sécurité email nécessite des capacités automatisées de surveillance et de réponse. Les processus manuels ne passent pas à l’échelle, et les auditeurs s’attendent à une surveillance continue plutôt qu’à des vérifications périodiques.

Implémentez des systèmes qui suivent les performances d’authentification email, détectent les violations de politique et génèrent automatiquement des preuves de conformité. Configurez l’alerte pour les échecs d’authentification, les nouveaux expéditeurs non autorisés et les violations de politique.

Skysnag Comply fournit des capacités automatisées de surveillance et de rapport DMARC qui supportent les exigences de preuves de conformité SOC 2. La plateforme suit les métriques d’authentification email, identifie les violations de politique et génère des rapports détaillés appropriés pour la révision d’auditeur.

Cette approche proactive démontre les capacités de surveillance continue que les auditeurs attendent dans les programmes SOC 2 matures.

Automatisation des Preuves de Conformité

Établissez la collection et l’organisation automatisées des preuves de conformité de sécurité email. Cela inclut les rapports d’authentification, les métriques de conformité aux politiques, la documentation de réponse aux incidents et les mesures d’efficacité des contrôles.

Implémentez des tests automatisés réguliers des contrôles d’authentification email pour démontrer l’efficacité continue. Documentez ces tests et résultats comme preuves de surveillance continue des contrôles de sécurité.

Créez des tableaux de bord automatisés qui fournissent une visibilité en temps réel sur la posture de sécurité email et les métriques de conformité SOC 2. Ces tableaux de bord supportent à la fois la gestion opérationnelle de sécurité et les demandes de preuves d’auditeur.

V. Points Clés à Retenir

Les contrôles de sécurité email SOC 2 nécessitent une implémentation à travers l’authentification, le contrôle d’accès, la surveillance et la documentation. Le succès dépend d’une évaluation systématique, d’une implémentation structurée et d’une automatisation continue des contrôles de sécurité.

L’authentification email via SPF, DKIM et DMARC fournit une protection fondamentale qui supporte les objectifs du critère de Sécurité SOC 2. Cependant, la qualité d’implémentation importe plus que d’avoir simplement ces protocoles en place. Les contrôles doivent réellement empêcher l’usurpation de domaine et protéger l’intégrité de la transmission de données.

La surveillance automatisée et la collection de preuves rationalisent la conformité SOC 2 tout en améliorant la posture de sécurité réelle. Les organisations qui implémentent les contrôles de sécurité email de manière systématique se positionnent pour des audits SOC 2 réussis tout en réduisant les risques de sécurité du monde réel.

La révision et la mise à jour régulières des contrôles de sécurité email assurent l’efficacité continue et l’alignement de conformité. Cette approche systématique supporte la certification SOC 2 et les objectifs de sécurité organisationnels plus larges.

Prêt à renforcer votre posture de sécurité email SOC 2 ? Skysnag Comply fournit la surveillance d’authentification email et les rapports de conformité pour supporter vos efforts de certification SOC 2.