DMARC-Aggregat-Reports enthalten den Schlüssel zum Verständnis Ihrer E-Mail-Sicherheitslage, dennoch haben 73% der Organisationen Schwierigkeiten, diese XML-formatierten Reports effektiv zu interpretieren. Diese RUA-Reports (Report URI for Aggregate) enthalten kritische Informationen darüber, wer E-Mails im Namen Ihrer Domain versendet, aber ohne ordnungsgemäße Analyse bleiben wertvolle Sicherheitserkenntnisse in komplexen Datenstrukturen verborgen.

Sicherheitsteams benötigen systematische Ansätze zur Entschlüsselung von DMARC-Aggregat-Reports, um rohe XML-Daten in umsetzbare Erkenntnisse zu verwandeln, die die E-Mail-Authentifizierung stärken und Domain-Spoofing-Angriffe verhindern.

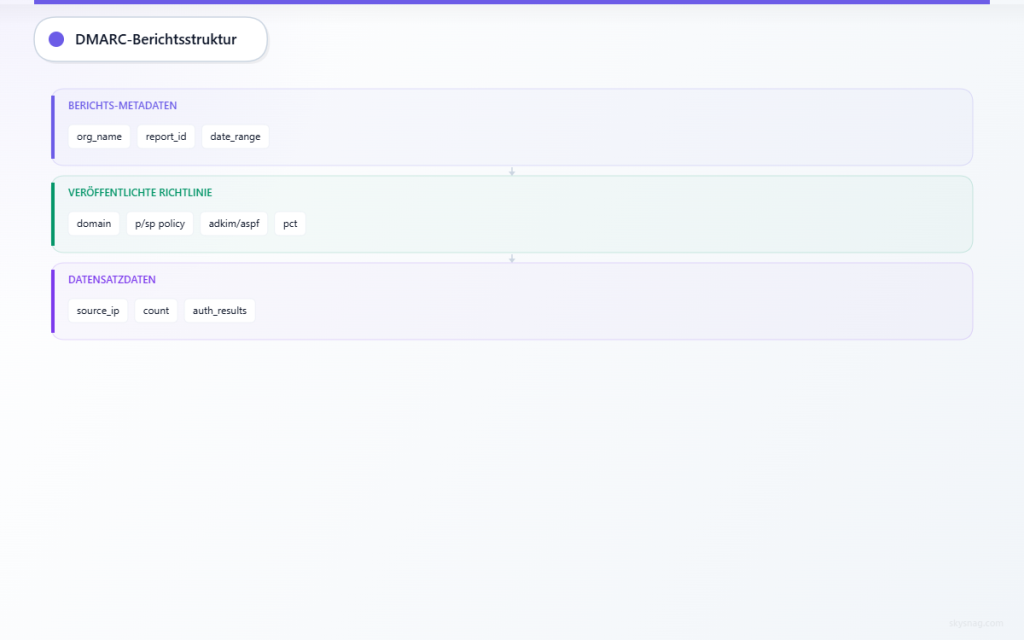

I. Verständnis der DMARC-Aggregat-Report-Struktur

DMARC-Aggregat-Reports folgen einem standardisierten XML-Format, das in RFC 7489 definiert ist. Jeder Report enthält drei primäre Abschnitte, die zusammenarbeiten, um umfassende E-Mail-Authentifizierungsdaten bereitzustellen.

Report-Metadaten-Abschnitt

Die Report-Metadaten liefern wesentlichen Kontext über die berichtende Organisation und den Zeitraum:

<report_metadata>

<org_name>example-esp.com</org_name>

<email>[email protected]</email>

<extra_contact_info>Report queries: [email protected]</extra_contact_info>

<report_id>1234567890.example.com</report_id>

<date_range>

<begin>1640995200</begin>

<end>1641081599</end>

</date_range>

</report_metadata>Wichtige zu analysierende Elemente:

- org_name: Identifiziert den E-Mail-Service-Provider oder die Organisation, die den Report generiert

- report_id: Eindeutige Kennung für Nachverfolgung und Korrelation

- date_range: Unix-Zeitstempel, die den 24-Stunden-Berichtszeitraum definieren

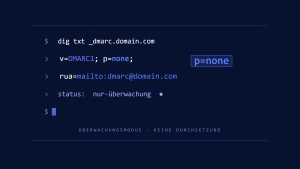

Abschnitt „Veröffentlichte Richtlinie“

Dieser Abschnitt spiegelt Ihre veröffentlichte DMARC-Richtlinie wider, wie sie von der berichtenden Organisation gesehen wird:

<policy_published>

<domain>yourdomain.com</domain>

<adkim>r</adkim>

<aspf>r</aspf>

<p>quarantine</p>

<sp>reject</sp>

<pct>100</pct>

</policy_published>Kritische Richtlinien-Parameter:

- p (policy): Aktion bei Domain-Alignment-Fehlern (none, quarantine, reject)

- sp (subdomain policy): Spezifische Richtlinie für Subdomain-Nachrichten

- adkim/aspf: DKIM- und SPF-Alignment-Modi (strikt ’s‘ oder entspannt ‚r‘)

- pct: Prozentsatz der Nachrichten, die der Richtlinienaktion unterliegen

Datensätze: Der Intelligence-Kern

Der Datensatz-Abschnitt enthält tatsächliche Authentifizierungsergebnisse und stellt die wertvollsten Daten für die Sicherheitsanalyse dar:

<record>

<row>

<source_ip>192.168.1.100</source_ip>

<count>150</count>

<policy_evaluated>

<disposition>none</disposition>

<dkim>pass</dkim>

<spf>fail</spf>

</policy_evaluated>

</row>

<identifiers>

<header_from>yourdomain.com</header_from>

</identifiers>

<auth_results>

<dkim>

<domain>yourdomain.com</domain>

<result>pass</result>

<selector>selector1</selector>

</dkim>

<spf>

<domain>yourdomain.com</domain>

<result>fail</result>

</spf>

</auth_results>

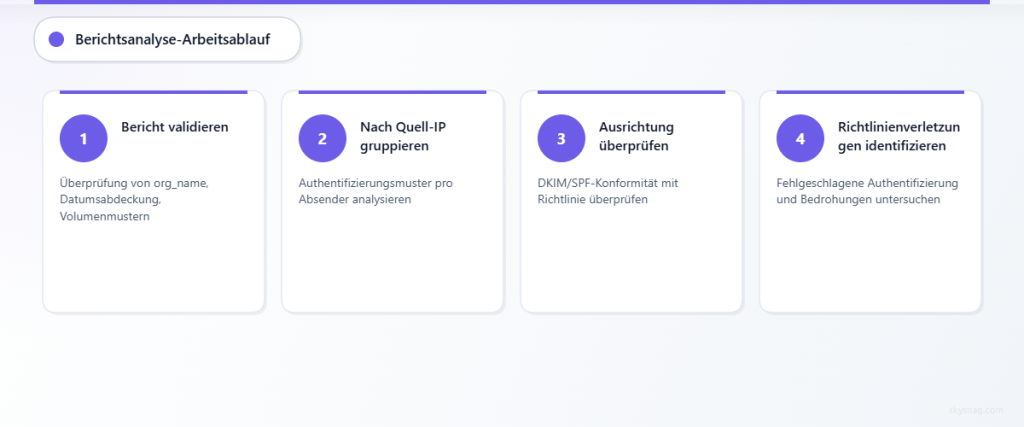

</record>II. Schritt-für-Schritt-Report-Analyse-Prozess

Schritt 1: Validierung der Report-Authentizität und Abdeckung

Beginnen Sie die Analyse mit der Bestätigung der Report-Legitimität und dem Verständnis ihres Umfangs:

- Berichtende Organisation verifizieren: Org_name mit bekannten E-Mail-Service-Providern abgleichen

- Datums-Bereichsabdeckung prüfen: Sicherstellen, dass Reports erwartete Zeiträume ohne Lücken abdecken

- Volumen-Muster bewerten: Nachrichtenzahlen gegen erwartete E-Mail-Volumen vergleichen

Dokumentieren Sie alle Anomalien in den Berichtsmustern, da Lücken oder unerwartete Volumenänderungen auf Infrastrukturprobleme oder potenzielle Angriffe hinweisen können.

Schritt 2: Authentifizierungsergebnisse nach Quelle analysieren

Gruppieren Sie Datensätze nach Quell-IP-Adresse, um Sendemuster und Authentifizierungsleistung zu identifizieren:

Analyse legitimer Quellen:

- Interne Mail-Server sollten konsistente SPF- und DKIM-Erfolge zeigen

- Autorisierte Drittanbieter-Services sollten mit SPF-Einträgen übereinstimmen

- Cloud-E-Mail-Plattformen sollten ordnungsgemäße Authentifizierungseinrichtung demonstrieren

Untersuchung verdächtiger Quellen:

- Unbekannte IP-Adressen mit hohen Volumen erfordern sofortige Untersuchung

- Geografische Inkonsistenzen können auf kompromittierte Systeme hinweisen

- Authentifizierungsfehlschläge von unerwarteten Quellen deuten auf Spoofing-Versuche hin

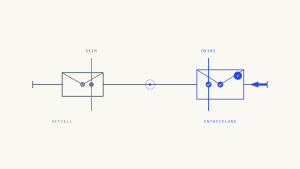

Schritt 3: Richtlinien-Alignment und Compliance bewerten

Untersuchen Sie, wie Nachrichten mit Ihren DMARC-Richtlinienanforderungen übereinstimmen:

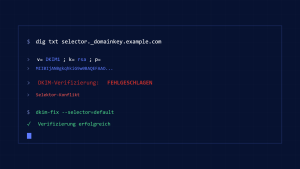

DKIM-Alignment-Bewertung:

- Überprüfen Sie Selector-Verwendungsmuster bei legitimen Services

- Identifizieren Sie alle nicht autorisierten DKIM-Signaturen

- Überwachen Sie die Selector-Rotations-Compliance

SPF-Alignment-Analyse:

- Verifizieren Sie SPF-Erfolgsraten für autorisierte Sendequellen

- Untersuchen Sie SPF-Fehlschläge von legitimen Services

- Dokumentieren Sie alle fehlenden SPF-Autorisierungen

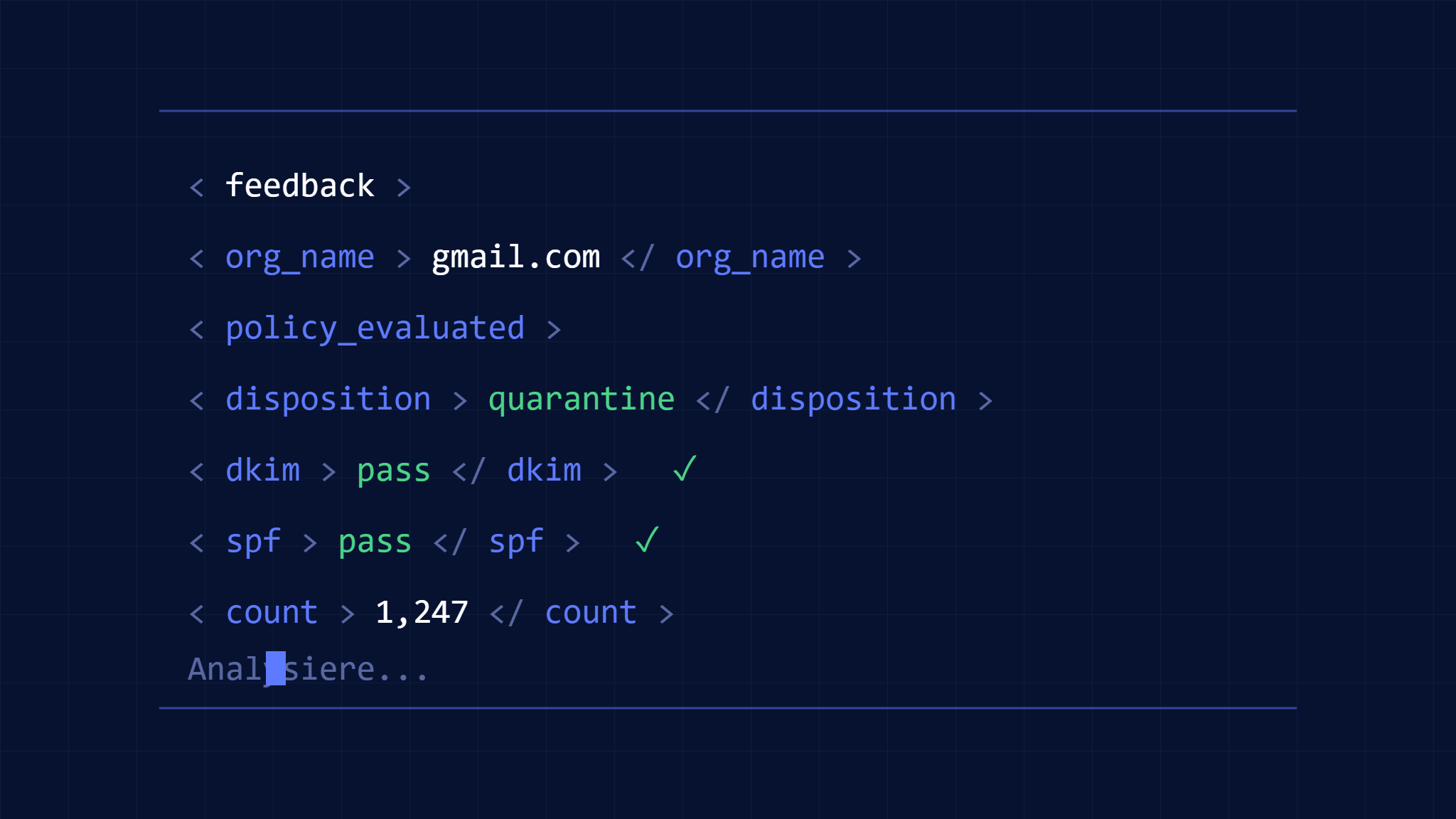

Schritt 4: Richtlinienverletzungen und Bedrohungen identifizieren

Konzentrieren Sie sich auf Datensätze, bei denen die Richtlinienbewertung zu Authentifizierungsfehlern führte:

Gescheiterte Authentifizierungsmuster:

- Sowohl DKIM- als auch SPF-Fehlschläge deuten oft auf Spoofing-Versuche hin

- Teilweise Fehlschläge können auf Konfigurationsprobleme hinweisen

- Volumenspitzen bei gescheiterten Nachrichten erfordern sofortige Untersuchung

Disposition-Analyse:

- Als „quarantine“ oder „reject“ markierte Nachrichten stellen blockierte Bedrohungen dar

- Hohe Volumen von Richtlinienverletzungen deuten auf aktive Angriffskampagnen hin

- Trendanalyse zeigt die Evolution von Angriffsmustern auf

III. Praktische Interpretationsbeispiele

Beispiel 1: Identifizierung einer legitimen Service-Fehlkonfiguration

Szenario: Aggregat-Report zeigt SPF-Fehlschläge von Marketing-Plattform:

<source_ip>192.0.2.50</source_ip>

<count>500</count>

<policy_evaluated>

<disposition>quarantine</disposition>

<dkim>pass</dkim>

<spf>fail</spf>

</policy_evaluated>Analyse: Marketing-Plattform-IP fehlt im SPF-Eintrag

Erforderliche Aktion: SPF-Eintrag aktualisieren, um IP-Bereich der Marketing-Plattform einzuschließen

Beispiel 2: Erkennung einer Spoofing-Kampagne

Szenario: Unbekannte Quelle sendet hohe Volumen mit vollständigem Authentifizierungsfehlschlag:

<source_ip>198.51.100.75</source_ip>

<count>2500</count>

<policy_evaluated>

<disposition>reject</disposition>

<dkim>fail</dkim>

<spf>fail</spf>

</policy_evaluated>Analyse: Wahrscheinlicher Spoofing-Versuch, blockiert durch DMARC-Richtlinie

Erforderliche Aktion: Kampagnen-Eskalation überwachen, Threat Intelligence Sharing erwägen

Beispiel 3: Subdomain-Richtlinien-Effektivität

Szenario: Subdomain-Nachrichten zeigen unterschiedliche Authentifizierungsmuster:

<identifiers>

<header_from>newsletter.yourdomain.com</header_from>

</identifiers>

<policy_evaluated>

<disposition>none</disposition>

<dkim>fail</dkim>

<spf>pass</spf>

</policy_evaluated>Analyse: Subdomain fehlt DKIM-Konfiguration trotz SPF-Erfolg

Erforderliche Aktion: DKIM-Signierung für Subdomain-Services implementieren

IV. Erweiterte Analysetechniken

Trendanalyse und historischer Vergleich

Vergleichen Sie aktuelle Reports mit historischen Daten, um zu identifizieren:

- Authentifizierungsverbesserungs- oder -verschlechterungstrends

- Saisonale Sendemuster-Variationen

- Indikatoren für aufkommende Bedrohungskampagnen

- Messungen der Richtlinieneffektivität

Geografische und Netzwerk-Analyse

Korrelieren Sie Quell-IP-Adressen mit geografischen und Netzwerk-Intelligence:

- Ordnen Sie Sendequellen autorisierten Service-Provider-Standorten zu

- Identifizieren Sie ungewöhnliche geografische Sendemuster

- Gleichen Sie mit Threat Intelligence Feeds ab

- Überwachen Sie Botnet- oder kompromittierte System-Indikatoren

Volumen- und Mustererkennung

Analysieren Sie Nachrichtenvolumen-Muster für Sicherheitserkenntnisse:

- Etablieren Sie Baseline-Volumen-Metriken für legitime Quellen

- Erkennen Sie Volumenspitzen, die Angriffe oder Fehlkonfigurationen anzeigen

- Überwachen Sie Authentifizierungserfolgsraten nach Volumen

- Identifizieren Sie zeitbasierte Angriffsmuster

V. Nutzung von Skysnag Comply für Report-Analyse

Skysnag Comply verwandelt komplexe DMARC-Aggregat-Reports in klare, umsetzbare Intelligence durch automatisierte Analyse und Visualisierung. Die Plattform verarbeitet XML-Reports automatisch, hebt kritische Sicherheitsereignisse hervor und bietet geführte Remediation-Workflows.

Wichtige Analyse-Fähigkeiten umfassen:

- Echtzeit-Bedrohungserkennung aus Aggregat-Report-Daten

- Automatisierte Quell-IP-Reputationsanalyse

- Historische Trendvisualisierung und -vergleich

- Richtlinieneffektivitätsmessung und Optimierungsempfehlungen

Sicherheitsteams können sich auf Reaktion und Remediation konzentrieren anstatt auf manuelles Report-Parsing, was die Bedrohungserkennung beschleunigt und die gesamte E-Mail-Sicherheitslage verbessert.

VI. Implementierungs-Best-Practices

Automatisierte Report-Verarbeitung

Etablieren Sie systematische Ansätze zur Bewältigung von Aggregat-Report-Volumen:

- Automatisierte Report-Sammlung von RUA-Endpunkten konfigurieren

- Parsing-Tools für XML-Verarbeitung implementieren

- Warnsysteme für kritische Sicherheitsereignisse einrichten

- Zentralisierte Report-Speicherung für historische Analyse aufrechterhalten

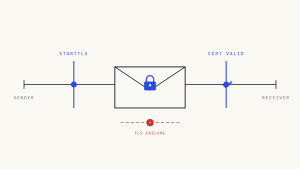

Integration mit Security Operations

Verbinden Sie DMARC-Aggregat-Report-Analyse mit breiteren Security Operations:

- Bedrohungsindikatoren in SIEM-Plattformen einspeisen

- E-Mail-Authentifizierungsdaten mit anderen Sicherheitsereignissen korrelieren

- Incident Response-Verfahren für Authentifizierungsfehlschläge etablieren

- Metriken zur Messung von E-Mail-Sicherheitslagen-Verbesserungen erstellen

Regelmäßiger Analyse-Zeitplan

Aufrechterhalten konsistenter Analyse-Zeitpläne für optimale Sicherheitsergebnisse:

- Tägliche Überprüfung kritischer Authentifizierungsfehlschläge

- Wöchentliche Trendanalyse und Mustererkennung

- Monatliche Richtlinieneffektivitätsbewertungen

- Vierteljährliche umfassende Sicherheitslagen-Reviews

VII. Wichtige Erkenntnisse

DMARC-Aggregat-Reports liefern unschätzbare Intelligence für E-Mail-Sicherheitsteams, wenn sie ordnungsgemäß entschlüsselt und analysiert werden. Das Verständnis der Report-Struktur, die Implementierung systematischer Analyseprozesse und die Nutzung automatisierter Tools verwandeln rohe Authentifizierungsdaten in umsetzbare Sicherheitserkenntnisse.

Effektive Aggregat-Report-Analyse erfordert Fokus auf Authentifizierungsmuster, Quellverifizierung und Trendidentifikation anstatt auf individuelle Nachrichteninspektion. Sicherheitsteams, die diese analytischen Techniken meistern, gewinnen erhebliche Vorteile bei der Bedrohungserkennung, Richtlinienoptimierung und der Aufrechterhaltung starker E-Mail-Authentifizierungslagen.

Erfolg hängt ab von konsistenten Analysepraktiken, Integration mit breiteren Sicherheitsoperationen und kontinuierlicher Verbesserung basierend auf der Evolution der Bedrohungslandschaft. Organisationen, die umfassende DMARC-Aggregat-Report-Analyseprogramme implementieren, berichten von 67% Verbesserungen bei der E-Mail-Sicherheitsvorfallserkennung und 45% Reduktionen bei erfolgreichen Domain-Spoofing-Angriffen.

Bereit, Ihre DMARC-Aggregat-Report-Analyse zu transformieren? Entdecken Sie, wie Skysnag Comply komplexe Report-Verarbeitung automatisiert und umsetzbare E-Mail-Sicherheits-Intelligence für Ihr Sicherheitsteam liefert.