DMARC p=none dient als wesentlicher erster Schritt bei der Implementierung von E-Mail-Authentifizierung und bietet Einblick in Ihr E-Mail-Ökosystem, ohne die Zustellung legitimer E-Mails zu beeinträchtigen. Diese Nur-Überwachungs-Richtlinie ermöglicht es Organisationen, ihre E-Mail-Authentifizierungslandschaft zu verstehen, bevor sie Durchsetzungsrichtlinien implementieren, die potenziell legitime Nachrichten blockieren könnten.

Das Verständnis, wann p=none verwendet werden sollte und wie sicher zu Durchsetzungsrichtlinien übergegangen werden kann, ist entscheidend für die Aufrechterhaltung der E-Mail-Zustellbarkeit beim Aufbau robuster Anti-Phishing-Abwehrmechanismen. Viele Organisationen stürzen sich ohne angemessene Überwachung in die Durchsetzung und schaffen Zustellprobleme, die mit einer ordnungsgemäßen p=none-Implementierung hätten vermieden werden können.

I. DMARC p=none-Richtlinie verstehen

DMARC p=none weist empfangende E-Mail-Server an, keine Maßnahmen gegen Nachrichten zu ergreifen, die bei DMARC-Authentifizierungsprüfungen fehlschlagen. Anstatt fehlgeschlagene Nachrichten zu quarantänisieren oder abzulehnen, generiert die Richtlinie aggregierte und forensische Berichte, die detaillierte Einblicke in E-Mail-Authentifizierungsmuster liefern.

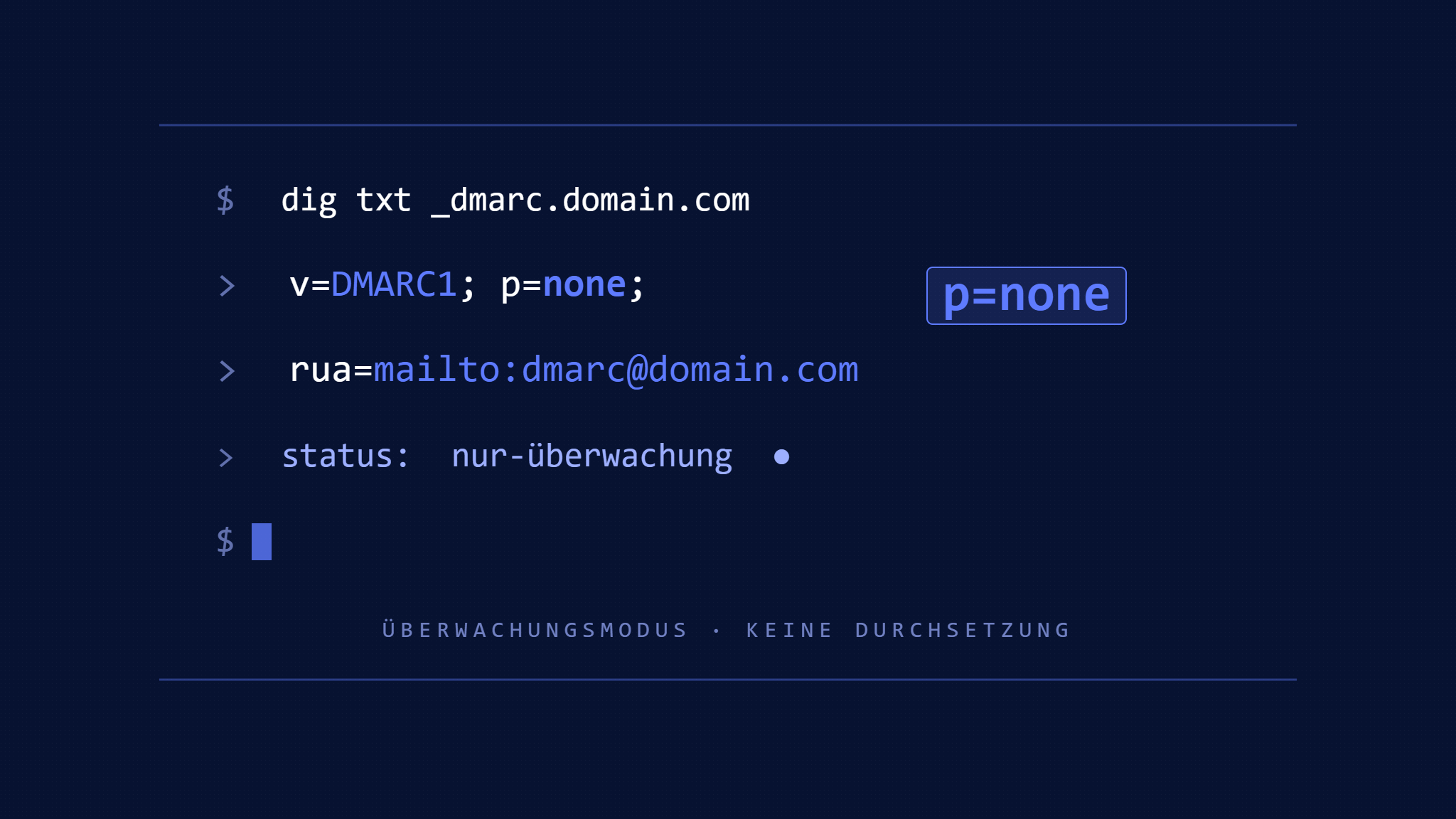

Der p=none-Richtlinieneintrag sieht typischerweise so aus:

v=DMARC1; p=none; rua=mailto:[email protected]; ruf=mailto:[email protected];Diese Konfiguration ermöglicht umfassende Überwachung bei gleichzeitiger Aufrechterhaltung des normalen E-Mail-Flusses. Organisationen erhalten detaillierte Berichte über alle E-Mails, die vorgeben, von ihrer Domain zu stammen, einschließlich sowohl legitimer Quellen als auch potenzieller Bedrohungen.

Wie die Nur-Überwachungs-Richtlinie funktioniert

Wenn ein empfangender Server auf eine Nachricht von einer Domain mit p=none-Richtlinie stößt, führt er Standard-DMARC-Alignment-Prüfungen gegen SPF- und DKIM-Einträge durch. Fehlgeschlagene Authentifizierung löst Berichtsgenerierung aus, hat aber keine Auswirkungen auf die Zustellung. Die Nachricht durchläuft die normale Verarbeitung und erreicht den beabsichtigten Empfänger unabhängig vom Authentifizierungsstatus.

Dieser Ansatz bietet vollständige Sichtbarkeit in E-Mail-Muster ohne das Risiko, legitime Kommunikation zu blockieren. Organisationen können alle autorisierten Sendenquellen identifizieren, Authentifizierungslücken erkennen und betrügerische Aktivitäten ohne operative Störungen aufspüren.

II. Wann DMARC p=none angemessen ist

Erste DMARC-Implementierung

Jede Organisation sollte die DMARC-Bereitstellung mit der p=none-Richtlinie beginnen. Diese Überwachungsphase enthüllt das vollständige E-Mail-Ökosystem, einschließlich vergessener Drittanbieter-Services, Legacy-Systeme und Partner-Integrationen, die möglicherweise nicht ordnungsgemäß authentifiziert sind.

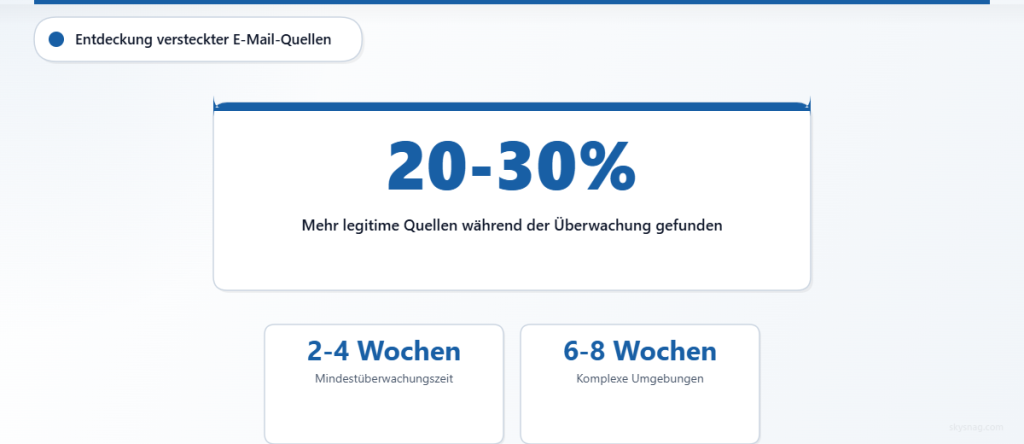

Organisationen entdecken häufig 20-30% mehr legitime Sendequellen während der Überwachungsphase als ursprünglich dokumentiert. Diese Quellen könnten Marketing-Plattformen, Kundendienst-Systeme, automatisierte Benachrichtigungen und Geschäftspartner-Kommunikation umfassen, die nicht in der ursprünglichen Inventarisierung enthalten waren.

Komplexe E-Mail-Umgebungen

Organisationen mit verteilter E-Mail-Infrastruktur profitieren von erweiterter p=none-Überwachung. Unternehmen, die mehrere Marketing-Plattformen, regionale Büros mit lokalen E-Mail-Systemen oder umfangreiche Drittanbieter-Integrationen verwenden, benötigen umfassende Sichtbarkeit vor der Durchsetzung.

Fertigungsunternehmen unterhalten oft separate Systeme für Kundenkommunikation, Lieferantenbenachrichtigungen und regulatorische Berichterstattung. Jedes System kann unterschiedliche Authentifizierungskonfigurationen haben, was eine gründliche Überwachung vor der Richtliniendurchsetzung unerlässlich macht.

Fusion und Akquisitionsszenarien

Während organisatorischen Veränderungen bieten p=none-Richtlinien entscheidende Sichtbarkeit in übernommene E-Mail-Systeme. Akquirierte Unternehmen können undokumentierte E-Mail-Services betreiben oder Legacy-Authentifizierungskonfigurationen unterhalten, die durch sofortige Durchsetzungsrichtlinien gestört werden könnten.

Der Überwachungsansatz ermöglicht es IT-Teams, alle übernommenen E-Mail-Quellen zu identifizieren und ordnungsgemäß zu konfigurieren, bevor strengere Richtlinien implementiert werden. Dies verhindert Service-Störungen während kritischer Übergangszeiten.

III. Vorteile der Nur-Überwachungs-Implementierung

Vollständige E-Mail-Sichtbarkeit

DMARC-Berichte, die während der p=none-Bereitstellung generiert werden, bieten umfassende E-Mail-Quellen-Identifikation. Organisationen erhalten detaillierte Informationen über jede IP-Adresse, jeden Sende-Service und Authentifizierungsstatus für Nachrichten, die ihre Domain beanspruchen.

Diese Sichtbarkeit erstreckt sich über interne Systeme hinaus und umfasst auch Spoofing-Versuche und betrügerische Nachrichten. Sicherheitsteams können Angriffsmuster analysieren, gezielte Kampagnen identifizieren und die spezifische Bedrohungslandschaft für ihre Domain verstehen.

Skysnag Protect transformiert komplexe DMARC-Aggregatsberichte in umsetzbare Erkenntnisse und hilft Organisationen dabei, während der Überwachungsphase schnell legitime Quellen und potenzielle Bedrohungen zu identifizieren.

Risikofreie Authentifizierungs-Tests

Die p=none-Richtlinie ermöglicht umfassende Tests von SPF- und DKIM-Konfigurationen ohne Auswirkungen auf die Zustellung. Organisationen können Authentifizierungseinträge modifizieren, neue Sende-Services testen und Konfigurationsänderungen validieren, während sie den normalen E-Mail-Betrieb aufrechterhalten.

Diese Testfähigkeit erweist sich als besonders wertvoll bei der Implementierung neuer E-Mail-Marketing-Plattformen oder der Aktualisierung von DNS-Konfigurationen. Teams können ordnungsgemäße Authentifizierung verifizieren, bevor sie sich auf Durchsetzungsrichtlinien festlegen.

Vertrauen der Stakeholder aufbauen

Erweiterte Überwachungszeiten zeigen Geschäfts-Stakeholdern, die sich Sorgen über E-Mail-Zustellungsauswirkungen machen, Sorgfalt. Umfassende Berichte, die stabile Authentifizierungsmuster und identifizierte Verbesserungen zeigen, bauen Vertrauen in die eventuelle Richtliniendurchsetzung auf.

Führungsteams schätzen datengesteuerte Ansätze für Sicherheitsimplementierungen. Detaillierte Überwachungsergebnisse liefern klare Rechtfertigung für den Übergang zu Durchsetzungsrichtlinien und demonstrieren gründliche Risikobewertung.

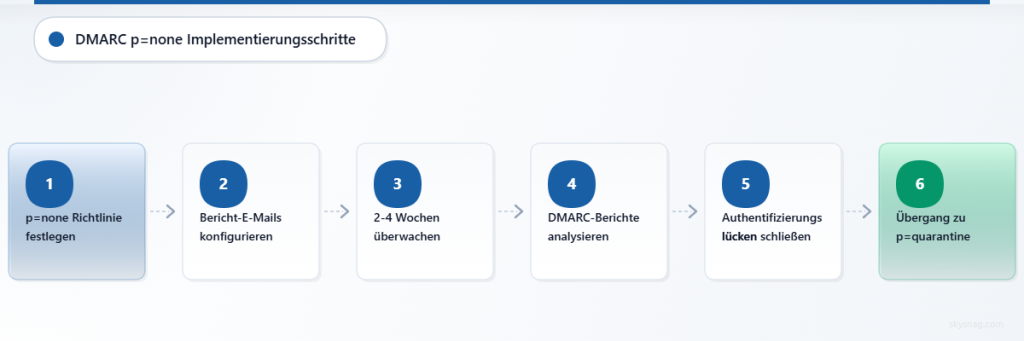

IV. Übergang von p=none zur Durchsetzung

Richtlinien für Überwachungsdauer

Die meisten Organisationen sollten p=none-Richtlinien mindestens 2-4 Wochen aufrechterhalten, um typische E-Mail-Muster zu erfassen. Komplexe Umgebungen benötigen möglicherweise 6-8 Wochen Überwachung, um Quartalsberichte, saisonale Kampagnen oder intermittierende Geschäftsprozesse zu identifizieren.

Organisationen mit globalen Operationen sollten durch vollständige Geschäftszyklen überwachen, um sicherzustellen, dass regionale Systeme und Zeitzonenvariationen ordnungsgemäß dokumentiert werden. Ferienzeiten und Geschäftsjahresabschlüsse enthüllen oft zusätzliche E-Mail-Quellen.

Validierung von Authentifizierungsquellen

Vor dem Übergang zur Durchsetzung validieren Sie, dass alle legitimen Quellen ordnungsgemäße SPF- und DKIM-Alignment erreichen. Dies erfordert die Konfiguration von Authentifizierungseinträgen für jeden identifizierten Sende-Service und die Überprüfung konsistenter DMARC-Erfolgsraten.

Häufige Validierungsschritte umfassen:

- Bestätigung, dass SPF-Einträge alle legitimen IP-Adressen einschließen

- Überprüfung der DKIM-Signierung für alle autorisierten Services

- Testen der Authentifizierungs-Alignment für Drittanbieter-Plattformen

- Validierung von Backup- und Disaster-Recovery-E-Mail-Systemen

Schrittweise Durchsetzungsimplementierung

Der sicherste Übergangsansatz implementiert Durchsetzung schrittweise mit prozentualen Richtlinien. Beginnend mit p=quarantine bei 5% ermöglicht es Organisationen, Durchsetzungsauswirkungen auf eine kleine Teilmenge von Nachrichten zu testen, während die meisten normalen Zustellungen beibehalten werden.

Progressive Implementierung könnte diesem Zeitplan folgen:

- Woche 1-2: p=quarantine; pct=5

- Woche 3-4: p=quarantine; pct=25

- Woche 5-6: p=quarantine; pct=50

- Woche 7-8: p=quarantine; pct=100

- Woche 9-10: p=reject; pct=25

- Woche 11+: p=reject; pct=100

Dieser Ansatz bietet mehrere Checkpoints zur Identifikation und Lösung von Authentifizierungsproblemen vor vollständiger Durchsetzung.

V. Häufige Herausforderungen bei der p=none-Implementierung

Verwaltung des Berichtsvolumens

Organisationen mit hohem E-Mail-Volumen können täglich Tausende von DMARC-Aggregatsberichten erhalten. Die manuelle Verwaltung und Analyse dieser Daten wird unpraktisch und erfordert automatisierte Verarbeitungs- und Analysetools.

Ohne geeignete Tools haben Teams oft Schwierigkeiten, umsetzbare Erkenntnisse aus Berichtsdaten zu extrahieren. Das Volumen kann manuelle Analysen überlasten und zu unvollständiger Quellenidentifikation oder verzögerten Durchsetzungsübergängen führen.

Falsch-Positiv-Identifikation

Die Unterscheidung zwischen legitimen Authentifizierungsfehlern und tatsächlichen Bedrohungen erfordert sorgfältige Analyse. Legitime Services können aufgrund von Konfigurationsproblemen oder Änderungen beim Service-Provider intermittierende Authentifizierungsfehler zeigen.

Organisationen müssen jede eindeutige Quelle untersuchen, um zu bestimmen, ob Authentifizierungsfehler Konfigurationsprobleme oder Sicherheitsbedrohungen darstellen. Dieser Analyseprozess erfordert sowohl technische Expertise als auch Verständnis des Geschäftskontexts.

Stakeholder-Kommunikation

Verschiedene Geschäftsbereiche können verschiedene E-Mail-Sende-Services kontrollieren, was Koordination zwischen mehreren Teams erfordert. Marketing-Abteilungen, Kundendienst-Gruppen und IT-Operationen können jeweils separate Systeme verwalten, die Authentifizierungskonfiguration erfordern.

Effektive p=none-Implementierung erfordert klare Kommunikation über den Überwachungsprozess, Zeitplan-Erwartungen und eventuelle Durchsetzungsauswirkungen. Regelmäßige Stakeholder-Updates helfen dabei, Unterstützung während des gesamten Übergangsprozesses aufrechtzuerhalten.

VI. Best Practices für Nur-Überwachungs-Bereitstellung

Umfassende Berichtskonfiguration

Konfigurieren Sie sowohl Aggregat- (RUA) als auch forensische (RUF) Berichtsadressen, um vollständige Authentifizierungsdaten zu erfassen. Aggregatsberichte liefern statistische Zusammenfassungen, während forensische Berichte detaillierte Nachrichtenproben für Untersuchungen liefern.

Verwenden Sie dedizierte E-Mail-Adressen für DMARC-Berichterstattung, um zu vermeiden, dass Authentifizierungsdaten mit operativer Kommunikation vermischt werden. Erwägen Sie automatisierte Verarbeitung für Umgebungen mit hohem Volumen, um zeitnahe Analyse sicherzustellen.

Regelmäßige Berichtsanalyse

Etablieren Sie wöchentliche Berichtsprüfungsprozesse zur Identifikation neuer Quellen und Verfolgung von Authentifizierungstrends. Konsistente Analyse hilft dabei, Konfigurationsänderungen, neue Bedrohungen oder Service-Modifikationen zu erkennen, die sich auf die Durchsetzungsbereitschaft auswirken könnten.

Dokumentieren Sie alle identifizierten Quellen mit Geschäftsbegründung und technischen Kontaktinformationen. Diese Dokumentation unterstützt spätere Durchsetzungsentscheidungen und hilft dabei, Authentifizierungskonfigurationen über die Zeit aufrechtzuerhalten.

Teamübergreifende Zusammenarbeit

Beziehen Sie Sicherheits-, IT-Operations-, Marketing- und Geschäfts-Stakeholder in den Überwachungsprozess ein. Verschiedene Teams können legitime Quellen erkennen oder Kontext für Authentifizierungsmuster liefern, die nicht sofort offensichtlich sind.

Regelmäßige funktionsübergreifende Meetings während der Überwachungsphase helfen dabei, umfassende Quellenidentifikation sicherzustellen und Konsens für eventuelle Durchsetzungsimplementierung aufzubauen.

VII. Tools und Technologien für p=none-Verwaltung

Moderne DMARC-Analyseplattformen transformieren rohe Berichtsdaten in umsetzbare Intelligence. Diese Tools aggregieren Daten aus mehreren Quellen, identifizieren Trends und bieten klare Visualisierungen des Authentifizierungsstatus im gesamten E-Mail-Ökosystem.

Skysnag Protect bietet umfassende DMARC-Überwachungsfähigkeiten, die p=none-Bereitstellung und -Analyse vereinfachen. Die Plattform bietet automatisierte Berichtsverarbeitung, Bedrohungsidentifikation und klare Übergangsführung für den Wechsel zu Durchsetzungsrichtlinien.

Erweiterte Plattformen bieten auch Integrationsfähigkeiten mit bestehenden Sicherheitstools und ermöglichen automatisierte Bedrohungserkennung und Reaktions-Workflows basierend auf DMARC-Intelligence.

VIII. Wichtige Erkenntnisse

DMARC p=none-Richtlinien dienen als wesentliche Überwachungstools, die umfassende E-Mail-Ökosystem-Sichtbarkeit ohne Zustellungsauswirkungen bieten. Organisationen sollten p=none als ersten Schritt in jeder DMARC-Bereitstellung implementieren und die Überwachung für ausreichende Dauer aufrechterhalten, um alle legitimen Sendequellen zu identifizieren.

Erfolgreiche Übergänge zur Durchsetzung erfordern sorgfältige Analyse der Überwachungsdaten, Validierung von Authentifizierungskonfigurationen und schrittweise Implementierung prozentualer Richtlinien. Die Überwachungsphase baut Stakeholder-Vertrauen auf und gewährleistet gleichzeitig umfassende Quellenidentifikation.

Effektive p=none-Bereitstellung erfordert geeignete Tools für Berichtsanalyse, teamübergreifende Zusammenarbeit für Quellenidentifikation und systematische Prozesse für den Übergang zur Durchsetzung. Organisationen, die in ordnungsgemäße Überwachungsphasen investieren, erzielen erfolgreichere DMARC-Implementierungen mit weniger Zustellstörungen.

Bereit für umfassende DMARC-Überwachung? Skysnag Protect bietet die Sichtbarkeits- und Analysetools, die für erfolgreiche p=none-Bereitstellung und sicheren Übergang zu Durchsetzungsrichtlinien benötigt werden.