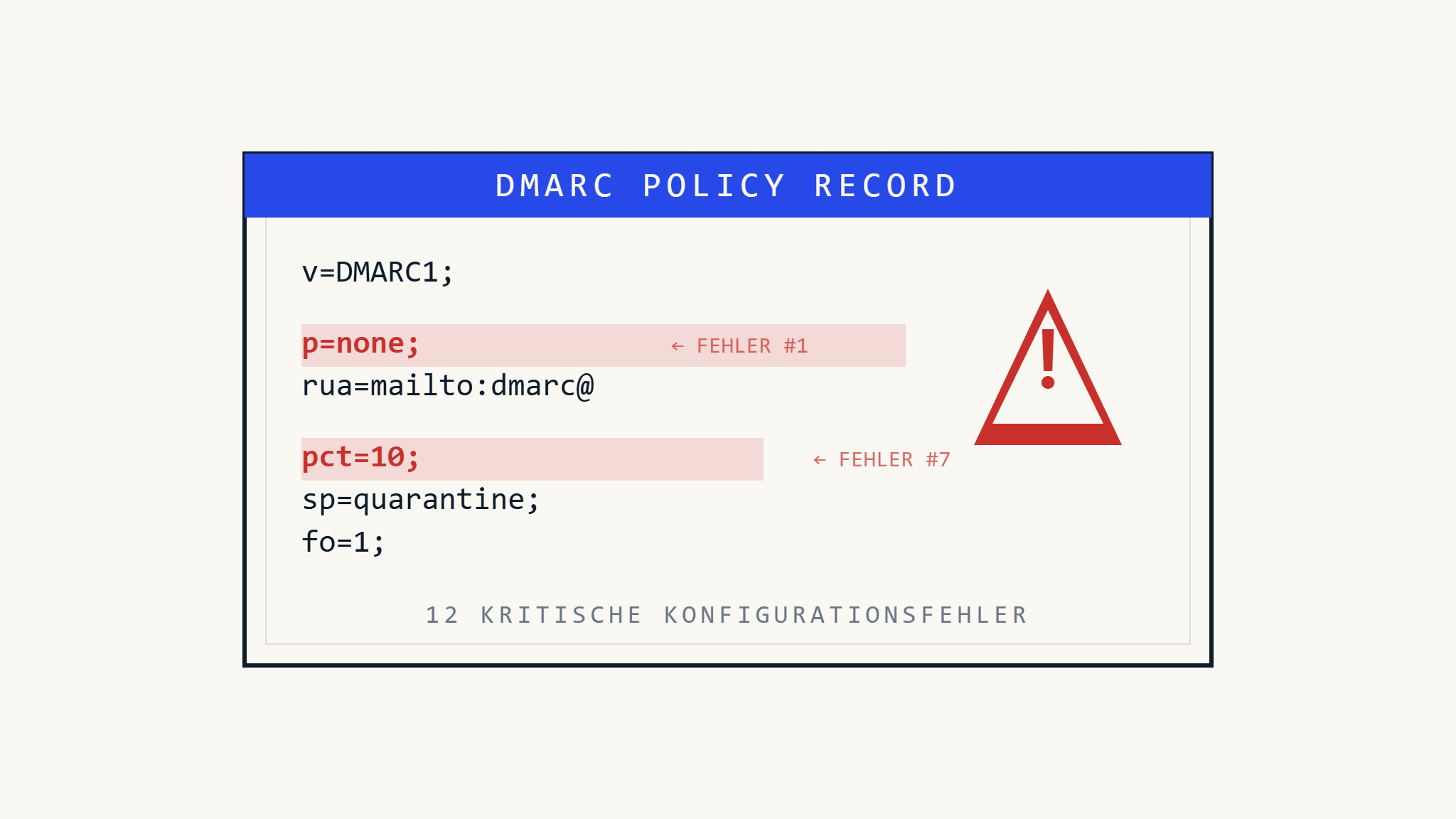

DMARC-Implementierungsfehler können Ihren stärksten E-Mail-Sicherheitsschutz in ein falsches Sicherheitsgefühl verwandeln und Ihr Unternehmen anfällig für ausgeklügelte Phishing-Angriffe und Marken-Impersonierung machen. Selbst geringfügige Konfigurationsfehler können Ihre gesamte E-Mail-Authentifizierungsstrategie wirkungslos machen.

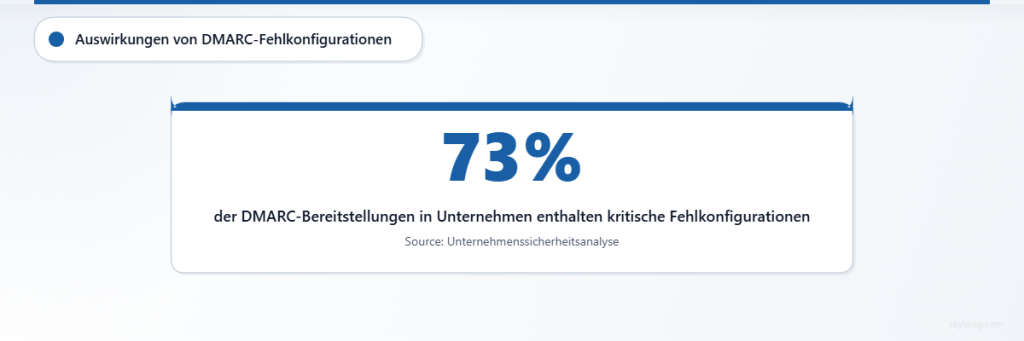

Eine aktuelle Analyse von DMARC-Bereitstellungen in Unternehmensorganisationen zeigt, dass 73% mindestens eine kritische Fehlkonfiguration enthalten, die die Sicherheitseffektivität beeinträchtigt. Diese Implementierungsfehler schützen nicht nur nicht vor E-Mail-Betrug, sondern können auch die Zustellung legitimer E-Mails stören und operative Herausforderungen schaffen, die Organisationen dazu zwingen, ihre Sicherheitslage zu schwächen.

I. Bewertung: Häufige DMARC-Implementierungsfehler

Das Verständnis dafür, wo DMARC-Implementierungen typischerweise scheitern, hilft Organisationen, kostspielige Sicherheitslücken und Zustellungsprobleme zu vermeiden.

1. Beginnen mit p=reject ohne schrittweise Bereitstellung

Der Fehler: Sofortiges Setzen Ihrer DMARC-Richtlinie auf p=reject ohne ordnungsgemäße Vorbereitung und Überwachung.

Warum es die Sicherheit zerstört: Legitime E-Mails werden blockiert, bevor Sie Ihr E-Mail-Ökosystem verstehen, was Notfall-Richtlinien-Rollbacks erzwingt, die Sie ungeschützt lassen.

Folgenabschätzung:

- Messen Sie aktuelle Authentifizierungs-Erfolgsraten über alle E-Mail-Quellen hinweg

- Dokumentieren Sie alle legitimen Absenderquellen (Marketing-Plattformen, Drittanbieter-Services, interne Anwendungen)

- Berechnen Sie potentielle Geschäftsstörungen durch blockierte E-Mails

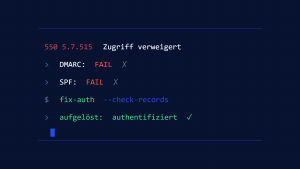

2. Unzureichende SPF-Record-Abdeckung

Der Fehler: Unvollständige SPF-Records, die nicht alle legitimen Absenderquellen berücksichtigen.

Warum es die Sicherheit zerstört: DMARC basiert auf SPF-Alignment; fehlende Quellen verursachen Authentifizierungsfehler und Richtlinienverletzungen.

Kritische Überprüfung:

- Prüfen Sie alle E-Mail-sendenden Systeme, einschließlich vergessener Legacy-Anwendungen

- Schließen Sie Cloud-Services, CRM-Plattformen und automatisierte Benachrichtigungssysteme ein

- Berücksichtigen Sie IP-Adressänderungen in dynamischen Hosting-Umgebungen

3. DKIM-Signatur-Inkonsistenzen

Der Fehler: Falsch ausgerichtete DKIM-Domains oder fehlende Signaturen von wichtigen Absenderquellen.

Warum es die Sicherheit zerstört: DKIM-Fehler verhindern ordnungsgemäße E-Mail-Authentifizierung und machen DMARC-Durchsetzung ineffektiv.

Validierungspunkte:

- Überprüfen Sie, dass DKIM-Signaturen mit Ihrer Organisationsdomain übereinstimmen

- Stellen Sie sicher, dass alle E-Mail-Quellen gültige DKIM-Signaturen generieren

- Testen Sie Signatur-Gültigkeit über verschiedene E-Mail-Clients und Server hinweg

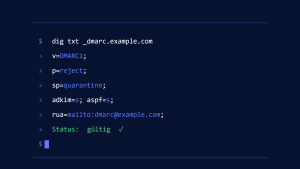

4. Ignorieren der Subdomain-Richtlinienkonfiguration

Der Fehler: Nicht explizites Setzen von Subdomain-Richtlinien mit sp= Tags.

Warum es die Sicherheit zerstört: Subdomains erben Elterndomänen-Richtlinien, was potenziell legitime Subdomain-E-Mails blockiert oder Sicherheitslücken hinterlässt.

Konfigurationsüberprüfung:

- Kartieren Sie alle aktiven Subdomains, die für E-Mail-Versand verwendet werden

- Setzen Sie angemessene

sp=Richtlinien für Subdomain-Schutz - Testen Sie Subdomain-E-Mail-Authentifizierung getrennt von der Hauptdomain

II. Aktionen: Behebung kritischer DMARC-Fehler

5. Unzureichende DMARC-Berichtsanalyse

Der Fehler: DMARC-Bereitstellung ohne aktive Überwachung und Analyse von Aggregat- und forensischen Berichten.

Warum es die Sicherheit zerstört: Sie bleiben blind für Authentifizierungsfehler, Spoofing-Versuche und Konfigurationsprobleme.

Handlungsschritte:

- Implementieren Sie automatisierte DMARC-Berichtsverarbeitung und -analyse

- Richten Sie Warnsysteme für ungewöhnliche Authentifizierungsfehler-Muster ein

- Erstellen Sie regelmäßige Überprüfungsprozesse für DMARC-Datentrends

6. Fehlende Alignment-Konfiguration

Der Fehler: Nicht spezifizieren von Alignment-Modi mit aspf= und adkim= Tags, wenn strenges Alignment benötigt wird.

Warum es die Sicherheit zerstört: Lockeres Alignment (Standard) kann ähnlich aussehenden Domains erlauben, Authentifizierungsprüfungen zu bestehen.

Sofortige Korrekturen:

- Bewerten Sie, ob strenges Alignment (

aspf=soderadkim=s) zu Ihrer E-Mail-Architektur passt - Testen Sie Alignment-Änderungen im Überwachungsmodus vor der Durchsetzung

- Dokumentieren Sie Alignment-Entscheidungen für zukünftige Referenz

7. Falsche RUA- und RUF-Empfänger

Der Fehler: Einrichten von DMARC-Berichtsadressen, die nicht überwacht werden oder nicht existieren.

Warum es die Sicherheit zerstört: Sie verlieren Sichtbarkeit in DMARC-Leistung und potentielle Sicherheitsbedrohungen.

Setup-Anforderungen:

- Überprüfen Sie, dass Berichts-E-Mail-Adressen hochvolumige automatisierte Berichte empfangen können

- Konfigurieren Sie ordnungsgemäße E-Mail-Filterung, um Berichtsverlust zu verhindern

- Stellen Sie sicher, dass Berichtsadressen von Sicherheitsteams überwacht werden

8. Falsche Verwaltung des Policy-Prozentsatzes

Der Fehler: Falscher Gebrauch des pct= Tags oder indefinites Belassen bei partieller Durchsetzung.

Warum es die Sicherheit zerstört: Partielle Durchsetzung schafft inkonsistenten Schutz und lässt einige betrügerische E-Mails durch.

Korrekturprozess:

- Beginnen Sie mit niedrigen Prozentsätzen während Testphasen

- Erhöhen Sie Prozentsätze schrittweise basierend auf Authentifizierungserfolgsraten

- Entfernen Sie das

pct=Tag vollständig, wenn Sie für vollständige Durchsetzung bereit sind

9. Versäumnis der Koordination mit Drittanbieter-Absendern

Der Fehler: Nicht ordnungsgemäße Konfiguration der Authentifizierung für externe E-Mail-Service-Provider.

Warum es die Sicherheit zerstört: Legitime Drittanbieter-E-Mails versagen DMARC-Prüfungen und erzwingen Richtlinienlockerung.

Koordinationsschritte:

- Versorgen Sie Drittanbieter-Absender mit ordnungsgemäßen DKIM-Schlüsseln und SPF-Einschluss-Anforderungen

- Testen Sie Drittanbieter-Authentifizierung vor DMARC-Durchsetzung

- Halten Sie aktualisierte Listen autorisierter externer Absender

III. Automatisierung: DMARC-Verwaltung und Überwachung

10. Keine automatisierte Richtlinienentwicklung

Der Fehler: Manuelle DMARC-Richtlinienverwaltung ohne systematische Entwicklungsplanung.

Warum es die Sicherheit zerstört: Menschliche Verzögerungen und Fehler verhindern rechtzeitige Richtlinienstärkung und Bedrohungsreaktion.

Automatisierungs-Framework:

- Planen Sie automatische Richtlinienentwicklung basierend auf Authentifizierungserfolgs-Metriken

- Implementieren Sie automatisierte Rollback-Trigger für Authentifizierungsfehler-Spitzen

- Erstellen Sie systematische Testprotokolle für Richtlinienänderungen

11. Unzureichende Bedrohungserkennungs-Integration

Der Fehler: DMARC als eigenständiges Tool behandeln ohne Integration in breitere Sicherheitsüberwachung.

Warum es die Sicherheit zerstört: Sie verpassen ausgeklügelte Angriffe, die mehrere Vektoren kombinieren oder sich über einfaches E-Mail-Spoofing hinaus entwickeln.

Integrationsanforderungen:

- Verbinden Sie DMARC-Daten mit SIEM-Systemen für Korrelationsanalyse

- Verknüpfen Sie DMARC-Fehler mit Markenschutz-Überwachung

- Integrieren Sie mit Threat Intelligence Feeds für proaktive Verteidigung

12. Fehlende Disaster-Recovery-Planung

Der Fehler: Keine dokumentierten Verfahren für DMARC-bezogene E-Mail-Zustellungsnotfälle.

Warum es die Sicherheit zerstört: Notfall-Richtlinienänderungen ohne ordnungsgemäße Planung schaffen oft dauerhafte Sicherheitsschwachstellen.

Recovery-Vorbereitung:

- Dokumentieren Sie Notfall-Kontaktverfahren für DNS-Änderungen

- Erstellen Sie getestete Rollback-Verfahren für Richtlinienmodifikationen

- Etablieren Sie Kommunikationsprotokolle für Zustellungsstörungen

Moderne DMARC-Verwaltungsplattformen wie Skysnag Protect automatisieren viele dieser kritischen Prozesse und bieten kontinuierliche Überwachung, intelligente Richtlinienempfehlungen und integrierte Bedrohungserkennung, um zu verhindern, dass häufige Implementierungsfehler Ihre E-Mail-Sicherheitslage gefährden.

IV. Wichtige Erkenntnisse

Der Erfolg der DMARC-Implementierung erfordert systematische Planung, kontinuierliche Überwachung und sorgfältige Aufmerksamkeit für Konfigurationsdetails. Die kritischsten Fehler umfassen das Überstürzen der Bereitstellung ohne ordnungsgemäße Vorbereitung, das Ignorieren laufender Verwaltungsanforderungen und das Versäumnis, DMARC in umfassende E-Mail-Sicherheitsstrategien zu integrieren.

Effektiver DMARC-Schutz erfordert, die Implementierung als fortlaufenden Sicherheitsprozess zu behandeln und nicht als einmalige Konfigurationsaufgabe. Organisationen, die in ordnungsgemäße Planung, automatisierte Überwachung und regelmäßige Optimierung investieren, erreichen deutlich besseren Schutz vor E-Mail-basierten Bedrohungen und behalten gleichzeitig zuverlässige E-Mail-Zustellung für legitime Kommunikation.

Beginnen Sie Ihre DMARC-Implementierungsreise mit ordnungsgemäßer Planung und professioneller Beratung bei Skysnag Protect, um diese kostspieligen Fehler zu vermeiden und von Tag eins an robuste E-Mail-Sicherheit zu erreichen.