Das deutsche Bundesamt für Sicherheit in der Informationstechnik (BSI) setzt strenge Standards für die Cybersicherheit in Deutschland, insbesondere für kritische Infrastrukturen und Regierungsstellen. Organisationen, die der BSI-Aufsicht unterliegen, müssen ihre DMARC-Implementierung sorgfältig bewerten, um die Übereinstimmung mit deutschen Cybersicherheitsanforderungen und breiteren europäischen Regulierungsrahmen sicherzustellen.

Dieser umfassende Leitfaden umreißt die wesentlichen Kriterien für die Auswahl BSI-konformer DMARC-Lösungen und bietet praktische Implementierungshilfen für deutsche Organisationen, die komplexe regulatorische Anforderungen bewältigen müssen.

I. Verständnis der BSI DMARC-Compliance-Anforderungen

BSI-Rahmenwerk Überblick

Das BSI (Bundesamt für Sicherheit in der Informationstechnik) etabliert Cybersicherheitsstandards, die Risikomanagement, technische Schutzmaßnahmen und operative Sicherheitskontrollen betonen. Obwohl BSI-Standards nicht explizit spezifische E-Mail-Authentifizierungsprotokolle vorschreiben, betonen sie nachdrücklich den Schutz vor unbefugtem Zugriff und die Aufrechterhaltung der Kommunikationsintegrität.

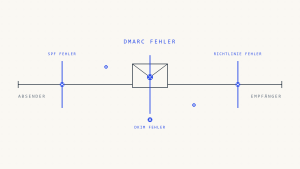

Die DMARC-Implementierung unterstützt BSI-Ziele durch:

- Verhinderung von E-Mail-basierten Social Engineering-Angriffen

- Aufrechterhaltung der organisatorischen Kommunikationsintegrität

- Bereitstellung von Audit-Pfaden für Sicherheitsvorfälle

- Unterstützung der Vorfallsreaktion und forensischen Analyse

Regulatorischer Kontext

Organisationen, die DMARC unter BSI-Führung implementieren, müssen auch folgende Aspekte berücksichtigen:

NIS2-Richtlinien-Ausrichtung: Die Netz- und Informationssicherheitsrichtlinie betont das Cybersicherheits-Risikomanagement, das die E-Mail-Authentifizierung direkt unterstützt.

DSGVO-Überlegungen: Datenschutzanforderungen beeinflussen, wie DMARC-Berichte gesammelt, verarbeitet und gespeichert werden, insbesondere beim Umgang mit personenbezogenen Daten.

Sektorspezifische Anforderungen: Betreiber kritischer Infrastrukturen können zusätzliche E-Mail-Sicherheitsverpflichtungen unter deutschem Cybersicherheitsrecht haben.

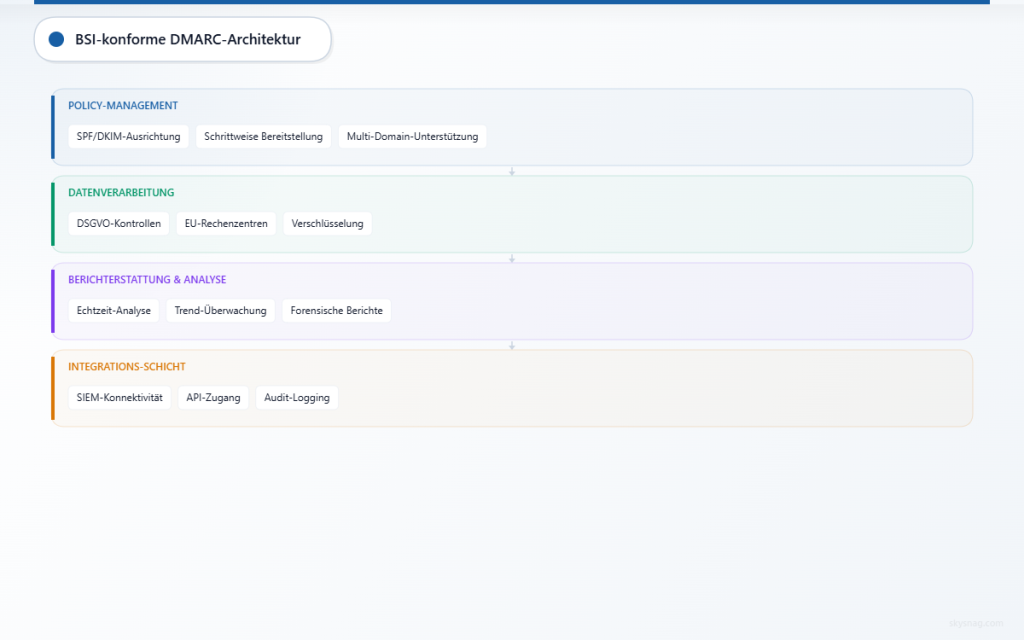

II. Wesentliche DMARC-Software-Anforderungen für BSI-Compliance

Kernfunktionen

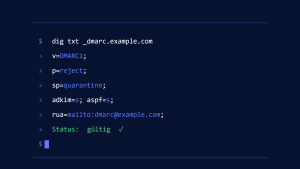

1. Policy-Management und -Durchsetzung

Granulare Policy-Kontrollen

- Unterstützung für schrittweise Policy-Bereitstellung (none → quarantine → reject)

- Subdomain-spezifische Policy-Konfiguration

- Prozentbasierte Rollout-Fähigkeiten

- Notfall-Policy-Änderungsverfahren

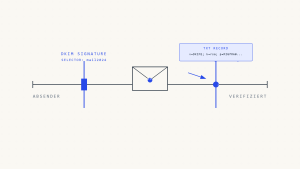

Alignment-Anforderungen

- SPF-Alignment-Konfiguration (relaxed und strict Modi)

- DKIM-Alignment-Einstellungen mit Domain-Validierung

- Multi-Domain-Policy-Management für komplexe Organisationsstrukturen

2. Umfassende Berichterstattung und Analytik

Aggregierte Berichtsverarbeitung

- Automatisierte Sammlung von allen großen E-Mail-Anbietern

- Echtzeitanalyse und -parsing-Fähigkeiten

- Historische Trendanalyse mit konfigurierbaren Zeiträumen

- Quellauthentifizierungsvalidierung

Forensische Berichtsverarbeitung

- Sichere Sammlung und Speicherung von Fehlerproben

- Automatisierte Schwärzung sensibler Informationen

- Vorfallskorrelation mit anderen Sicherheitstools

- Beweisketten-Dokumentation für potenzielle Untersuchungen

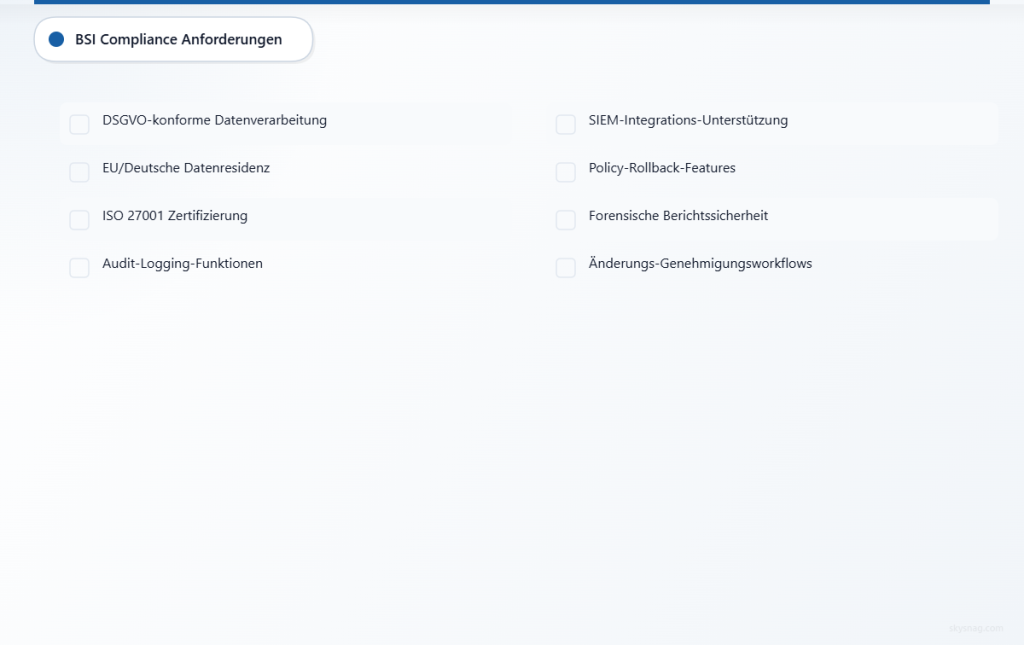

Sicherheits- und Datenschutzfunktionen

3. Datenschutzkonforme Datenverarbeitung

DSGVO-Ausrichtung

- Datenminimierung in der Berichtssammlung

- Automatisierte Erkennung und Handhabung personenbezogener Daten

- Konfigurierbare Datenaufbewahrungszeiten

- Betroffenenrechte-Anfrage-Fähigkeiten

- Recht auf Löschung-Implementierung

Sichere Datenverarbeitung

- Ende-zu-Ende-Verschlüsselung für Berichtsübertragung

- Sichere Speicherung mit Zugriffskontrollen

- Audit-Protokollierung für alle Datenzugriffe

- Geografische Datenresidenz-Optionen (deutsches/EU-Hosting)

4. Integrations- und Automatisierungsfähigkeiten

SIEM-Integration

- Echtzeitwarnung für Policy-Verstöße

- Standardisierte Log-Formate (CEF, LEEF, JSON)

- API-Konnektivität für Sicherheitsorchestration

- Korrelation mit anderen E-Mail-Sicherheitsereignissen

Change Management

- Automatisierte Sicherung von Konfigurationsänderungen

- Genehmigungsworkflows für Policy-Änderungen

- Rollback-Fähigkeiten für fehlgeschlagene Bereitstellungen

- Integration mit ITIL-konformen Change-Prozessen

III. Implementierungsarchitektur-Anforderungen

Infrastruktur-Überlegungen

1. Bereitstellungsmodelle

On-Premises-Anforderungen

- Dedizierte Hardwarespezifikationen für Berichtsverarbeitung

- Netzwerksegmentierung und Firewall-Konfiguration

- Datenbankdimensionierung für langfristige Berichtsspeicherung

- Backup- und Disaster-Recovery-Verfahren

Cloud-basierte Überlegungen

- Deutsche oder EU-Rechenzentrumsstandorte

- Compliance-Zertifizierungen (ISO 27001, SOC 2)

- Datenverarbeitungsvereinbarungen (AVV) unter DSGVO

- Service Level Agreements mit Sicherheitsbestimmungen

2. Skalierbarkeit und Performance

Volumenverarbeitung

- Verarbeitungskapazität für E-Mail-Volumen auf Unternehmensebene

- Burst-Verarbeitungsfähigkeiten während Berichtssammlungsfenstern

- Datenbankoptimierung für große Datensätze

- Automatisierte Skalierung für wachsende Organisationen

Lieferantenbewertungskriterien

3. Compliance-Dokumentation

Zertifizierungsanforderungen

- ISO 27001 Informationssicherheitsmanagement

- SOC 2 Type II Kontrollvalidierung

- BSI-anerkannte Sicherheitsframeworks

- Drittanbieter-Sicherheitsbewertungen

Dokumentationsstandards

- Detaillierte Sicherheitsarchitektur-Dokumentation

- Datenverarbeitungs- und Aufbewahrungsrichtlinien

- Vorfallsreaktionsverfahren

- Business-Continuity-Pläne

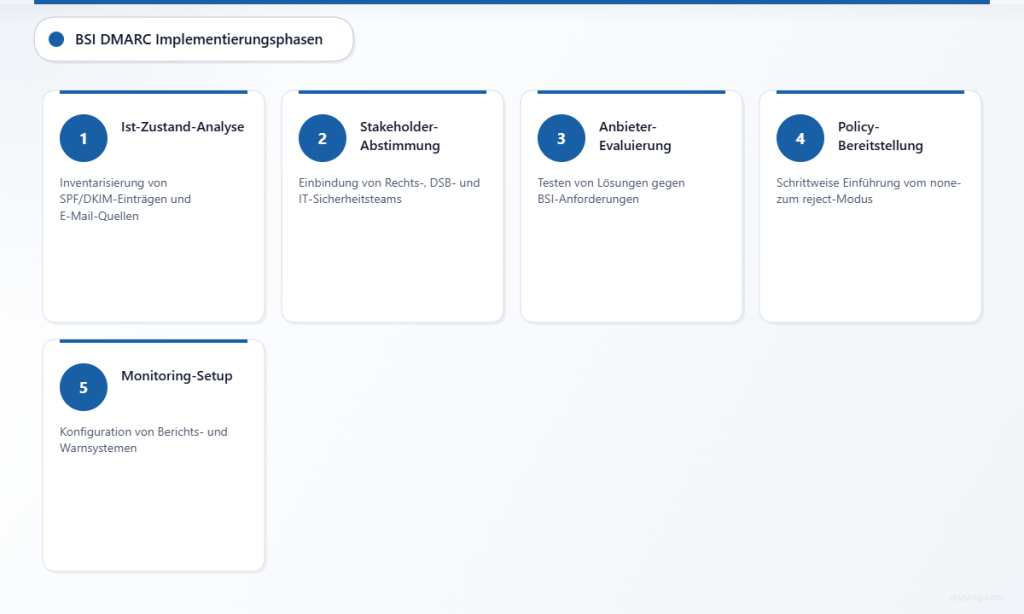

IV. Schritt-für-Schritt-Implementierungsleitfaden

Phase 1: Vorimplementierungs-Bewertung

1. Ist-Zustand-Analyse

- Inventarisierung vorhandener E-Mail-Authentifizierungseinträge

- Dokumentation aktueller SPF- und DKIM-Implementierungen

- Identifikation aller legitimen E-Mail-Quellen

- Bewertung organisatorischer Change-Management-Prozesse

2. Stakeholder-Ausrichtung

- Einbindung des Rechtsteams für Compliance-Überprüfung

- Koordination mit Datenschutzbeauftragtem

- Ausrichtung mit IT-Sicherheitsrichtlinien

- Etablierung eines funktionsübergreifenden Projektteams

Phase 2: Lösungsauswahl und -konfiguration

3. Lieferantenbewertungsprozess

- Anfrage detaillierter Compliance-Dokumentation

- Durchführung von Proof-of-Concept-Tests

- Validierung technischer Anforderungen

- Überprüfung vertraglicher Bedingungen für BSI-Ausrichtung

4. Erstkonfiguration

- Konfiguration aggregierter Berichtssammlung

- Etablierung von Baseline-Monitoring

- Implementierung einer initialen Policy mit „none“-Durchsetzung

- Einrichtung von Alarmen und Benachrichtigungssystemen

Phase 3: Schrittweise Policy-Durchsetzung

5. Monitoring und Analyse

- Überprüfung aggregierter Berichte auf Authentifizierungsfehler

- Identifikation und Autorisierung legitimer E-Mail-Quellen

- Dokumentation von Policy-Verletzungsmustern

- Etablierung von Baseline-Metriken für laufendes Monitoring

6. Progressive Durchsetzung

- Implementierung einer Quarantäne-Policy für einen kleinen Prozentsatz des Traffics

- Überwachung der Auswirkungen auf legitime E-Mail-Zustellung

- Schrittweise Erhöhung des Durchsetzungsprozentsatzes

- Dokumentation von Policy-Änderungen für Audit-Zwecke

Phase 4: Vollständige Durchsetzung und Optimierung

7. Komplette Policy-Durchsetzung

- Bereitstellung einer Reject-Policy nach gründlicher Validierung

- Überwachung auf Blockierung legitimer E-Mails

- Implementierung von Ausnahmebehandlungsverfahren

- Etablierung laufender Monitoring-Protokolle

V. Skysnag Protect: BSI-konforme DMARC-Implementierung

Skysnag Protect bietet umfassende DMARC-Management-Fähigkeiten, die darauf ausgelegt sind, BSI-Compliance-Anforderungen zu unterstützen. Die Plattform bietet:

Privacy-First-Architektur: Europäisches Datenhosting mit DSGVO-konformer Datenverarbeitung und automatisierter Behandlung personenbezogener Informationen.

Erweiterte Policy-Verwaltung: Granulare Kontrollen für progressive Policy-Bereitstellung mit detaillierten Audit-Pfaden und Change-Management-Workflows.

Umfassende Berichterstattung: Echtzeitanalytik mit anpassbaren Dashboards, automatisierter Alarmierung und Integrationsfähigkeiten für deutsche Organisationen.

Regulatorische Ausrichtung: Eingebaute Funktionen zur Unterstützung von BSI-Zielen, NIS2-Anforderungen und sektorspezifischen Compliance-Bedürfnissen.

VI. Best Practices für laufende Compliance

Kontinuierliches Monitoring

Performance-Metriken

- Authentifizierungs-Erfolgsraten über alle E-Mail-Kanäle

- Policy-Verletzungstrends und -muster

- Quellauthentifizierungs-Compliance-Raten

- Auswirkungsbewertung der Zustellung

Compliance-Validierung

- Regelmäßige Überprüfung von BSI-Leitfaden-Updates

- Periodische Bewertung technischer Kontrollen

- Dokumentation von Compliance-Nachweisen

- Drittanbieter-Validierung wo erforderlich

Integration der Vorfallsreaktion

Alarm-Konfiguration

- Echtzeitbenachrichtigungen für Policy-Verstöße

- Eskalationsverfahren für Sicherheitsvorfälle

- Integration mit vorhandenen Security Operations

- Forensische Beweismittelsammlung-Verfahren

VII. Wichtige Erkenntnisse

BSI DMARC-Compliance erfordert sorgfältige Aufmerksamkeit sowohl für die technische Implementierung als auch für die regulatorische Ausrichtung. Organisationen müssen Lösungen auswählen, die umfassendes Policy-Management, datenschutzkonforme Datenverarbeitung und robuste Integrationsfähigkeiten bieten.

Der Erfolg hängt davon ab, einem strukturierten Implementierungsansatz zu folgen, detaillierte Dokumentation zu führen und laufende Überwachung im Einklang mit BSI-Cybersicherheitszielen sicherzustellen. Die Investition in eine ordnungsgemäße DMARC-Implementierung unterstützt breitere organisatorische Sicherheitsziele und erfüllt deutsche regulatorische Anforderungen.

Bereit für die Implementierung BSI-konformer DMARC? Erkunden Sie Skysnag Protect, um zu sehen, wie unsere Plattform deutsche Organisationen mit umfassendem E-Mail-Authentifizierungs-Management unterstützt, das für regulatorische Compliance entwickelt wurde.