DMARC (Domain-based Message Authentication, Reporting and Conformance) ist ein E-Mail-Authentifizierungsprotokoll, das Cyberkriminelle daran hindert, die E-Mail-Domain Ihrer Organisation zu imitieren. Durch die Validierung, dass E-Mails, die angeblich von Ihrer Domain stammen, tatsächlich legitim sind, schützt DMARC sowohl den Ruf Ihrer Marke als auch Ihre Kunden vor Phishing-Angriffen.

Stellen Sie sich DMARC wie einen digitalen Personalausweis für Ihre E-Mails vor. Wenn jemand eine E-Mail erhält, die angeblich von Ihrem Unternehmen stammt, teilt DMARC dem E-Mail-System mit, ob diese Nachricht echt oder möglicherweise betrügerisch ist. Diese Authentifizierung erfolgt automatisch im Hintergrund, aber ihre Auswirkung auf die Sicherheitslage Ihrer Organisation ist erheblich.

I. Wie E-Mail-Authentifizierung funktioniert: Die Grundlagen

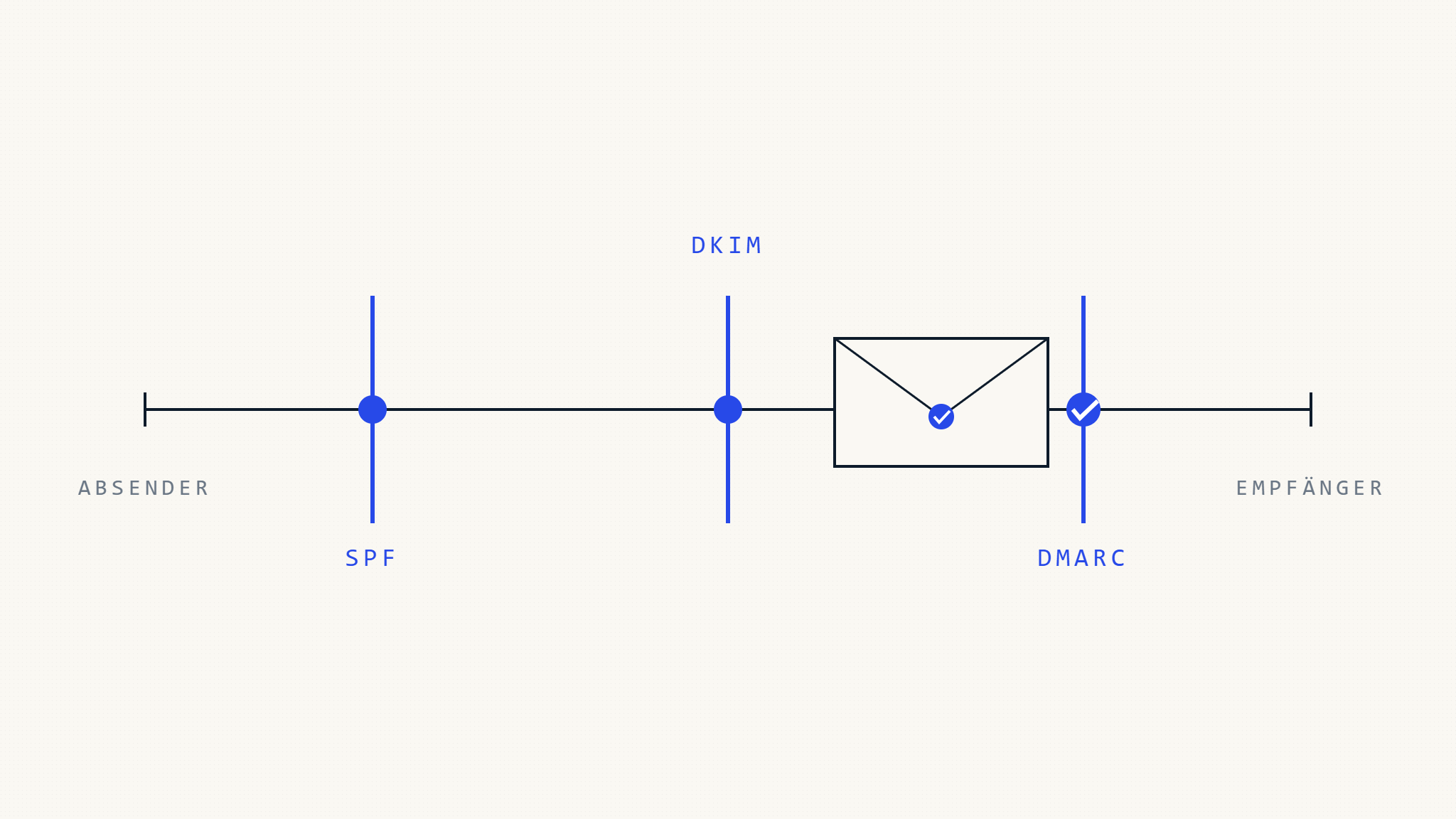

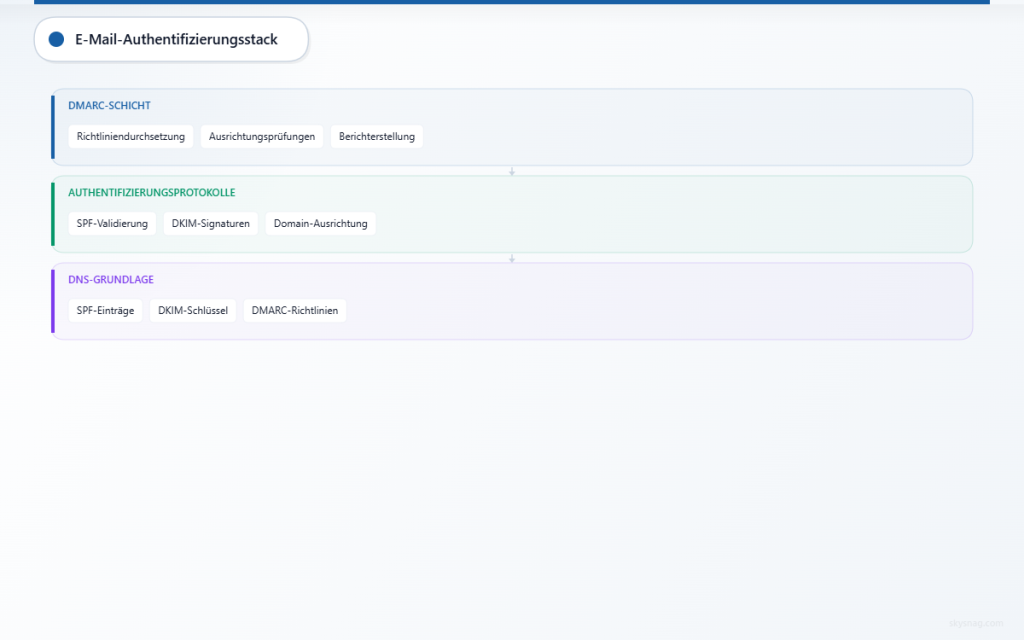

Bevor wir uns speziell mit DMARC befassen, ist es wichtig, das E-Mail-Authentifizierungs-Ökosystem zu verstehen. Die E-Mail-Authentifizierung basiert auf drei Kernprotokollen, die zusammenarbeiten:

SPF (Sender Policy Framework) wirkt wie eine Gästeliste für Ihre Domain. Es spezifiziert, welche Mail-Server berechtigt sind, E-Mails im Namen Ihrer Domain zu senden. Wenn eine E-Mail ankommt, prüft der empfangende Server, ob sie von einer genehmigten Quelle stammt, die in Ihrem SPF-Eintrag aufgelistet ist.

DKIM (DomainKeys Identified Mail) funktioniert wie eine digitale Signatur. Es fügt eine kryptographische Signatur zu Ihren ausgehenden E-Mails hinzu, die empfangende Server verifizieren können. Dies beweist, dass die E-Mail während der Übertragung nicht manipuliert wurde und bestätigt, dass sie von Ihrer Domain stammt.

DMARC baut auf SPF und DKIM auf, indem es empfangenden E-Mail-Servern Anweisungen gibt, was zu tun ist, wenn Authentifizierungsprüfungen fehlschlagen. Es generiert auch Berichte, die Ihnen Einblick geben, wer E-Mails mit Ihrer Domain versendet.

II. Was ist DMARC-Authentifizierung?

DMARC-Authentifizierung ist der Prozess, durch den empfangende E-Mail-Server verifizieren, ob einer eingehenden Nachricht vertraut werden sollte. Wenn eine E-Mail behauptet, von Ihrer Domain zu stammen, führt der empfangende Server mehrere Prüfungen durch:

Zuerst sucht er Ihre DMARC-Richtlinie in Ihren DNS-Einträgen. Diese Richtlinie teilt dem Server mit, wie strikt die Authentifizierung durchgesetzt werden soll und welche Maßnahmen zu ergreifen sind, wenn Prüfungen fehlschlagen.

Als nächstes verifiziert er die SPF-Ausrichtung, indem er prüft, ob die E-Mail die SPF-Authentifizierung bestanden hat und ob die SPF-Domain mit der Domain im „From“-Header der E-Mail übereinstimmt. Ebenso prüft er die DKIM-Ausrichtung, um sicherzustellen, dass alle DKIM-Signaturen gültig und ordnungsgemäß ausgerichtet sind.

Basierend auf diesen Ergebnissen wendet der empfangende Server Ihre DMARC-Richtlinie an. Je nach Ihren Einstellungen kann er die E-Mail normal zustellen, sie als Spam markieren oder sie vollständig ablehnen.

III. Wie DMARC funktioniert: Der technische Prozess

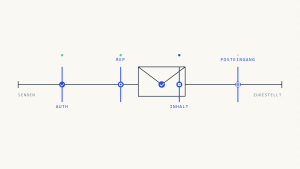

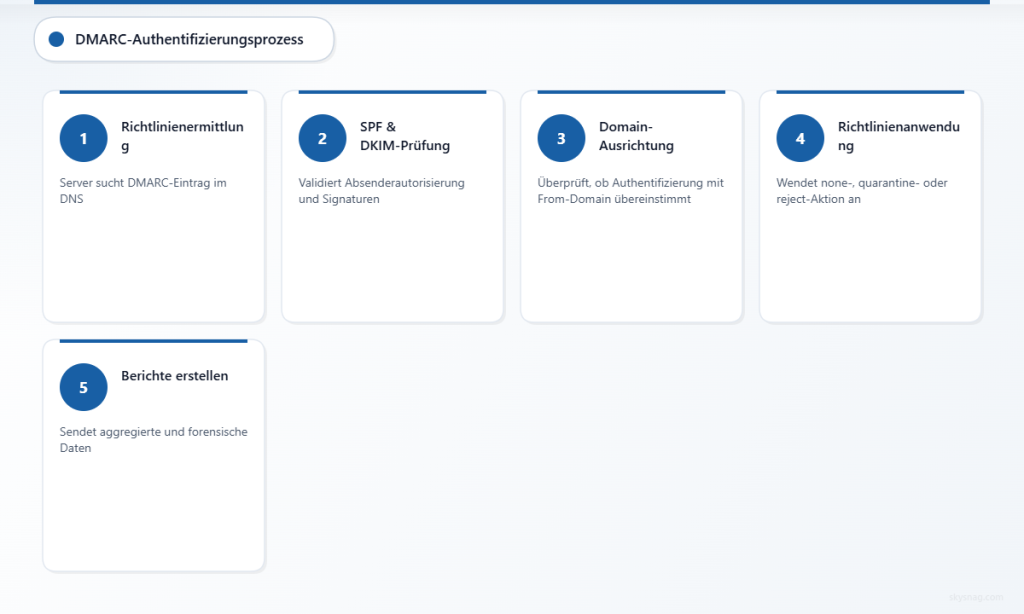

Der DMARC-Authentifizierungsprozess folgt einer spezifischen Sequenz, jedes Mal wenn jemand eine E-Mail erhält, die behauptet, von Ihrer Domain zu stammen:

Schritt 1: Richtlinienermittlung

Der empfangende Mail-Server extrahiert die Domain aus dem „From“-Header der E-Mail und sucht den DMARC-Eintrag im DNS unter _dmarc.ihredomain.com. Dieser Eintrag enthält Ihre Authentifizierungsrichtlinie und Anweisungen.

Schritt 2: Authentifizierungsprüfungen

Der Server führt SPF- und DKIM-Authentifizierungsprüfungen durch. Für SPF verifiziert er, dass die sendende IP-Adresse autorisiert ist. Für DKIM validiert er alle kryptographischen Signaturen, die an die Nachricht angehängt sind.

Schritt 3: Ausrichtungsverifizierung

DMARC erfordert „Ausrichtung“ zwischen den Authentifizierungsergebnissen und der sichtbaren „From“-Domain. Der Server prüft, ob die Domains, die SPF- oder DKIM-Authentifizierung bestanden haben, mit der „From“-Domain übereinstimmen oder deren Subdomains sind.

Schritt 4: Richtlinienanwendung

Basierend auf Ihrer DMARC-Richtlinie entscheidet der empfangende Server, wie mit der E-Mail umzugehen ist:

- None (überwachen): E-Mail zustellen, aber Berichte über Authentifizierungsergebnisse senden

- Quarantine: Verdächtige E-Mails als Spam behandeln oder in Junk-Ordner zustellen

- Reject: Nicht authentifizierte E-Mails vollständig blockieren

Schritt 5: Berichterstattung

Der empfangende Server erstellt aggregierte und forensische Berichte über Authentifizierungsergebnisse und sendet sie an die in Ihrem DMARC-Eintrag angegebenen Adressen.

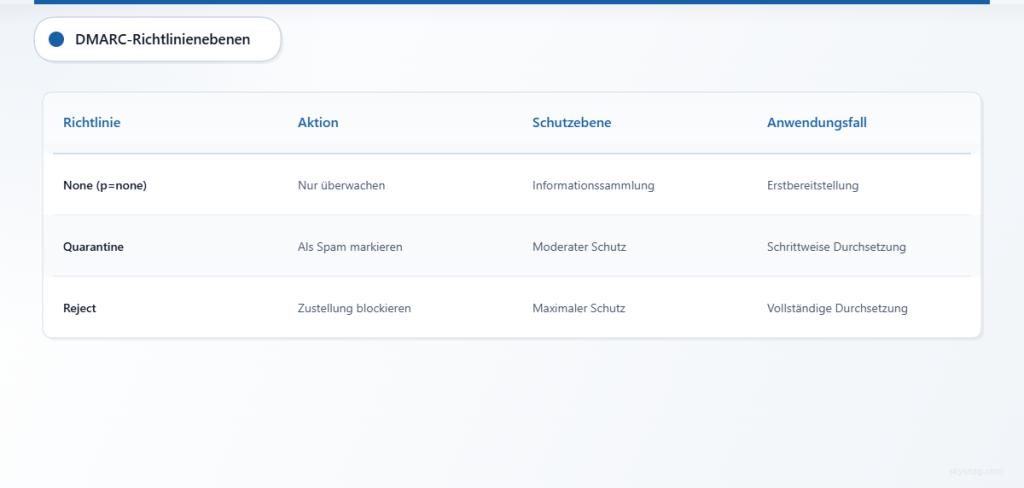

IV. DMARC-Richtlinienebenen: Von Überwachung bis Durchsetzung

Organisationen implementieren DMARC typischerweise in Phasen und erhöhen schrittweise die Schutzebenen, während sie Vertrauen in ihre E-Mail-Authentifizierungs-Einrichtung gewinnen:

Überwachungsmodus (p=none) ermöglicht es Ihnen, Authentifizierungsergebnisse zu beobachten, ohne die E-Mail-Zustellung zu beeinträchtigen. Diese Phase ist wesentlich, um alle legitimen E-Mail-Quellen zu identifizieren und Ihre aktuelle Authentifizierungslage zu verstehen. Sie erhalten Berichte, die zeigen, welche E-Mails die Authentifizierung bestehen oder nicht bestehen, was Ihnen hilft, sowohl legitime Quellen, die Sie übersehen haben, als auch potenzielle Spoofing-Versuche zu erkennen.

Quarantäne-Modus (p=quarantine) weist empfangende Server an, E-Mails, die die DMARC-Authentifizierung nicht bestehen, mit Verdacht zu behandeln. Diese E-Mails landen typischerweise in Spam-Ordnern, anstatt normal zugestellt zu werden. Dies bietet Schutz und ermöglicht es Empfängern dennoch, legitime E-Mails zu finden, die möglicherweise fälschlicherweise markiert wurden.

Ablehnungsmodus (p=reject) bietet den stärksten Schutz, indem er empfangende Server anweist, E-Mails, die die DMARC-Authentifizierung nicht bestehen, vollständig zu blockieren. Dies verhindert, dass gefälschte E-Mails die Empfänger überhaupt erreichen, erfordert aber Vertrauen, dass alle legitimen E-Mail-Quellen ordnungsgemäß authentifiziert sind.

V. Implementierungserkenntnisse für E-Mail-Sicherheitsteams

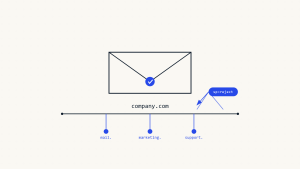

Die erfolgreiche Implementierung von DMARC erfordert sorgfältige Planung und schrittweise Bereitstellung. E-Mail-Sicherheitsteams sollten mit einer umfassenden Prüfung aller E-Mail-sendenden Quellen beginnen, einschließlich Marketing-Plattformen, CRM-Systemen, Support-Tools und aller Drittanbieter-Services, die E-Mails in Ihrem Namen senden.

Der anfängliche DMARC-Eintrag sollte immer mit einer „none“-Richtlinie beginnen, um Informationen zu sammeln, ohne das Risiko der legitimen E-Mail-Zustellung einzugehen. Ein typischer Starteintrag sieht so aus: v=DMARC1; p=none; rua=mailto:[email protected]; ruf=mailto:[email protected].

Die Analyse von DMARC-Berichten offenbart entscheidende Informationen über Ihr E-Mail-Ökosystem. Aggregierte Berichte zeigen allgemeine Authentifizierungstrends und helfen, IP-Adressen und Services zu identifizieren, die E-Mails mit Ihrer Domain senden. Forensische Berichte liefern detaillierte Informationen über einzelne Authentifizierungsfehler und helfen Ihnen, zwischen legitimen Konfigurationsproblemen und tatsächlichen Spoofing-Versuchen zu unterscheiden.

Häufige Implementierungsherausforderungen umfassen die Verwaltung komplexer E-Mail-Infrastrukturen, bei denen mehrere Anbieter E-Mails in Ihrem Namen senden. Jeder legitime Absender benötigt ordnungsgemäße SPF-Einträge und DKIM-Konfiguration. Organisationen entdecken oft vergessene oder veraltete E-Mail-Quellen während der DMARC-Implementierung, was die Bedeutung der Überwachungsphase unterstreicht.

Die progressive Richtliniendurchsetzung folgt typischerweise diesem Zeitplan: Beginnen Sie mit der Überwachung für 2-4 Wochen, wechseln Sie für weitere 2-4 Wochen in den Quarantäne-Modus und gehen Sie dann zum Ablehnungsmodus über, sobald Sie Vertrauen in Ihre Authentifizierungs-Einrichtung haben. Der genaue Zeitplan hängt von der Komplexität und Risikotoleranz Ihrer Organisation ab.

VI. Erweiterte DMARC-Funktionen und Überlegungen

DMARC bietet mehrere erweiterte Funktionen, die seine Wirksamkeit für anspruchsvolle E-Mail-Sicherheitsprogramme verbessern. Subdomain-Richtlinien ermöglichen unterschiedliche Authentifizierungsanforderungen für verschiedene Subdomains, was für Organisationen mit komplexen E-Mail-Architekturen nützlich ist.

Ausrichtungsmodi bieten Flexibilität darin, wie strikt DMARC die Domain-Übereinstimmung durchsetzt. Entspannte Ausrichtung erlaubt E-Mails von Subdomains, die Authentifizierung zu bestehen, während strikte Ausrichtung exakte Domain-Übereinstimmungen erfordert. Die meisten Organisationen beginnen mit entspannter Ausrichtung und verschärfen die Beschränkungen, während ihre Implementierung reift.

Prozentsatz-Tags ermöglichen schrittweise Einführung strengerer Richtlinien, indem sie spezifizieren, auf welchen Prozentsatz der E-Mails die Richtlinie angewendet werden soll. Dies ermöglicht das Testen von Ablehnungsrichtlinien auf einem kleinen Teil der E-Mails vor der vollständigen Implementierung.

Externe Domains können konfiguriert werden, um DMARC-Berichte zu erhalten, was verwalteten Sicherheitsdienst-Anbietern oder spezialisierten DMARC-Analyse-Services ermöglicht, Authentifizierungsdaten in Ihrem Namen zu verarbeiten und zu analysieren.

VII. DMARC und E-Mail-Sicherheitsintegration

Moderne E-Mail-Sicherheitsstrategien integrieren DMARC mit breiteren Sicherheitskontrollen, um mehrschichtigen Schutz zu schaffen. DMARC arbeitet neben sicheren E-Mail-Gateways, Threat-Intelligence-Plattformen und Sicherheitsbewusstseinstraining-Programmen.

E-Mail-Sicherheitsteams nutzen zunehmend DMARC-Daten, um Threat-Hunting- und Incident-Response-Aktivitäten zu informieren. Authentifizierungsfehler können aktive Nachahmungskampagnen anzeigen, während plötzliche Änderungen in legitimen E-Mail-Quellen auf kompromittierte Konten oder unbefugte Systemänderungen hinweisen könnten.

Die Integration mit Security Information and Event Management (SIEM)-Systemen ermöglicht es DMARC-Berichten, zu breiterer Sicherheitsüberwachung und -alarmierung beizutragen. Muster in Authentifizierungsfehlern können koordinierte Angriffskampagnen offenbaren oder die Notwendigkeit zusätzlicher Sicherheitskontrollen anzeigen.

VIII. Geschäftsauswirkungen und ROI-Überlegungen

Organisationen, die DMARC implementieren, sehen typischerweise messbare Verbesserungen in der E-Mail-Zustellbarkeit und im Markenschutz. Legitime E-Mails erfahren bessere Zustellungsraten, weil empfangende Server authentifizierten Nachrichten mehr vertrauen als nicht authentifizierten.

Markenschutz-Vorteile umfassen reduzierte Kundenverwirrung durch gefälschte E-Mails und verringerte Wahrscheinlichkeit, dass Ihre Domain in Phishing-Kampagnen verwendet wird. Dieser Schutz erstreckt sich über E-Mail hinaus auf den gesamten Markenruf und das Kundenvertrauen.

Compliance-Vorteile variieren je nach Branche, aber die DMARC-Implementierung unterstützt die E-Mail-Sicherheitsziele, die von verschiedenen regulatorischen Rahmenwerken betont werden. Organisationen in regulierten Branchen stellen oft fest, dass robuste E-Mail-Authentifizierungskontrollen dabei helfen, ihr Engagement zum Schutz von Kundendaten und -kommunikation zu demonstrieren.

IX. Zukunftssicherung der E-Mail-Authentifizierung

Die E-Mail-Authentifizierung entwickelt sich weiter mit neuen Standards und erweiterten Fähigkeiten. BIMI (Brand Indicators for Message Identification) baut auf DMARC auf, um Markenlogos für authentifizierte E-Mails anzuzeigen und Empfängern visuelle Bestätigung der Legitimität zu bieten.

Künstliche Intelligenz und maschinelles Lernen ergänzen zunehmend DMARC, indem sie E-Mail-Muster analysieren und ausgeklügelte Spoofing-Versuche identifizieren, die grundlegende Authentifizierungsprüfungen bestehen könnten. Diese Technologien helfen Sicherheitsteams, Bedrohungen zu priorisieren und Reaktionen auf Authentifizierungsfehler zu automatisieren.

Cloud-E-Mail-Anbieter verbessern weiterhin die DMARC-Unterstützung und Berichtsfähigkeiten, was die Implementierung für Organisationen aller Größen einfacher macht. Die Integration zwischen DMARC und Cloud-Sicherheitsplattformen bietet zentralisierte Sichtbarkeit und Kontrolle über E-Mail-Authentifizierungsrichtlinien.

X. Wichtige Erkenntnisse

DMARC bietet wesentlichen Schutz vor E-Mail-Spoofing durch Authentifizierung von Nachrichten und Bereitstellung von Sichtbarkeit in E-Mail-Quellen, die Ihre Domain verwenden. Erfolgreiche Implementierung erfordert systematische Planung, beginnend mit dem Überwachungsmodus und schrittweisem Fortschritt zur Durchsetzung.

Die Kombination von SPF, DKIM und DMARC schafft eine robuste E-Mail-Authentifizierungs-Grundlage, die sowohl Absender als auch Empfänger schützt. Regelmäßige Analyse von DMARC-Berichten hilft Organisationen, effektive Authentifizierungsrichtlinien aufrechtzuerhalten und Sicherheitsbedrohungen zu identifizieren.

E-Mail-Sicherheitsteams sollten DMARC als Teil einer umfassenden Sicherheitsstrategie betrachten, nicht als eigenständige Lösung. Integration mit anderen Sicherheitskontrollen und kontinuierliche Überwachung gewährleisten maximale Wirksamkeit gegen sich entwickelnde E-Mail-basierte Bedrohungen.

Skysnag Protect vereinfacht die DMARC-Implementierung und -Verwaltung durch automatisierte Überwachung, detaillierte Analysen und geführte Richtlinienempfehlungen. Die Plattform hilft Organisationen, die Komplexitäten der E-Mail-Authentifizierung zu navigieren, während sie Sichtbarkeit in ihre E-Mail-Sicherheitslage aufrechterhalten.