E-Mail-Angriffe auf die Lieferkette sind zur bevorzugten Waffe ausgeklügelter Bedrohungsakteure geworden, wobei ein beeindruckender Anstieg von 61% bei gezielten Kampagnen im Jahr 2026 beobachtet wurde. Diese Angriffe nutzen vertrauensvolle Lieferantenbeziehungen und kompromittierte legitime Konten aus, um traditionelle Sicherheitskontrollen zu umgehen, was sie für Organisationen jeder Größe besonders gefährlich macht.

I. Verständnis der Angriffsvektoren von Lieferketten-E-Mail-Angriffen

Lieferketten-E-Mail-Angriffe nutzen kompromittierte Lieferantenkonten, gekaperte E-Mail-Verläufe und gefälschte vertrauenswürdige Domains aus, um Zielorganisationen zu infiltrieren. Im Gegensatz zu standardmäßigen Phishing-Kampagnen nutzen diese Angriffe bestehende Geschäftsbeziehungen und Kommunikationsmuster aus, was die Erkennung erheblich erschwert.

Aktuelle Bedrohungsinformationen zeigen, dass 78% der erfolgreichen Lieferkettenkompromittierungen mit einer scheinbar legitimen E-Mail von einem bekannten Lieferanten oder Partner beginnen, so die Cybersicherheitsforschung führender Bedrohungsinformationsunternehmen. Diese Angriffe bleiben oft monatelang unentdeckt, wodurch Angreifer dauerhaften Zugang etablieren und sich lateral durch vernetzte Netzwerke bewegen können.

II. Bewertung: Kritische IoCs zur Überwachung

E-Mail-Header-Anomalien

Überwachen Sie diese spezifischen Indikatoren in E-Mail-Headern, die auf eine Kompromittierung hindeuten:

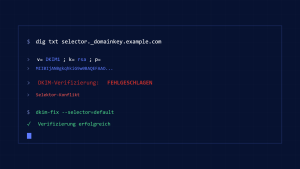

SPF-, DKIM- und DMARC-Fehler

- Plötzliche SPF-Fehler von zuvor legitimen Absendern

- DKIM-Signatur-Unstimmigkeiten bei Lieferantenkommunikation

- DMARC-Richtlinienverletzungen von vertrauenswürdigen Domains

- Authentifizierungsumgehungen durch Subdomain-Spoofing

Routing- und Zeitstempel-Unregelmäßigkeiten

- Ungewöhnliche Mail-Server-Sprünge im Nachrichten-Routing

- Zeitstempel-Diskrepanzen, die auf Weiterleitung über kompromittierte Infrastruktur hindeuten

- Veränderte oder fehlende Nachrichtenverfolgungsheader

- Verdächtige ursprüngliche IP-Adressen von Lieferanten-Domains

Inhalt und Kommunikationsmuster-Änderungen

Sprach- und Format-Abweichungen

- Subtile Änderungen im Kommunikationsstil oder in der Terminologie

- Unerwartete Dringlichkeit in routinemäßiger Lieferantenkommunikation

- Grammatik- oder Rechtschreibinkonsistenzen von professionellen Kontakten

- Ungewöhnliche Anhangstypen oder Dateibenennungskonventionen

Geschäftsprozess-Anomalien

- Anfragen für Prozessänderungen außerhalb normaler Genehmigungskanäle

- Unerwartete Zahlungsumleitung oder Aktualisierung von Bankdaten

- Ungewöhnliche Zugangsanfragen oder Versuche zur Anmeldedatenfreigabe

- Außerplanmäßige oder ungeplante Systemwartungsbenachrichtigungen

Technische Indikatoren

Anhang- und Link-Analyse

- Als doppelte Erweiterungen getarnte ausführbare Dateien

- Passwortgeschützte Archive von unerwarteten Quellen

- Gekürzte URLs oder verdächtige Weiterleitungsketten

- Dokumente mit eingebetteten Makros von Nicht-Makro-Benutzern

Netzwerk- und Infrastruktursignale

- Kommunikation von Backup- oder Disaster-Recovery-Domains

- E-Mails von kürzlich registrierten ähnlich aussehenden Domains

- Datenverkehrsrouting durch verdächtige geografische Standorte

- SSL-Zertifikat-Anomalien auf Lieferanten-Websites oder -Portalen

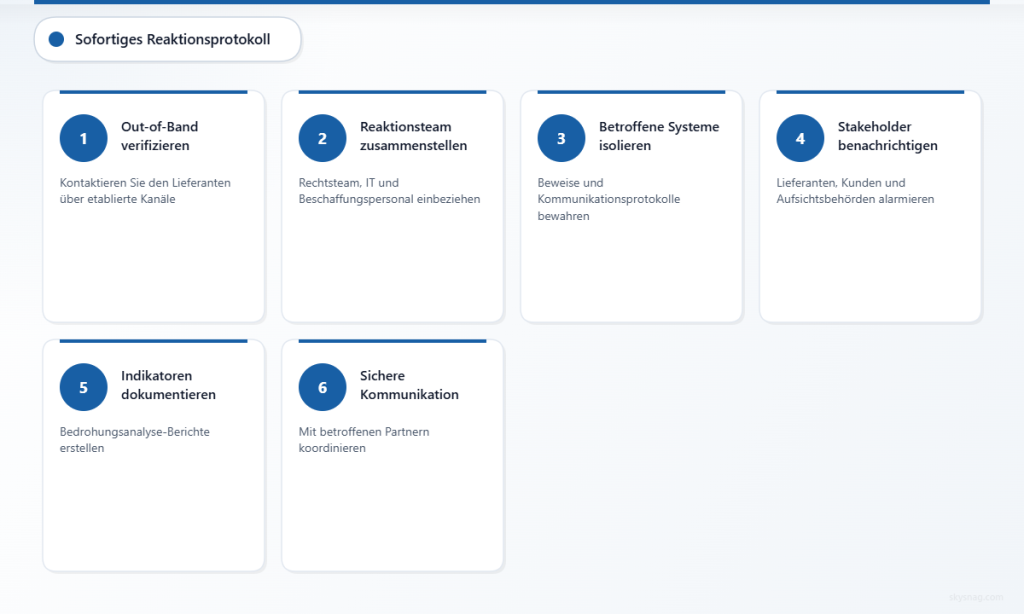

III. Maßnahmen: Sofortige Reaktionsprotokolle

Überprüfung und Validierung

Implementieren Sie eine bandseitige Überprüfung für verdächtige Lieferantenkommunikation. Kontaktieren Sie Lieferanten direkt über zuvor etablierte Telefonnummern oder Kommunikationskanäle, um legitime Anfragen zu bestätigen. Verwenden Sie niemals Kontaktinformationen aus verdächtigen E-Mails für Überprüfungszwecke.

Erstellen Sie ein Schnellreaktionsteam-Protokoll, das Rechts-, IT-Sicherheits-, Beschaffungs- und Geschäftsbeziehungsmanager einschließt. Dieser funktionsübergreifende Ansatz gewährleistet eine umfassende Bewertung potenzieller Lieferkettenkompromittierungen bei gleichzeitiger Aufrechterhaltung der Geschäftskontinuität.

Eindämmung und Untersuchung

Isolieren Sie sofort betroffene Systeme und Konten, die Kompromittierungsindikatoren zeigen. Bewahren Sie E-Mail-Beweise und Kommunikationsprotokolle für forensische Analysen auf. Benachrichtigen Sie relevante Stakeholder einschließlich Lieferanten, Kunden und Regulierungsbehörden, wie von Compliance-Frameworks gefordert.

Dokumentieren Sie alle beobachteten Indikatoren und erstellen Sie Bedrohungsinformationsberichte zum Austausch mit Branchenkollegen und Sicherheitsgemeinschaften. Dieser kollaborative Ansatz stärkt das breitere Ökosystem gegen ähnliche Angriffsmuster.

Kommunikation und Koordination

Etablieren Sie sichere Kommunikationskanäle mit betroffenen Lieferanten und Partnern. Koordinieren Sie Incident-Response-Aktivitäten, um zu verhindern, dass Angreifer ihre Taktiken über mehrere Organisationen innerhalb derselben Lieferkette anpassen.

Implementieren Sie temporäre zusätzliche Überprüfungsverfahren für alle Lieferantenkommunikation, bis normale Vertrauensbeziehungen wiederhergestellt und validiert werden können.

IV. Automatisierung: Technologie-Lösungen

E-Mail-Sicherheits-Automatisierung

Setzen Sie fortschrittliche E-Mail-Sicherheitslösungen ein, die Kommunikationsmuster analysieren und subtile Änderungen in der Lieferantenkorrespondenz erkennen können. Moderne E-Mail-Sicherheitsplattformen nutzen maschinelles Lernen, um anomale Kommunikationsmuster zu identifizieren, die menschliche Analysten möglicherweise übersehen.

Skysnag Comply bietet umfassende E-Mail-Authentifizierungsüberwachung und DMARC-Richtliniendurchsetzung, die speziell entwickelt wurde, um Lieferketten-E-Mail-Angriffe zu erkennen und zu verhindern. Die Plattform identifiziert automatisch Authentifizierungsfehler und verdächtige Kommunikationsmuster, die auf eine potenzielle Kompromittierung von Lieferantenkonten hindeuten.

Integration und Orchestrierung

Integrieren Sie Bedrohungsinformationsfeeds mit Security Information and Event Management (SIEM) Plattformen, um automatisch Lieferketten-Angriffsindikatoren über mehrere Datenquellen hinweg zu korrelieren. Diese Integration ermöglicht die schnelle Identifizierung koordinierter Angriffskampagnen, die mehrere Organisationen innerhalb verbundener Lieferketten anvisieren.

Implementieren Sie automatisierte Incident-Response-Workflows, die Eindämmungsverfahren auslösen, wenn bestimmte IoC-Schwellenwerte erreicht werden. Diese Workflows sollten Stakeholder-Benachrichtigungen, Beweissicherung und Koordination mit betroffenen Lieferanten einschließen.

Kontinuierliche Überwachung

Etablieren Sie Baseline-Kommunikationsmuster für alle Lieferantenbeziehungen und implementieren Sie Anomalie-Erkennungsalgorithmen zur Identifizierung von Abweichungen. Überwachen Sie Änderungen in der E-Mail-Authentifizierungshaltung vertrauenswürdiger Domains und Lieferanten.

Setzen Sie Echtzeit-Überwachung für neu registrierte Domains ein, die vertrauenswürdigen Lieferanten-Domains stark ähneln, um proaktive Identifizierung potenzieller Spoofing-Infrastruktur vor Angriffsbeginn zu ermöglichen.

V. Fortgeschrittene Erkennungsstrategien

Verhaltensanalyse

Implementieren Sie Benutzer- und Entitätsverhaltensanalytik (UEBA) Lösungen, um normale Kommunikationsmuster mit Lieferanten zu etablieren und subtile Abweichungen zu erkennen, die auf eine Kontokompromittierung hindeuten könnten. Diese Systeme lernen typische Interaktionsmuster und markieren ungewöhnliche Anfragen oder Kommunikationszeitpunkte.

Überwachen Sie Änderungen in Anhangsmustern, Link-Sharing-Verhalten und Kommunikationshäufigkeit, die auf kompromittierte Konten oder Social-Engineering-Versuche hindeuten könnten.

Bedrohungsinformations-Integration

Pflegen Sie aktuelle Bedrohungsinformationsfeeds, die sich speziell auf Lieferketten-Angriffstechniken und bekannte kompromittierte Lieferanteninfrastrukturen konzentrieren. Integrieren Sie diese Feeds mit E-Mail-Sicherheitslösungen, um proaktiv Kommunikation von bekannter bösartiger Infrastruktur zu blockieren.

Beteiligen Sie sich an branchenspezifischen Bedrohungsinformations-Austauschprogrammen, um frühzeitige Warnungen über Lieferketten-Angriffe auf ähnliche Organisationen oder Branchenbereiche zu erhalten.

VI. Wichtige Erkenntnisse

Lieferketten-E-Mail-Angriffe stellen eine kritische Bedrohung dar, die umfassende Erkennungs- und Reaktionsfähigkeiten erfordert. Organisationen müssen mehrschichtige Sicherheitskontrollen implementieren, die Technologie-Lösungen mit menschlichen Überprüfungsprozessen kombinieren, um sich effektiv gegen diese ausgeklügelten Angriffe zu verteidigen.

Regelmäßige Bewertung von Lieferanten-Kommunikationsmustern, Implementierung robuster E-Mail-Authentifizierungsprotokolle und Einsatz automatisierter Überwachungslösungen bilden das Fundament für effektive Lieferketten-Angriffsprävention. Die Integration von Bedrohungsinformationen und Verhaltensanalytik verbessert die Erkennungsfähigkeiten bei gleichzeitiger Reduzierung von Falsch-Positiv-Raten.

Erfolg bei der Verteidigung gegen Lieferketten-E-Mail-Angriffe erfordert kontinuierliche Wachsamkeit, regelmäßiges Sicherheitsbewusstseinstraining und kollaborative Verteidigungsansätze mit Lieferanten und Branchenkollegen. Organisationen, die umfassende IoC-Überwachung und automatisierte Reaktionsverfahren implementieren, reduzieren ihre Exposition gegenüber diesen sich entwickelnden Bedrohungen erheblich.