O que é DMARC? O que você precisa saber em 2025?

O que é DMARC?

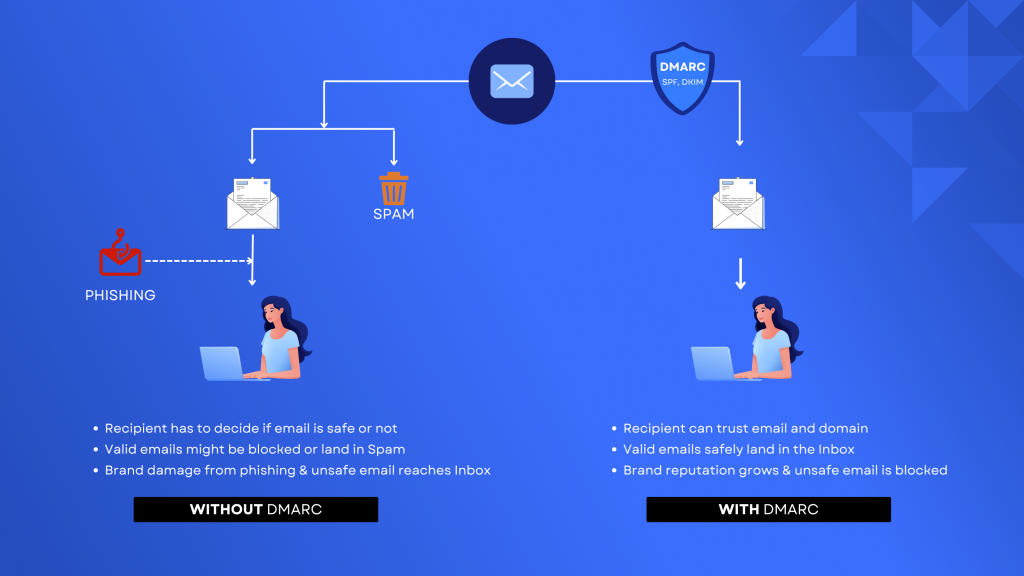

DMARC significa “Autenticação de Mensagens Baseada em Domínio, Relatórios e Conformidade”. Trata-se de um protocolo aberto de autenticação, política e relatórios de e-mail que permite aos proprietários de domínios combater ataques de phishing.

Por que devemos implementar DMARC?

O objetivo do DMARC é proteger os domínios contra uso não autorizado, conhecido como spoofing de e-mail, e ajudar a reduzir o risco de ataques de Comprometimento de E-mail Empresarial (BEC), e-mails de phishing, malware e outras atividades de ameaças cibernéticas.

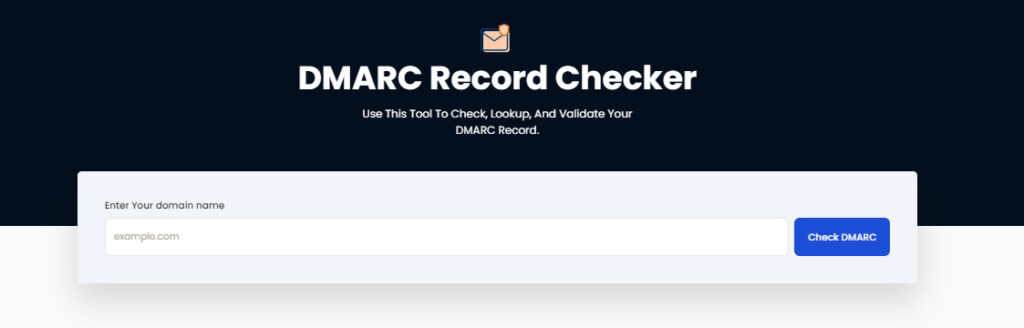

Use nosso Verificador de DMARC gratuito para executar uma análise rápida que informará o status do seu domínio, examinando DMARC, SPF e DKIM. Em seguida, você será notificado sobre os próximos passos necessários para alcançar a conformidade.

Quão sério é isso?

A personificação de e-mail ignora todas as medidas de segurança existentes, treinamento de funcionários, SOC, 2FA, HTTPS, senhas fortes e qualquer outra proteção já implementada.

Os invasores podem facilmente verificar se o nome de domínio de uma organização pode ser personificado consultando os registros públicos no DNS. Se não houver uma política de DMARC em vigor, o domínio pode ser falsificado.

Os atacantes se aproveitam da boa reputação do domínio de uma empresa para enviar spam e, às vezes, realizar ataques de personificação direta e continuam fazendo isso até que o domínio acabe em uma lista de bloqueio.

Resultado?

Spam e lixo eletrônico.

Spam e lixo eletrônico se tornaram um mistério para muitas empresas, a ponto de informarem seus clientes para verificarem as pastas de Spam/Lixo. Se um e-mail é válido, ele deve sempre chegar à caixa de entrada e nunca a outro lugar.

Por que nem todos já utilizam DMARC?

Quando o e-mail foi criado há muito tempo, ninguém esperava que, no futuro, remetentes de terceiros enviariam mensagens em seu nome. O SMTP nunca teve autenticação, o que tornou possível a personificação e o spoofing de e-mails permitindo que atacantes enviassem mensagens a partir de qualquer nome de domínio.

Padrões de segurança chamados SPF, DKIM e DMARC foram introduzidos para corrigir essa falha. Porém, a correção precisava ser feita no DNS, exclusivamente pelos proprietários de domínios, exigindo diversas ações de monitoramento isso tornou o processo desafiador e demorado deixando 90% das empresas atualmente sem configuração.

Por que isso acontece?

- Uso excessivo e não autorizado do seu nome de domínio, ou seja, spoofers enviam e-mails em massa a partir do seu domínio.

- Seus e-mails estão sendo enviados por provedores de e-mail com configurações incorretas.

A Skysnag ajuda você a alcançar o próximo nível de autenticação de e-mail autônoma, cuidando da reputação do seu domínio, das configurações de aplicação do DMARC e do alinhamento SPF/DKIM, tudo de forma automatizada.

Recupere a reputação do seu e-mail e garanta que todas as mensagens enviadas a partir do seu domínio sejam autenticadas corretamente.

- Diga não ao lixo eletrônico.

- Diga não ao spam.

Políticas de DMARC

O protocolo DMARC oferece múltiplas opções e níveis de aplicação de política:

1. Política de monitoramento: p=none

A política p=none é uma política de monitoramento que não toma nenhuma ação quando o DMARC falha, mas permite que o proprietário do domínio obtenha visibilidade sobre o que está acontecendo com seu domínio. É a política inicial adotada por todos os proprietários de domínios e serve como caminho para alcançar o nível ideal de aplicação do DMARC.

2. Política de quarentena: p=quarantine

Essa é uma política mais rigorosa do que a política de monitoramento, na qual o proprietário do domínio pode definir uma porcentagem de quantos e-mails que falharem nas verificações de DMARC ainda podem chegar à caixa de entrada, enquanto os demais são direcionados para a pasta de spam. Você provavelmente já viu alguns domínios com 30% p=quarantine, o que significa que 30% dos e-mails que falharem no DMARC irão para a caixa de entrada dos destinatários. Os proprietários de domínios geralmente começam com uma porcentagem baixa, mas, à medida que ganham confiança de que não perderão e-mails legítimos, essa porcentagem aumenta.

3. Política de rejeição: p=reject

Essa política é o nível máximo que todo domínio deve alcançar. É a política que rejeita todos os e-mails que falharem nas verificações do DMARC e garante que todos os demais sejam devidamente autenticados e entregues corretamente na caixa de entrada do destinatário.

Por que o DMARC falha?

O DMARC pode falhar por dois motivos principais:

Ou o registro DMARC está configurado incorretamente ou o nome de domínio está sendo usado por invasores. Vamos nos aprofundar nesse assunto.

1: Falhas de alinhamento DMARC

O DMARC utiliza o alinhamento de identificadores para garantir que a mensagem esteja sendo enviada a partir do domínio especificado na seção “From” do cabeçalho do e-mail. Esse processo só é possível se os registros DKIM e SPF estiverem configurados corretamente.

Crie uma conta na Skysnag para gerar seu registro DMARC.

Se seus registros estiverem configurados incorretamente, o DMARC falhará mesmo para e-mails legítimos. Portanto, certifique-se de que seu registro SPF contenha o IP de envio do seu domínio e, caso haja algum provedor terceirizado enviando e-mails em seu nome, ele também esteja incluído no SPF. Quanto ao DKIM, garanta que a chave do seu domínio corresponda à chave do cabeçalho “From”.

Para que o DMARC seja aprovado, o SPF ou o DKIM deve estar alinhado, e você pode configurar os modos de alinhamento como estrito ou relaxado. Ao definir modos de alinhamento para o estrito e enviar e-mails a partir de um subdomínio, certifique-se de permitir permissão explícita para autenticação a partir do seu subdomínio.

2: Encaminhamento de e-mail

Os e-mails passam por um servidor intermediário quando são encaminhados. Durante esse processo, o SPF pode falhar, pois o endereço IP do servidor de encaminhamento não corresponde ao SPF do domínio original.

O papel do DKIM aqui é garantir que a assinatura digital do e-mail corresponda à assinatura da chave pública verificada pelo servidor de recebimento.

Sim, o DKIM não se importa com endereços IP, pois ele verifica o DNS do destinatário, que é constante, e portanto não falha. Garantir que os registros SPF e DKIM estejam corretamente configurados e analisar os relatórios do DMARC é fundamental para evitar problemas de entregabilidade com e-mails encaminhados.

3: Fontes de envio ausentes no DNS

Quando você aplica o DMARC, é essencial adicionar ao DNS os registros de qualquer serviço de envio terceirizado que envie e-mails em seu nome, pois a autenticação falhará devido à falta de alinhamento do SPF o MTA não encontrará os IPs de envio nos seus registros, resultando na falha de autenticação de mensagens legítimas. Para resolver isso, a Skysnag automatiza a inclusão dos seus endereços IP válidos para evitar falhas de alinhamento do SPF.

Conclusão

O software automatizado da Skysnag protege a reputação do seu domínio e mantém sua empresa longe de e-mails corporativos comprometidos, roubo de senhas e perdas financeiras potencialmente significativas. Obtenha visibilidade completa, elimine problemas de configuração de autenticação de e-mail, incluindo SPF e DKIM, e proteja seu domínio contra spoofing com aplicação rigorosa do DMARC tudo de forma autônoma com a Skysnag. Comece agora com a Skysnag e inscreva-se hoje mesmo usando este link para uma avaliação gratuita.

Pronto para proteger a sua identidade de envio e a reputação do seu domínio? Registe-se hoje.

ComeçarAssine nossa newsletter

Recursos Relacionados

Atualizações manuais de DNS: riscos para a segurança de e-mail

Por que as empresas devem automatizar o DMARC: conformidade, segurança e controle

O Custo Oculto das Falhas de Autenticação de E-mail em Campanhas de Marketing