As falhas de alinhamento DMARC representam um dos desafios de autenticação mais críticos na segurança de email moderna, impactando diretamente a capacidade de sua organização de prevenir spoofing e manter a entregabilidade de emails. Compreender as diferenças sutis entre os modos de alinhamento rígido e relaxado pode significar a diferença entre autenticação de email bem-sucedida e falhas catastróficas de entrega.

I. Compreendendo os Fundamentos do Alinhamento DMARC

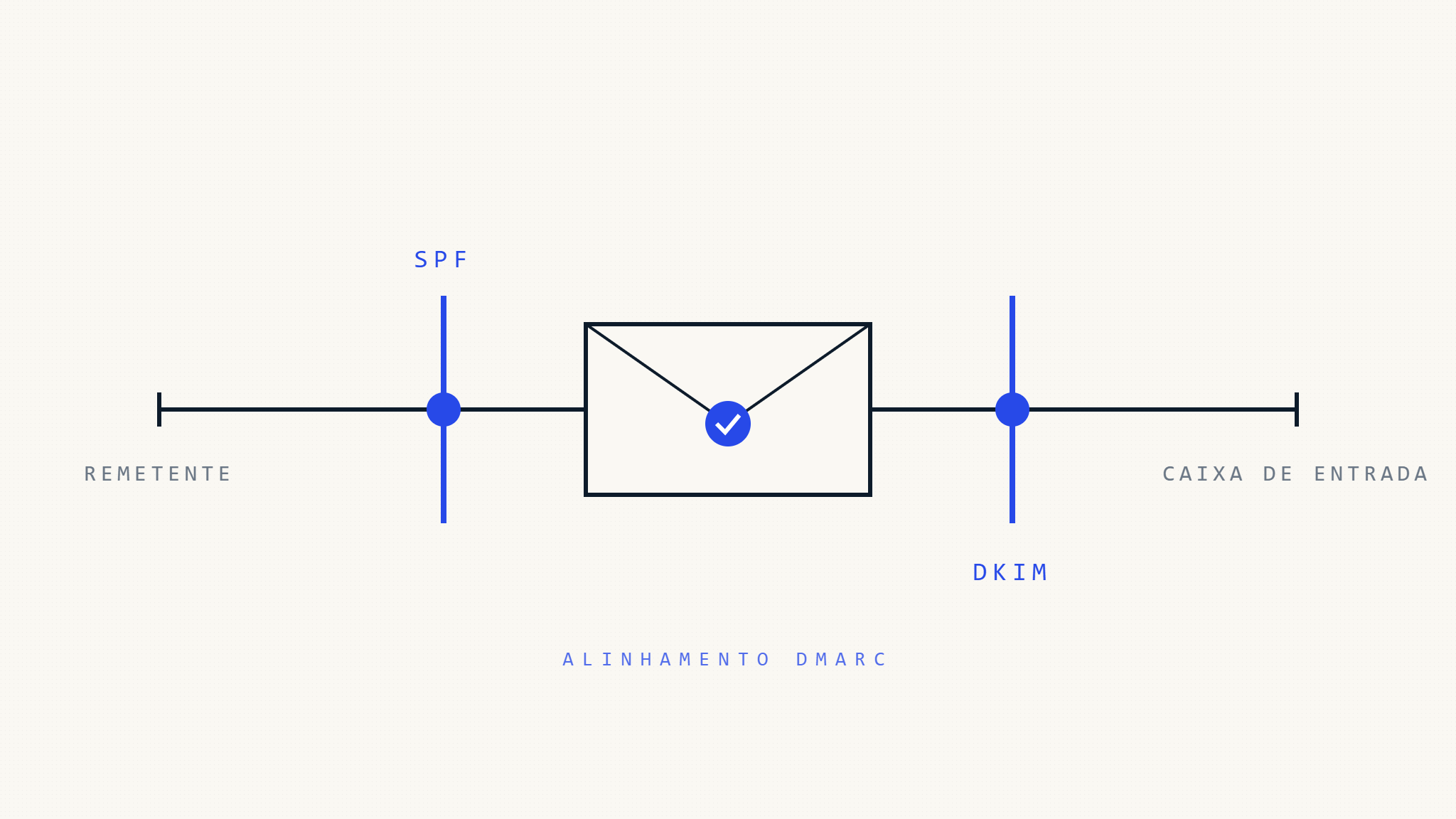

O alinhamento DMARC serve como a pedra angular da autenticação de email, determinando se os registros SPF e DKIM validam adequadamente contra o domínio organizacional. Este mecanismo garante que emails que alegam originar de seu domínio realmente possuam a autenticação criptográfica ou baseada em rede necessária para legitimidade.

Mecânicas Centrais de Alinhamento

O DMARC avalia dois métodos distintos de autenticação através de verificações de alinhamento:

Alinhamento SPF: Compara o domínio Return-Path (remetente do envelope) contra o domínio do cabeçalho From

Alinhamento DKIM: Valida o domínio de assinatura DKIM contra o domínio do cabeçalho From

O processo de autenticação requer que pelo menos um método alcance alinhamento bem-sucedido. No entanto, o modo específico de alinhamento (rígido vs relaxado) altera fundamentalmente como a correspondência de domínio ocorre, criando resultados de autenticação vastamente diferentes.

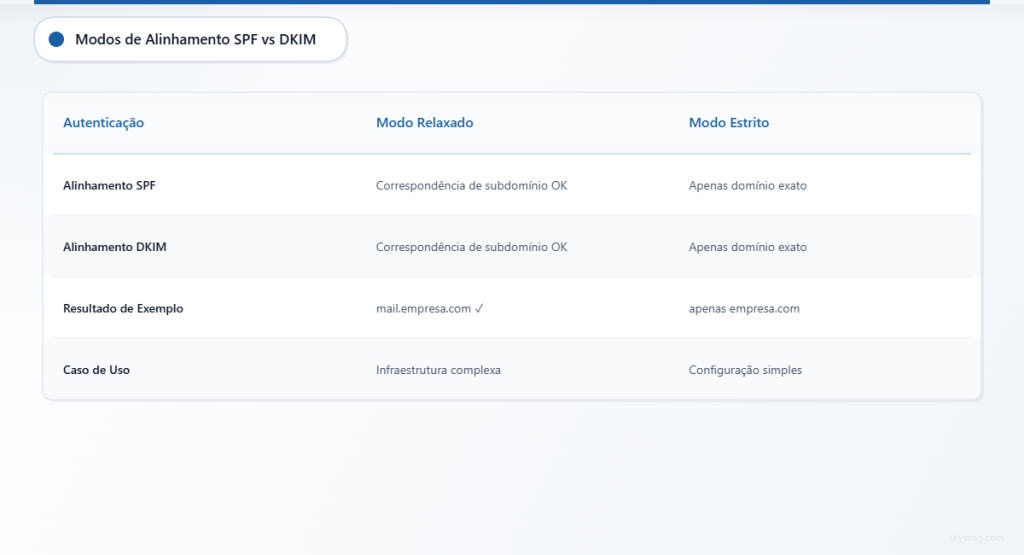

II. Alinhamento SPF: Modos Rígido vs Relaxado

Alinhamento SPF Relaxado

O alinhamento relaxado permite correspondência de subdomínios, oferecendo flexibilidade para infraestruturas de email complexas. No modo relaxado:

From: [email protected]

Return-Path: [email protected]

Resultado: PASS (correspondência de subdomínio aceitável)Esta configuração acomoda cenários comerciais legítimos onde plataformas de marketing, sistemas de atendimento ao cliente ou escritórios regionais utilizam subdomínios para fins operacionais.

Alinhamento SPF Rígido

O alinhamento rígido exige correspondência exata de domínio, eliminando a flexibilidade de subdomínios:

From: [email protected]

Return-Path: [email protected]

Resultado: FAIL (correspondência exata de domínio necessária)Organizações implementando alinhamento rígido devem garantir consistência precisa de domínio em todos os componentes da infraestrutura de envio de email.

Sintaxe de Configuração do Alinhamento SPF

v=DMARC1; p=reject; aspf=r; (alinhamento SPF relaxado)

v=DMARC1; p=reject; aspf=s; (alinhamento SPF rígido)III. Alinhamento DKIM: Complexidades de Autenticação

Alinhamento DKIM Relaxado

O alinhamento DKIM relaxado espelha o comportamento do SPF, aceitando correspondências de subdomínios entre o domínio de assinatura DKIM e o cabeçalho From:

From: [email protected]

DKIM-Signature: d=mail.company.com

Resultado: PASS (alinhamento de subdomínio satisfeito)Alinhamento DKIM Rígido

O alinhamento DKIM rígido requer correspondência perfeita de domínio:

From: [email protected]

DKIM-Signature: d=company.com

Resultado: PASS (correspondência exata de domínio)

From: [email protected]

DKIM-Signature: d=mail.company.com

Resultado: FAIL (incompatibilidade de domínio)Configuração do Alinhamento DKIM

v=DMARC1; p=reject; adkim=r; (alinhamento DKIM relaxado)

v=DMARC1; p=reject; adkim=s; (alinhamento DKIM rígido)IV. Cenários Comuns de Falha de Alinhamento

Serviços de Email de Terceiros

Plataformas de marketing frequentemente geram falhas de alinhamento quando organizações falham em configurar a delegação adequada de domínio:

Configuração Problemática:

From: [email protected]

Return-Path: [email protected]

Registro SPF: emailprovider.com (sem autorização yourcompany.com)

Assinatura DKIM: d=emailprovider.comSolução:

Implementar delegação CNAME ou configuração personalizada de Return-Path para manter o alinhamento de domínio.

Organizações Multi-Domínio

Aquisições corporativas e gerenciamento de subsidiárias criam desafios complexos de alinhamento:

Cenário:

Empresa matriz (parent.com) envia emails em nome da subsidiária (subsidiary.com) sem configuração adequada de autenticação entre domínios.

Resolução:

Configurar políticas DMARC individuais para cada domínio ou implementar agrupamento de domínios organizacionais através de alinhamento relaxado.

Migração de Email em Nuvem

Organizações em transição entre provedores de email encontram falhas de alinhamento durante operações com duplo provedor:

Problema:

Uso simultâneo do Office 365 e Google Workspace cria domínios Return-Path inconsistentes durante fases de migração.

Mitigação:

Implementar aplicação gradual de política DMARC com fases de monitoramento antes de políticas completas de rejeição.

V. Técnicas Avançadas de Resolução de Problemas

Diagnóstico de Falha de Alinhamento

Passo 1: Análise de Relatório DMARC

Examine códigos de resultado de autenticação dentro de relatórios agregados:

spf=fail reason=alignmentindica incompatibilidade de domínio SPFdkim=fail reason=alignmentsinaliza inconsistência de domínio DKIM

Passo 2: Exame de Cabeçalhos

Analise cabeçalhos de email para consistência de domínio:

Authentication-Results: spf=pass smtp.mailfrom=sender.example.com;

dkim=pass header.d=different.com;

dmarc=fail (p=reject dis=none) header.from=company.comPasso 3: Validação de Política

Verifique a sintaxe do registro DMARC e especificações de alinhamento usando consultas DNS e ferramentas especializadas de validação.

Resolução de Casos Extremos

Múltiplas Assinaturas DKIM

Quando emails contêm múltiplas assinaturas DKIM, o DMARC requer apenas uma assinatura para alcançar sucesso de alinhamento:

DKIM-Signature: d=company.com; (alinhado)

DKIM-Signature: d=mailprovider.com; (não alinhado)

Resultado: DMARC PASS (uma assinatura alinhada é suficiente)Herança de Subdomínio

Subdomínios sem políticas DMARC explícitas herdam políticas do domínio pai, potencialmente causando comportamento inesperado de alinhamento.

Desafios de Email Encaminhado

O encaminhamento de email frequentemente quebra o alinhamento SPF enquanto potencialmente preserva o alinhamento DKIM, requerendo configuração cuidadosa de política.

VI. Melhores Práticas de Implementação

Estratégia de Implementação Gradual

Organizações devem implementar alinhamento DMARC através de abordagens faseadas:

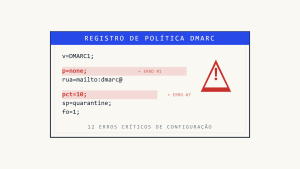

- Modo Monitor: Implementar

p=nonepara coletar dados de autenticação sem aplicação - Implementação Percentual: Usar tags

pct=para aplicação gradual de política - Aplicação Completa: Transicionar para

p=quarantineoup=rejectapós testes minuciosos

Seleção de Modo de Alinhamento

Escolha Alinhamento Relaxado Quando:

- Múltiplos subdomínios requerem capacidades de envio de email

- Serviços de terceiros gerenciam infraestrutura de email

- Estruturas organizacionais complexas existem

Escolha Alinhamento Rígido Quando:

- Postura máxima de segurança é necessária

- Infraestrutura de email simplificada permite correspondência exata de domínio

- Conformidade regulatória exige autenticação rígida

Monitoramento e Manutenção

Implemente monitoramento contínuo através do Skysnag Protect para rastrear falhas de alinhamento e tendências de autenticação. Revisões regulares de política garantem que configurações de alinhamento se adaptem a requisitos comerciais em evolução e mudanças de infraestrutura.

VII. Principais Conclusões

As falhas de alinhamento DMARC originam-se de incompatibilidades fundamentais entre mecanismos de autenticação de email e configurações de domínio. Compreender os modos de alinhamento rígido versus relaxado permite que organizações equilibrem requisitos de segurança com flexibilidade operacional. A implementação adequada requer análise cuidadosa da infraestrutura de email, implementação gradual de política e monitoramento contínuo para manter a integridade da autenticação enquanto garante a entrega legítima de email.

O alinhamento DMARC bem-sucedido depende de gerenciamento preciso de configuração, testes abrangentes e refinamento contínuo de política. As organizações devem avaliar seus requisitos específicos de ecossistema de email para determinar modos de alinhamento apropriados enquanto mantêm proteção robusta contra ameaças baseadas em email.