O Escritório Federal Alemão para Segurança da Informação (BSI) estabeleceu TR-03182 e TR-03108 como estruturas abrangentes para segurança de email, com a autenticação DMARC desempenhando um papel crucial na proteção de organizações contra ameaças cibernéticas baseadas em email. À medida que as organizações alemãs enfrentam crescente escrutínio regulatório e ataques de phishing sofisticados, implementar medidas de segurança de email compatíveis com BSI TR-03182 e TR-03108 tornou-se essencial para manter posturas de cibersegurança robustas.

Este guia técnico fornece um roteiro completo de implementação para alcançar conformidade de segurança de email BSI TR-03182 e TR-03108 através de configuração e monitoramento adequados de DMARC.

I. Compreendendo os Requisitos de Segurança de Email BSI TR-03182 & TR-03108

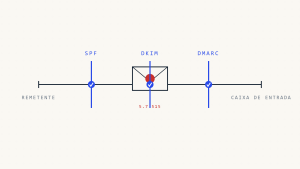

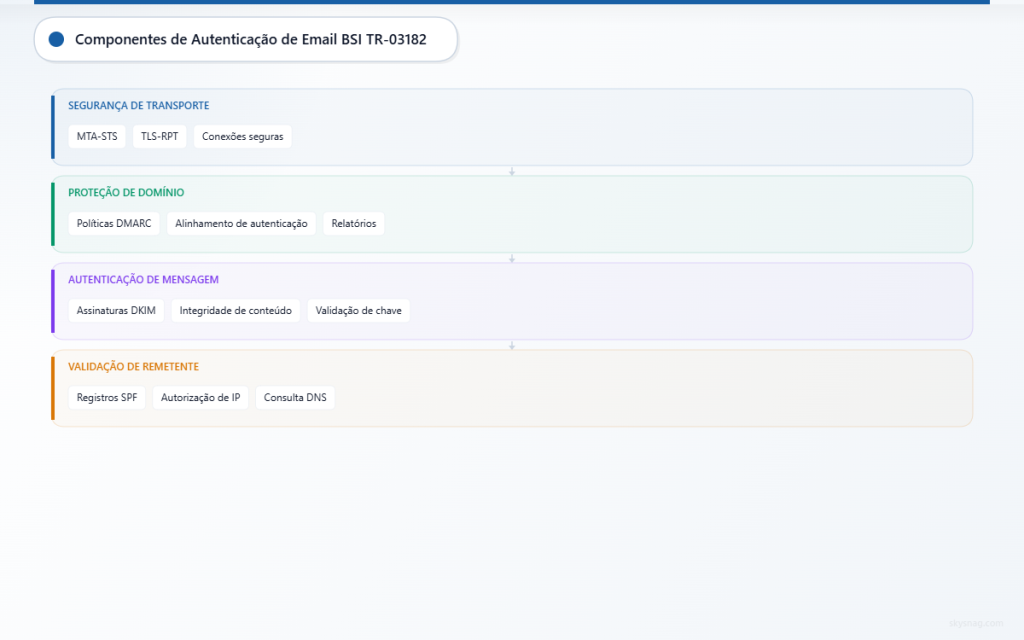

BSI TR-03182 “Transporte Seguro de Email” e TR-03108 “Diretrizes de Segurança de Email” fornecem orientação detalhada para proteger comunicações de email em organizações alemãs. Ambas as estruturas enfatizam protocolos de autenticação de email, incluindo os registros DNS essenciais para SPF, DKIM e DMARC, juntamente com medidas de segurança complementares como MTA-STS e TLS-RPT como controles de segurança fundamentais.

Os relatórios técnicos recomendam implementar políticas DMARC para prevenir falsificação de domínio e estabelecer canais de email autenticados. O objetivo a longo prazo sob ambas as estruturas é implementar essas medidas de segurança de forma abrangente, particularmente sob o Mandato BSI NIS2 que visa impor políticas DMARC para p=reject de forma sustentável em infraestruturas críticas e serviços essenciais alemães.

Componentes Principais de Autenticação de Email

SPF (Sender Policy Framework)

- Valida endereços IP remetentes contra registros DNS publicados

- Previne falsificação básica de email por servidores de email não autorizados

- Forma a base para autenticação DMARC

DKIM (DomainKeys Identified Mail)

- Fornece assinaturas criptográficas para autenticação de email

- Garante integridade do conteúdo do email durante transmissão

- Permite que sistemas receptores verifiquem autenticidade da mensagem

DMARC (Domain-based Message Authentication, Reporting and Conformance)

- Baseia-se em SPF e DKIM para proteção abrangente de domínio

- Fornece instruções de política para lidar com falhas de autenticação

- Gera relatórios detalhados para monitoramento de segurança e evidência de conformidade

MTA-STS (Mail Transfer Agent Strict Transport Security)

- Impõe conexões seguras e validação de certificado para entrega de email

- Previne ataques man-in-the-middle durante transmissão de email

- Complementa DMARC protegendo a camada de transporte

TLS-RPT (TLS Reporting)

- Fornece visibilidade em falhas de conexão TLS e questões de segurança

- Permite monitoramento da eficácia da criptografia de email

- Suporta relatórios de conformidade para medidas de segurança de transporte

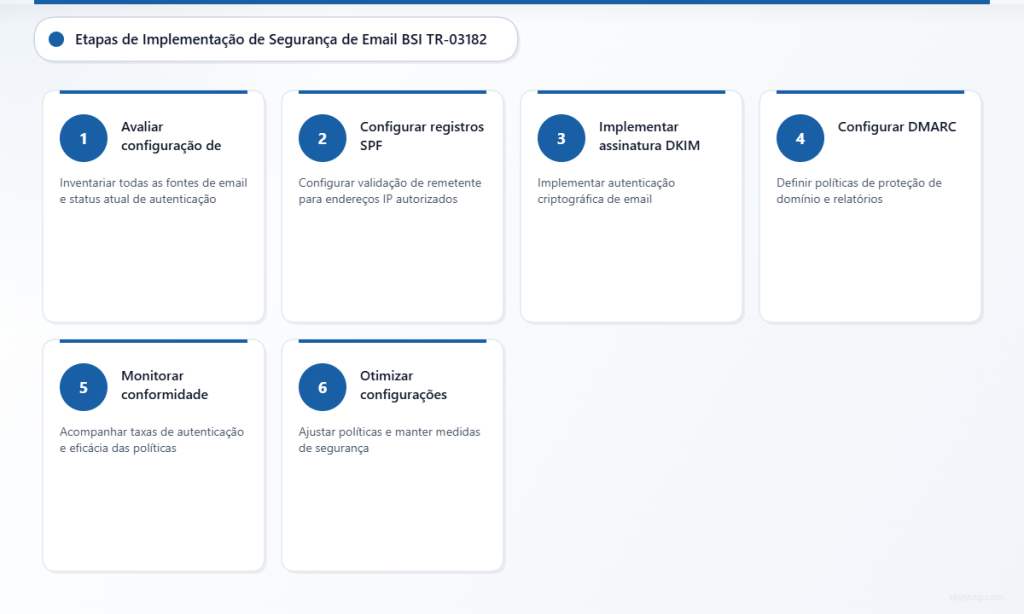

II. Passo 1: Conduzir Avaliação da Infraestrutura de Email

Antes de implementar controles de segurança de email BSI TR-03182 e TR-03108, as organizações devem avaliar completamente sua infraestrutura de email atual e status de autenticação.

Inventariar Fontes de Email

Documente todos os sistemas autorizados a enviar email em nome de sua organização:

- Servidores de email principais e sistemas Exchange

- Plataformas de automação de marketing e sistemas CRM

- Aplicações em nuvem com capacidades de notificação por email

- Serviços de terceiros enviando emails transacionais

- Sistemas de backup e recuperação de desastres de email

Analisar Status Atual de Autenticação

Use ferramentas de consulta DNS para verificar registros de autenticação de email existentes:

dig TXT domain.com | grep "v=spf1"

dig TXT _dmarc.domain.com

dig TXT selector._domainkey.domain.comRevise cabeçalhos de autenticação em emails recebidos para entender taxas atuais de alinhamento SPF e DKIM. Esta avaliação de linha de base ajuda a identificar lacunas de autenticação que devem ser abordadas para conformidade BSI TR-03182 e TR-03108.

Documentar Fluxos de Email

Mapeie todos os fluxos legítimos de email através de sua infraestrutura, incluindo:

- Comunicações internas de usuário e notificações de sistema automatizadas

- Comunicações voltadas ao cliente e sistemas de tickets de suporte

- Comunicações de parceiros comerciais e notificações de fornecedores

- Comunicações de emergência e procedimentos de resposta a incidentes

III. Passo 2: Implementar Registros SPF para Validação de Remetente

A configuração adequada de SPF forma a base da implementação de segurança de email BSI TR-03182 e TR-03108. Registros SPF devem refletir com precisão todas as fontes de envio autorizadas enquanto mantêm políticas de validação rigorosas.

Configurar Registros SPF Abrangentes

Crie registros SPF que incluam todas as fontes de email legítimas identificadas durante sua avaliação de infraestrutura:

v=spf1 include:_spf.google.com include:mailgun.org ip4:203.0.113.0/24 -allDiretrizes de Mecanismo SPF:

- Use mecanismos “include:” para serviços de terceiros com registros SPF estabelecidos

- Especifique endereços IP individuais com “ip4:” para servidores de email dedicados

- Implemente “~all” (falha suave) inicialmente durante fases de teste

- Faça a transição para “-all” (falha rígida) uma vez que todas as fontes legítimas sejam verificadas

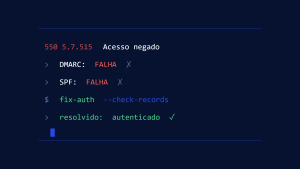

Validar Implementação SPF

Teste registros SPF usando múltiplas ferramentas de validação e monitore métricas de entrega de email. Envie emails de teste de todas as fontes autorizadas e verifique autenticação SPF adequada em cabeçalhos de mensagem.

Monitore taxas de rejeição e falhas de entrega durante a implementação SPF para identificar quaisquer fontes legítimas que foram inadvertidamente excluídas das políticas de autenticação.

IV. Passo 3: Implantar Infraestrutura de Assinatura DKIM

A implementação DKIM fornece autenticação criptográfica que suporta os objetivos de segurança de email BSI TR-03182 e TR-03108. As organizações devem configurar assinatura DKIM para todas as fontes de email de saída.

Gerar Pares de Chaves DKIM

Crie pares de chaves DKIM únicos para cada domínio e seletor de envio:

- Use chaves RSA de 2048 bits para segurança criptográfica forte

- Gere pares de chaves separados para diferentes fontes de email quando possível

- Implemente procedimentos de rotação de chaves para manutenção contínua de segurança

Configurar Registros DNS DKIM

Publique chaves públicas DKIM no DNS usando o formato de seletor padrão:

selector1._domainkey.domain.com TXT "v=DKIM1; k=rsa; p=MIGfMA0GCSqGSIb3DQEBAQUAA..."Habilitar Assinatura DKIM

Configure todos os sistemas de email para assinar mensagens de saída com chaves DKIM apropriadas:

- Servidores de email devem assinar mensagens com chaves privadas correspondentes

- Serviços de terceiros requerem configuração DKIM através de interfaces administrativas

- Teste assinaturas DKIM usando validadores de autenticação de email

V. Passo 4: Configurar Políticas DMARC para Proteção de Domínio

A implementação DMARC representa a culminação da implantação de autenticação de email BSI TR-03182 e TR-03108. A configuração adequada de DMARC fornece proteção baseada em política contra falsificação de domínio enquanto gera dados de relatórios de conformidade.

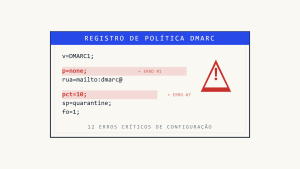

Começar com Modo de Monitoramento

Implante políticas DMARC iniciais em modo de monitoramento para coletar dados de autenticação sem impactar a entrega de email:

_dmarc.domain.com TXT "v=DMARC1; p=none; rua=mailto:[email protected]; ruf=mailto:[email protected]; sp=none; adkim=r; aspf=r;"Parâmetros de Política:

- p=none: Monitorar autenticação sem aplicação

- rua=: Destino de relatório agregado para resumos diários de autenticação

- ruf=: Destino de relatório forense para análise detalhada de falhas

- adkim=r, aspf=r: Alinhamento relaxado para implantação inicial

Analisar Relatórios DMARC

Skysnag Protect fornece capacidades abrangentes de análise de relatórios DMARC que ajudam organizações a entender seu panorama de autenticação de email e identificar lacunas de segurança. A plataforma processa relatórios agregados e forenses para fornecer insights acionáveis para conformidade BSI TR-03182 e TR-03108.

Monitore relatórios DMARC por várias semanas para identificar:

- Taxas de sucesso de autenticação em todas as fontes de email

- Remetentes legítimos falhando na validação SPF ou DKIM

- Tentativas potenciais de falsificação e atividade de envio não autorizada

- Serviços de terceiros requerendo configuração adicional de autenticação

Implementar Políticas de Aplicação

Após alcançar altas taxas de sucesso de autenticação, faça a transição para políticas de aplicação:

_dmarc.domain.com TXT "v=DMARC1; p=quarantine; rua=mailto:[email protected]; ruf=mailto:[email protected]; sp=quarantine; adkim=s; aspf=s; pct=100;"Progrida através dos níveis de aplicação de política:

- p=quarantine: Tratar mensagens falhando como suspeitas

- p=reject: Bloquear mensagens falhando inteiramente

- Alinhamento rigoroso (adkim=s, aspf=s): Requer correspondência exata de domínio

VI. Passo 5: Estabelecer Monitoramento e Relatórios de Conformidade

A conformidade BSI TR-03182 e TR-03108 requer monitoramento contínuo da eficácia da autenticação de email e capacidades de detecção de incidentes de segurança.

Configurar Processamento Automatizado de Relatórios

Implemente sistemas para processar e analisar automaticamente relatórios DMARC:

- Analisar relatórios agregados para análise de tendências de autenticação

- Alertar sobre relatórios forenses indicando potenciais incidentes de segurança

- Gerar painéis de conformidade mostrando taxas de sucesso de autenticação

- Arquivar relatórios para trilha de auditoria e evidência de conformidade

Criar Procedimentos de Monitoramento de Segurança

Estabeleça procedimentos operacionais para responder a falhas de autenticação de email:

- Investigar relatórios forenses para tentativas potenciais de falsificação

- Atualizar registros SPF e DKIM quando novas fontes de email são implantadas

- Monitorar status de autenticação de serviços de terceiros e mudanças de política

- Coordenar procedimentos de resposta a incidentes para eventos de segurança de email

Documentar Evidência de Conformidade

Mantenha documentação abrangente da implementação de segurança de email BSI TR-03182 e TR-03108:

- Registros de configuração para políticas SPF, DKIM e DMARC

- Relatórios de taxa de sucesso de autenticação e análise de tendências

- Logs de resposta a incidentes para eventos de segurança de email

- Procedimentos de revisão e atualização de política com fluxos de aprovação

VII. Passo 6: Manter e Otimizar Autenticação de Email

A manutenção contínua garante eficácia continuada dos controles de segurança de email BSI TR-03182 e TR-03108 à medida que a infraestrutura organizacional evolui.

Revisões Regulares de Política

Programe revisões trimestrais de políticas de autenticação de email:

- Verificar que todas as fontes de email legítimas mantenham autenticação adequada

- Remover includes SPF obsoletos e seletores DKIM para sistemas descomissionados

- Avaliar eficácia da política DMARC e considerar apertar a aplicação

- Atualizar documentação refletindo mudanças de infraestrutura

Rotação de Chaves e Atualizações de Segurança

Implemente procedimentos regulares de manutenção de segurança:

- Rotacionar chaves DKIM anualmente ou quando incidentes de segurança ocorrem

- Monitorar novos padrões de autenticação de email e melhores práticas

- Atualizar valores TTL de DNS para permitir mudanças rápidas de política quando necessário

- Testar procedimentos de recuperação de desastres incluindo restauração de autenticação de email

De acordo com a Agência de Segurança Cibernética e de Infraestrutura (CISA), organizações com autenticação de email abrangente veem taxas de sucesso significativamente reduzidas para campanhas de phishing direcionadas aos seus domínios.

VIII. Considerações Avançadas de Implementação BSI TR-03182 & TR-03108

Organizações Multi-Domínio

Grandes organizações alemãs frequentemente gerenciam múltiplos domínios requerendo políticas coordenadas de autenticação de email:

- Implementar políticas de autenticação consistentes em todos os domínios organizacionais

- Configurar relatórios DMARC centralizados para monitoramento unificado de segurança

- Coordenar políticas de subdomínio (sp=) com padrões de uso de email organizacional

- Estabelecer procedimentos de delegação para gerenciamento de domínio de subsidiárias

Integração de Serviços em Nuvem

Organizações modernas dependem fortemente de serviços em nuvem que devem integrar com estruturas de segurança de email BSI TR-03182 e TR-03108:

- Configurar registros SPF para incluir todos os serviços de email baseados em nuvem

- Coordenar assinatura DKIM entre provedores de nuvem e domínios organizacionais

- Implementar políticas DMARC que acomodem padrões de autenticação de serviços em nuvem

- Monitorar mudanças de política de serviços em nuvem que possam impactar alinhamento de autenticação

Requisitos de Comunicação Internacional

Organizações alemãs com operações internacionais devem equilibrar conformidade BSI TR-03182 e TR-03108 com necessidades globais de comunicação por email:

- Considerar requisitos regionais de entrega de email ao implementar políticas DMARC rigorosas

- Coordenar com subsidiárias internacionais para políticas de autenticação consistentes

- Monitorar taxas de sucesso de autenticação de email transfronteiriço

- Documentar estruturas de conformidade em diferentes jurisdições

IX. Principais Pontos

Implementar conformidade de segurança de email BSI TR-03182 e TR-03108 requer uma abordagem sistemática para implantação de autenticação de email e monitoramento contínuo. As organizações devem avaliar completamente sua infraestrutura de email, implementar autenticação SPF e DKIM abrangente, e implantar políticas DMARC com níveis apropriados de monitoramento e aplicação.

O sucesso depende de planejamento cuidadoso, implementação em fases e monitoramento contínuo da eficácia da autenticação. Skysnag Protect fornece as capacidades avançadas de análise e relatórios DMARC necessárias para manter conformidade BSI TR-03182 e TR-03108 enquanto protege contra ameaças de segurança baseadas em email em evolução.

O investimento em autenticação adequada de email paga dividendos através de taxas reduzidas de sucesso de phishing, melhor capacidade de entrega de email e conformidade demonstrável com as melhores práticas alemãs de cibersegurança. Organizações que implementam esses controles se posicionam para defender contra ameaças sofisticadas de email enquanto atendem expectativas regulatórias em evolução.

Pronto para implementar segurança de email compatível com BSI TR-03182 e TR-03108? Comece com Skysnag Protect para implantar monitoramento DMARC abrangente e alcançar conformidade robusta de autenticação de email.