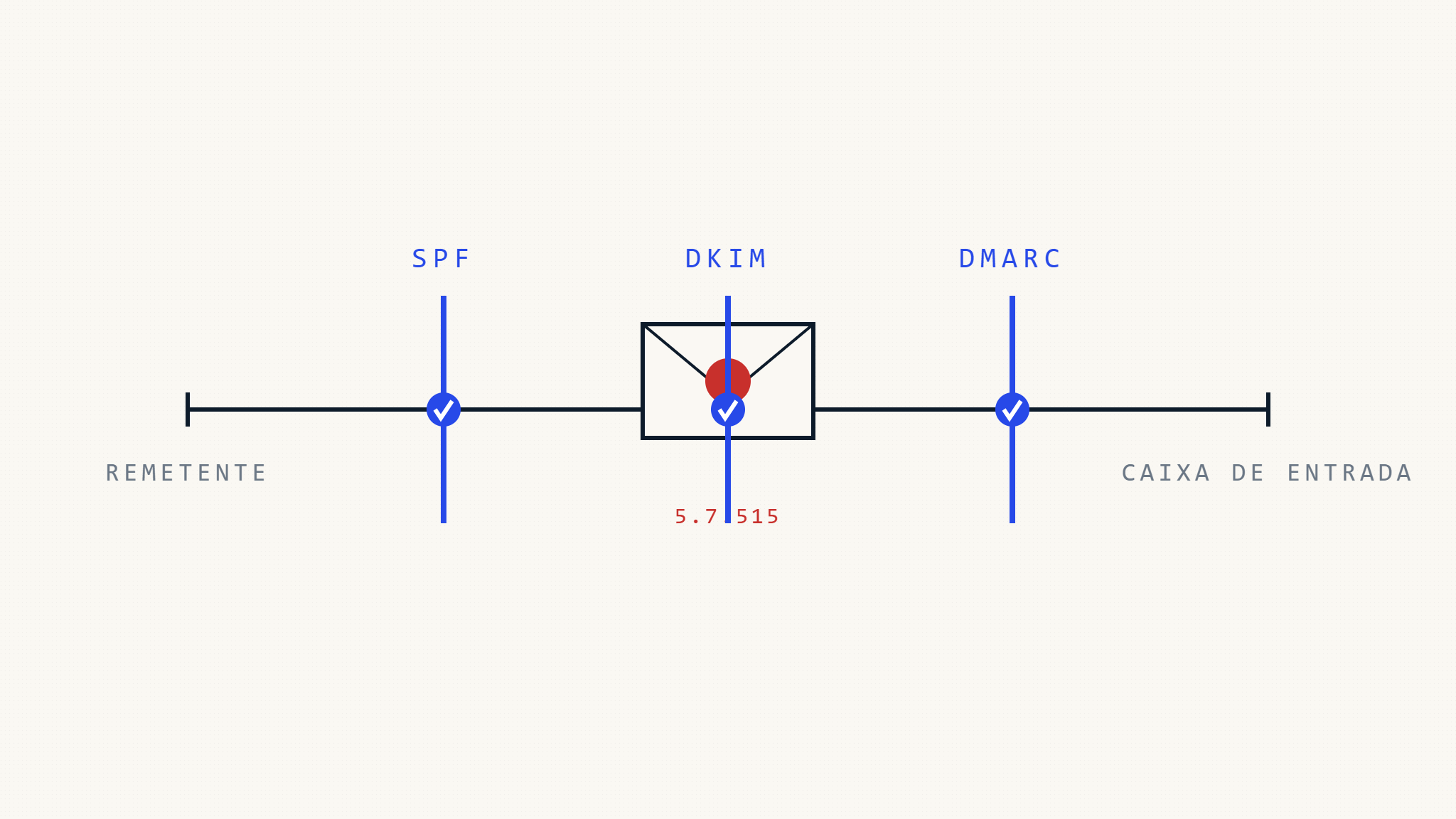

O código de erro SMTP 5.7.515 se tornou cada vez mais comum conforme os provedores de email fortalecem seus requisitos de autenticação. Este erro normalmente aparece quando seu email falha nas verificações de autenticação, impedindo a entrega nas caixas de entrada dos destinatários. Entender como resolver erros 5.7.515 através da configuração adequada do DMARC é essencial para manter uma entrega de email confiável no ambiente atual focado em segurança.

I. Entendendo os Erros de Autenticação SMTP 5.7.515

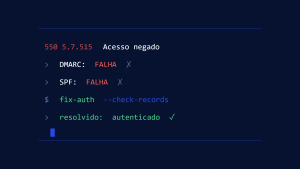

SMTP 5.7.515 é um código de falha permanente que indica “Acesso negado, mensagem recusada devido a falha de autenticação.” Este erro ocorre quando o servidor de email de recebimento rejeita sua mensagem porque ela falha em uma ou mais verificações de autenticação, mais comumente:

- Falha de autenticação SPF (Sender Policy Framework)

- Falha na verificação de assinatura DKIM (DomainKeys Identified Mail)

- Violação de política DMARC

- Problemas de reputação de IP

O erro normalmente se manifesta com mensagens como:

- “5.7.515 Authentication required”

- “Access denied, message refused due to security policy”

- “Message rejected due to authentication failure”

Provedores de email como Microsoft 365, Gmail e Yahoo implementaram requisitos de autenticação mais rigorosos para combater tentativas de spoofing e phishing. Quando seu domínio não possui autenticação adequada ou tem registros desalinhados, emails legítimos podem disparar erros 5.7.515.

II. Causas Comuns dos Erros 5.7.515

Registros SPF Ausentes ou Configurados Incorretamente

Registros SPF especificam quais endereços IP estão autorizados a enviar email para seu domínio. Sem a configuração adequada do SPF, os servidores de recebimento não podem verificar se seus emails se originam de fontes legítimas.

Problemas típicos de SPF incluem:

- Nenhum registro SPF publicado no DNS

- Registro SPF excedendo o limite de 10 consultas DNS

- Declarações include ausentes para serviços de email de terceiros

- Sintaxe incorreta de mecanismo (ip4, include, all)

Problemas de Assinatura DKIM

DKIM adiciona assinaturas criptográficas aos cabeçalhos de email, permitindo que os servidores de recebimento verifiquem a autenticidade e integridade da mensagem.

Falhas comuns de DKIM:

- Assinaturas DKIM ausentes em mensagens de saída

- Chaves DKIM expiradas ou inválidas no DNS

- Incompatibilidades de seletor DKIM entre email e registros DNS

- Falhas de verificação de hash do corpo devido à modificação da mensagem

Violações de Política DMARC

DMARC se baseia em SPF e DKIM, fornecendo instruções de política para lidar com falhas de autenticação. Uma política DMARC rigorosa pode causar erros 5.7.515 quando o alinhamento SPF ou DKIM falha.

Causas relacionadas ao DMARC:

- Política DMARC definida como “quarantine” ou “reject” sem autenticação adequada

- Falhas de alinhamento de domínio (domínios SPF ou DKIM não correspondem ao cabeçalho From)

- Emails encaminhados falhando nas verificações DMARC

- Problemas de herança de política de subdomínio

III. Guia de Resolução Passo a Passo

Passo 1: Verificar Seu Registro SPF

Primeiro, verifique se seu domínio possui um registro SPF e se está configurado corretamente.

Verificar a existência do registro SPF:

nslookup -type=TXT seudominio.comProcure por um registro TXT que comece com “v=spf1”. Se nenhum registro SPF existir, você precisará criar um.

Criar um registro SPF básico:

v=spf1 include:_spf.google.com include:spf.protection.outlook.com ~allEste exemplo autoriza o Google Workspace e Microsoft 365 a enviar email para seu domínio. Ajuste as declarações include baseadas em seus provedores de email.

Considerações importantes do SPF:

- Use “~all” (softfail) durante os testes, depois atualize para “-all” (hardfail) quando confirmado que está funcionando

- Evite exceder 10 consultas DNS consolidando declarações include

- Inclua todas as fontes de email legítimas (plataformas de marketing, serviços de notificação, etc.)

Passo 2: Configurar Autenticação DKIM

DKIM requer gerar pares de chaves e publicar chaves públicas no DNS enquanto configura seu sistema de email para assinar mensagens de saída.

Para Google Workspace:

- Acesse o Console Admin → Apps → Google Workspace → Gmail

- Navegue até as configurações “Authenticate email”

- Gere nova chave DKIM para seu domínio

- Copie o registro DNS fornecido e adicione ao DNS do seu domínio

Para Microsoft 365:

- Acesse Microsoft 365 Admin Center → Security → Email authentication

- Selecione seu domínio e habilite a assinatura DKIM

- Copie os dois registros CNAME fornecidos

- Adicione os registros CNAME à sua configuração DNS

Verificar configuração DKIM:

nslookup -type=TXT selector1._domainkey.seudominio.comSubstitua “selector1” pelo seu seletor DKIM real e verifique se a chave pública aparece no DNS.

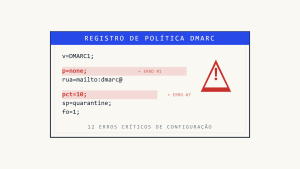

Passo 3: Implementar Política DMARC

DMARC fornece a estrutura para coordenar a autenticação SPF e DKIM enquanto oferece controle sobre a aplicação da política.

Começar com uma política DMARC de monitoramento:

v=DMARC1; p=none; rua=mailto:[email protected]; ruf=mailto:[email protected]; sp=none; adkim=r; aspf=r;Componentes do registro DMARC:

v=DMARC1: Identificador de versãop=none: Política para domínio (none, quarantine, reject)rua=: Endereço de email para relatórios agregadosruf=: Endereço de email para relatórios forensessp=none: Política de subdomínioadkim=r: Modo de alinhamento DKIM (relaxed)aspf=r: Modo de alinhamento SPF (relaxed)

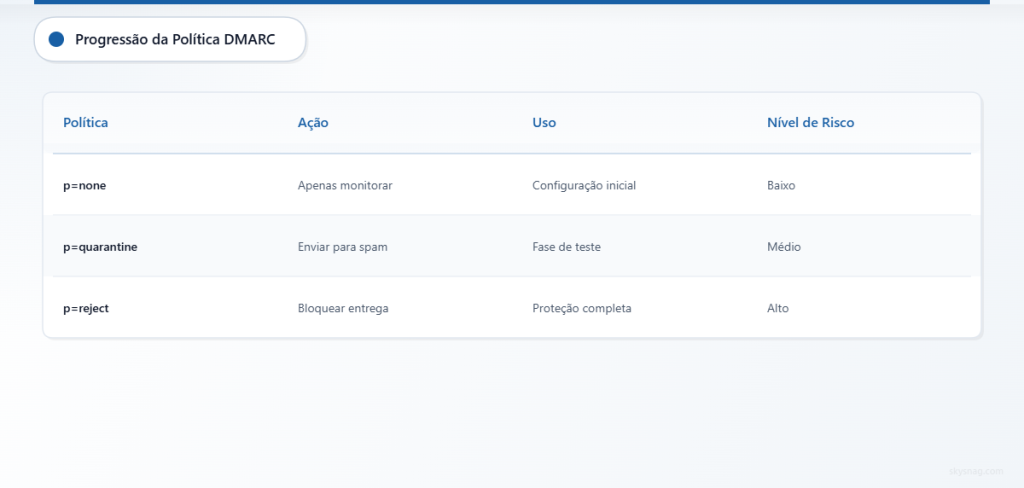

Aplicação gradual da política:

- Comece com

p=nonepara monitorar sem bloquear - Analise relatórios DMARC por 2-4 semanas

- Progrida para

p=quarantinecom implementação percentual (pct=25) - Eventualmente implemente

p=rejectpara proteção completa

Passo 4: Resolver Problemas de Alinhamento de Domínio

O alinhamento de domínio garante que o domínio no cabeçalho From se alinhe com domínios autenticados por SPF ou DKIM.

Requisitos de alinhamento SPF:

- O domínio Return-Path deve corresponder ou ser um subdomínio do domínio do cabeçalho From

- Use alinhamento relaxado (

aspf=r) para permitir correspondências de subdomínio - Configure seu sistema de email para usar endereços return-path alinhados

Considerações de alinhamento DKIM:

- O domínio da assinatura DKIM (parâmetro d=) deve se alinhar com o domínio do cabeçalho From

- Alinhamento relaxado permite correspondências de subdomínio

- Garanta uso consistente de domínio em toda a infraestrutura de email

Passo 5: Monitorar e Validar Mudanças

Após implementar registros de autenticação, monitore a entrega de email e os resultados de autenticação.

Usar ferramentas de teste de email:

- Envie emails de teste para vários provedores (Gmail, Outlook, Yahoo)

- Verifique cabeçalhos de mensagem para resultados de autenticação

- Verifique status de aprovação SPF, DKIM e DMARC

Monitorar relatórios DMARC:

Relatórios agregados DMARC fornecem insights sobre desempenho de autenticação e problemas potenciais. Métricas importantes para acompanhar incluem:

- Taxas de aprovação de autenticação para SPF e DKIM

- Taxas de sucesso de alinhamento de domínio

- Fontes de falha de autenticação

- Razões de substituição de política

IV. Técnicas Avançadas de Solução de Problemas

Analisando Cabeçalhos de Email

Cabeçalhos de email contêm resultados de autenticação que ajudam a diagnosticar erros 5.7.515. Procure por cabeçalhos como:

Authentication-Results: spf=pass smtp.mailfrom=seudominio.com;

dkim=pass [email protected];

dmarc=pass (policy=none) header.from=seudominio.comAutenticação falha aparece como:

Authentication-Results: spf=fail smtp.mailfrom=seudominio.com;

dkim=fail [email protected];

dmarc=fail (policy=quarantine)Lidando com Serviços de Email de Terceiros

Serviços de terceiros (plataformas de marketing, sistemas de notificação, ferramentas CRM) frequentemente causam falhas de autenticação quando não configurados adequadamente.

Melhores práticas para serviços de terceiros:

- Adicionar IPs do provedor de serviços ao registro SPF usando declarações include

- Configurar assinatura DKIM através do provedor de serviços

- Usar subdomínios dedicados para email em massa (marketing.seudominio.com)

- Implementar políticas DMARC de subdomínio

Considerações sobre Encaminhamento de Email

O encaminhamento de email pode quebrar a autenticação DMARC porque mensagens encaminhadas mantêm o cabeçalho From original enquanto mudam o endereço IP de envio.

Soluções de encaminhamento:

- Usar SRS (Sender Rewriting Scheme) para compatibilidade SPF

- Implementar ARC (Authenticated Received Chain) para preservação DMARC

- Considerar métodos alternativos de encaminhamento que preservem a autenticação

V. Skysnag Protect: Gerenciamento Abrangente de Autenticação de Email

Gerenciar autenticação de email em múltiplos domínios e serviços pode se tornar complexo. Skysnag Protect simplifica a implementação DMARC e o gerenciamento contínuo através de monitoramento automatizado e recomendações de política.

Skysnag Protect oferece:

- Geração automatizada de registros DMARC com configurações de alinhamento apropriadas

- Monitoramento de autenticação em tempo real para detectar gatilhos 5.7.515

- Relatórios abrangentes para desempenho SPF, DKIM e DMARC

- Recomendações de otimização de política baseadas em sua infraestrutura de email

- Sistemas de alerta para falhas de autenticação e violações de política

A plataforma ajuda organizações a progredir do monitoramento DMARC para aplicação mantendo a entregabilidade de email e reduzindo o risco de falhas de entrega relacionadas à autenticação.

VI. Prevenção e Manutenção Contínua

Auditorias Regulares de Autenticação

Conduza revisões mensais da sua configuração de autenticação de email:

- Verificar se registros SPF incluem todas as fontes de envio autorizadas

- Confirmar que assinaturas DKIM são válidas e chaves não expiraram

- Revisar relatórios DMARC para tendências de autenticação

- Testar entrega de email para provedores principais

Procedimentos de Gerenciamento de Mudanças

Implementar processos para gerenciar mudanças na infraestrutura de email:

- Atualizar registros SPF ao adicionar novos serviços de email

- Rotacionar chaves DKIM de acordo com melhores práticas de segurança

- Coordenar mudanças de política DMARC com stakeholders

- Documentar todas as mudanças de configuração de autenticação

Monitoramento e Alertas

Estabelecer sistemas de monitoramento para detectar problemas de autenticação antes que impactem usuários:

- Configurar alertas para falhas de política DMARC

- Monitorar taxas de rejeição e métricas de entrega

- Acompanhar taxas de aprovação de autenticação em fontes de email

- Implementar testes automatizados de autenticação de email

VII. Principais Conclusões

Resolver erros de autenticação SMTP 5.7.515 requer uma abordagem sistemática para implementação de autenticação de email. Comece estabelecendo registros SPF adequados, configure assinatura DKIM e implemente políticas DMARC com aplicação gradual. Monitoramento e manutenção regulares garantem entregabilidade de email continuada enquanto protegem seu domínio de ataques de spoofing.

A chave para prevenir erros 5.7.515 está em autenticação abrangente de email que se alinha com requisitos de segurança modernos. Ao configurar adequadamente SPF, DKIM e DMARC, organizações podem garantir entrega confiável de email enquanto demonstram compromisso com melhores práticas de segurança de email.

Pronto para eliminar erros de autenticação 5.7.515 e melhorar sua entregabilidade de email? Skysnag Protect fornece as ferramentas e expertise necessárias para implementar autenticação robusta de email que previne falhas de entrega enquanto protege a reputação do seu domínio.