A conformidade SOC 2 Tipo II exige controles de segurança que protejam dados sensíveis durante todo o seu ciclo de vida. Os sistemas de email apresentam um desafio particular eles são tanto essenciais para transmissão de dados quanto vetores frequentes de ataques. Para equipes de conformidade trabalhando em direção à certificação SOC 2, os controles de segurança de email devem se alinhar aos Critérios de Serviços Confiáveis enquanto abordam riscos operacionais reais.

Esta lista de verificação ajuda equipes de TI e conformidade a implementar controles de segurança de email que fortaleçam os programas SOC 2. A abordagem foca em passos práticos que os auditores reconhecem e que as equipes de segurança podem realmente manter.

I. Compreendendo os Requisitos de Segurança de Email SOC 2

O SOC 2 avalia controles através de cinco Critérios de Serviços Confiáveis: Segurança, Disponibilidade, Integridade de Processamento, Confidencialidade e Privacidade. O framework não exige tecnologias específicas de email, mas exige controles que previnem acesso não autorizado e mantêm a integridade dos dados.

Os controles de autenticação de email DMARC, SPF e DKIM apoiam diretamente os objetivos SOC 2. Eles previnem spoofing de domínio e protegem a integridade da transmissão de dados, demonstrando seu compromisso com o critério de Segurança ao reduzir riscos de phishing e bloquear comunicações não autorizadas.

O Relatório de Crime na Internet do FBI mostra que compromissos de email empresarial causaram $2,9 bilhões em perdas. A maioria das organizações que buscam certificação SOC 2 incluem autenticação de email em seu portfólio de evidências, mas muitas implementam esses controles de forma incorreta ou incompleta.

II. Avaliação: Postura Atual de Segurança de Email

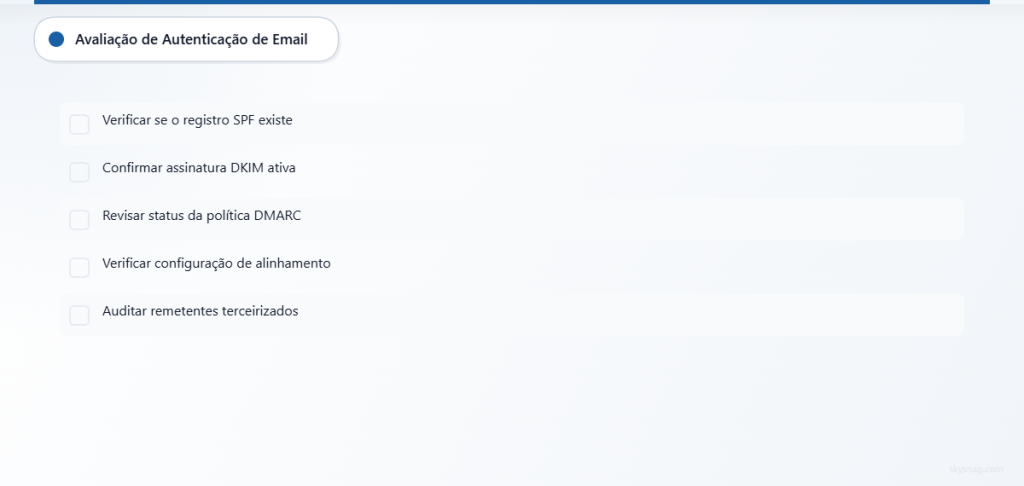

Status de Autenticação de Email

- [ ] Análise de Registro SPF: Verificar se o registro SPF atual existe e inclui todas as fontes de envio autorizadas

- [ ] Implementação DKIM: Confirmar que a assinatura DKIM está ativa para todos os domínios de email de saída

- [ ] Revisão da Política DMARC: Avaliar o status atual da política DMARC (nenhuma, quarentena ou rejeição)

- [ ] Alinhamento de Autenticação: Avaliar o alinhamento SPF e DKIM com os requisitos DMARC

- [ ] Auditoria de Remetentes Terceiros: Identificar todos os serviços legítimos de email de terceiros que requerem autorização

Avaliação de Controles de Segurança

- [ ] Controles de Acesso: Documentar acesso de administradores do sistema de email e processos de aprovação

- [ ] Status de Criptografia: Verificar criptografia TLS para transmissão de email e proteção em repouso

- [ ] Capacidades de Monitoramento: Avaliar sistemas atuais de monitoramento e alertas de segurança de email

- [ ] Resposta a Incidentes: Revisar procedimentos e documentação de incidentes de segurança relacionados ao email

- [ ] Classificação de Dados: Avaliar como o manuseio de dados sensíveis se alinha às políticas de uso de email

Documentação de Conformidade

- [ ] Documentação de Políticas: Revisar políticas de segurança de email para alinhamento SOC 2

- [ ] Evidência de Controles: Inventariar documentação existente de controles de segurança de email

- [ ] Gestão de Fornecedores: Avaliar status de conformidade SOC 2 do provedor de serviços de email

- [ ] Avaliação de Riscos: Documentar riscos relacionados ao email e estratégias de mitigação

- [ ] Registros de Treinamento: Verificar se o treinamento de conscientização de segurança inclui componentes de segurança de email

III. Ações: Implementando Controles de Segurança de Email SOC 2

Implementação de Autenticação de Email

Configuração SPF

- [ ] Criar registro SPF incluindo todos os endereços IP e domínios autorizados

- [ ] Implementar mecanismo SPF “~all” ou “-all” para rejeição de remetentes não autorizados

- [ ] Documentar mudanças no registro SPF e manter inventário de remetentes autorizados

- [ ] Testar validação SPF usando ferramentas de teste de autenticação de email

- [ ] Estabelecer procedimentos de revisão e atualização do registro SPF

A maioria das organizações subestima a complexidade de manter registros SPF precisos. Serviços de terceiros frequentemente mudam endereços IP sem aviso, quebrando a autenticação. Construa processos de revisão regulares em seus procedimentos de gestão de mudanças.

Implantação DKIM

- [ ] Gerar pares de chaves DKIM para todos os domínios de envio

- [ ] Configurar assinatura DKIM em servidores de email ou provedores de serviços

- [ ] Publicar chaves públicas DKIM em registros DNS TXT

- [ ] Implementar procedimentos de rotação de chaves para segurança contínua

- [ ] Monitorar taxas de validação de assinatura DKIM e falhas

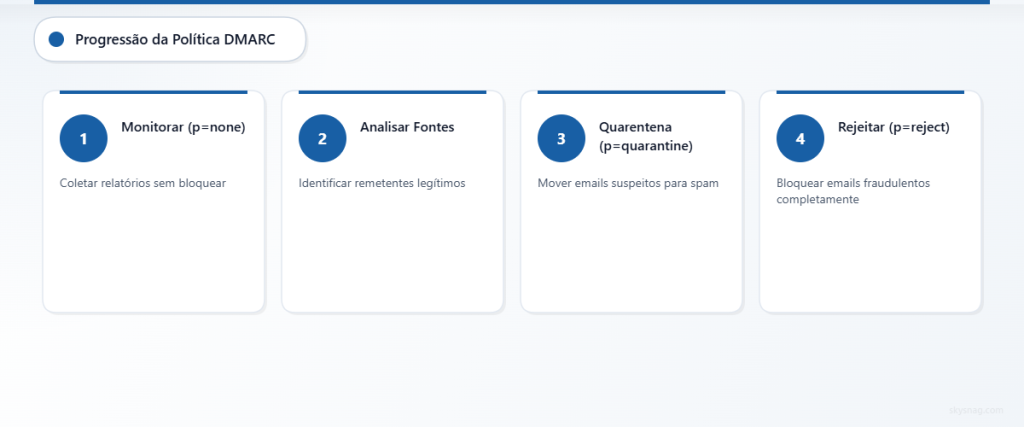

Aplicação de Política DMARC

- [ ] Começar com política DMARC “p=none” para monitoramento inicial

- [ ] Analisar relatórios DMARC para identificar fontes legítimas e fraudulentas de email

- [ ] Progredir para “p=quarantine” após validar fluxos legítimos de email

- [ ] Implementar política “p=reject” para proteção máxima quando pronto

- [ ] Configurar relatórios agregados e forenses para monitoramento contínuo

A implementação DMARC frequentemente para na fase de monitoramento. As organizações coletam relatórios mas nunca os analisam sistematicamente. Sem essa análise, você não pode avançar com segurança para políticas de aplicação que realmente bloqueiam emails fraudulentos.

Controle de Acesso e Monitoramento

Controles Administrativos

- [ ] Implementar autenticação multifator para todos os administradores do sistema de email

- [ ] Documentar controles de acesso baseados em funções para gestão do sistema de email

- [ ] Estabelecer fluxos de trabalho de aprovação para mudanças de configuração do sistema de email

- [ ] Criar logs de auditoria para todos os acessos e modificações administrativas

- [ ] Implementar revisões regulares de acesso e procedimentos de desprovisionamento

Monitoramento de Segurança

- [ ] Implantar ferramentas de monitoramento de segurança de email para detecção de ameaças

- [ ] Configurar alertas para padrões suspeitos de email e falhas de autenticação

- [ ] Implementar respostas automatizadas a incidentes detectados de segurança de email

- [ ] Estabelecer integração com gerenciamento de informações e eventos de segurança (SIEM)

- [ ] Criar dashboards para métricas de segurança de email e relatórios de conformidade

Documentação e Políticas

Desenvolvimento de Políticas

- [ ] Criar ou atualizar políticas de segurança de email alinhadas aos requisitos SOC 2

- [ ] Documentar políticas de uso aceitável para sistemas de email e manuseio de dados

- [ ] Estabelecer procedimentos de resposta a incidentes específicos para eventos de segurança de email

- [ ] Criar procedimentos de gestão de fornecedores para provedores de serviços de email

- [ ] Desenvolver políticas de retenção e exclusão de dados para comunicações de email

Coleta de Evidências

- [ ] Implementar coleta automatizada de evidências de controles de segurança de email

- [ ] Criar relatórios regulares sobre efetividade da autenticação de email

- [ ] Documentar procedimentos de teste de controles de segurança e resultados

- [ ] Manter inventário de ferramentas e configurações de segurança de email

- [ ] Estabelecer medição e relatório de efetividade dos controles

Os auditores querem ver evidências de que os controles realmente funcionam, não apenas que existem. Muitas organizações conseguem demonstrar que têm políticas DMARC, mas lutam para mostrar que essas políticas bloqueiam efetivamente emails fraudulentos ou que monitoram falhas de autenticação consistentemente.

IV. Automatizar: Otimizando o Gerenciamento de Segurança de Email

Implementação de Monitoramento Contínuo

A segurança de email requer capacidades automatizadas de monitoramento e resposta. Processos manuais não escalam, e os auditores esperam monitoramento contínuo em vez de verificações periódicas.

Implemente sistemas que rastreiem o desempenho da autenticação de email, detectem violações de política e gerem evidências de conformidade automaticamente. Configure alertas para falhas de autenticação, novos remetentes não autorizados e violações de política.

O Skysnag Comply fornece capacidades automatizadas de monitoramento e relatórios DMARC que apoiam os requisitos de evidência de conformidade SOC 2. A plataforma rastreia métricas de autenticação de email, identifica violações de política e gera relatórios detalhados adequados para revisão do auditor.

Esta abordagem proativa demonstra as capacidades de monitoramento contínuo que os auditores esperam em programas SOC 2 maduros.

Automação de Evidências de Conformidade

Estabeleça coleta e organização automatizada de evidências de conformidade de segurança de email. Isso inclui relatórios de autenticação, métricas de conformidade de política, documentação de resposta a incidentes e medições de efetividade de controles.

Implemente testes automatizados regulares de controles de autenticação de email para demonstrar efetividade contínua. documente esses testes e resultados como evidência de monitoramento contínuo de controles de segurança.

Crie dashboards automatizados que forneçam visibilidade em tempo real da postura de segurança de email e métricas de conformidade SOC 2. Esses dashboards apoiam tanto o gerenciamento operacional de segurança quanto solicitações de evidências do auditor.

V. Principais Conclusões

Os controles de segurança de email SOC 2 requerem implementação através de autenticação, controle de acesso, monitoramento e documentação. O sucesso depende de avaliação sistemática, implementação estruturada e automação contínua dos controles de segurança.

A autenticação de email através de SPF, DKIM e DMARC fornece proteção fundamental que apoia os objetivos do critério de Segurança SOC 2. No entanto, a qualidade da implementação importa mais do que simplesmente ter esses protocolos em vigor. Os controles devem realmente prevenir spoofing de domínio e proteger a integridade da transmissão de dados.

O monitoramento automatizado e a coleta de evidências otimizam a conformidade SOC 2 enquanto melhoram a postura real de segurança. Organizações que implementam controles de segurança de email sistematicamente se posicionam para auditorias SOC 2 bem-sucedidas enquanto reduzem riscos de segurança do mundo real.

A revisão regular e atualização dos controles de segurança de email garante efetividade contínua e alinhamento de conformidade. Esta abordagem sistemática apoia a certificação SOC 2 e objetivos organizacionais mais amplos de segurança.

Pronto para fortalecer sua postura de segurança de email SOC 2? O Skysnag Comply fornece monitoramento de autenticação de email e relatórios de conformidade para apoiar seus esforços de certificação SOC 2.