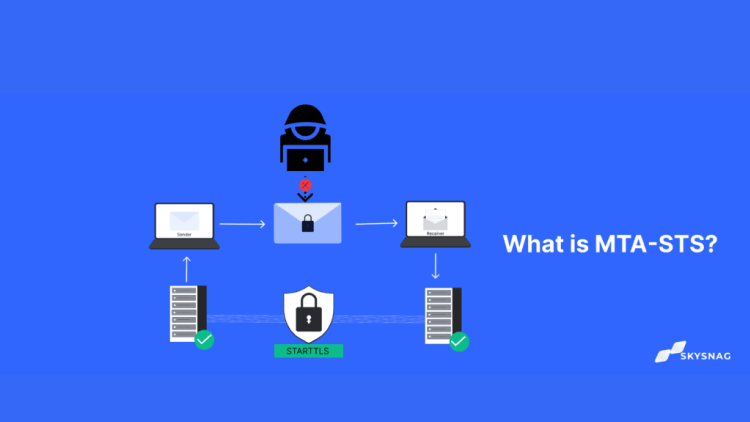

メール転送エージェント厳密転送セキュリティ(MTA-STS)は、RFC 8461で指定されたSMTPサーバーのセキュリティポリシーです。 そのポリシーにより、SMTPサーバーは自身がTLSをサポートしていることを宣言し、クライアントがサーバーに接続する際に使用しなければならないセキュリティポリシーのセットを指定することができます。 そのポリシーは、クライアントが特定の暗号スイートを使用したTLSを要求する、クライアントがサーバーの証明書を検証することを要求する、または特定のDNSレコードを確認してサーバーの正当性を確認することを要求する、といった方法で使用することができます。

I. MTA-STSの目的

メール転送エージェント厳密転送セキュリティ(MTA-STS)規格は、セキュリティトークンサービス(STS)と依存先パーティーの間でセキュリティトークンを安全に交換する方法を提供することを意図しています。 この規格はまた、セキュリティトークンサービス(STS)がセキュリティトークンを発行および交換する一貫した方法を提供することにより、一般的にセキュリティトークンの使用を促進することを意図しています。

II. MTA-STSはどのようにしてメールのセキュリティを向上させるのでしょうか?

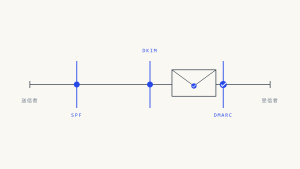

メール転送エージェント厳密転送セキュリティ(MTA-STS)は、SMTPのセキュリティ問題を減少させるための推奨されるメール認証基準です。MTAが安全にメールを送信するためにTLSを強制します。

その結果、MTA-STSはTLS暗号化をサポートするMTAからのメールのみを許可し、TLS暗号化をサポートするMXサイトにメールを送信します。

もし通信中の二つのSMTPサーバー間で暗号化接続が確立できない場合、そのメールは送信されず、代わりに安全でない接続を通じて送信されます。

III. MTA-STSを使用するために満たす必要がある条件

このセキュリティプロトコルを展開する前に満たす必要がある条件

- サーバーには有効なSSL証明書をインストールする必要があります。

- サーバーはTLS 1.2以上をサポートするように設定されている必要があります。

- サーバーはMTA-STSポリシーをサポートするように設定されている必要があります。

ドメインのパフォーマンスやMTA-STSポリシーの成功/失敗率を把握するためには、TLSレポートを実装する必要があります。 メールの流れに中断がないことを確認するために重要な洞察が生成されます。

IV. MTA-STSはどのように動作するのでしょうか?

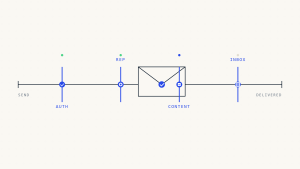

MTA-STSは、受信メールドメインがDNSを通じて宣言し、インバウンドメールに対してSTARTTLSを強制することを許可するポリシー施行メカニズムであり、送信者がそのポリシーを発見する仕組みを提供します。 MTA-STSは、標準のTLS証明書検証プロセスとDNSレコードの発見メカニズムを使用してポリシーを検証し、STARTTLSを強制します。

V. あなたのドメインにMTA-STSを有効にする

あなたのドメインでMTA-STSを有効にするには、以下の内容を持つDNSのTXTリソースレコードが必要です。

- “v” プロトコルバージョンは、現時点では値STSv1を認証します。

- “id“は、ポリシーの変更を追跡するために使用される1から32文字の英数字の文字列です。MTA-STSファイルに変更が加えられた場合は、この文字列を変更してください。

以下はそのようなレコードの例です:

_mta-sts.example.org. IN TXT “v=STSv1; id=202104012135;”

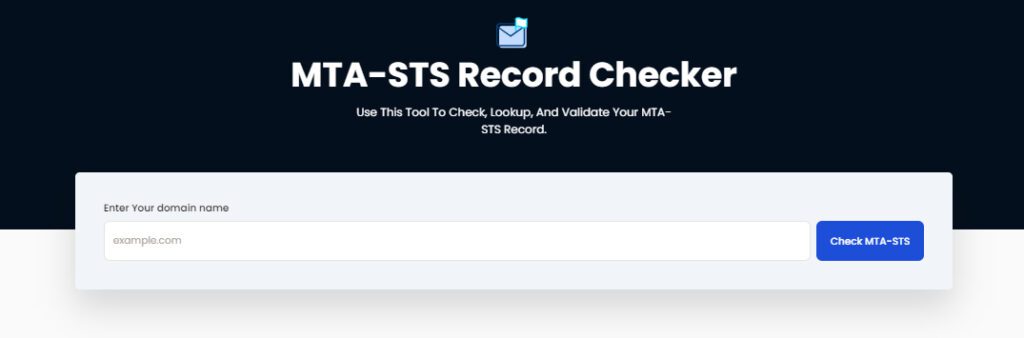

あなたのMTA-STSレコードを検証するために、無料のMTA-STSレコードチェッカーツールを使用してください。

VI. 結論

Skysnagは、バックグラウンドですべてを管理することであなたの生活を大幅に楽にします。自動化されたソフトウェアの支援を受けて、ビジネスで簡単にMTA-STSを設定できます。受信メールをTLS暗号化接続を介してあなたのドメインに送信することで、ビジネスメールを妨害することなく保護し、MITM攻撃を防止します。 今日無料トライアルを利用するために、このリンクを使用してSkysnagにサインアップしてください。