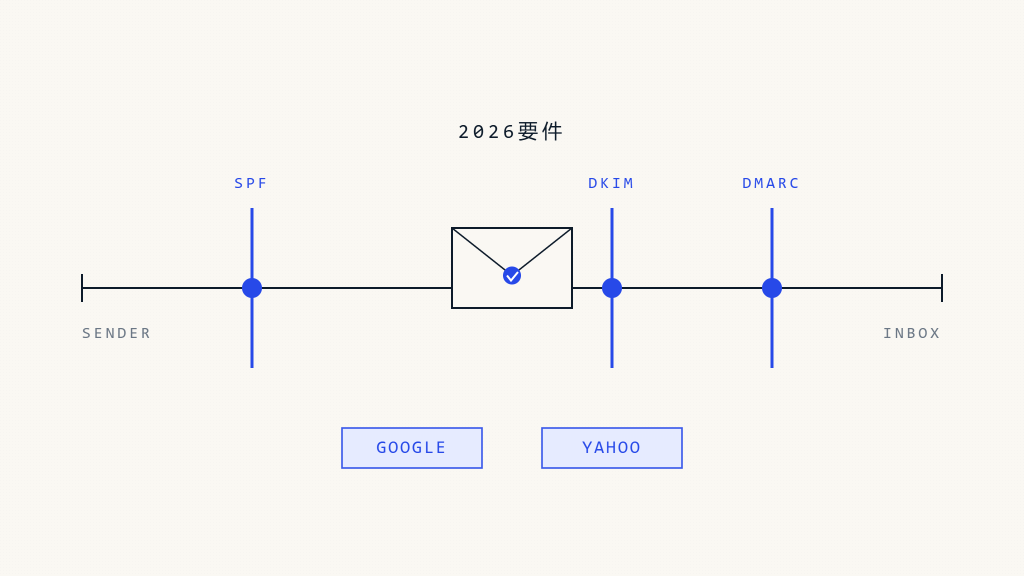

主要なメールプロバイダーは認証要件を強化し続けており、GoogleとYahooが大量メール送信者向けのより厳格なポリシー実装をリードしています。2026年を迎える中、組織は信頼性の高いメール配信性を維持し、ドメインレピュテーションを保護するために、進化するコンプライアンス基準に対応し続ける必要があります。

メール認証の環境はますます複雑になっており、新しい要件が定期的に展開されています。これらの基準を満たさない組織は、重大な配信問題、エンゲージメント率の低下、そして潜在的なセキュリティ脆弱性に直面します。この包括的なガイドは、2026年のGoogleとYahooのメール要件について知っておくべきすべてを網羅しています。

現在のGoogleとYahooメール認証要件

コア認証基準

GoogleとYahooの両方が、すべての大量送信者が従うべき必須の認証プロトコルを実装しています:

SPF(Sender Policy Framework)要件:

- DNSに公開された有効なSPFレコード

- 送信IPアドレスとの適切な連携

- SPFチェーンでのDNSルックアップが10回以下

- すべての送信元の明確な認証

DKIM(DomainKeys Identified Mail)基準:

- 最小1024ビット鍵長(2048ビット推奨)

- すべての送信メッセージでの有効なDKIM署名

- 適切な鍵の管理手順とローテーション

- 一貫性のある署名ドメインの連携

DMARC(Domain-based Message Authentication)ポリシー:

- 組織ドメインレベルでのDMARCポリシーの公開

- 大量送信者(5,000通/日以上)の最小ポリシー

p=quarantine - SPFとDKIMとの適切な連携

- DMARCレポートの定期的な監視

ボリューム別要件

GoogleとYahooは日次送信量に基づいて要件を差別化しています:

低ボリューム送信者(5,000通/日未満):

- SPF認証が必須

- DKIM署名を推奨

- 基本的なDMARCポリシーを推奨

大量送信者(5,000通/日以上):

- SPF、DKIM、DMARCの完全実装が必須

- DMARCポリシーは

p=quarantineまたはp=rejectに設定必要 - 専用IPアドレスを推奨

- 強化された監視とレポートが必要

ステップバイステップ コンプライアンス実装

ステップ1:現在のメール認証状況の評価

既存のメール認証設定の監査から始めます:

ドメイン分析:

- DNSルックアップツールを使用して現在のSPFレコードを確認

- すべての送信元でのDKIM署名実装の確認

- 既存のDMARCポリシーと連携率のレビュー

- すべての正規の送信元とIPアドレスの特定

ボリューム評価:

- すべてのシステムでの日次メール送信量の計算

- 異なるタイプのメール通信の分類

- すべてのサードパーティメールサービスと統合の記録

- メールフローと認証依存関係のマッピング

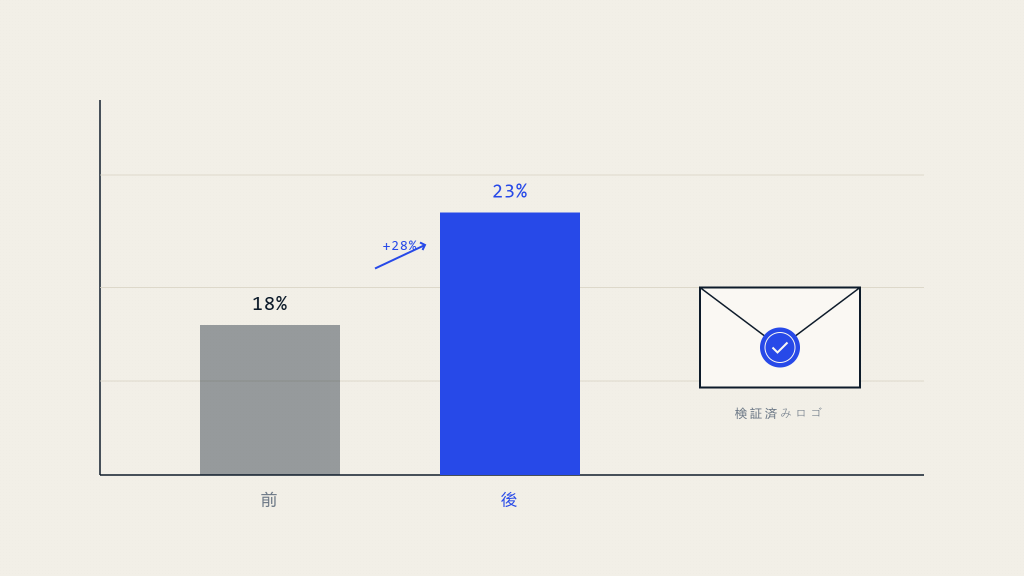

配信性レビュー:

- 現在の受信箱配置率の分析

- 最近の配信問題やバウンスのレビュー

- 主要プロバイダーでのドメインレピュテーションスコアの確認

- 認証関連の配信問題の特定

ステップ2:SPF認証の実装

適切なSPF設定は、メール認証の基盤を形成します:

SPFレコード作成:

v=spf1 include:_spf.google.com include:mailgun.org ip4:192.168.1.100 -allベストプラクティス:

- すべての正規の送信元を含める

- サードパーティサービスには

include:メカニズムを使用 - 専用送信インフラストラクチャのIPアドレスを指定

- 厳格なポリシー執行のため

-allで終了 - DNSルックアップを10クエリ制限内に保つ

避けるべき一般的な間違い:

- SPFレコードでの送信元の漏れ

- DNSルックアップ制限の超過

- 過度に許可的なメカニズムの使用

- インフラストラクチャ変更時のレコード更新の失敗

ステップ3:DKIM署名の展開

DKIMはメールメッセージの暗号化認証を提供します:

鍵生成プロセス:

- セキュリティ強化のため2048ビットRSA鍵ペアを生成

- 異なる送信元用の一意セレクターを作成

- DNS TXTレコードに公開鍵を公開

- 送信メッセージに署名するメールサーバーの設定

実装チェックリスト:

- すべての送信メールメッセージに署名

- 一貫性のある署名ドメインの使用

- 適切な鍵ローテーション手順の実装

- 完全展開前のDKIM署名テスト

- 署名パフォーマンスと配信率の監視

ステップ4:DMARCポリシーの設定

DMARCはSPFとDKIM認証を結び付けます:

初期DMARCレコード:

v=DMARC1; p=none; rua=mailto:[email protected]; ruf=mailto:[email protected]; fo=1段階的ポリシー実行:

- 監視とデータ収集のため

p=noneで開始 - DMARCレポートを分析して正規の送信元を特定

- ポリシーの厳格さを

p=quarantineに段階的に上げる - 高い認証率達成後に

p=rejectを実装 - 継続的なコンプライアンスと配信パフォーマンスを監視

ステップ5:包括的監視の設定

継続的な監視により、継続的なコンプライアンスと最適なパフォーマンスを確保します:

DMARCレポート分析:

- 総合(RUA)レポートの日次レビュー

- 認証失敗の調査

- 不正な送信元の特定

- 認証率のトレンド分析

配信性監視:

- 主要プロバイダーでの受信箱配置率の追跡

- バウンス率と配信失敗の監視

- エンゲージメント指標とレピュテーションスコアの分析

- 認証または配信問題のアラートシステム

高度なコンプライアンス戦略

マルチドメイン管理

複数のドメインを持つ組織は追加の複雑さに直面します:

組織DMARC:

- ポリシー継承のため組織ドメインを実装

- 子会社ドメイン間での認証の調整

- 一貫したブランディングと認証基準の維持

- レポートと監視プロセスの合理化

サブドメインの考慮事項:

- サブドメイン認証要件の評価

- サブドメインに適したDMARCポリシーの実装

- サブドメイン委任のセキュリティ影響の考慮

- 使いやすさとセキュリティ要件のバランス

サードパーティ統合

外部メールサービスでの認証管理には慎重な調整が必要です:

サービスプロバイダー評価:

- すべてのメールベンダーの認証機能の確認

- 適切なDKIM署名とSPF包含の確保

- 認証コンプライアンスのサービスレベル契約の交渉

- 可能な場合のバックアップ認証方法の実装

統合ベストプラクティス:

- すべてのサードパーティ送信元の記録

- ベンダー認証設定の定期的な監査

- メールサービスの変更管理手順の実装

- 認証要件でのサードパーティコンプライアンスの監視

一般的な問題のトラブルシューティング

認証失敗

DMARCレポートで認証失敗が表示される場合:

SPFトラブルシューティング:

- すべての送信IPアドレスがSPFレコードに含まれているか確認

- DNS伝播問題の確認

- SPFレコード構文が正しいか確認

- サードパーティサービス設定のレビュー

DKIM解決:

- DKIM鍵がDNSで適切に公開されているか確認

- メッセージ署名が正しく機能しているか確認

- 鍵ローテーション問題の確認

- 異なるメールクライアント間でのDKIM検証のテスト

配信問題

配信問題に体系的に対処:

プロバイダー固有の問題:

- Google Postmaster Toolsデータのレビュー

- Yahoo配信フィードバックと指標の確認

- Microsoft 365メッセージトレースログの分析

- 他のプロバイダー固有配信レポートの監視

レピュテーション管理:

- 適切なリスト衛生管理の実装

- エンゲージメント率とスパム苦情の監視

- 送信パターンの異常への対処

- 一貫した送信量と頻度の維持

Skysnag Protect:合理化されたメール認証管理

複数のドメインとプロバイダー間での複雑なメール認証要件の管理は圧倒的になることがあります。Skysnag Protectは、自動化されたDMARCポリシー展開、リアルタイム監視、詳細なコンプライアンスレポートを含む包括的なメールセキュリティ管理を提供します。

このプラットフォームは、以下を通じてGoogleとYahooのメール要件の実装を簡素化します:

- 自動化されたSPF、DKIM、DMARC設定

- 複数のドメインと送信元の一元管理

- リアルタイムDMARCレポート分析と脅威検出

- 継続的監視のためのコンプライアンスダッシュボード

- 複雑な認証シナリオに対する専門家サポート

重要なポイント

2026年に向けたGoogleとYahooのメール要件は継続的に進化しており、より厳格な認証標準が信頼できるメール配信のベースラインとなっています。組織は包括的なSPF、DKIM、DMARCの認証を実装し、継続的な監視とコンプライアンス管理を維持する必要があります。

成功には体系的なアプローチが必要です:現在の認証状況を評価し、必要なプロトコルを段階的に実装し、堅牢な監視システムを構築し、定期的な監査とアップデートを通じて継続的なコンプライアンスを維持します。複数のドメインとプロバイダーにわたってこれらの要件を管理する複雑さは、最適なメール到達性とセキュリティを維持するための自動化ソリューションをますます価値あるものにしています。

適切なメール認証への投資は、改善された到達性、強化されたドメイン評価、メールベースの脅威に対するより強い保護を通じて配当を生み出します。これらの要件に積極的に対処する組織は、ますますセキュリティを重視するメールエコシステムにおいて継続的な成功のために有利なポジションに立つことができます。

メール認証コンプライアンスの合理化をお考えですか?Skysnag Protectを探索して、DMARC実装を自動化し、GoogleとYahooのメール要件への継続的なコンプライアンスを確保してください。

送信元のアイデンティティを保護し、ドメインの信頼性を守る準備はできていますか?今すぐご登録ください。

始めましょう