La gestion de la sécurité des e-mails dans plusieurs environnements clients présente des défis uniques pour les MSP. Le déploiement de MTA-STS (Mail Transfer Agent Strict Transport Security) nécessite une planification minutieuse lors de la desserte de bases de clients diversifiées avec des exigences de sécurité et des infrastructures techniques variées.

Ce guide complet présente les stratégies d’implémentation MTA-STS évolutives qui permettent aux MSP de fournir une protection de sécurité e-mail cohérente tout en maintenant l’efficacité opérationnelle sur l’ensemble de leur portefeuille client.

I. Comprendre MTA-STS dans les environnements multi-locataires

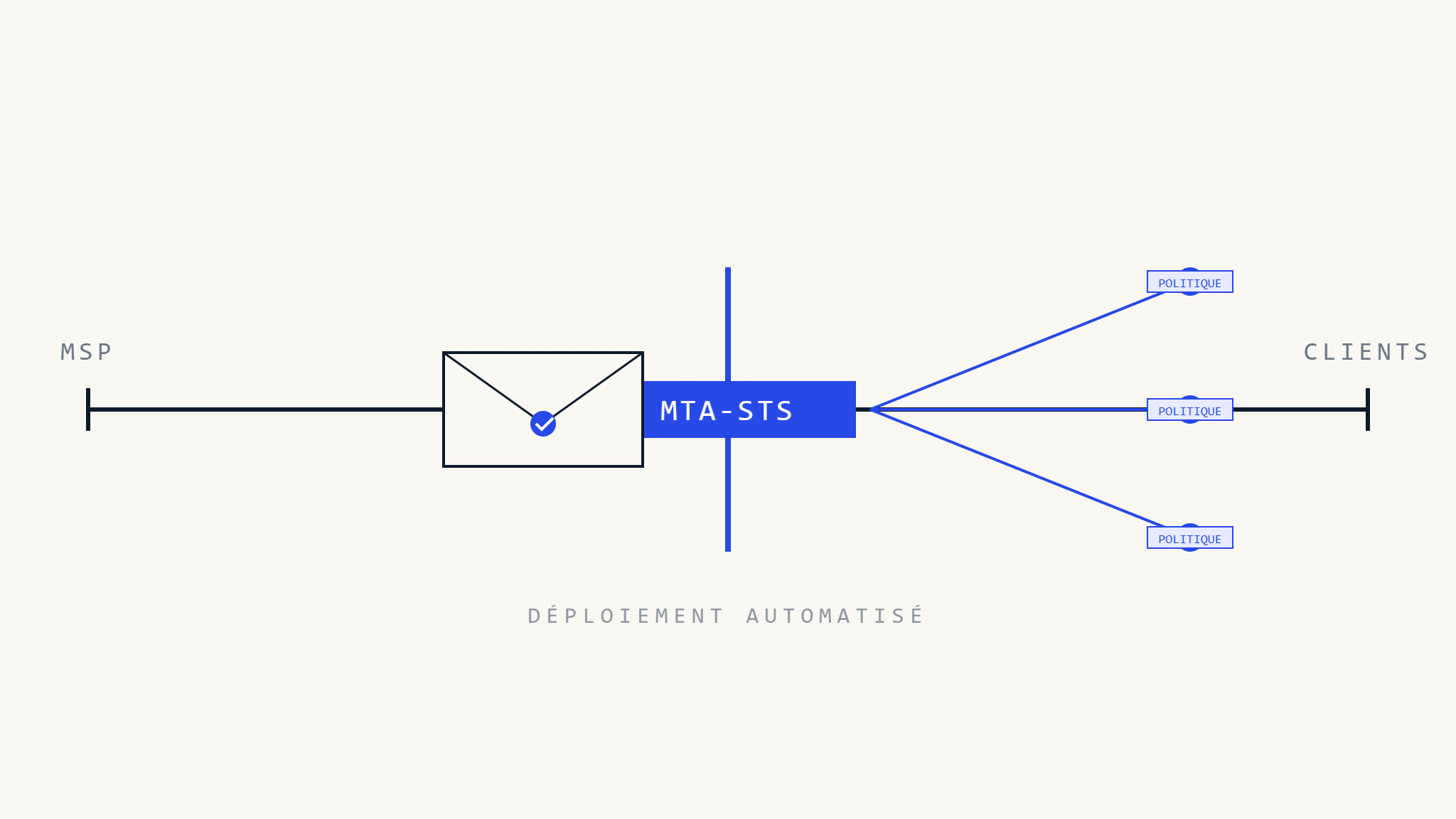

MTA-STS impose des connexions chiffrées entre les serveurs de messagerie en publiant des politiques de sécurité que les serveurs de messagerie expéditeurs doivent suivre. Pour les MSP, l’implémentation de MTA-STS sur plusieurs domaines clients nécessite d’équilibrer la standardisation avec la personnalisation.

Le standard définit comment les serveurs de messagerie découvrent et valident les politiques de sécurité grâce aux enregistrements TXT DNS et aux fichiers de politique hébergés via HTTPS. Les MSP doivent considérer comment adapter cette architecture à des centaines ou milliers de domaines clients tout en maintenant des capacités de gestion et de surveillance centralisées.

Les considérations clés incluent l’infrastructure d’hébergement de politiques, la gestion des certificats, la coordination DNS et l’agrégation des rapports de conformité sur tous les domaines gérés.

II. Planification pré-déploiement et architecture

Évaluation des domaines clients

Commencez par cataloguer tous les domaines clients gérés et leurs configurations d’infrastructure e-mail actuelles. Documentez les enregistrements MX existants, les capacités TLS actuelles et tous les systèmes de messagerie legacy qui pourraient nécessiter une gestion spéciale.

Identifiez les domaines avec des arrangements d’hébergement partagé, des configurations de routage e-mail personnalisées ou des exigences de conformité qui peuvent influencer les paramètres de politique MTA-STS. Cette évaluation forme la base de votre stratégie de déploiement.

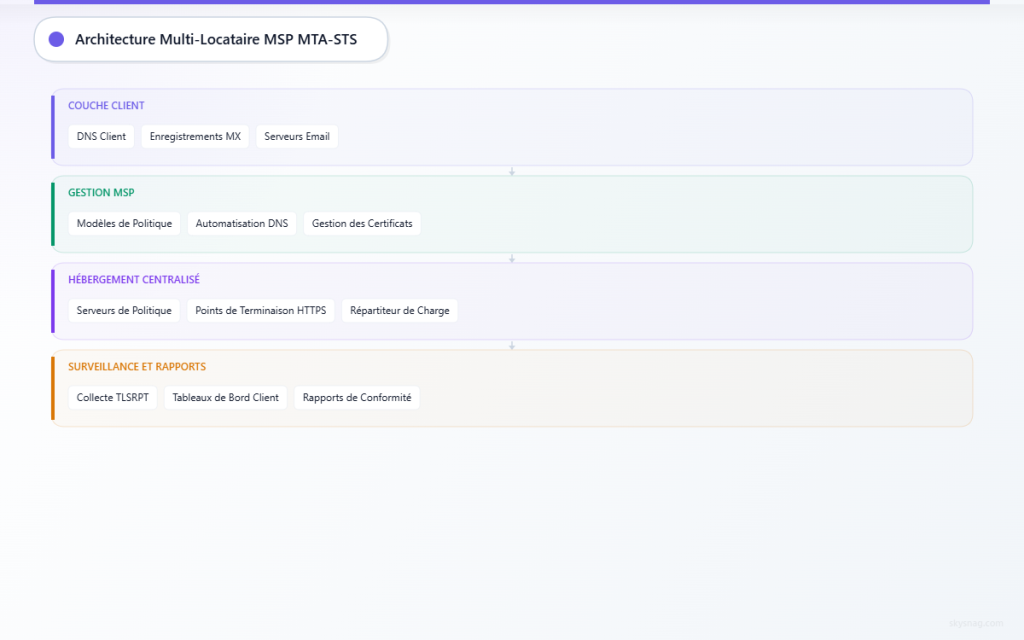

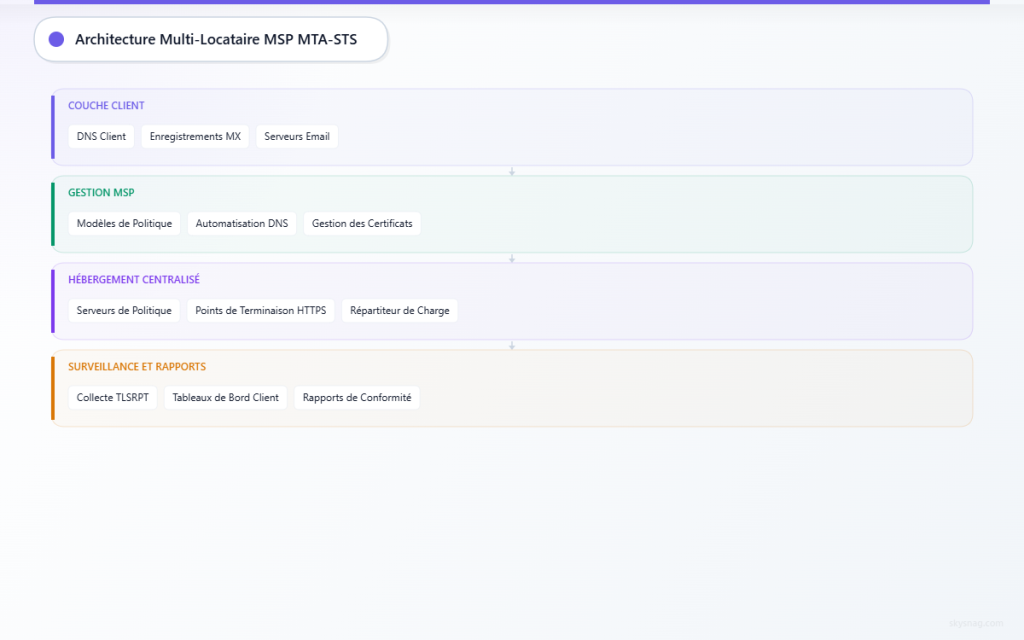

Exigences d’infrastructure

Concevez une infrastructure d’hébergement de politiques centralisée capable de servir les politiques MTA-STS pour tous les domaines clients. Envisagez d’utiliser une structure de sous-domaine dédiée qui permet la personnalisation par client tout en maintenant la simplicité opérationnelle.

Planifiez la gestion des certificats SSL sur tous les points d’extrémité d’hébergement de politiques. Les certificats wildcard ou la gestion automatisée des certificats via des services comme Let’s Encrypt peuvent réduire considérablement la charge opérationnelle continue.

III. Stratégie d’implémentation MTA-STS multi-locataires

Architecture d’hébergement de politiques centralisée

Implémentez une structure d’hébergement à niveaux qui sert les politiques MTA-STS depuis une infrastructure centralisée tout en permettant des personnalisations spécifiques aux clients :

https://mta-sts.client1.example/

https://mta-sts.client2.example/

https://mta-sts.client3.example/Cette approche fournit une cohérence opérationnelle tout en maintenant l’apparence d’implémentations spécifiques aux clients. Utilisez des configurations de proxy inverse pour router les requêtes vers les générateurs de politiques appropriés basés sur le domaine demandeur.

Automatisation de la gestion DNS

Développez des processus automatisés de déploiement d’enregistrements DNS qui peuvent rapidement propager les enregistrements MTA-STS sur les domaines clients. Créez des modèles d’enregistrements TXT standardisés qui référencent votre infrastructure d’hébergement de politiques centralisée.

Pour les clients avec des processus de gestion DNS existants, fournissez une documentation claire et des demandes de modification que leurs équipes peuvent implémenter. Envisagez d’offrir la gestion DNS comme un service supplémentaire pour les clients qui préfèrent une surveillance MSP complète.

Cadre de personnalisation des politiques

Concevez un système de gestion des politiques qui permet la personnalisation par client tout en maintenant les meilleures pratiques de sécurité. Les exigences de personnalisation courantes incluent :

Paramètres de mode de politique : Certains clients peuvent nécessiter le mode « test » pendant le déploiement initial, tandis que d’autres peuvent implémenter immédiatement le mode « enforce » basé sur la maturité de leur infrastructure.

Configurations d’âge maximum : Ajustez les durées de mise en cache des politiques basées sur les processus de gestion du changement des clients et les exigences de stabilité de l’infrastructure.

Spécifications d’hôtes MX : Personnalisez les hôtes MX autorisés basés sur la configuration de routage e-mail spécifique de chaque client et les arrangements MX de sauvegarde.

IV. Phases de déploiement et intégration client

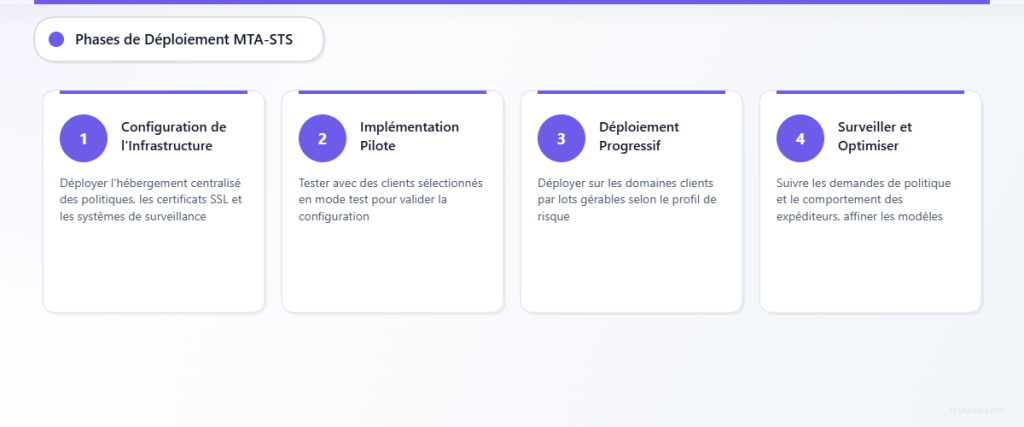

Phase 1 : Préparation de l’infrastructure

Établissez votre infrastructure d’hébergement MTA-STS centralisée avant de commencer les déploiements clients. Testez les capacités de service de politiques, la gestion des certificats et les systèmes de surveillance avec un petit sous-ensemble de domaines internes ou clients pilotes.

Validez que votre infrastructure d’hébergement peut gérer la charge attendue des requêtes de politiques sur l’ensemble de votre base de clients. Planifiez les pics de trafic qui peuvent survenir pendant les phases de déploiement de masse.

Phase 2 : Implémentation client pilote

Sélectionnez des clients pilotes représentant différents types d’infrastructure et niveaux de complexité. Déployez MTA-STS en mode « test » pour valider la livraison des politiques et identifier toutes les exigences de configuration spécifiques aux clients.

Surveillez les modèles de requêtes de politiques et le comportement des expéditeurs pendant la phase pilote. Utilisez ces données pour affiner vos modèles de politiques et identifier les exigences de personnalisation communes qui peuvent être standardisées sur des types de clients similaires.

Phase 3 : Déploiement échelonné

Déployez MTA-STS sur les domaines clients par lots gérables, en priorisant les clients basés sur le profil de risque, les exigences de conformité ou la maturité du programme de sécurité existant. Cette approche échelonnée permet l’affinement opérationnel et réduit le risque de problèmes généralisés.

Maintenez des journaux de déploiement détaillés et une communication client tout au long du déploiement. Fournissez aux clients des explications claires des bénéfices de sécurité et de tout impact potentiel sur la livraison d’e-mails.

V. Surveillance et gestion à grande échelle

Infrastructure de reporting centralisée

Implémentez une surveillance complète qui agrège les rapports MTA-STS sur tous les domaines clients gérés. Déployez des points d’extrémité de collecte de rapports qui peuvent gérer le volume de rapports TLSRPT générés sur l’ensemble de votre base de clients.

Créez des tableaux de bord spécifiques aux clients qui fournissent une visibilité sur leur posture de sécurité e-mail tout en maintenant votre capacité à identifier les tendances et problèmes sur le portefeuille client plus large. Envisagez l’alerte automatisée pour les violations de politiques ou les échecs de livraison qui nécessitent une attention immédiate.

Flux de travail opérationnels

Développez des procédures standardisées pour les tâches communes de gestion MTA-STS incluant les mises à jour de politiques, le renouvellement de certificats et la réponse aux incidents. Créez des guides que le personnel technique peut suivre quel que soit le domaine client nécessitant attention.

Établissez des procédures d’escalade pour les problèmes spécifiques aux clients qui peuvent nécessiter une personnalisation de politique ou des changements d’infrastructure. Maintenez une documentation qui suit les personnalisations et leurs justifications commerciales pour référence future.

VI. Intégration avec Skysnag MSP/MSSP Comply

Skysnag MSP/MSSP Comply fournit des capacités de gestion MTA-STS centralisées spécifiquement conçues pour les environnements de fournisseurs de services. La plateforme offre des tableaux de bord multi-locataires qui permettent aux MSP de surveiller le statut de déploiement MTA-STS et l’efficacité sur l’ensemble de leur portefeuille client.

La solution inclut des outils de génération de politiques automatisés qui peuvent rapidement déployer des configurations MTA-STS standardisées tout en maintenant la flexibilité pour accommoder les exigences spécifiques aux clients. Les capacités de reporting intégrées agrègent les données TLSRPT sur tous les domaines gérés, fournissant une visibilité complète sur la posture de sécurité e-mail.

La plateforme MSP de Skysnag inclut également des capacités de reporting avec marque client, vous permettant de fournir un reporting de sécurité professionnel aux clients tout en maintenant votre surveillance opérationnelle centralisée. Cette approche supporte à la fois vos besoins de gestion interne et les exigences de communication client.

VII. Dépannage des déploiements multi-locataires

Défis d’implémentation courants

Problèmes de propagation DNS : Coordonnez avec les administrateurs DNS clients ou les fournisseurs d’hébergement DNS pour assurer un déploiement d’enregistrements opportun. Maintenez une documentation des contacts DNS et des processus de gestion du changement pour chaque client.

Gestion des certificats : Surveillez les dates d’expiration des certificats SSL sur tous les points d’extrémité d’hébergement de politiques. Implémentez des processus de renouvellement automatisés où possible, et maintenez des procédures de renouvellement manuel pour les clients avec des exigences de certificats spécifiques.

Problèmes de mise en cache des politiques : Comprendre comment différents fournisseurs d’e-mail mettent en cache les politiques MTA-STS aide à dépanner les problèmes de livraison. Documentez les procédures de changement de politique qui tiennent compte du comportement de mise en cache et fournissent des délais appropriés pour les mises à jour de politique.

Optimisation des performances

Surveillez les volumes de requêtes de politiques et les temps de réponse sur votre infrastructure d’hébergement. Planifiez la mise à l’échelle de capacité pendant les périodes d’utilisation de pointe et implémentez des stratégies de mise en cache qui réduisent la charge serveur tout en maintenant la fraîcheur des politiques.

Envisagez la distribution géographique de l’infrastructure d’hébergement de politiques pour les MSP servant des clients sur plusieurs régions. Cette approche peut améliorer les performances de récupération de politiques et fournir une redondance pour les domaines clients critiques.

VIII. Exigences de conformité et documentation

Communication et consentement client

Maintenez une documentation claire de la portée d’implémentation MTA-STS et de l’autorisation client pour chaque déploiement. Certaines organisations ont des processus de gestion du changement qui nécessitent une notification et approbation préalables pour les changements de politique de sécurité e-mail.

Fournissez aux clients des explications détaillées des bénéfices MTA-STS et de tout impact potentiel sur la livraison d’e-mails. Incluez des informations sur les arrangements d’hébergement de politiques et la collecte de données associée au reporting TLSRPT.

Maintenance de la piste d’audit

Documentez tous les déploiements MTA-STS, changements de politique et personnalisations avec des horodatages appropriés et des justifications commerciales. Cette documentation supporte à la fois le dépannage opérationnel et les exigences d’audit de conformité.

Maintenez des enregistrements des personnalisations spécifiques aux clients et leur rationale pour référence future. Cette information devient précieuse pendant les révisions clients, les évaluations de conformité ou les changements d’infrastructure qui peuvent affecter l’implémentation MTA-STS.

IX. Points clés à retenir

Le déploiement MTA-STS pour MSP nécessite d’équilibrer la standardisation avec les exigences spécifiques aux clients tout en maintenant l’efficacité opérationnelle à grande échelle. Le succès dépend d’une planification pré-déploiement minutieuse, d’approches d’implémentation échelonnées et d’une infrastructure de surveillance robuste.

L’hébergement de politiques centralisé combiné avec des capacités de personnalisation flexibles permet aux MSP de livrer une protection de sécurité e-mail cohérente sur des environnements clients diversifiés. Les processus de déploiement et gestion automatisés réduisent la charge opérationnelle tout en assurant une couverture complète sur le portefeuille client.

L’implémentation MTA-STS multi-locataires efficace positionne les MSP pour livrer des services de sécurité e-mail avancés tout en maintenant l’efficacité opérationnelle requise pour une livraison de service profitable. La combinaison de processus standardisés et de capacités de personnalisation flexibles assure la satisfaction client tout en supportant la croissance commerciale évolutive.

Prêt à implémenter un déploiement MTA-STS évolutif sur votre base de clients MSP ? Explorez les solutions MSP/MSSP de Skysnag et découvrez comment la gestion centralisée de la sécurité e-mail peut améliorer vos capacités de livraison de service tout en réduisant la complexité opérationnelle.