Exigences Email Google Yahoo 2026: Guide Complet de Conformité pour les Expéditeurs en Volume

Les principaux fournisseurs de messagerie continuent de renforcer leurs exigences d’authentification, avec Google et Yahoo en tête de file dans l’implémentation de politiques plus strictes pour les expéditeurs d’emails en volume. Alors que nous progressons en 2026, les organisations doivent se tenir au courant des standards de conformité en évolution pour maintenir une délivrabilité email fiable et protéger la réputation de leur domaine.

Le paysage de l’authentification email est devenu de plus en plus complexe, avec de nouvelles exigences déployées régulièrement. Les organisations qui ne respectent pas ces standards font face à des problèmes de livraison significatifs, des taux d’engagement réduits et des vulnérabilités de sécurité potentielles. Ce guide complet couvre tout ce que vous devez savoir sur les exigences email actuelles de Google et Yahoo pour 2026.

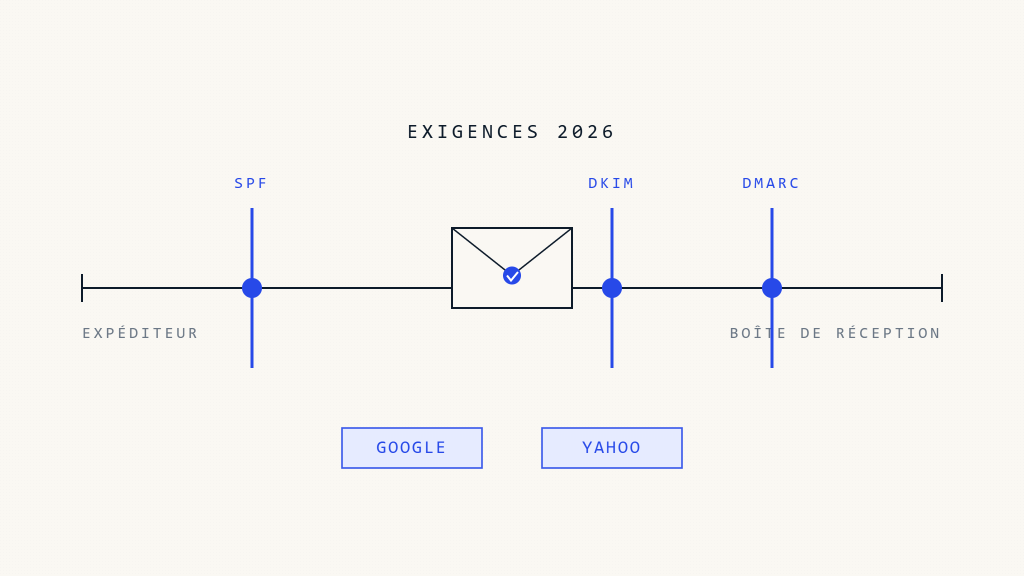

Exigences Actuelles d’Authentification Email Google et Yahoo

Standards d’Authentification Fondamentaux

Google et Yahoo ont implémenté des protocoles d’authentification obligatoires que tous les expéditeurs en volume doivent suivre :

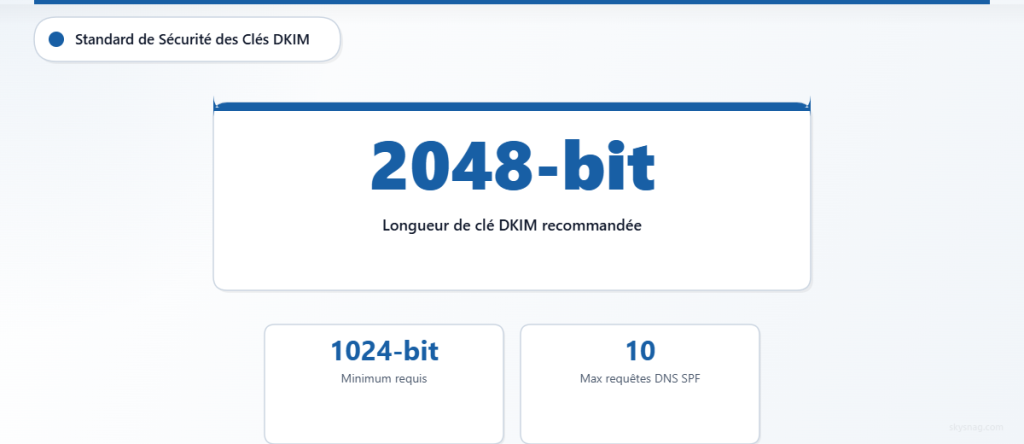

Exigences SPF (Sender Policy Framework) :

- Enregistrement SPF valide publié dans DNS

- Alignement approprié avec les adresses IP d’envoi

- Pas plus de 10 recherches DNS dans la chaîne SPF

- Autorisation claire pour toutes les sources d’envoi

Standards DKIM (DomainKeys Identified Mail) :

- Longueur de clé minimum de 1024 bits (2048 bits recommandés)

- Signatures DKIM valides sur tous les messages sortants

- Procédures appropriées de rotation et gestion des clés

- Alignement cohérent du domaine de signature

Politiques DMARC (Domain-based Message Authentication) :

- Politique DMARC publiée au niveau du domaine organisationnel

- Politique minimum de

p=quarantinepour les expéditeurs en volume (5 000+ messages/jour) - Alignement approprié avec SPF et DKIM

- Surveillance régulière des rapports DMARC

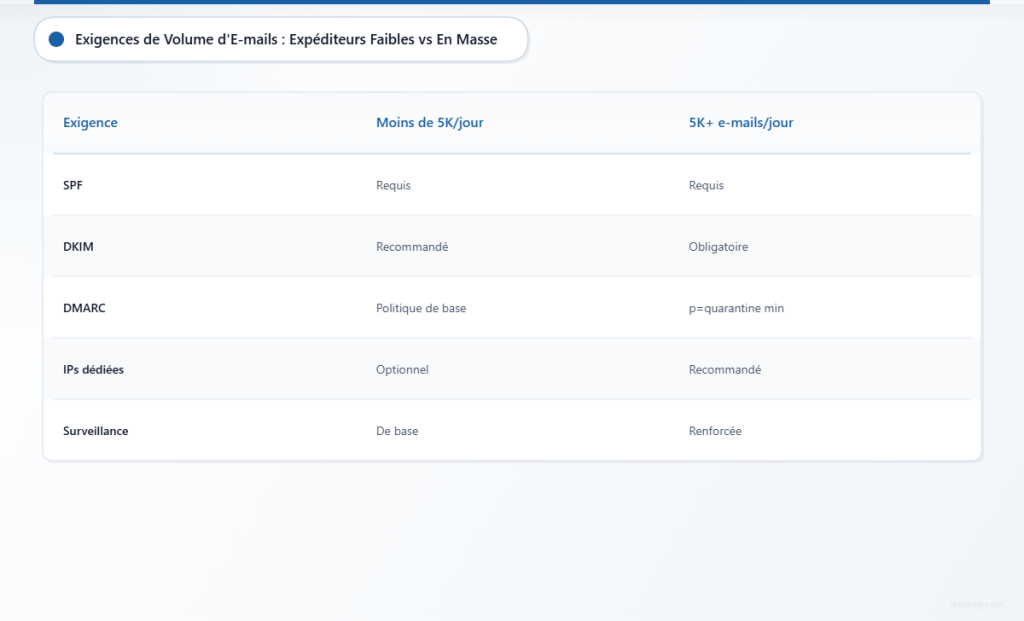

Exigences Basées sur le Volume

Google et Yahoo différencient les exigences selon les volumes d’envoi quotidiens :

Expéditeurs à Faible Volume (Moins de 5 000 emails/jour) :

- Authentification SPF requise

- Signatures DKIM recommandées

- Politique DMARC de base suggérée

Expéditeurs en Volume (5 000+ emails/jour) :

- Implémentation complète SPF, DKIM et DMARC obligatoire

- Politique DMARC doit être définie à

p=quarantineoup=reject - Adresses IP dédiées recommandées

- Surveillance et rapport renforcés requis

Implémentation de Conformité Étape par Étape

Étape 1 : Évaluer Votre Statut Actuel d’Authentification Email

Commencez par auditer votre configuration actuelle d’authentification email :

Analyse de Domaine :

- Vérifier les enregistrements SPF actuels avec des outils de recherche DNS

- Vérifier l’implémentation de signature DKIM sur toutes les sources d’envoi

- Examiner la politique DMARC existante et les taux d’alignement

- Identifier toutes les sources d’envoi légitimes et adresses IP

Évaluation du Volume :

- Calculer les volumes d’envoi email quotidiens sur tous les systèmes

- Catégoriser les différents types de communications email

- Documenter tous les services email tiers et intégrations

- Cartographier les flux email et dépendances d’authentification

Révision de Délivrabilité :

- Analyser les taux actuels de placement en boîte de réception

- Examiner les problèmes récents de livraison ou rebonds

- Vérifier les scores de réputation de domaine avec les principaux fournisseurs

- Identifier tous problèmes de livraison liés à l’authentification

Étape 2 : Implémenter l’Authentification SPF

Une configuration SPF appropriée forme la base de l’authentification email :

Création d’Enregistrement SPF :

v=spf1 include:_spf.google.com include:mailgun.org ip4:192.168.1.100 -allMeilleures Pratiques :

- Inclure toutes les sources d’envoi légitimes

- Utiliser les mécanismes

include:pour les services tiers - Spécifier les adresses IP pour l’infrastructure d’envoi dédiée

- Terminer par

-allpour l’application stricte de la politique - Maintenir les recherches DNS sous la limite de 10 requêtes

Erreurs Communes à Éviter :

- Sources d’envoi manquantes dans l’enregistrement SPF

- Dépassement des limites de recherche DNS

- Utilisation de mécanismes trop permissifs

- Échec de mise à jour des enregistrements lors de changements d’infrastructure

Étape 3 : Déployer la Signature DKIM

DKIM fournit une authentification cryptographique pour les messages email :

Processus de Génération de Clés :

- Générer des paires de clés RSA 2048 bits pour une sécurité renforcée

- Créer des sélecteurs uniques pour différentes sources d’envoi

- Publier les clés publiques dans les enregistrements TXT DNS

- Configurer les serveurs mail pour signer les messages sortants

Liste de Contrôle d’Implémentation :

- Signer tous les messages email sortants

- Utiliser des domaines de signature cohérents

- Implémenter des procédures appropriées de rotation des clés

- Tester les signatures DKIM avant le déploiement complet

- Surveiller les performances de signature et taux de livraison

Étape 4 : Configurer la Politique DMARC

DMARC relie l’authentification SPF et DKIM :

Enregistrement DMARC Initial :

v=DMARC1; p=none; rua=mailto:[email protected]; ruf=mailto:[email protected]; fo=1Application Progressive de la Politique :

- Commencer par

p=nonepour surveillance et collecte de données - Analyser les rapports DMARC pour identifier les sources d’envoi légitimes

- Augmenter graduellement la strictesse de politique à

p=quarantine - Implémenter

p=rejectaprès avoir atteint des taux d’authentification élevés - Surveiller la conformité continue et les performances de livraison

Étape 5 : Mettre en Place une Surveillance Complète

La surveillance continue assure une conformité continue et des performances optimales :

Analyse des Rapports DMARC :

- Révision quotidienne des rapports agrégés (RUA)

- Investigation des échecs d’authentification

- Identification des sources d’envoi non autorisées

- Analyse de tendance des taux d’authentification

Surveillance de Délivrabilité :

- Suivre les taux de placement en boîte de réception chez les principaux fournisseurs

- Surveiller les taux de rebond et échecs de livraison

- Analyser les métriques d’engagement et scores de réputation

- Systèmes d’alerte pour les problèmes d’authentification ou de livraison

Stratégies de Conformité Avancées

Gestion Multi-Domaines

Les organisations avec plusieurs domaines font face à une complexité supplémentaire :

DMARC Organisationnel :

- Implémenter des domaines organisationnels pour l’héritage de politique

- Coordonner l’authentification sur les domaines filiales

- Maintenir des standards cohérents de branding et d’authentification

- Rationaliser les processus de rapport et surveillance

Considérations de Sous-domaines :

- Évaluer les exigences d’authentification des sous-domaines

- Implémenter des politiques DMARC appropriées pour les sous-domaines

- Considérer les implications de sécurité de la délégation de sous-domaines

- Équilibrer utilisabilité et exigences de sécurité

Intégration Tierce

La gestion de l’authentification avec des services email externes nécessite une coordination minutieuse :

Évaluation des Fournisseurs de Services :

- Vérifier les capacités d’authentification de tous les vendeurs email

- Assurer la signature DKIM appropriée et inclusion SPF

- Négocier des accords de niveau de service pour la conformité d’authentification

- Implémenter des méthodes d’authentification de sauvegarde quand possible

Meilleures Pratiques d’Intégration :

- Documenter toutes les sources d’envoi tierces

- Auditer régulièrement les configurations d’authentification des vendeurs

- Implémenter des procédures de gestion des changements pour les services email

- Surveiller la conformité tierce avec les exigences d’authentification

Dépannage des Problèmes Communs

Échecs d’Authentification

Quand les rapports DMARC montrent des échecs d’authentification :

Dépannage SPF :

- Vérifier que toutes les adresses IP d’envoi sont incluses dans l’enregistrement SPF

- Vérifier les problèmes de propagation DNS

- Assurer que la syntaxe de l’enregistrement SPF est correcte

- Examiner les configurations des services tiers

Résolution DKIM :

- Confirmer que les clés DKIM sont correctement publiées dans DNS

- Vérifier que la signature des messages fonctionne correctement

- Vérifier les problèmes de rotation des clés

- Tester la validation DKIM sur différents clients email

Problèmes de Livraison

Adresser les problèmes de livraison systématiquement :

Problèmes Spécifiques aux Fournisseurs :

- Examiner les données Google Postmaster Tools

- Vérifier les commentaires et métriques de livraison Yahoo

- Analyser les journaux de trace de messages Microsoft 365

- Surveiller d’autres rapports de livraison spécifiques aux fournisseurs

Gestion de Réputation :

- Implémenter des pratiques appropriées d’hygiène de liste

- Surveiller les taux d’engagement et plaintes de spam

- Adresser toute irrégularité de modèle d’envoi

- Maintenir des volumes et fréquences d’envoi cohérents

Skysnag Protect : Gestion Rationalisée de l’Authentification Email

La gestion des exigences complexes d’authentification email sur plusieurs domaines et fournisseurs peut être accablante. Skysnag Protect fournit une gestion complète de sécurité email, incluant le déploiement automatisé de politique DMARC, la surveillance en temps réel et le rapport détaillé de conformité.

La plateforme simplifie l’implémentation des exigences email Google et Yahoo grâce à :

- Configuration automatisée SPF, DKIM et DMARC

- Gestion centralisée de plusieurs domaines et sources d’envoi

- Analyse en temps réel des rapports DMARC et détection de menaces

- Tableaux de bord de conformité pour surveillance continue

- Support expert pour scénarios d’authentification complexes

Points Clés à Retenir

Les exigences email Google et Yahoo pour 2026 continuent d’évoluer, avec des standards d’authentification plus stricts devenant la base pour une livraison email fiable. Les organisations doivent implémenter une authentification complète SPF, DKIM et DMARC tout en maintenant une surveillance continue et une gestion de conformité.

Le succès nécessite une approche systématique : évaluer le statut d’authentification actuel, implémenter les protocoles requis progressivement, établir des systèmes de surveillance robustes, et maintenir une conformité continue grâce à des audits et mises à jour réguliers. La complexité de gérer ces exigences sur plusieurs domaines et fournisseurs rend les solutions automatisées de plus en plus précieuses pour maintenir une délivrabilité email optimale et la sécurité.

L’investissement dans une authentification email appropriée porte ses fruits grâce à une délivrabilité améliorée, une réputation de domaine renforcée et une protection plus forte contre les menaces basées sur l’email. Les organisations qui adressent proactivement ces exigences se positionnent pour un succès continu dans un écosystème email de plus en plus soucieux de la sécurité.

Prêt à rationaliser votre conformité d’authentification email ? Explorez Skysnag Protect pour automatiser votre implémentation DMARC et assurer une conformité continue avec les exigences email Google et Yahoo.

Prêt à sécuriser votre identité d’envoi et à protéger la réputation de votre domaine ? Inscrivez-vous dès aujourd’hui.

CommencerAbonnez-vous à notre newsletter

Ressources connexes

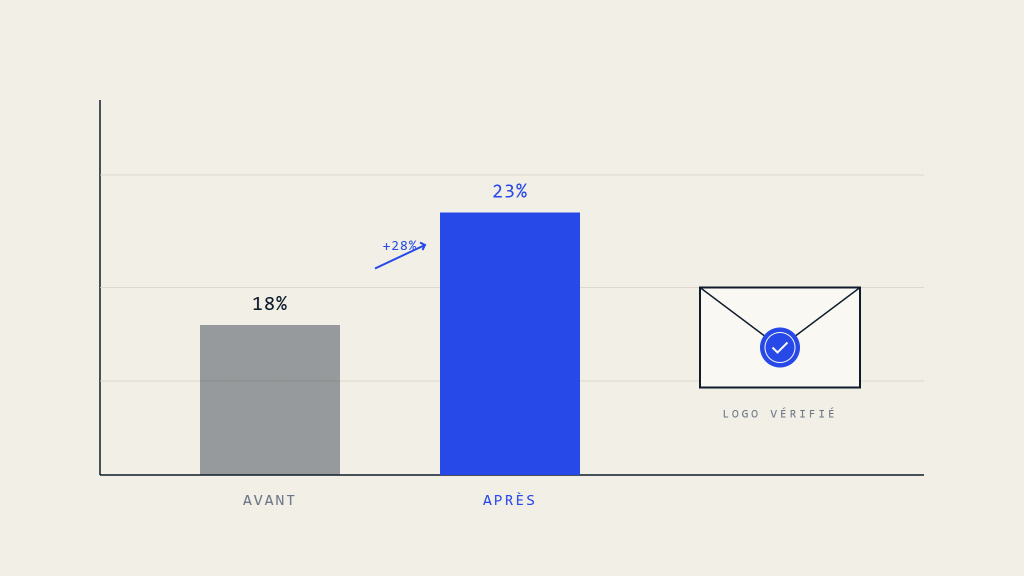

Impact de BIMI sur les Taux d’Ouverture d’E-mails: Étude Technique Complète

Rapports DMARC Forensiques vs Rapports Agrégés: Comprendre les Principales Différences

Protection de marque BIMI: Guide complet de sécurité e-commerce