L’email est depuis des décennies un pilier de la communication professionnelle, mais pendant longtemps, il a manqué d’une authentification essentielle pour prévenir les cybermenaces. Cette vulnérabilité a permis aux attaquants d’usurper l’identité des expéditeurs et d’imiter les marques, alimentant ainsi le phishing généralisé et la fraude par email qui ont coûté des milliards aux entreprises.

Pour lutter contre cela, DMARC (Domain-based Message Authentication, Reporting, and Conformance) a été introduit comme protocole permettant de vérifier l’identité des expéditeurs et de protéger les domaines contre les abus. Depuis sa création, DMARC a considérablement évolué et, en 2024 et 2025, les principaux fournisseurs d’e-mails l’imposent, faisant de l’authentification des e-mails un élément essentiel de la sécurité des entreprises.

Dans ce blog, nous explorerons les origines de DMARC, son évolution au fil du temps, et pourquoi sa mise en œuvre est désormais indispensable pour toutes les entreprises.

I. Qu’est-ce que DMARC (et pourquoi il existe)

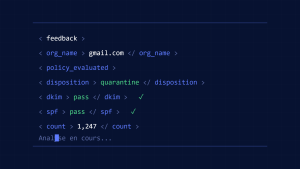

DMARC est un protocole d’authentification des e-mails qui fonctionne avec SPF (Sender Policy Framework) et DKIM (DomainKeys Identified Mail) pour vérifier que l’expéditeur est autorisé à utiliser un domaine.

Il a été développé en réponse à la montée des attaques de phishing et de l’usurpation de domaine. Sans DMARC, n’importe qui peut envoyer un e-mail « depuis » votre domaine, ce qui érode la confiance des clients et met votre marque en danger.

II. L’évolution de DMARC : Une chronologie

2010–2011 : Naissance de DMARC

Bien que SPF et DKIM aient amélioré la sécurité des e-mails, ils ne traitaient que partiellement le spoofing et le phishing. Cela a conduit à la création de DMARC — Domain-based Message Authentication, Reporting, and Conformance. En 2010, des acteurs majeurs de l’industrie, dont PayPal, Microsoft, Google et Yahoo!, ont collaboré pour développer DMARC, dans le but de donner aux propriétaires de domaines un meilleur contrôle et des retours sur l’authentification des e-mails.

La première spécification DMARC a été publiée le 30 janvier 2012, marquant une nouvelle étape dans la sécurité des e-mails.

2012–2020 : La phase d’adoption lente

Malgré son potentiel, l’adoption de DMARC a été lente en raison de sa complexité technique et du manque de sensibilisation. De nombreuses organisations ne disposaient pas de l’expertise nécessaire pour mettre en œuvre SPF et DKIM, prérequis au déploiement de DMARC. De grandes institutions financières et entreprises technologiques ont commencé à l’adopter. Cependant, son adoption restait volontaire. Beaucoup d’entreprises le considéraient comme un « bonus » et non comme une nécessité.

En 2015 et 2016, des géants de l’industrie tels que Google et Yahoo! ont commencé à appliquer des politiques DMARC plus strictes, signalant que les domaines ignorant DMARC risquaient des problèmes de délivrabilité.

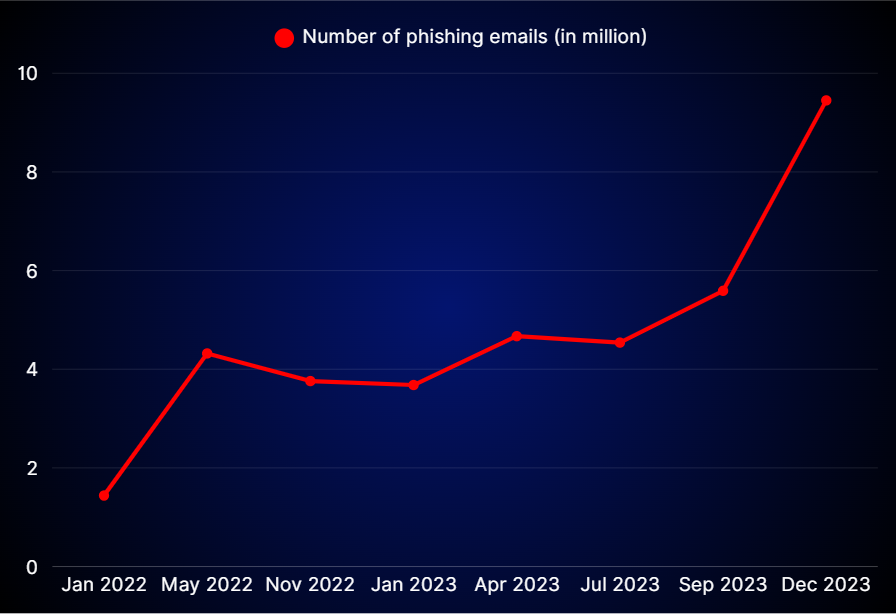

2021–2023 : Hausse des usurpations d’identité

En décembre 2023, le spoofing et le phishing atteignent des niveaux record avec 9,45 millions d’e-mails de phishing détectés dans le monde, contre 5,59 millions en septembre (Statista). Face à la pression croissante de l’industrie, la visibilité DMARC est de plus en plus intégrée aux outils de cybersécurité, bien que l’application reste rare. La plateforme tout-en-un de Skysnag automatise l’application de DMARC, aidant les organisations à se protéger contre les attaques de spoofing en atteignant une conformité complète des e-mails en quelques jours, et non en plusieurs mois.

Démarrer l’essai gratuitIII. Février 2024 : Google et Yahoo imposent DMARC pour les expéditeurs en masse

Google et Yahoo annoncent que les expéditeurs en masse (envoyant plus de 5 000 e-mails par jour) doivent avoir une politique DMARC valide en place, sous peine de voir leurs e-mails rejetés ou envoyés dans les spams.

Exigences incluses :

- Un domaine avec un enregistrement SPF et DKIM valide

- Une politique DMARC (au minimum)

p=none) - Chiffrement TLS

- Désabonnement en un clic

Le non-respect des exigences des expéditeurs d’e-mails de Google et Yahoo entraîne des dommages à la réputation et des échecs de livraison.

IV. Mai 2025 : Microsoft rejoint la campagne pour la conformité DMARC

Microsoft commence à appliquer activement DMARC sur Outlook et Exchange Online pour les expéditeurs professionnels à partir du 5 mai 2025. L’e-mail authentifié devient la norme, même pour les expéditeurs à faible volume.

À partir de cette date, Microsoft rejette les e-mails ne respectant pas les exigences strictes d’authentification. Si un domaine échoue à l’alignement DMARC avec SPF ou DKIM, l’erreur suivante peut apparaître :

550 5.7.515 Accès refusé, le domaine d’envoi [VotreDomaine] ne respecte pas le niveau d’authentification requis.

V. Pourquoi cela est important maintenant

Si vous envoyez des e-mails — que ce soit via HubSpot, Mailchimp, Google Workspace ou vos propres serveurs — vous devez autoriser explicitement ces plateformes dans les enregistrements DNS de votre domaine.

Sans cette autorisation :

- Vos e-mails peuvent être marqués comme spam ou carrément rejetés

- Vous perdez toute visibilité sur qui usurpe votre domaine

- Votre domaine peut se retrouver sur des listes noires

- Vous perdez le contrôle de la réputation de votre marque par e-mail

VI. Le rôle de SPF, DKIM, MTA-STS, TLS-RPT et BIMI

Bien que DMARC attire la plupart de l’attention, il fait partie d’un ensemble complet de protocoles d’authentification qui ensemble :

- Authentifient votre identité (SPF, DKIM)

- Sécurisent la connexion (MTA-STS, TLS-RPT)

- Renforcent visuellement la confiance (BIMI, avec votre logo et une coche bleue vérifiée)

Ces protocoles fonctionnent ensemble pour sécuriser votre domaine, améliorer la délivrabilité des e-mails et garantir que vos messages atteignent leur destination : la boîte de réception.

VII. Dernières réflexions : L’authentification des e-mails n’est pas une option

Le message de Google, Yahoo et Microsoft est clair : authentifiez-vous ou risquez d’être bloqué.

DMARC et les protocoles associés ne sont plus de simples bonnes pratiques, ce sont des exigences de base. Si ce n’est pas encore fait, il est temps de configurer correctement votre domaine, d’appliquer votre politique DMARC et de protéger votre réputation.

Skysnag automatise l’ensemble du processus d’authentification des e-mails – de la configuration de SPF, DKIM et DMARC à MTA-STS, TLS-RPT, BIMI et la surveillance des listes noires – en quelques clics seulement, sans aucune expertise technique requise.

Inscrivez-vous dès maintenant et essayez-le gratuitement ou obtenez un rapport de santé de domaine en moins de 30 secondes.