Los fallos de alineación DMARC representan uno de los desafíos de autenticación más críticos en la seguridad de correo electrónico moderna, impactando directamente la capacidad de su organización para prevenir la suplantación y mantener la entregabilidad del correo electrónico. Comprender las diferencias matizadas entre los modos de alineación estricta y relajada puede significar la diferencia entre una autenticación de correo exitosa y fallos catastróficos de entrega.

I. Comprendiendo los Fundamentos de la Alineación DMARC

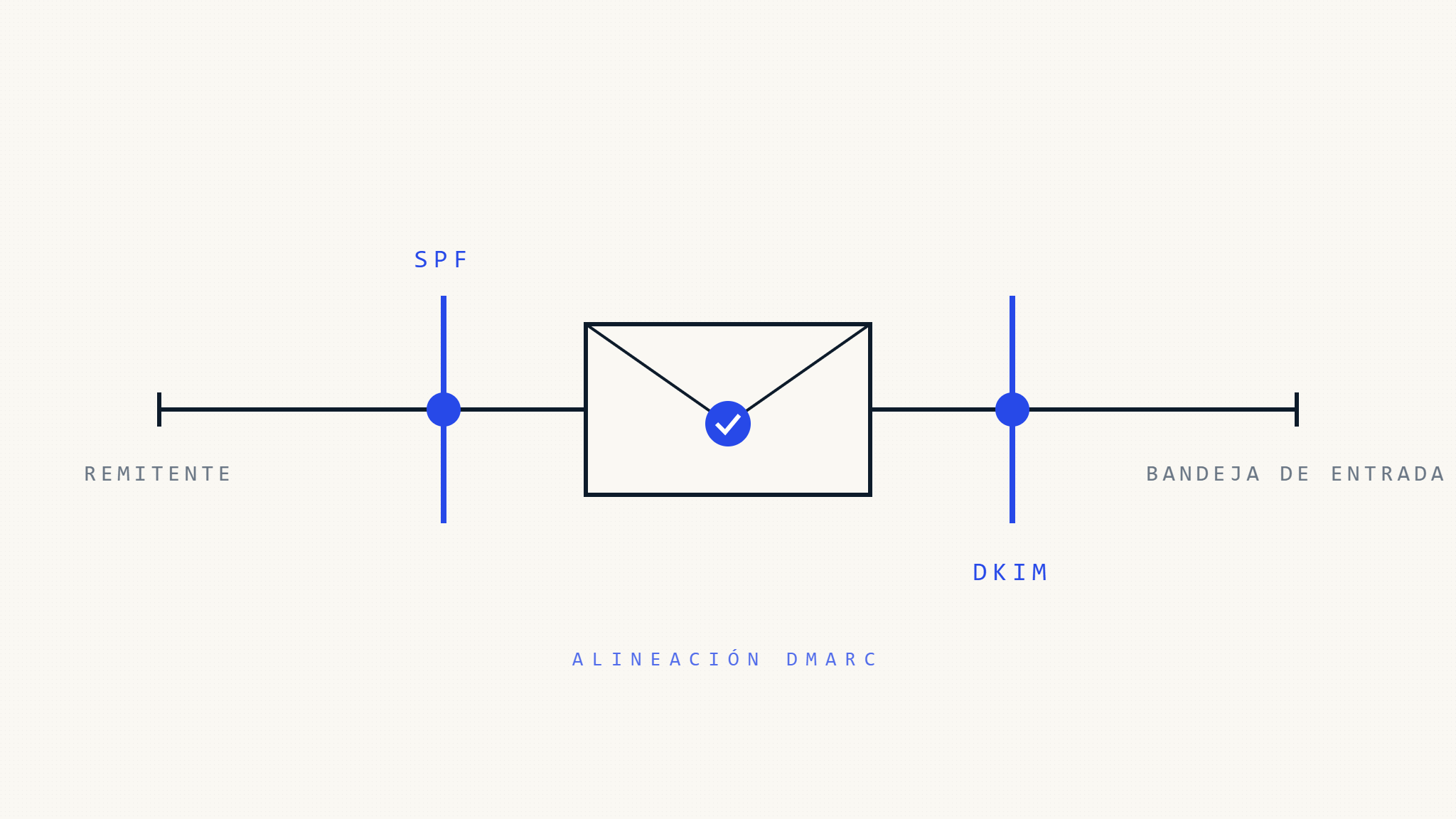

La alineación DMARC sirve como la piedra angular de la autenticación de correo electrónico, determinando si los registros SPF y DKIM validan correctamente contra su dominio organizacional. Este mecanismo asegura que los correos que afirman originarse de su dominio realmente posean la autenticación criptográfica o basada en red requerida para legitimidad.

Mecánicas Centrales de Alineación

DMARC evalúa dos métodos de autenticación distintos a través de verificaciones de alineación:

Alineación SPF: Compara el dominio Return-Path (remitente del sobre) contra el dominio del encabezado From

Alineación DKIM: Valida el dominio de firma DKIM contra el dominio del encabezado From

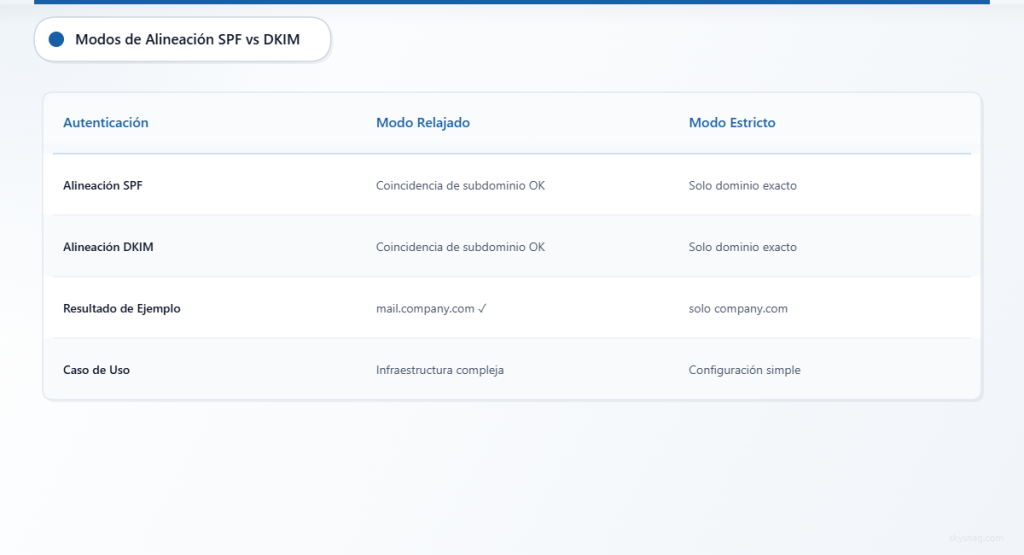

El proceso de autenticación requiere que al menos un método logre una alineación exitosa. Sin embargo, el modo de alineación específico (estricto vs relajado) altera fundamentalmente cómo ocurre la coincidencia de dominios, creando resultados de autenticación vastamente diferentes.

II. Alineación SPF: Modos Estricto vs Relajado

Alineación SPF Relajada

La alineación relajada permite coincidencias de subdominio, ofreciendo flexibilidad para infraestructuras de correo complejas. Bajo el modo relajado:

From: [email protected]

Return-Path: [email protected]

Resultado: PASS (coincidencia de subdominio aceptable)Esta configuración acomoda escenarios comerciales legítimos donde plataformas de marketing, sistemas de servicio al cliente u oficinas regionales utilizan subdominios para propósitos operacionales.

Alineación SPF Estricta

La alineación estricta exige coincidencia exacta de dominio, eliminando la flexibilidad de subdominio:

From: [email protected]

Return-Path: [email protected]

Resultado: FAIL (se requiere coincidencia exacta de dominio)Las organizaciones que implementan alineación estricta deben asegurar consistencia precisa de dominio a través de todos los componentes de infraestructura de envío de correo.

Sintaxis de Configuración de Alineación SPF

v=DMARC1; p=reject; aspf=r; (alineación SPF relajada)

v=DMARC1; p=reject; aspf=s; (alineación SPF estricta)III. Alineación DKIM: Complejidades de Autenticación

Alineación DKIM Relajada

La alineación DKIM relajada refleja el comportamiento SPF, aceptando coincidencias de subdominio entre el dominio de firma DKIM y el encabezado From:

From: [email protected]

DKIM-Signature: d=mail.company.com

Resultado: PASS (alineación de subdominio satisfecha)Alineación DKIM Estricta

La alineación DKIM estricta requiere coincidencia perfecta de dominio:

From: [email protected]

DKIM-Signature: d=company.com

Resultado: PASS (coincidencia exacta de dominio)

From: [email protected]

DKIM-Signature: d=mail.company.com

Resultado: FAIL (desajuste de dominio)Configuración de Alineación DKIM

v=DMARC1; p=reject; adkim=r; (alineación DKIM relajada)

v=DMARC1; p=reject; adkim=s; (alineación DKIM estricta)IV. Escenarios Comunes de Fallo de Alineación

Servicios de Correo de Terceros

Las plataformas de marketing frecuentemente generan fallos de alineación cuando las organizaciones fallan en configurar la delegación de dominio adecuada:

Configuración Problemática:

From: [email protected]

Return-Path: [email protected]

Registro SPF: emailprovider.com (sin autorización de yourcompany.com)

Firma DKIM: d=emailprovider.comSolución:

Implementar delegación CNAME o configuración de Return-Path personalizada para mantener la alineación de dominio.

Organizaciones Multi-Dominio

Las adquisiciones corporativas y la gestión de subsidiarias crean desafíos complejos de alineación:

Escenario:

La empresa matriz (parent.com) envía correos en nombre de la subsidiaria (subsidiary.com) sin configuración adecuada de autenticación entre dominios.

Resolución:

Configurar políticas DMARC individuales para cada dominio o implementar agrupamiento de dominios organizacionales a través de alineación relajada.

Migración de Correo en la Nube

Las organizaciones en transición entre proveedores de correo encuentran fallos de alineación durante operaciones de doble proveedor:

Problema:

El uso simultáneo de Office 365 y Google Workspace crea dominios Return-Path inconsistentes durante las fases de migración.

Mitigación:

Implementar aplicación gradual de política DMARC con fases de monitoreo antes de políticas de rechazo completo.

V. Técnicas Avanzadas de Resolución de Problemas

Diagnóstico de Fallos de Alineación

Paso 1: Análisis de Reportes DMARC

Examinar códigos de resultado de autenticación dentro de reportes agregados:

spf=fail reason=alignmentindica desajuste de dominio SPFdkim=fail reason=alignmentseñala inconsistencia de dominio DKIM

Paso 2: Examen de Encabezados

Analizar encabezados de correo para consistencia de dominio:

Authentication-Results: spf=pass smtp.mailfrom=sender.example.com;

dkim=pass header.d=different.com;

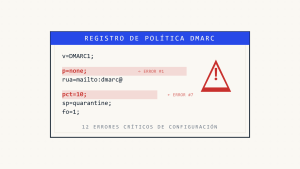

dmarc=fail (p=reject dis=none) header.from=company.comPaso 3: Validación de Política

Verificar sintaxis de registro DMARC y especificaciones de alineación usando consultas DNS y herramientas de validación especializadas.

Resolución de Casos Límite

Múltiples Firmas DKIM

Cuando los correos contienen múltiples firmas DKIM, DMARC requiere solo una firma para lograr éxito de alineación:

DKIM-Signature: d=company.com; (alineado)

DKIM-Signature: d=mailprovider.com; (no alineado)

Resultado: DMARC PASS (una firma alineada es suficiente)Herencia de Subdominio

Los subdominios sin políticas DMARC explícitas heredan las políticas del dominio padre, potencialmente causando comportamiento de alineación inesperado.

Desafíos de Correo Reenviado

El reenvío de correo frecuentemente rompe la alineación SPF mientras potencialmente preserva la alineación DKIM, requiriendo configuración cuidadosa de política.

VI. Mejores Prácticas de Implementación

Estrategia de Despliegue Gradual

Las organizaciones deben implementar alineación DMARC a través de enfoques por fases:

- Modo Monitor: Desplegar

p=nonepara recopilar datos de autenticación sin aplicación - Lanzamiento por Porcentaje: Usar etiquetas

pct=para aplicación gradual de política - Aplicación Completa: Transición a

p=quarantineop=rejectdespués de pruebas exhaustivas

Selección de Modo de Alineación

Elegir Alineación Relajada Cuando:

- Múltiples subdominios requieren capacidades de envío de correo

- Servicios de terceros gestionan la infraestructura de correo

- Existen estructuras organizacionales complejas

Elegir Alineación Estricta Cuando:

- Se requiere máxima postura de seguridad

- La infraestructura de correo simplificada permite coincidencia exacta de dominio

- El cumplimiento regulatorio exige autenticación estricta

Monitoreo y Mantenimiento

Implementar monitoreo continuo a través de Skysnag Protect para rastrear fallos de alineación y tendencias de autenticación. Las revisiones regulares de política aseguran que las configuraciones de alineación se adapten a los requerimientos comerciales en evolución y cambios de infraestructura.

VII. Conclusiones Clave

Los fallos de alineación DMARC provienen de desajustes fundamentales entre mecanismos de autenticación de correo y configuraciones de dominio. Comprender los modos de alineación estricta versus relajada permite a las organizaciones equilibrar requerimientos de seguridad con flexibilidad operacional. La implementación apropiada requiere análisis cuidadoso de la infraestructura de correo, despliegue gradual de política y monitoreo continuo para mantener la integridad de autenticación mientras se asegura la entrega legítima de correo.

La alineación DMARC exitosa depende de la gestión precisa de configuración, pruebas comprensivas y refinamiento continuo de política. Las organizaciones deben evaluar sus requerimientos específicos del ecosistema de correo para determinar modos de alineación apropiados mientras mantienen protección robusta contra amenazas basadas en correo electrónico.