La Oficina Federal Alemana para la Seguridad de la Información (BSI) ha establecido TR-03182 y TR-03108 como marcos integrales para la seguridad del correo electrónico, donde la autenticación DMARC juega un papel crucial en la protección de las organizaciones contra amenazas cibernéticas basadas en email. Mientras las organizaciones alemanas enfrentan un escrutinio regulatorio creciente y ataques de phishing sofisticados, implementar medidas de seguridad de correo electrónico compatibles con BSI TR-03182 y TR-03108 se ha vuelto esencial para mantener posturas de ciberseguridad robustas.

Esta guía técnica proporciona una hoja de ruta completa de implementación para lograr el cumplimiento de seguridad de email BSI TR-03182 y TR-03108 a través de la configuración y monitoreo adecuado de DMARC.

I. Entendiendo los Requisitos de Seguridad de Email BSI TR-03182 & TR-03108

BSI TR-03182 «Transporte Seguro de Email» y TR-03108 «Directrices de Seguridad de Email» proporcionan orientación detallada para asegurar las comunicaciones por correo electrónico en organizaciones alemanas. Ambos marcos enfatizan los protocolos de autenticación de email, incluyendo los registros DNS esenciales para SPF, DKIM y DMARC, junto con medidas de seguridad complementarias como MTA-STS y TLS-RPT como controles de seguridad fundamentales.

Los informes técnicos recomiendan implementar políticas DMARC para prevenir la suplantación de dominio y establecer canales de email autenticados. El objetivo a largo plazo bajo ambos marcos es aplicar estas medidas de seguridad de manera integral, particularmente bajo el Mandato BSI NIS2 que busca aplicar políticas DMARC a p=reject de manera sostenible en toda la infraestructura crítica alemana y servicios esenciales.

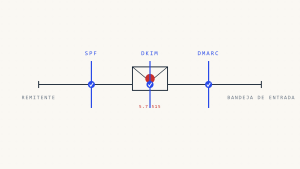

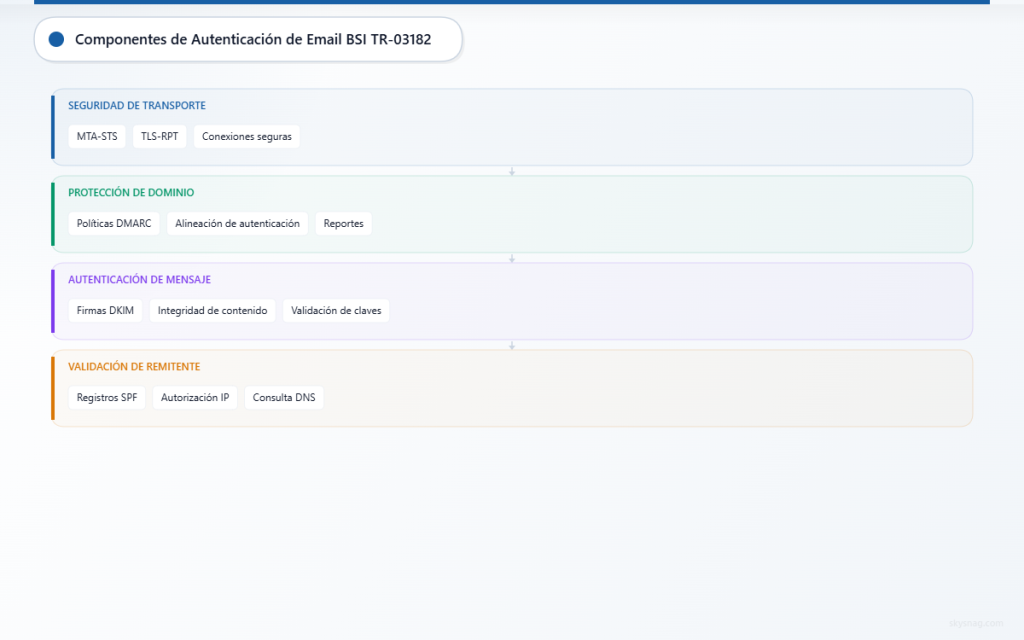

Componentes Clave de Autenticación de Email

SPF (Sender Policy Framework)

- Valida direcciones IP de envío contra registros DNS publicados

- Previene la suplantación básica de email por servidores de correo no autorizados

- Forma la base para la autenticación DMARC

DKIM (DomainKeys Identified Mail)

- Proporciona firmas criptográficas para la autenticación de email

- Asegura la integridad del contenido del email durante la transmisión

- Permite a los sistemas receptores verificar la autenticidad del mensaje

DMARC (Domain-based Message Authentication, Reporting and Conformance)

- Se basa en SPF y DKIM para protección integral del dominio

- Proporciona instrucciones de política para manejar fallos de autenticación

- Genera informes detallados para monitoreo de seguridad y evidencia de cumplimiento

MTA-STS (Mail Transfer Agent Strict Transport Security)

- Aplica conexiones seguras y validación de certificados para la entrega de email

- Previene ataques de intermediario durante la transmisión de email

- Complementa DMARC asegurando la capa de transporte

TLS-RPT (TLS Reporting)

- Proporciona visibilidad sobre fallos de conexión TLS y problemas de seguridad

- Permite monitorear la efectividad del cifrado de email

- Soporta informes de cumplimiento para medidas de seguridad de transporte

II. Paso 1: Realizar Evaluación de Infraestructura de Email

Antes de implementar controles de seguridad de email BSI TR-03182 y TR-03108, las organizaciones deben evaluar exhaustivamente su infraestructura de email actual y estado de autenticación.

Inventariar Fuentes de Email

Documente todos los sistemas autorizados para enviar email en nombre de su organización:

- Servidores de correo principales y sistemas Exchange

- Plataformas de automatización de marketing y sistemas CRM

- Aplicaciones en la nube con capacidades de notificación por email

- Servicios de terceros que envían emails transaccionales

- Sistemas de email de respaldo y recuperación ante desastres

Analizar Estado Actual de Autenticación

Use herramientas de búsqueda DNS para verificar registros existentes de autenticación de email:

dig TXT domain.com | grep "v=spf1"

dig TXT _dmarc.domain.com

dig TXT selector._domainkey.domain.comRevise los encabezados de autenticación en emails recibidos para entender las tasas actuales de alineación SPF y DKIM. Esta evaluación base ayuda a identificar brechas de autenticación que deben abordarse para el cumplimiento BSI TR-03182 y TR-03108.

Documentar Flujos de Email

Mapee todos los flujos legítimos de email a través de su infraestructura, incluyendo:

- Comunicaciones de usuarios internos y notificaciones automáticas del sistema

- Comunicaciones cara al cliente y sistemas de tickets de soporte

- Comunicaciones de socios comerciales y notificaciones de proveedores

- Comunicaciones de emergencia y procedimientos de respuesta a incidentes

III. Paso 2: Implementar Registros SPF para Validación de Remitente

La configuración adecuada de SPF forma la base de la implementación de seguridad de email BSI TR-03182 y TR-03108. Los registros SPF deben reflejar con precisión todas las fuentes de envío autorizadas mientras mantienen políticas de validación estrictas.

Configurar Registros SPF Integrales

Cree registros SPF que incluyan todas las fuentes de correo legítimas identificadas durante su evaluación de infraestructura:

v=spf1 include:_spf.google.com include:mailgun.org ip4:203.0.113.0/24 -allDirectrices de Mecanismos SPF:

- Use mecanismos «include:» para servicios de terceros con registros SPF establecidos

- Especifique direcciones IP individuales con «ip4:» para servidores de correo dedicados

- Implemente «~all» (fallo suave) inicialmente durante fases de prueba

- Transite a «-all» (fallo duro) una vez que se verifiquen todas las fuentes legítimas

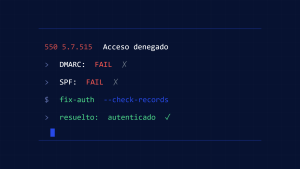

Validar Implementación SPF

Pruebe registros SPF usando múltiples herramientas de validación y monitoree métricas de entrega de email. Envíe emails de prueba desde todas las fuentes autorizadas y verifique la autenticación SPF adecuada en los encabezados de mensajes.

Monitoree tasas de rebote y fallos de entrega durante la implementación SPF para identificar cualquier fuente legítima que fue inadvertidamente excluida de las políticas de autenticación.

IV. Paso 3: Desplegar Infraestructura de Firmado DKIM

La implementación DKIM proporciona autenticación criptográfica que soporta los objetivos de seguridad de email BSI TR-03182 y TR-03108. Las organizaciones deben configurar firmado DKIM para todas las fuentes de email saliente.

Generar Pares de Claves DKIM

Cree pares de claves DKIM únicos para cada dominio de envío y selector:

- Use claves RSA de 2048 bits para seguridad criptográfica fuerte

- Genere pares de claves separados para diferentes fuentes de email cuando sea posible

- Implemente procedimientos de rotación de claves para mantenimiento continuo de seguridad

Configurar Registros DNS DKIM

Publique claves públicas DKIM en DNS usando el formato estándar de selector:

selector1._domainkey.domain.com TXT "v=DKIM1; k=rsa; p=MIGfMA0GCSqGSIb3DQEBAQUAA..."Habilitar Firmado DKIM

Configure todos los sistemas de email para firmar mensajes salientes con claves DKIM apropiadas:

- Los servidores de email deben firmar mensajes con claves privadas correspondientes

- Los servicios de terceros requieren configuración DKIM a través de interfaces administrativas

- Pruebe firmas DKIM usando validadores de autenticación de email

V. Paso 4: Configurar Políticas DMARC para Protección de Dominio

La implementación DMARC representa la culminación del despliegue de autenticación de email BSI TR-03182 y TR-03108. La configuración adecuada de DMARC proporciona protección basada en políticas contra la suplantación de dominio mientras genera datos de informes de cumplimiento.

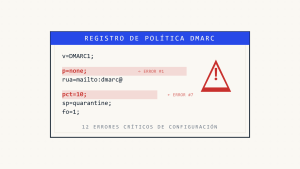

Comenzar con Modo de Monitoreo

Despliegue políticas DMARC iniciales en modo de monitoreo para recopilar datos de autenticación sin impactar la entrega de email:

_dmarc.domain.com TXT "v=DMARC1; p=none; rua=mailto:[email protected]; ruf=mailto:[email protected]; sp=none; adkim=r; aspf=r;"Parámetros de Política:

- p=none: Monitorear autenticación sin aplicación

- rua=: Destino de informes agregados para resúmenes diarios de autenticación

- ruf=: Destino de informes forenses para análisis detallado de fallos

- adkim=r, aspf=r: Alineación relajada para despliegue inicial

Analizar Informes DMARC

Skysnag Protect proporciona capacidades integrales de análisis de informes DMARC que ayudan a las organizaciones a entender su panorama de autenticación de email e identificar brechas de seguridad. La plataforma procesa informes agregados y forenses para proporcionar insights accionables para el cumplimiento BSI TR-03182 y TR-03108.

Monitoree informes DMARC por várias semanas para identificar:

- Tasas de éxito de autenticación en todas las fuentes de email

- Remitentes legítimos que fallan validación SPF o DKIM

- Intentos potenciales de suplantación y actividad de envío no autorizada

- Servicios de terceros que requieren configuración adicional de autenticación

Implementar Políticas de Aplicación

Después de lograr altas tasas de éxito de autenticación, transite a políticas de aplicación:

_dmarc.domain.com TXT "v=DMARC1; p=quarantine; rua=mailto:[email protected]; ruf=mailto:[email protected]; sp=quarantine; adkim=s; aspf=s; pct=100;"Progrese a través de niveles de aplicación de política:

- p=quarantine: Tratar mensajes fallidos como sospechosos

- p=reject: Bloquear mensajes fallidos completamente

- Alineación estricta (adkim=s, aspf=s): Requerir coincidencia exacta de dominio

VI. Paso 5: Establecer Monitoreo e Informes de Cumplimiento

El cumplimiento BSI TR-03182 y TR-03108 requiere monitoreo continuo de la efectividad de la autenticación de email y capacidades de detección de incidentes de seguridad.

Configurar Procesamiento Automatizado de Informes

Implemente sistemas para procesar y analizar automáticamente informes DMARC:

- Analizar informes agregados para análisis de tendencias de autenticación

- Alertar sobre informes forenses indicando potenciales incidentes de seguridad

- Generar tableros de cumplimiento mostrando tasas de éxito de autenticación

- Archivar informes para rastro de auditoría y evidencia de cumplimiento

Crear Procedimientos de Monitoreo de Seguridad

Establezca procedimientos operacionales para responder a fallos de autenticación de email:

- Investigar informes forenses por potenciales intentos de suplantación

- Actualizar registros SPF y DKIM cuando se desplieguen nuevas fuentes de email

- Monitorear estado de autenticación de servicios de terceros y cambios de política

- Coordinar procedimientos de respuesta a incidentes para eventos de seguridad de email

Documentar Evidencia de Cumplimiento

Mantenga documentación integral de la implementación de seguridad de email BSI TR-03182 y TR-03108:

- Registros de configuración para políticas SPF, DKIM y DMARC

- Informes de tasas de éxito de autenticación y análisis de tendencias

- Registros de respuesta a incidentes para eventos de seguridad de email

- Procedimientos de revisión y actualización de políticas con flujos de trabajo de aprobación

VII. Paso 6: Mantener y Optimizar Autenticación de Email

El mantenimiento continuo asegura la efectividad continuada de los controles de seguridad de email BSI TR-03182 y TR-03108 mientras evoluciona la infraestructura organizacional.

Revisiones Regulares de Política

Programe revisiones trimestrales de políticas de autenticación de email:

- Verifique que todas las fuentes legítimas de email mantengan autenticación adecuada

- Remueva includes SPF obsoletos y selectores DKIM para sistemas descomisionados

- Evalúe la efectividad de la política DMARC y considere endurecer la aplicación

- Actualice documentación reflejando cambios de infraestructura

Rotación de Claves y Actualizaciones de Seguridad

Implemente procedimientos regulares de mantenimiento de seguridad:

- Rote claves DKIM anualmente o cuando ocurran incidentes de seguridad

- Monitoree nuevos estándares y mejores prácticas de autenticación de email

- Actualice valores TTL de DNS para habilitar cambios rápidos de política cuando se requiera

- Pruebe procedimientos de recuperación ante desastres incluyendo restauración de autenticación de email

Según la Agencia de Ciberseguridad y Seguridad de Infraestructura (CISA), las organizaciones con autenticación integral de email ven tasas de éxito significativamente reducidas para campañas de phishing dirigidas a sus dominios.

VIII. Consideraciones Avanzadas de Implementación BSI TR-03182 & TR-03108

Organizaciones Multi-Dominio

Las grandes organizaciones alemanas a menudo gestionan múltiples dominios requiriendo políticas coordinadas de autenticación de email:

- Implemente políticas de autenticación consistentes en todos los dominios organizacionales

- Configure informes DMARC centralizados para monitoreo unificado de seguridad

- Coordine políticas de subdominios (sp=) con patrones de uso de email organizacionales

- Establezca procedimientos de delegación para gestión de dominios subsidiarios

Integración de Servicios en la Nube

Las organizaciones modernas dependen fuertemente de servicios en la nube que deben integrarse con marcos de seguridad de email BSI TR-03182 y TR-03108:

- Configure registros SPF para incluir todos los servicios de email basados en la nube

- Coordine firmado DKIM entre proveedores de nube y dominios organizacionales

- Implemente políticas DMARC que acomoden patrones de autenticación de servicios en la nube

- Monitoree cambios de política de servicios en la nube que puedan impactar la alineación de autenticación

Requisitos de Comunicación Internacional

Las organizaciones alemanas con operaciones internacionales deben balancear el cumplimiento BSI TR-03182 y TR-03108 con necesidades globales de comunicación por email:

- Considere requisitos regionales de entrega de email al implementar políticas DMARC estrictas

- Coordine con subsidiarias internacionales para políticas de autenticación consistentes

- Monitoree tasas de éxito de autenticación de email transfronterizo

- Documente marcos de cumplimiento en diferentes jurisdicciones

IX. Puntos Clave

Implementar el cumplimiento de seguridad de email BSI TR-03182 y TR-03108 requiere un enfoque sistemático para el despliegue de autenticación de email y monitoreo continuo. Las organizaciones deben evaluar exhaustivamente su infraestructura de email, implementar autenticación SPF y DKIM integral, y desplegar políticas DMARC con niveles apropiados de monitoreo y aplicación.

El éxito depende de planificación cuidadosa, implementación por fases y monitoreo continuo de la efectividad de la autenticación. Skysnag Protect proporciona las capacidades avanzadas de análisis e informes DMARC necesarias para mantener el cumplimiento BSI TR-03182 y TR-03108 mientras protege contra amenazas de seguridad basadas en email en evolución.

La inversión en autenticación adecuada de email paga dividendos a través de tasas reducidas de éxito de phishing, entregabilidad mejorada de email y cumplimiento demostrable con mejores prácticas de ciberseguridad alemanas. Las organizaciones que implementan estos controles se posicionan para defenderse contra amenazas sofisticadas de email mientras cumplen expectativas regulatorias en evolución.

¿Listo para implementar seguridad de email compatible con BSI TR-03182 y TR-03108? Comience con Skysnag Protect para desplegar monitoreo DMARC integral y lograr cumplimiento robusto de autenticación de email.