El error 550 5.7.515 Acceso Denegado es uno de los fallos de entrega de email más frustrantes que enfrentan las organizaciones, indicando típicamente que sus correos están siendo bloqueados debido a problemas de autenticación. Este error de Microsoft Exchange ocurre cuando los servidores de correo receptores rechazan sus mensajes porque fallan las verificaciones de autenticación o violan las políticas de seguridad del destinatario.

Entender y resolver este error es crucial para mantener una comunicación de email confiable y proteger la reputación de remitente de su organización. Exploremos las causas fundamentales y proporcionemos soluciones paso a paso para que sus emails fluyan nuevamente.

I. Entendiendo el Código de Error 550 5.7.515

El error 550 5.7.515 es un fallo permanente de entrega que significa «Acceso Denegado, mensaje rechazado.» Este error típicamente ocurre cuando:

- Su dominio carece de registros de autenticación de email apropiados

- Las políticas DMARC están mal configuradas o son demasiado restrictivas

- Su dirección IP o dominio tiene problemas de reputación

- El servidor del destinatario tiene políticas de seguridad estrictas bloqueando sus mensajes

A diferencia de los fallos temporales de entrega (códigos 4xx), el error 550 indica que el servidor receptor ha rechazado permanentemente su email y no intentará reenvío.

II. Causas Fundamentales Comunes de Fallos de Autenticación

Registros SPF Faltantes o Incorrectos

Los registros SPF (Sender Policy Framework) autorizan qué direcciones IP pueden enviar email para su dominio. Los problemas comunes de SPF incluyen:

- Sin registro SPF: Su dominio no publica un registro SPF

- Sintaxis incorrecta: Registros SPF malformados que no validan

- Declaraciones include faltantes: No autorizar servicios de envío legítimos

- Políticas excesivamente restrictivas: Registros SPF que bloquean remitentes legítimos

Problemas de Autenticación DKIM

DKIM (DomainKeys Identified Mail) firma digitalmente sus emails para verificar autenticidad:

- Firmas DKIM faltantes: Emails enviados sin firmas digitales apropiadas

- Selectores no coincidentes: Registros DKIM que no coinciden con las firmas de email

- Claves expiradas o rotadas: Claves DKIM desactualizadas que ya no validan

- Problemas de servicios de terceros: Problemas de DKIM con proveedores de servicios de email

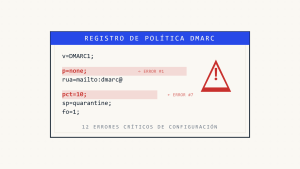

Conflictos de Política DMARC

DMARC se basa en SPF y DKIM para proporcionar protección a nivel de dominio:

- Políticas de rechazo estrictas: Políticas DMARC establecidas en «p=reject» causando bloqueos de email legítimo

- Fallos de alineación: Emails que fallan los requisitos de alineación SPF o DKIM

- Problemas de política de subdominio: Herencia incorrecta de DMARC para subdominios

- Aplicación gradual de política: Transición demasiado rápida de monitoreo a aplicación

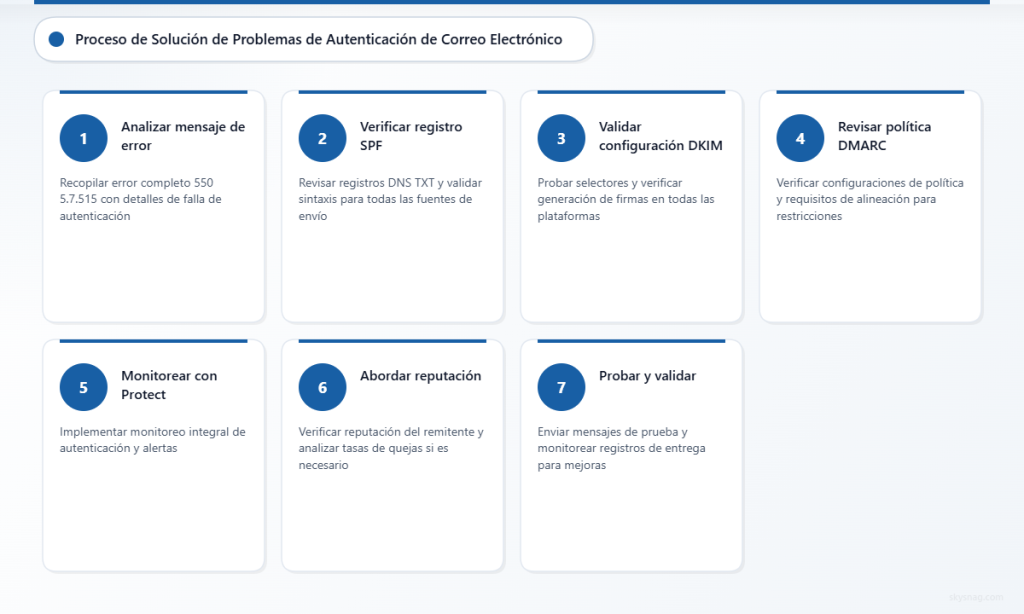

III. Guía de Resolución de Problemas Paso a Paso

Paso 1: Analizar el Mensaje de Error Completo

Recolecte el mensaje de error completo de sus logs de email o notificación de rebote:

550 5.7.515 Access denied, message refused by [server.domain.com]

Additional details: SPF check failed, DMARC policy violationBusque indicadores específicos de fallo de autenticación:

- SPF check failed (Verificación SPF falló)

- DKIM signature invalid (Firma DKIM inválida)

- DMARC policy violation (Violación de política DMARC)

- Domain reputation issues (Problemas de reputación de dominio)

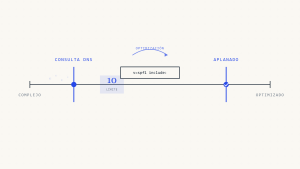

Paso 2: Verificar su Registro SPF

Verifique su registro SPF actual usando herramientas de consulta DNS:

- Consulte los registros TXT de su dominio:

dig TXT sudominio.com - Localice el registro SPF que comience con

v=spf1 - Valide la sintaxis usando herramientas de prueba SPF

- Asegúrese de que todas las fuentes de envío legítimas estén incluidas

Correcciones comunes de SPF:

- Agregar declaraciones

include:faltantes para servicios de email - Corregir errores de sintaxis en el formato de mecanismos

- Actualizar direcciones IP para infraestructura modificada

- Considerar el aplanamiento SPF para configuraciones complejas

Paso 3: Validar la Configuración DKIM

Pruebe su configuración DKIM a través de todas las fuentes de envío:

- Identifique los selectores DKIM usados por su infraestructura de email

- Consulte registros DKIM:

dig TXT selector._domainkey.sudominio.com - Verifique la fortaleza de clave y compatibilidad de algoritmo

- Verifique la generación de firmas en mensajes enviados

Pasos de resolución de problemas DKIM:

- Regenerar claves si las firmas fallan consistentemente la validación

- Coordinar configuración DKIM con servicios de email de terceros

- Asegurar uso consistente de selector a través de plataformas de envío

- Monitorear requisitos de rotación de claves

Paso 4: Revisar Configuraciones de Política DMARC

Examine su registro DMARC para políticas excesivamente restrictivas:

v=DMARC1; p=quarantine; sp=quarantine; pct=100; rua=mailto:[email protected]Consideraciones clave:

- Progresión de política: Moverse gradualmente de

p=noneap=quarantineap=reject - Aplicación de porcentaje: Usar

pct=para aumentar gradualmente la aplicación - Políticas de subdominio: Revisar configuraciones

sp=para manejo de subdominios - Requisitos de alineación: Considerar alineación relajada si es necesario

Paso 5: Implementar Skysnag Protect para Monitoreo Integral

Skysnag Protect proporciona visibilidad en tiempo real de fallos de autenticación de email y ayuda a prevenir errores 550 5.7.515 a través de:

- Monitoreo automatizado de DMARC: Rastrear fallos de autenticación a través de todas las fuentes de envío

- Recomendaciones de optimización de política: Orientación sobre progresión segura de política DMARC

- Visibilidad multi-fuente: Reportes consolidados a través de la infraestructura de email

- Sistemas de alerta: Notificaciones inmediatas cuando surgen problemas de autenticación

Este monitoreo integral ayuda a identificar problemas de autenticación antes de que causen fallos generalizados de entrega.

Paso 6: Abordar Problemas de Reputación

Si los registros de autenticación son correctos pero los errores persisten:

- Verificar reputación de remitente usando herramientas de monitoreo de reputación

- Revisar tasas de quejas y métricas de cancelación de suscripción

- Analizar patrones de envío para picos de volumen o comportamiento inusual

- Coordinar con dominios receptores para potencial inclusión en listas permitidas

Paso 7: Probar y Validar Cambios

Después de implementar correcciones:

- Enviar mensajes de prueba a varios proveedores de email

- Monitorear logs de entrega para errores 550 continuos

- Verificar reportes DMARC para tasas de éxito de autenticación

- Verificar con dominios receptores si los problemas persisten

IV. Técnicas Avanzadas de Resolución de Problemas

Coordinación de Servicios de Terceros

Muchas organizaciones usan múltiples servicios de email que deben trabajar juntos:

- Plataformas de marketing: Asegurar cobertura DKIM y SPF para todos los servicios

- Email transaccional: Coordinar autenticación a través de diferentes proveedores

- Sistemas legacy: Actualizar infraestructura de email más antigua para soportar autenticación moderna

- Migraciones en la nube: Mantener continuidad de autenticación durante cambios de plataforma

Propagación DNS y Tiempo

Los cambios DNS pueden tomar tiempo para propagarse globalmente:

- Permitir 24-48 horas para que las actualizaciones de registros DNS se propaguen completamente

- Usar múltiples servidores DNS para verificar consistencia de registros

- Considerar valores TTL al planificar actualizaciones de autenticación

- Monitorear desde diferentes ubicaciones geográficas para asegurar propagación global

Consideraciones Específicas de Proveedores

Diferentes proveedores de email tienen requisitos de autenticación variables:

- Microsoft 365: Particularmente estricto sobre cumplimiento DMARC

- Google Workspace: Fuerte énfasis en validación de firma DKIM

- Exchange on-premises: Puede requerir configuración adicional de conector

- Servicios de seguridad de terceros: Considerar capas adicionales de filtrado

V. Prevención y Mejores Prácticas

Implementación Gradual de Política DMARC

Implemente políticas DMARC progresivamente para evitar disrupciones de autenticación:

- Comenzar con monitoreo: Desplegar

p=nonepara recolectar datos de línea base - Analizar reportes minuciosamente: Entender todas las fuentes de envío legítimas

- Corregir brechas de autenticación: Asegurar que la cobertura SPF y DKIM sea completa

- Aumentar gradualmente la aplicación: Moverse a

p=quarantineluegop=reject

Auditorías Regulares de Autenticación

Establezca prácticas de monitoreo continuo:

- Revisiones mensuales de reportes DMARC: Rastrear tasas de éxito de autenticación

- Auditorías trimestrales de registros SPF: Verificar que todas las fuentes de envío permanezcan autorizadas

- Rotación anual de claves DKIM: Mantener fortaleza de claves criptográficas

- Monitoreo continuo de reputación: Observar cambios en puntuación de remitente

Documentación y Gestión de Cambios

Mantenga documentación clara de configuraciones de autenticación de email:

- Registrar todos los includes SPF: Documentar el propósito de cada autorización

- Rastrear uso de selector DKIM: Mapear selectores a fuentes de envío específicas

- Documentar decisiones de política DMARC: Registrar justificación para elecciones de política

- Coordinar cambios de infraestructura: Asegurar que las actualizaciones de autenticación acompañen los cambios del sistema de email

VI. Cuándo Escalar Problemas

Algunos errores 550 5.7.515 requieren soporte adicional:

- Errores persistentes después de correcciones de autenticación: Puede indicar problemas de reputación o política

- Bloqueo específico de proveedor: Algunos dominios receptores pueden requerir coordinación directa

- Entornos multi-inquilino complejos: Puede necesitar enfoques de configuración especializados

- Requisitos de cumplimiento: Ciertas industrias pueden tener mandatos de autenticación específicos

VII. Puntos Clave

El error 550 5.7.515 Acceso Denegado típicamente surge de fallos de autenticación de email que pueden ser sistemáticamente diagnosticados y resueltos. El éxito requiere:

- Configuración integral de autenticación: Implementación apropiada de SPF, DKIM y DMARC

- Aplicación gradual de políticas: Evitar políticas DMARC excesivamente agresivas

- Monitoreo continuo: Revisión regular del rendimiento de autenticación y métricas de entrega

- Gestión proactiva de reputación: Mantener reputación positiva de remitente junto con cumplimiento técnico

Implementar Skysnag Protect proporciona la visibilidad y automatización necesarias para prevenir fallos de autenticación y mantener entrega confiable de email. Con monitoreo apropiado e implementación gradual de políticas, las organizaciones pueden eliminar errores 550 5.7.515 mientras fortalecen su postura de seguridad de email.

¿Listo para resolver sus desafíos de autenticación de email? Descubra cómo Skysnag Protect puede ayudarle a implementar autenticación de email a prueba de balas y eliminar fallos de entrega.