La certificación ISO 27001 requiere que las organizaciones implementen controles integrales de seguridad de la información, y los sistemas de correo electrónico representan un componente crítico de este marco. Los controles de autenticación de correo electrónico y los mecanismos de monitoreo desempeñan un papel vital en la demostración del cumplimiento con los requisitos de gestión de seguridad de ISO 27001, particularmente en la protección contra el acceso no autorizado y en asegurar la integridad de la información.

Esta referencia técnica proporciona a los profesionales de seguridad orientación práctica sobre la implementación de controles de correo electrónico que apoyan los objetivos de certificación ISO 27001, cubriendo protocolos de autenticación, marcos de monitoreo y estrategias de recolección de evidencia.

I. Comprensión de los Requisitos de Seguridad de Correo Electrónico ISO 27001

ISO 27001 no prescribe tecnologías específicas de autenticación de correo electrónico como DMARC, SPF o DKIM. En su lugar, el estándar establece objetivos de seguridad basados en riesgos que las organizaciones deben abordar a través de controles apropiados. Los controles de autenticación y monitoreo de correo electrónico apoyan varios objetivos clave de control de ISO 27001:

Control de Acceso (A.9)

Las organizaciones deben implementar controles para limitar el acceso a la información y las instalaciones de procesamiento de información. Los protocolos de autenticación de correo electrónico ayudan a verificar la legitimidad del remitente y prevenir el acceso no autorizado a las comunicaciones por correo electrónico.

Enfoque de Implementación de Control:

- Implementar registros SPF para autorizar direcciones IP de envío

- Configurar firmado DKIM para verificación de integridad de mensajes

- Implementar políticas DMARC para definir el manejo de fallas de autenticación

- Monitorear resultados de autenticación para efectividad del control de acceso

Criptografía (A.10)

El estándar requiere el uso adecuado de criptografía para proteger la confidencialidad, autenticidad e integridad de la información. La autenticación de correo electrónico aprovecha mecanismos criptográficos para lograr estos objetivos.

Implementación Técnica:

- DKIM utiliza firmas criptográficas RSA o ECDSA para autenticación de mensajes

- Configurar longitudes mínimas de clave (RSA de 2048 bits recomendado)

- Implementar cronogramas de rotación de claves para claves de firmado DKIM

- Monitorear la efectividad del control criptográfico a través de reportes de autenticación

Seguridad de Operaciones (A.12)

ISO 27001 enfatiza la operación correcta y segura de las instalaciones de procesamiento de información. El monitoreo de seguridad del correo electrónico cae bajo los controles de seguridad operacional.

Marco de Monitoreo:

- Implementar reportes DMARC para visibilidad de autenticación

- Configurar alertas de falla de SPF y DKIM

- Establecer métricas de línea base para tasas de éxito de autenticación de correo electrónico

- Documentar procedimientos de respuesta a incidentes para fallas de autenticación

II. Implementación de Protocolos de Autenticación de Correo Electrónico

Configuración SPF (Sender Policy Framework)

Los registros SPF definen fuentes de envío autorizadas para su dominio, apoyando los objetivos de control de acceso de ISO 27001.

Sintaxis Básica de SPF:

v=spf1 include:_spf.skysnag.com ip4:203.0.113.1 -allRequisitos de Implementación:

- Documentar todas las fuentes de envío legítimas

- Usar políticas restrictivas (mecanismo -all)

- Implementar monitoreo para fallas de autenticación SPF

- Mantener procedimientos de control de cambios para actualizaciones de registros SPF

Alineación con ISO 27001:

La implementación de SPF apoya A.9.1.1 (Política de control de acceso) al definir remitentes de correo electrónico autorizados y A.12.4.1 (Registro de eventos) a través del registro de resultados de autenticación.

Implementación DKIM (DomainKeys Identified Mail)

DKIM proporciona autenticación criptográfica para mensajes de correo electrónico, apoyando los objetivos de integridad de la información.

Estructura de Registro DKIM:

selector._domainkey.example.com. IN TXT "v=DKIM1; k=rsa; p=MIGfMA0GCSqGSIb3DQEBAQUAA..."Parámetros de Configuración:

- Longitud de Clave: Claves RSA mínimas de 2048 bits

- Rotación de Selector: Implementar rotación de claves trimestral

- Alcance de Firmado: Firmar encabezados críticos (From, Subject, Date, Message-ID)

- Algoritmo Hash: Usar SHA-256 para generación de firmas

Evidencia de Control:

Documentar la implementación DKIM en procedimientos de seguridad, mantener registros de gestión de claves y recopilar métricas de éxito de autenticación para evidencia de cumplimiento.

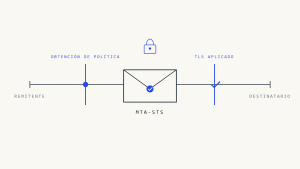

Política DMARC (Domain-based Message Authentication)

DMARC se basa en SPF y DKIM para proporcionar aplicación integral de políticas de autenticación de correo electrónico.

Estrategia de Progresión de Política:

v=DMARC1; p=none; rua=mailto:[email protected]

v=DMARC1; p=quarantine; pct=25; rua=mailto:[email protected]

v=DMARC1; p=reject; rua=mailto:[email protected]Fases de Implementación:

- Monitor (p=none): Recopilar datos de autenticación sin aplicación

- Cuarentena (p=quarantine): Aplicación parcial con aumento gradual de porcentaje

- Rechazar (p=reject): Aplicación completa de política para máxima protección

III. Marco de Monitoreo y Reportes

Análisis de Reportes Agregados DMARC

Los reportes agregados DMARC proporcionan visibilidad integral del rendimiento de autenticación de correo electrónico, apoyando los requisitos de monitoreo de ISO 27001.

Componentes de Análisis de Reportes:

- Tasas de éxito/falla de autenticación

- Evaluación de reputación de IP fuente

- Efectividad de aplicación de políticas

- Correlación de inteligencia de amenazas

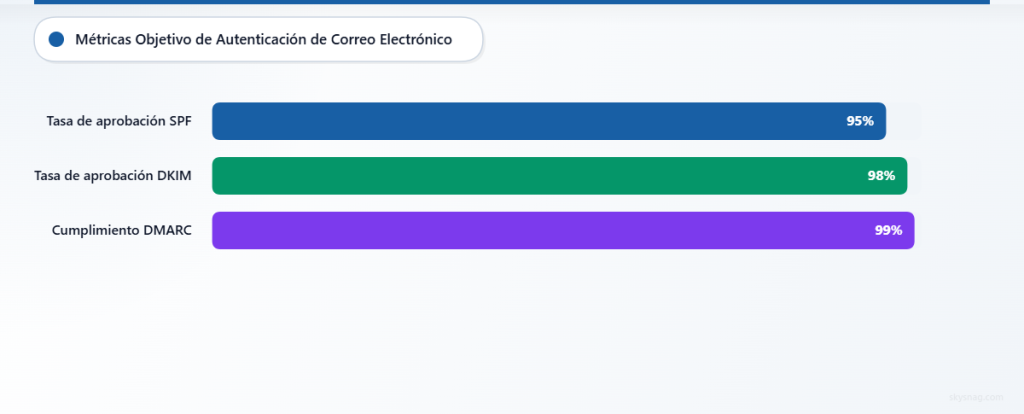

Indicadores Clave de Rendimiento:

- Tasa de éxito de autenticación SPF (objetivo: >95%)

- Tasa de éxito de autenticación DKIM (objetivo: >98%)

- Tasa de cumplimiento de política DMARC (objetivo: >99%)

- Detección de fuentes de envío no autorizadas

Procesamiento de Reportes Forenses

Los reportes forenses DMARC proporcionan información detallada sobre fallas de autenticación, apoyando las capacidades de detección y respuesta a incidentes.

Elementos de Datos Forenses:

- Encabezados y contenido del mensaje original

- Razones de falla de autenticación

- Información de red fuente

- Decisiones de manejo del destinatario

Requisitos de Integración:

- Reenviar reportes forenses a sistemas SIEM

- Correlacionar con feeds de inteligencia de amenazas

- Activar flujos de trabajo automatizados de respuesta a incidentes

- Generar pistas de auditoría de cumplimiento

IV. Evaluación y Gestión de Riesgos

Evaluación del Panorama de Amenazas de Correo Electrónico

Las organizaciones deben realizar evaluaciones regulares de riesgos para identificar amenazas relacionadas con el correo electrónico y determinar medidas de control apropiadas.

Vectores Comunes de Ataque por Correo Electrónico:

- Ataques de suplantación e imitación de dominio

- Esquemas de compromiso de correo electrónico empresarial (BEC)

- Distribución de malware a través de archivos adjuntos de correo electrónico

- Exfiltración de datos a través de canales de correo electrónico no autorizados

Criterios de Evaluación de Riesgos:

- Probabilidad de ejecución exitosa de ataque

- Impacto empresarial potencial y pérdida financiera

- Implicaciones de cumplimiento regulatorio

- Consecuencias de daño a la reputación

Medición de Efectividad de Controles

ISO 27001 requiere que las organizaciones midan y evalúen la efectividad de los controles de seguridad implementados.

Métricas de Control de Correo Electrónico:

- Cobertura de implementación de protocolos de autenticación

- Tasas de éxito de aplicación de políticas

- Tiempos de detección y respuesta a incidentes

- Efectividad de entrenamiento de concienciación de seguridad del usuario

Metodología de Medición:

- Definir métricas de seguridad de línea base

- Implementar sistemas de monitoreo continuo

- Recopilar y analizar datos de rendimiento

- Reportar hallazgos a la alta gerencia

- Implementar acciones correctivas para brechas

V. Mejores Prácticas de Implementación

Estándares de Configuración Técnica

Gestión DNS:

- Implementar Extensiones de Seguridad DNS (DNSSEC) para integridad de registros

- Usar valores TTL cortos durante fases iniciales de implementación

- Mantener zonas DNS separadas para registros de autenticación de correo electrónico

- Documentar todos los cambios DNS a través de procesos de control de cambios

Configuración del Servidor de Correo:

- Configurar servidores de correo para realizar verificaciones de autenticación

- Implementar manejo adecuado de mensajes para fallas de autenticación

- Habilitar registro detallado para requisitos de pista de auditoría

- Establecer canales de comunicación seguros para reportes de autenticación

Controles Organizacionales

Desarrollo de Políticas:

- Crear políticas integrales de seguridad de correo electrónico

- Definir roles y responsabilidades para la gestión del sistema de correo electrónico

- Establecer procedimientos de respuesta a incidentes para fallas de autenticación

- Documentar requisitos de entrenamiento para personal administrativo

Gestión de Cambios:

- Implementar control formal de cambios para configuraciones de autenticación de correo electrónico

- Requerir revisión de seguridad para todos los cambios de infraestructura de correo electrónico

- Mantener documentación de línea base de configuración

- Establecer procedimientos de reversión para implementaciones fallidas

VI. Preparación de Auditoría y Recolección de Evidencia

Requisitos de Documentación

Los auditores de ISO 27001 esperan documentación integral que demuestre la implementación y efectividad del control.

Documentación Requerida:

- Política y procedimientos de seguridad de correo electrónico

- Reportes de evaluación de riesgos incluyendo amenazas de correo electrónico

- Especificaciones de implementación técnica

- Reportes de monitoreo y medición

- Registros de respuesta a incidentes

- Materiales de entrenamiento y concienciación

Estrategia de Recolección de Evidencia

Evidencia Técnica:

- Archivos de configuración de autenticación de correo electrónico

- Reportes de validación de registros DNS

- Resúmenes de reportes agregados y forenses DMARC

- Capturas de pantalla del panel de monitoreo de seguridad

- Resultados de evaluación de vulnerabilidades

Evidencia de Procedimientos:

- Registros de aprobación de control de cambios

- Registros de actividad de respuesta a incidentes

- Actas de reuniones de revisión gerencial

- Registros de finalización de entrenamiento de concienciación de seguridad

- Reportes de evaluación de seguridad de proveedores

VII. Integración con Skysnag Comply

Skysnag Comply agiliza la implementación de controles de correo electrónico ISO 27001 a través de capacidades automatizadas de gestión de configuración y reportes de cumplimiento. La plataforma proporciona:

Implementación Automatizada de Controles:

- Configuración guiada de SPF, DKIM y DMARC

- Validación y monitoreo DNS en tiempo real

- Motor de recomendación de políticas basado en evaluación de riesgos

- Recolección automatizada de evidencia para propósitos de auditoría

Reportes de Cumplimiento:

- Reportes de efectividad de control alineados con ISO 27001

- Detección automatizada de incidentes y alertas

- Panel de riesgos con indicadores clave de rendimiento

- Generación de documentación lista para auditoría

Monitoreo Continuo:

- Monitoreo de rendimiento de autenticación en tiempo real

- Integración y alertas de inteligencia de amenazas

- Seguimiento y reportes de cumplimiento de políticas

- Escalación automatizada para eventos críticos de seguridad

VIII. Consideraciones Avanzadas de Implementación

Gestión Multi-Dominio

Las organizaciones con portafolios de dominios complejos requieren estrategias sofisticadas de gestión de autenticación.

Desafíos de Configuración:

- Herencia de política de autenticación de subdominio

- Autorización de proveedores de servicios de terceros

- Protección de marca a través de múltiples dominios

- Aplicación consistente de políticas a través de unidades organizacionales

Marco de Solución:

- Implementar políticas de autenticación jerárquicas

- Usar etiquetas de política de subdominio DMARC (sp=) para control granular

- Mantener monitoreo centralizado de autenticación

- Establecer intercambio de inteligencia de amenazas entre dominios

Integración de Servicios en la Nube

Las organizaciones modernas aprovechan múltiples servicios en la nube para procesamiento de correo electrónico, requiriendo configuración cuidadosa de autenticación.

Requisitos de Integración:

- Autorizar direcciones IP de proveedores de servicios en la nube en registros SPF

- Configurar firmado DKIM para servicios de correo electrónico basados en la nube

- Implementar políticas DMARC que consideren la autenticación de servicios en la nube

- Monitorear rendimiento de autenticación a través de todos los proveedores de servicios

IX. Puntos Clave

Los controles de autenticación de correo electrónico proporcionan apoyo esencial para la certificación ISO 27001 al abordar los requisitos de control de acceso, criptografía y seguridad de operaciones. Aunque el estándar no exige protocolos específicos, implementar SPF, DKIM y DMARC crea una base robusta para la gestión de seguridad del correo electrónico.

La implementación exitosa requiere evaluación integral de riesgos, gestión de configuración técnica, monitoreo continuo y documentación exhaustiva. Las organizaciones deben enfocarse en la aplicación gradual de políticas, monitoreo integral e integración con sistemas más amplios de gestión de seguridad.

La medición y evaluación regular de la efectividad de los controles de correo electrónico asegura el cumplimiento continuo con los requisitos de ISO 27001 y proporciona evidencia de diligencia debida en la protección de los activos de información organizacional.

Para organizaciones que buscan implementación simplificada de controles de correo electrónico ISO 27001, Skysnag Comply proporciona capacidades integrales de automatización y reportes que reducen la complejidad de implementación mientras aseguran la preparación para auditorías.