Honey Trap-Angriffe stellen eine der psychologisch manipulativsten Formen des Social Engineering in der Cybersicherheit dar und nutzen menschliche Emotionen und Beziehungen aus, um technische Sicherheitskontrollen zu umgehen. Im Kontext der E-Mail-Sicherheit nutzen Honey Traps romantische oder persönliche Anziehung, um Opfer dazu zu verleiten, die Daten oder Systeme ihrer Organisation zu kompromittieren.

Das Verständnis dieser ausgeklügelten Täuschungstaktiken ist für Cybersicherheitsexperten unerlässlich, da Angreifer zunehmend traditionelles Social Engineering mit beziehungsbasierter Manipulation kombinieren, um ihre Ziele zu erreichen.

I. Was ist ein Honey Trap in der Cybersicherheit?

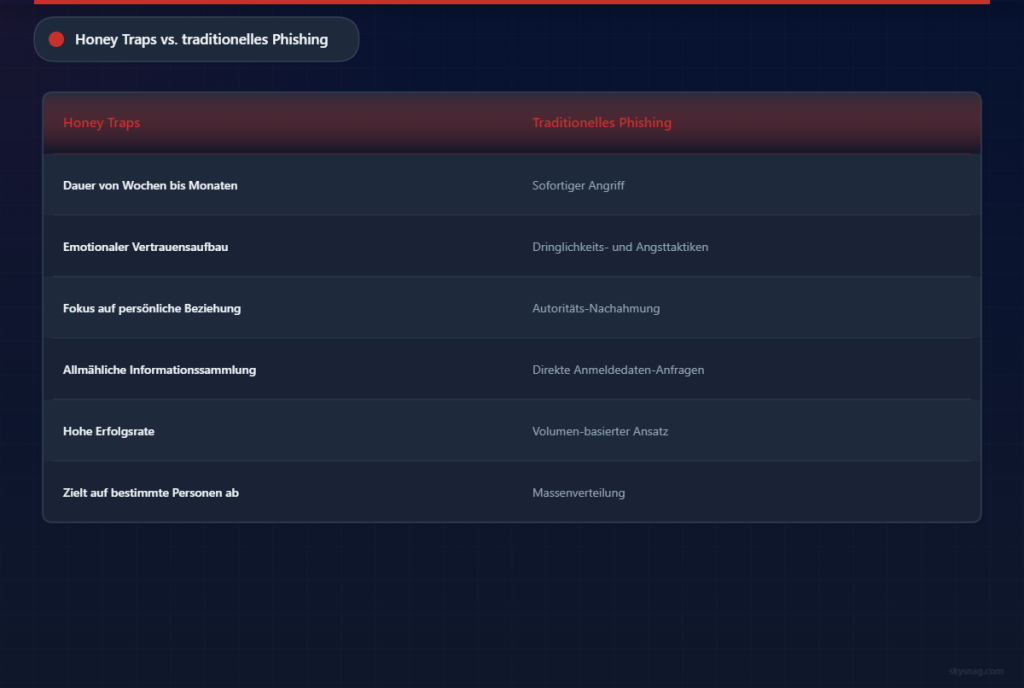

Ein Honey Trap in der Cybersicherheit bezieht sich auf einen Social Engineering-Angriff, bei dem Cyberkriminelle gefälschte romantische oder persönliche Beziehungen schaffen, um Opfer dazu zu manipulieren, sensible Informationen preiszugeben, Malware zu installieren oder unbefugten Zugang zu Systemen zu gewähren. Anders als traditionelles Phishing, das auf Dringlichkeit oder Autorität setzt, nutzen Honey Traps emotionale Verbindungen und Vertrauen aus, die über längere Zeiträume aufgebaut werden.

Der Begriff stammt aus der Spionage, wo Geheimdienstmitarbeiter romantische Beziehungen nutzen würden, um klassifizierte Informationen zu extrahieren. In der modernen Cybersicherheit haben sich diese Taktiken zu ausgeklügelten E-Mail-basierten Kampagnen entwickelt, die wochenlang oder monatelang andauern können, bevor der eigentliche Angriff erfolgt.

Hauptmerkmale von E-Mail-Honey Traps

E-Mail-Honey Traps weisen typischerweise mehrere charakteristische Muster auf:

Beziehungsaufbauphase: Angreifer investieren erhebliche Zeit in die Entwicklung einer scheinbar echten persönlichen Verbindung durch E-Mail-Austausch, wobei sie oft gestohlene Fotos und erfundene Hintergrundgeschichten verwenden.

Schrittweise Vertrauenseskalation: Anstatt sofort nach sensiblen Informationen zu fragen, bauen Angreifer langsam Glaubwürdigkeit und emotionale Investition auf, bevor sie zunehmend kühne Anfragen stellen.

Integration des beruflichen Kontexts: Fortgeschrittene Honey Traps integrieren arbeitsplatzspezifisches Wissen, Branchenterminologie und Firmendetails, um für Unternehmensziele glaubwürdiger zu erscheinen.

Multi-Channel-Koordination: Angreifer erweitern Unterhaltungen oft über E-Mail hinaus auf soziale Medien, Messaging-Apps oder sogar Telefonanrufe, um die Authentizität der Beziehung zu verstärken.

II. Wie E-Mail-Honey Traps funktionieren

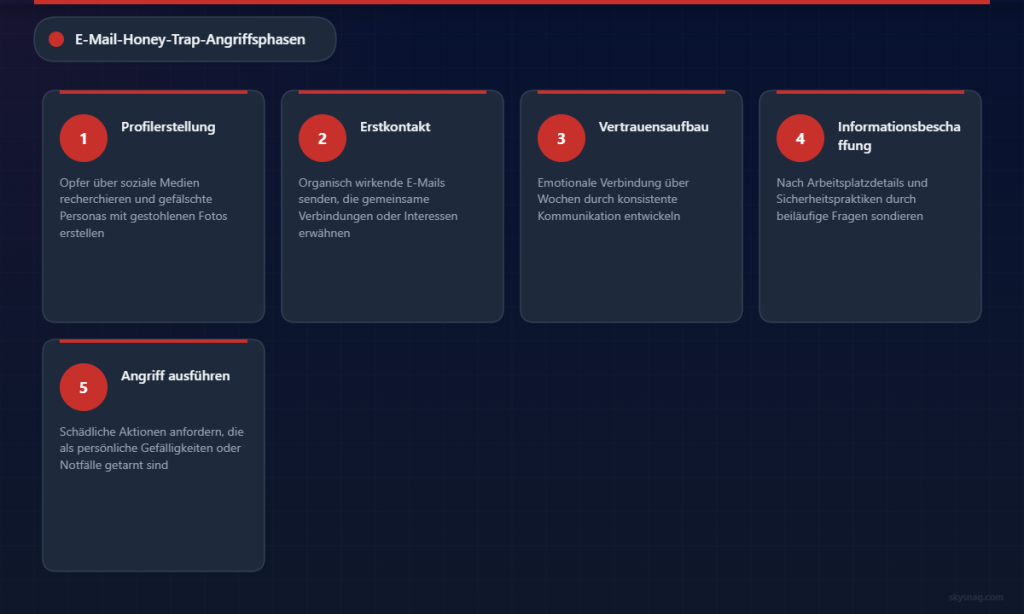

Die Anatomie eines E-Mail-Honey Traps entfaltet sich typischerweise über mehrere sorgfältig orchestrierte Phasen, die jeweils darauf ausgelegt sind, die emotionale Investition des Opfers zu vertiefen und dessen Sicherheitsbewusstsein zu senken.

Erster Kontakt und Profilerstellung

Angreifer beginnen damit, potenzielle Opfer über soziale Medien, professionelle Netzwerke und öffentliche Datenbanken zu recherchieren, um ihre Interessen, Beziehungsstatus und beruflichen Verantwortlichkeiten zu verstehen. Sie erstellen dann überzeugende fiktive Personas, oft mit attraktiven Fotos, die von sozialen Medien oder Stock-Fotografie-Seiten gestohlen wurden.

Der erste E-Mail-Kontakt erscheint organisch und kann gemeinsame Verbindungen, gemeinsame Interessen oder berufliche Assoziationen erwähnen. Fortgeschrittene Angreifer könnten Kollegen von Partnerorganisationen oder Branchenkontakte imitieren, um sofortige Glaubwürdigkeit zu etablieren.

Beziehungsentwicklung

Sobald der erste Kontakt hergestellt ist, konzentrieren sich Angreifer darauf, emotionale Verbindungen durch regelmäßigen E-Mail-Austausch aufzubauen. Sie demonstrieren aktives Zuhören, indem sie sich an persönliche Details erinnern, die das Opfer geteilt hat, und teilen schrittweise ihre eigenen erfundenen persönlichen Geschichten, um gegenseitige Intimität zu schaffen.

Diese Phase kann wochenlang oder monatelang dauern, wobei der Angreifer sorgfältig die Konsistenz seiner Persona aufrechterhält, während er Informationen über das Arbeitsumfeld, die Sicherheitspraktiken und Zugriffsrechte des Opfers sammelt.

Informationsbeschaffung

Mit wachsendem Vertrauen beginnen Angreifer, nach Informationen zu sondieren, die breitere Angriffe erleichtern könnten. Sie stellen möglicherweise scheinbar harmlose Fragen über Arbeitsplatzrichtlinien, Technologiesysteme oder bevorstehende Geschäftsaktivitäten.

Die Anfragen eskalieren schrittweise von allgemeinen Branchendiskussionen zu spezifischeren operativen Details, immer im Kontext der etablierten Beziehung und nicht als offensichtliche Informationsbeschaffung dargestellt.

Ausbeutungsphase

Wenn ausreichend Vertrauen aufgebaut wurde, führen Angreifer ihr primäres Ziel aus. Dies könnte beinhalten, das Opfer zu bitten, schädliche Anhänge zu öffnen, die als persönliche Fotos getarnt sind, Links zu gefälschten beziehungsbezogenen Websites zu klicken, die Malware installieren, oder Anmeldedaten unter erfundenen Notfallszenarien bereitzustellen.

Einige ausgeklügelte Honey Traps gipfeln in Anfragen für das Opfer, scheinbar legitime Geschäftstransaktionen zu erleichtern, die tatsächlich Finanzbetrug oder Datenexfiltration ermöglichen.

III. Häufige E-Mail-Honey Trap-Taktiken

Cyberkriminelle setzen verschiedene spezifische Techniken ein, um die Glaubwürdigkeit und Wirksamkeit ihrer Honey Trap-Kampagnen zu erhöhen.

Romantikbasierte Täuschung

Angreifer erstellen detaillierte romantische Personas und behaupten oft, reisende Fachkräfte, im Ausland eingesetzte Militärangehörige oder internationale Geschäftskontakte zu sein, die nur per E-Mail kommunizieren können. Diese Szenarien erklären begrenzte Kommunikationskanäle während sie emotionale Investitionen aufbauen.

Sie nutzen psychologische Prinzipien wie intermittierende Verstärkung, bei der sporadische, aber intensive emotionale Austausche stärkere psychologische Bindungen schaffen als konsistente Kommunikationsmuster.

Ausbeutung beruflicher Beziehungen

Einige Honey Traps konzentrieren sich auf berufliche statt romantische Beziehungen, wobei Angreifer sich als Branchenkollegen, potenzielle Geschäftspartner oder Kollegen von Tochtergesellschaften ausgeben. Diese Ansätze nutzen berufliche Netzwerkinstinkte statt romantische Anziehung aus.

Diese Variante erweist sich oft als effektiv gegen Führungskräfte, die regelmäßig mit externen Geschäftskontakten interagieren und möglicherweise anfälliger für beruflich gerahmtes Social Engineering sind.

Krisen- und Dringlichkeitsmanipulation

Fortgeschrittene Honey Traps integrieren künstliche Krisenszenarios, bei denen die fiktive Persona plötzlich dringende Hilfe benötigt. Diese konstruierten Notfälle nutzen die etablierte emotionale Verbindung, um Opfer unter Druck zu setzen, sofortige Maßnahmen zu ergreifen, ohne normale Sicherheitsprotokolle zu befolgen.

Häufige Krisenszenarios beinhalten medizinische Notfälle, die finanzielle Hilfe erfordern, rechtliche Probleme, die das Teilen von Dokumenten erfordern, oder Geschäftsmöglichkeiten mit knappen Fristen, die das Teilen von Anmeldedaten erfordern.

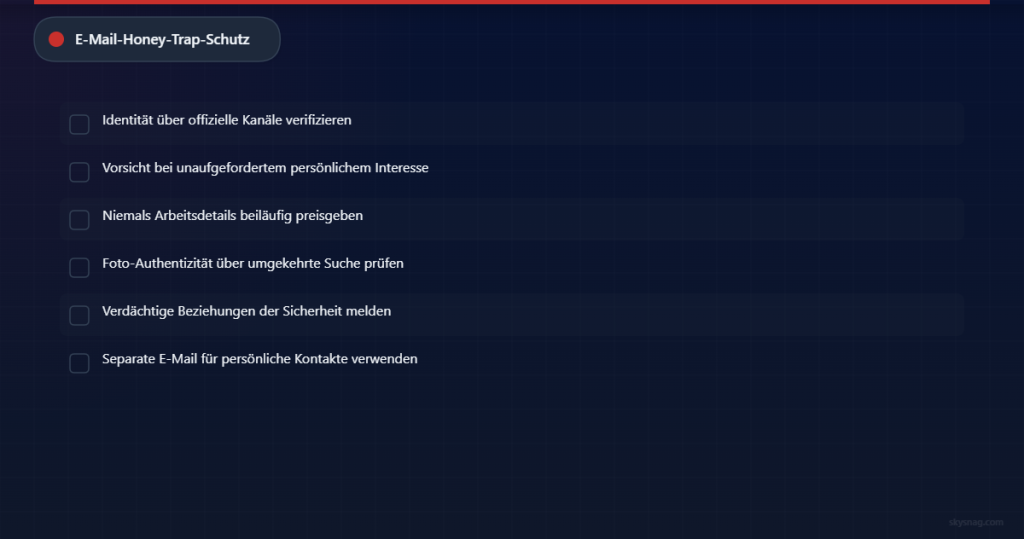

IV. Schutz vor E-Mail-Honey Traps

Der Schutz vor Honey Trap-Angriffen erfordert eine Kombination aus technischen Kontrollen, Sicherheitsbewusstseinstraining und organisatorischen Richtlinien, die die psychologische Raffinesse dieser Bedrohungen berücksichtigen.

E-Mail-Authentifizierung und Sicherheitskontrollen

Die Implementierung robuster E-Mail-Authentifizierungsprotokolle bietet die erste Verteidigungslinie gegen ausgeklügelte Social Engineering-Angriffe. Skysnag Protect (https://skysnag.com/de/protect/) ermöglicht es Organisationen, DMARC-Richtlinien zu konfigurieren, die Domain-Spoofing und unbefugtes E-Mail-Versenden verhindern, wodurch es für Angreifer erheblich schwieriger wird, vertrauenswürdige Kontakte zu imitieren oder glaubwürdige Personas zu etablieren.

SPF- und DKIM-Validierung helfen sicherzustellen, dass E-Mails, die behaupten, von legitimen Domains zu stammen, tatsächlich von diesen Domain-Inhabern autorisiert sind, während DMARC-Berichterstattung Sichtbarkeit in versuchte Imitationsangriffe bietet, die Teil von Honey Trap-Kampagnen sein könnten.

Fortgeschrittene E-Mail-Sicherheitslösungen können auch Kommunikationsmuster analysieren und verdächtiges beziehungsaufbauendes Verhalten oder ungewöhnliche Informationsanfragen kennzeichnen, die auf Social Engineering-Versuche hindeuten könnten.

Sicherheitsbewusstseinstraining

Traditionelles Phishing-Bewusstseinstraining konzentriert sich oft auf offensichtliche Bedrohungsindikatoren wie dringende Zahlungsanfragen oder verdächtige Links. Die Honey Trap-Verteidigung erfordert differenziertere Bildung über beziehungsbasierte Manipulationstaktiken.

Trainingsprogramme sollten Mitarbeitern helfen, schrittweise Informationsbeschaffungsversuche zu erkennen, die Psychologie des Social Engineering zu verstehen und klare Protokolle für den Umgang mit unaufgeforderten persönlichen Kommunikationen in beruflichen Kontexten zu etablieren.

Regelmäßige simulierte Honey Trap-Übungen können Organisationen dabei helfen, ihre Anfälligkeit für diese längerfristigen Täuschungskampagnen zu bewerten und angemessene Reaktionsverfahren zu verstärken.

Richtlinien- und Verfahrenskontrollen

Organisationen benötigen klare Richtlinien zur Mitarbeiterkommunikation mit externen Kontakten, insbesondere bezüglich Informationsaustausch und Beziehungsoffenlegungsanforderungen.

Richtlinien sollten die akzeptable Nutzung von Unternehmens-E-Mails für persönliche Kommunikation, obligatorische Meldung verdächtiger Beziehungsaufbauversuche und Eskalationsverfahren behandeln, wenn Mitarbeiter ungewöhnliche Anfragen von angeblichen persönlichen Kontakten erhalten.

Technische Überwachung und Analyse

Sicherheitsteams sollten Überwachungsfähigkeiten implementieren, die ungewöhnliche Kommunikationsmuster erkennen können, wie ausgedehnte persönliche Unterhaltungen mit externen Adressen oder schrittweise Eskalation von Informationsanfragen.

Data Loss Prevention (DLP)-Lösungen können dabei helfen zu identifizieren, wann Mitarbeiter sensible Informationen über E-Mail-Kanäle teilen, unabhängig davon, ob der Empfänger basierend auf der etablierten Kommunikationshistorie vertrauenswürdig erscheint.

V. Branchenauswirkungen und reale Beispiele

Honey Trap-Angriffe wurden in verschiedenen Branchen dokumentiert, mit besonders bedeutenden Auswirkungen in Sektoren, die sensible Daten oder hochwertige geistige Eigentumsrechte handhaben.

Finanzdienstleistungsorganisationen begegnen häufig Honey Traps, die auf Mitarbeiter mit Zugang zu Kundendaten oder Transaktionssystemen abzielen. Diese Angriffe beinhalten oft monatelanges Beziehungsaufbauen, bevor versucht wird, Kontoinformationen zu extrahieren oder betrügerische Transaktionen zu erleichtern.

Regierungsauftragnehmer und Verteidigungsorganisationen sehen sich ausgeklügelten nationalstaatlichen Honey Trap-Kampagnen gegenüber, die darauf ausgelegt sind, klassifizierte Informationen zu extrahieren oder dauerhaften Zugang zu sensiblen Systemen zu etablieren.

Gesundheitsorganisationen haben Honey Trap-Versuche gemeldet, die auf Administratoren mit Zugang zu Patientendatenbanken abzielen, wobei Angreifer Beziehungen über soziale Medien aufbauen, bevor sie zu E-Mail-basierter Informationsbeschaffung übergehen.

VI. Wichtige Erkenntnisse

Honey Trap-Angriffe stellen eine Evolution im Social Engineering dar, die traditionelle Phishing-Taktiken mit ausgeklügelter psychologischer Manipulation kombiniert. Diese Angriffe nutzen grundlegende menschliche Bedürfnisse nach Verbindung und Vertrauen aus und machen sie besonders effektiv gegen selbst sicherheitsbewusste Personen.

Organisationen müssen erkennen, dass technische Sicherheitskontrollen allein nicht gegen beziehungsbasierte Täuschung schützen können. Effektive Verteidigung erfordert umfassende E-Mail-Authentifizierung, gezieltes Sicherheitsbewusstseinstraining, klare Kommunikationsrichtlinien und Überwachungsfähigkeiten, die subtile Social Engineering-Muster erkennen können.

Das Verständnis von Honey Trap-Taktiken hilft Sicherheitsexperten, effektivere Verteidigungsstrategien zu entwickeln und hilft Mitarbeitern zu erkennen, wann ihre natürlichen sozialen Instinkte von Cyberkriminellen ausgenutzt werden könnten. Die Zeitinvestition, die für erfolgreiche Honey Traps erforderlich ist, macht sie für ausgeklügelte Bedrohungsakteure attraktiv, bietet aber auch mehr Erkennungsmöglichkeiten, wenn Organisationen angemessene Überwachungs- und Berichtsverfahren implementieren.

Durch die Implementierung robuster E-Mail-Sicherheitskontrollen wie die über Skysnag Protect verfügbaren und die Aufrechterhaltung des Bewusstseins für sich entwickelnde Social Engineering-Taktiken können sich Organisationen besser gegen diese emotional manipulativen Cyber-Bedrohungen schützen.