Die Verwaltung der E-Mail-Zustellbarkeit über Dutzende oder Hunderte von Client-Domains erfordert spezialisierte Prozesse, Tools und Strategien, die weit über Einzelorganisations-Implementierungen hinausgehen. Als MSP sind Ihre Kunden darauf angewiesen, dass Sie ihre E-Mail-Reputation aufrechterhalten und gleichzeitig ihre Domains vor Spoofing-Angriffen schützen – und das alles bei effizienter Skalierung.

Diese umfassende Checkliste deckt die wesentlichen Strategien für die Verwaltung der E-Mail-Authentifizierung über mehrere Kunden hinweg ab, von der ersten Bewertung bis hin zur laufenden Überwachung und Optimierung.

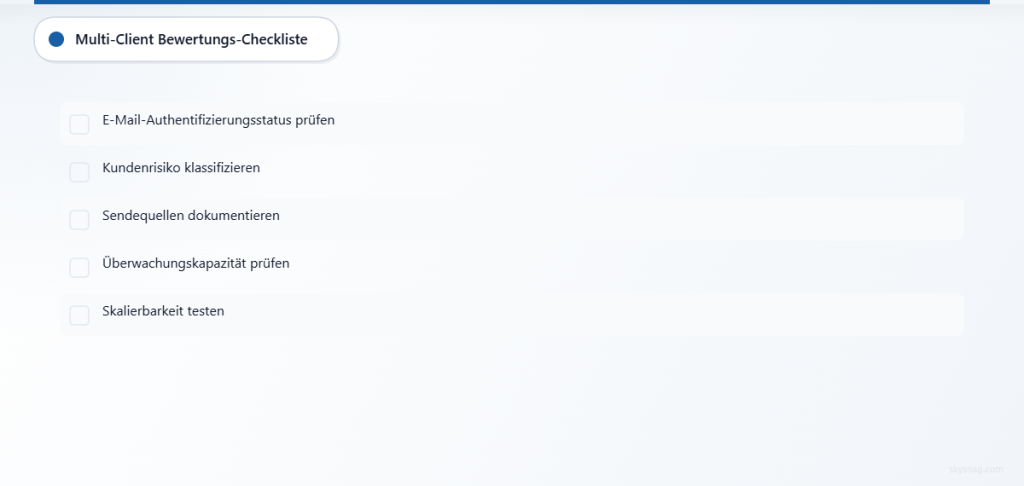

I. Bewertung: Verstehen Ihrer Multi-Client-Umgebung

Client-Portfolio-Analyse

□ Auditierung des bestehenden E-Mail-Authentifizierungsstatus über alle Client-Domains

- Dokumentieren Sie den aktuellen SPF-, DKIM- und DMARC-Implementierungsstatus

- Identifizieren Sie Domains ohne Authentifizierungsdatensätze

- Notieren Sie Domains mit veralteten oder problematischen Konfigurationen

- Katalogisieren Sie die von jedem Kunden verwendeten Drittanbieter-E-Mail-Dienste

□ Klassifizierung der Kunden nach E-Mail-Komplexität und Risikoprofil

- Hochvolumen-Versender (Marketing, E-Commerce, SaaS-Plattformen)

- Standard-Geschäftsnutzer (Bürokommunikation, grundlegendes Marketing)

- Spezialisierte Branchen mit Compliance-Anforderungen

- Kunden, die mehrere E-Mail-Anbieter oder komplexe Versandmuster verwenden

□ Dokumentation kundenspezifischer Versandquellen

- Interne Mail-Server und IP-Adressen

- Marketing-Automatisierungsplattformen (HubSpot, Marketo, Mailchimp)

- Geschäftsanwendungen (CRM-Systeme, Helpdesk-Software)

- Drittanbieter-Services (Zahlungsabwickler, Benachrichtigungsdienste)

Bewertung der Infrastruktur-Anforderungen

□ Bewertung zentralisierter Überwachungsfähigkeiten

- Aktuelle Fähigkeit zur Überwachung von DMARC-Berichten über mehrere Domains

- DNS-Verwaltungsprozesse und Zugangskontrollen

- Incident-Response-Verfahren für Zustellbarkeitsprobleme

- Berichtsfähigkeiten für Kundenkommunikation

□ Bewertung der Skalierbarkeit aktueller Prozesse

- Für die Einbindung neuer Client-Domains erforderliche Zeit

- Manuelle vs. automatisierte Konfigurationsverwaltung

- Fähigkeit zur Bewältigung von DMARC-Berichtsvolumen über alle Kunden hinweg

- Ressourcenzuteilung für laufende Überwachung und Optimierung

II. Aktionen: Implementierung skalierbarer E-Mail-Authentifizierung

Standardisiertes Implementierungs-Framework

□ Entwicklung standardisierter SPF-Datensatz-Vorlagen

- Erstellen Sie modulare SPF-Datensätze, die häufige Versandquellen berücksichtigen

- Etablieren Sie Richtlinien für SPF-Datensatzlänge und DNS-Lookup-Limits

- Dokumentieren Sie genehmigte Drittanbieter-Services und deren erforderliche Mechanismen

- Implementieren Sie Versionskontrolle für SPF-Datensatz-Änderungen

□ Etablierung von DKIM-Schlüsselverwaltungsverfahren

- Standardisieren Sie DKIM-Schlüssellängen (mindestens 2048-bit)

- Erstellen Sie Rotationspläne für DKIM-Schlüssel

- Dokumentieren Sie Schlüsselspeicherung und Zugangsverfahren

- Etablieren Sie Backup- und Wiederherstellungsprozesse für DKIM-Schlüssel

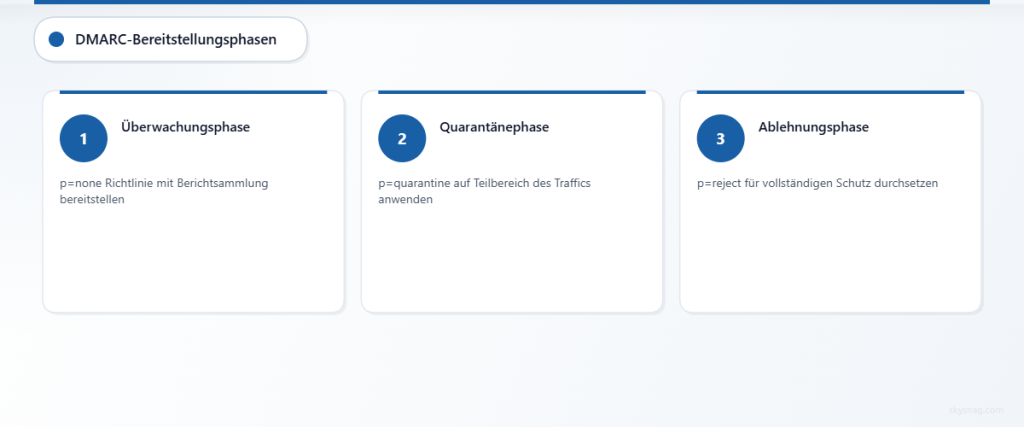

□ Entwurf einer phasenweisen DMARC-Bereitstellungsstrategie

- Phase 1: Nur-Monitor-Richtlinie (p=none) mit Berichtssammlung

- Phase 2: Quarantäne-Richtlinie (p=quarantine) für einen Teil des Traffics

- Phase 3: Ablehnungs-Richtlinie (p=reject) für vollständigen Schutz

- Definieren Sie Kriterien und Zeitpläne für den Übergang zwischen den Phasen

Multi-Tenant-Verwaltungsprozesse

□ Implementierung zentralisierter DNS-Verwaltung

- Etablieren Sie kontrollierte DNS-Update-Verfahren

- Erstellen Sie Genehmigungsworkflows für Änderungen an Authentifizierungsdatensätzen

- Dokumentieren Sie Rollback-Verfahren für problematische Änderungen

- Implementieren Sie Change-Logging für Audit- und Troubleshooting-Zwecke

□ Erstellung von Client-Kommunikationsprotokollen

- Standardbenachrichtigungen für Authentifizierungsänderungen

- Regelmäßige Berichte zur Zustellbarkeits-Gesundheit

- Incident-Kommunikationsvorlagen und Eskalationsverfahren

- Bildungsmaterialien über Vorteile der E-Mail-Authentifizierung

□ Entwicklung von Service Level Agreements für E-Mail-Zustellbarkeit

- Definieren Sie Reaktionszeiten für Zustellbarkeitsprobleme

- Etablieren Sie Metriken für E-Mail-Authentifizierungs-Compliance

- Erstellen Sie klare Verantwortlichkeiten für Client- vs. MSP-Aktionen

- Dokumentieren Sie Beschränkungen und Ausschlüsse für komplexe Szenarien

Compliance und Sicherheitsintegration

□ Ausrichtung der E-Mail-Authentifizierung auf Client-Compliance-Anforderungen

- Ordnen Sie E-Mail-Sicherheitskontrollen relevanten Compliance-Frameworks zu

- Dokumentieren Sie, wie DMARC-Durchsetzung Client-Sicherheitsziele unterstützt

- Integrieren Sie E-Mail-Authentifizierung in Sicherheitsbewertungsprozesse

- Erstellen Sie Compliance-Berichtsvorlagen mit E-Mail-Sicherheitsmetriken

□ Etablierung von Sicherheitsincident-Response-Verfahren

- Definieren Sie Auslöser für E-Mail-bezogene Sicherheitsvorfälle

- Erstellen Sie Playbooks für Domain-Spoofing-Angriffe

- Dokumentieren Sie forensische Analyseverfahren unter Verwendung von DMARC-Daten

- Etablieren Sie Kommunikationsprotokolle während Sicherheitsereignissen

III. Automatisierung: Skalierung durch Technologielösungen

Multi-Tenant DMARC-Verwaltungsplattform

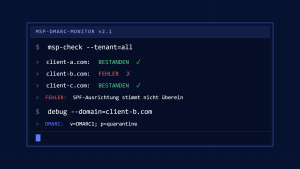

□ Bereitstellung einer zentralisierten DMARC-Überwachungslösung

- Implementieren Sie automatisierte DMARC-Berichtssammlung über alle Client-Domains

- Konfigurieren Sie intelligente Analyse und Auswertung von Berichtsdaten

- Richten Sie automatisierte Benachrichtigungen für Authentifizierungsfehler und Richtlinienverstöße ein

- Erstellen Sie anpassbare Dashboards für verschiedene Client-Bedürfnisse

□ Automatisierung von Richtlinienempfehlungen und Updates

- Verwenden Sie Machine Learning zur Identifizierung legitimer vs. nicht autorisierter Versender

- Generieren Sie automatisierte Empfehlungen für DMARC-Richtlinienfortschritt

- Implementieren Sie gestaffelte Rollout-Fähigkeiten für Richtlinienänderungen

- Erstellen Sie Genehmigungsworkflows, die Client-Kontrolle bei gleichzeitiger Effizienz ermöglichen

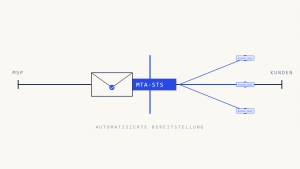

Integration und Workflow-Automatisierung

□ Integration mit bestehenden MSP-Tools und Workflows

- Verbinden Sie DMARC-Verwaltung mit PSA (Professional Services Automation) Systemen

- Integrieren Sie E-Mail-Zustellbarkeitsmetriken in Client-Reporting-Dashboards

- Automatisieren Sie Ticketerstellung für Zustellbarkeitsprobleme, die Aufmerksamkeit erfordern

- Synchronisieren Sie Client-Domain-Inventare mit E-Mail-Authentifizierungs-Überwachung

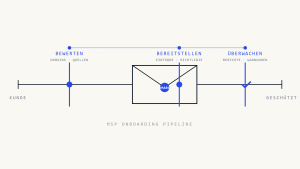

□ Implementierung automatisierter Onboarding-Prozesse

- Erstellen Sie standardisierte Workflows für neue Client-E-Mail-Authentifizierungs-Setups

- Automatisieren Sie initiale Domain-Erkennung und Authentifizierungsstatus-Bewertung

- Generieren Sie kundenspezifische Implementierungs-Roadmaps und Zeitpläne

- Etablieren Sie automatisierte Fortschrittsverfolgung und Meilenstein-Berichterstattung

Erweiterte Analytik und Berichterstattung

□ Bereitstellung von Predictive Analytics für Zustellbarkeitsoptimierung

- Überwachen Sie Versender-Reputationstrends über Client-Domains

- Identifizieren Sie Muster, die Zustellbarkeitsprobleme vorhersagen

- Generieren Sie proaktive Empfehlungen für Authentifizierungsverbesserungen

- Verfolgen Sie ROI-Metriken für E-Mail-Authentifizierungs-Investitionen

□ Erstellung kundenspezifischer Berichterstattung und Insights

- Generieren Sie automatisierte monatliche Zustellbarkeits-Gesundheitsberichte

- Stellen Sie domain-spezifische Insights und Empfehlungen bereit

- Erstellen Sie Executive Summaries für Client-Stakeholder-Kommunikation

- Implementieren Sie Echtzeit-Benachrichtigungen für kritische Zustellbarkeitsereignisse

IV. Best Practices für Multi-Client-Erfolg

Operative Exzellenz

□ Pflege detaillierter Dokumentation und Verfahren

- Dokumentieren Sie alle kundenspezifischen Konfigurationen und Ausnahmen

- Erstellen Sie Troubleshooting-Leitfäden für häufige Zustellbarkeitsprobleme

- Pflegen Sie Change-Logs für alle Authentifizierungsdatensatz-Modifikationen

- Etablieren Sie eine Wissensdatenbank für Team-Training und Kontinuität

□ Implementierung von Qualitätssicherungsprozessen

- Regelmäßige Audits der Client-E-Mail-Authentifizierungskonfigurationen

- Validierung der DMARC-Berichtsverarbeitungsgenauigkeit

- Performance-Monitoring automatisierter Systeme und Prozesse

- Client-Zufriedenheitsumfragen spezifisch für E-Mail-Zustellbarkeitsdienste

Strategisches Client-Engagement

□ Positionierung der E-Mail-Authentifizierung als strategischer Sicherheitsdienst

- Bilden Sie Kunden über die Geschäftsauswirkungen der E-Mail-Zustellbarkeit aus

- Verbinden Sie E-Mail-Sicherheit mit breiteren Cybersecurity-Initiativen

- Demonstrieren Sie ROI durch verbesserte Zustellraten und reduzierte Spoofing-Vorfälle

- Schaffen Sie Upsell-Möglichkeiten für erweiterte E-Mail-Sicherheitsdienste

□ Bleiben Sie über Branchenentwicklungen auf dem Laufenden

- Überwachen Sie Änderungen in den Richtlinien und Anforderungen großer E-Mail-Anbieter

- Verfolgen Sie aufkommende Authentifizierungstechnologien und -standards

- Beteiligen Sie sich an Branchenforen und pflegen Sie Anbieterbeziehungen

- Aktualisieren Sie Client-Strategien basierend auf sich entwickelnder Bedrohungslandschaft

Skysnag MSP/MSSP Comply bietet die spezialisierten Multi-Tenant-Fähigkeiten, die MSPs benötigen, um E-Mail-Authentifizierung über Client-Portfolios hinweg effizient zu verwalten. Das zentralisierte Dashboard, die automatisierte Richtlinienverwaltung und die White-Label-Berichtsfähigkeiten der Plattform ermöglichen es MSPs, ihre E-Mail-Zustellbarkeitsdienste zu skalieren und dabei die personalisierte Betreuung zu gewährleisten, die Kunden erwarten.

V. Wichtige Erkenntnisse

Erfolgreiches Multi-Client-E-Mail-Zustellbarkeitsmanagement erfordert standardisierte Prozesse, automatisierte Tools und klare Kommunikationsprotokolle. MSPs, die in die richtige Infrastruktur und Verfahren investieren, können überlegene E-Mail-Sicherheitsdienste liefern und dabei effizient im großen Maßstab operieren.

Der Schlüssel zum Erfolg liegt in der Balance zwischen Automatisierung und kundenspezifischen Bedürfnissen, der Pflege detaillierter Dokumentation und der kontinuierlichen Optimierung von Prozessen basierend auf Performance-Daten und Client-Feedback. Mit dem richtigen Ansatz können E-Mail-Authentifizierungsdienste zu einem bedeutenden Differenzierungsmerkmal und Umsatztreiber für MSPs werden.

Durch die Befolgung dieser Checkliste und die Implementierung geeigneter Automatisierungstools können MSPs E-Mail-Zustellbarkeitsdienste auf Enterprise-Niveau bereitstellen, die Client-Domains schützen, die E-Mail-Performance verbessern und breitere Cybersecurity-Ziele unterstützen.