SOC 2 Type II-Compliance erfordert Sicherheitskontrollen, die sensible Daten während ihres gesamten Lebenszyklus schützen. E-Mail-Systeme stellen eine besondere Herausforderung dar – sie sind sowohl für die Datenübertragung unerlässlich als auch häufige Angriffsvektoren. Für Compliance-Teams, die auf eine SOC 2-Zertifizierung hinarbeiten, müssen E-Mail-Sicherheitskontrollen mit den Trust Service Criteria übereinstimmen und gleichzeitig reale operative Risiken adressieren.

Diese Checkliste hilft IT- und Compliance-Teams bei der Implementierung von E-Mail-Sicherheitskontrollen, die SOC 2-Programme stärken. Der Ansatz konzentriert sich auf praktische Schritte, die Prüfer anerkennen und Sicherheitsteams tatsächlich aufrechterhalten können.

I. Verständnis der SOC 2 E-Mail-Sicherheitsanforderungen

SOC 2 bewertet Kontrollen über fünf Trust Service Criteria: Sicherheit, Verfügbarkeit, Verarbeitungsintegrität, Vertraulichkeit und Datenschutz. Das Framework schreibt keine spezifischen E-Mail-Technologien vor, erfordert aber Kontrollen, die unbefugten Zugang verhindern und die Datenintegrität aufrechterhalten.

E-Mail-Authentifizierungskontrollen – DMARC, SPF und DKIM – unterstützen direkt SOC 2-Ziele. Sie verhindern Domain-Spoofing und schützen die Integrität der Datenübertragung, wodurch Ihr Engagement für das Sicherheitskriterium demonstriert wird, indem Phishing-Risiken reduziert und unbefugte Kommunikation blockiert wird.

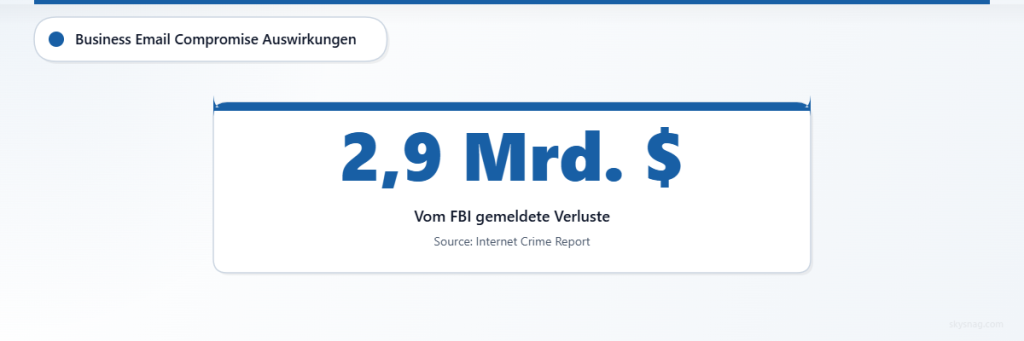

Der FBI Internet Crime Report zeigt, dass Business Email Compromise 2,9 Milliarden Dollar Verluste verursacht hat. Die meisten Organisationen, die eine SOC 2-Zertifizierung anstreben, schließen E-Mail-Authentifizierung in ihr Nachweisportfolio ein, aber viele implementieren diese Kontrollen falsch oder unvollständig.

II. Bewertung: Aktuelle E-Mail-Sicherheitslage

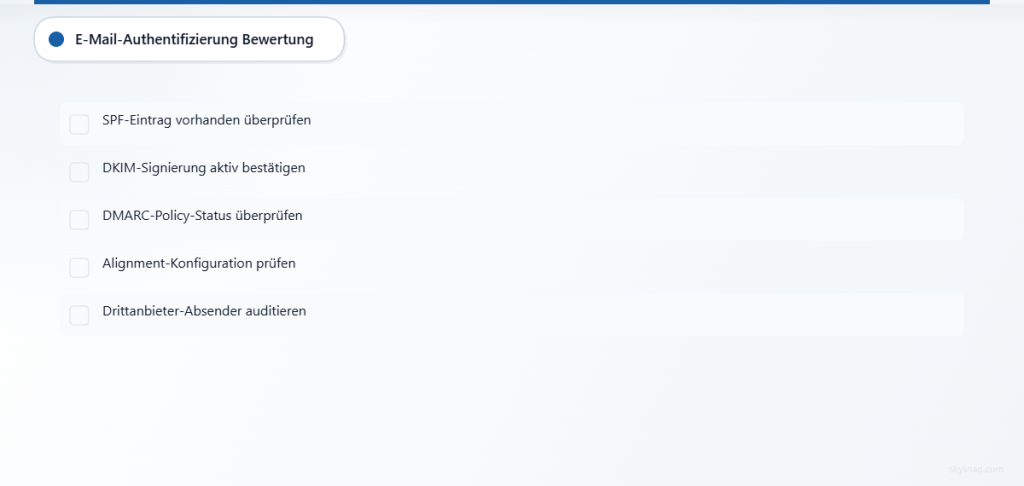

Status der E-Mail-Authentifizierung

- [ ] SPF-Record-Analyse: Überprüfung, ob aktueller SPF-Record existiert und alle autorisierten Sendequellen einschließt

- [ ] DKIM-Implementierung: Bestätigung, dass DKIM-Signierung für alle ausgehenden E-Mail-Domains aktiv ist

- [ ] DMARC-Richtlinien-Review: Bewertung des aktuellen DMARC-Richtlinienstatus (none, quarantine oder reject)

- [ ] Authentifizierungs-Alignment: Evaluierung der SPF- und DKIM-Ausrichtung mit DMARC-Anforderungen

- [ ] Drittanbieter-Sender-Audit: Identifizierung aller legitimen Drittanbieter-E-Mail-Services, die Autorisierung benötigen

Evaluierung der Sicherheitskontrollen

- [ ] Zugriffskontrollen: Dokumentation der Administrator-Zugriffe auf E-Mail-Systeme und Genehmigungsprozesse

- [ ] Verschlüsselungsstatus: Überprüfung der TLS-Verschlüsselung für E-Mail-Übertragung und Schutz ruhender Daten

- [ ] Überwachungskapazitäten: Bewertung aktueller E-Mail-Sicherheitsüberwachung und Warnsysteme

- [ ] Incident Response: Review der E-Mail-bezogenen Sicherheitsvorfallprozeduren und Dokumentation

- [ ] Datenklassifizierung: Evaluierung, wie der Umgang mit sensiblen Daten mit E-Mail-Nutzungsrichtlinien übereinstimmt

Compliance-Dokumentation

- [ ] Richtliniendokumentation: Review der E-Mail-Sicherheitsrichtlinien auf SOC 2-Alignment

- [ ] Kontrollnachweise: Inventar vorhandener E-Mail-Sicherheitskontrolldokumentation

- [ ] Vendor Management: Bewertung des SOC 2-Compliance-Status der E-Mail-Service-Anbieter

- [ ] Risikobewertung: Dokumentation E-Mail-bezogener Risiken und Minderungsstrategien

- [ ] Schulungsaufzeichnungen: Überprüfung, ob Sicherheitsbewusstseinstraining E-Mail-Sicherheitskomponenten einschließt

III. Maßnahmen: Implementierung von SOC 2 E-Mail-Sicherheitskontrollen

Implementierung der E-Mail-Authentifizierung

SPF-Konfiguration

- [ ] Erstellung eines SPF-Records einschließlich aller autorisierten IP-Adressen und Domains

- [ ] Implementierung des SPF „~all“ oder „-all“ Mechanismus zur Ablehnung unbefugter Sender

- [ ] Dokumentation von SPF-Record-Änderungen und Aufrechterhalten eines autorisierten Sender-Inventars

- [ ] Test der SPF-Validierung mit E-Mail-Authentifizierungs-Testtools

- [ ] Etablierung von SPF-Record-Review- und Update-Verfahren

Die meisten Organisationen unterschätzen die Komplexität der Aufrechterhaltung genauer SPF-Records. Drittanbieter-Services ändern häufig IP-Adressen ohne Ankündigung und brechen dadurch die Authentifizierung. Bauen Sie regelmäßige Review-Prozesse in Ihre Change-Management-Verfahren ein.

DKIM-Deployment

- [ ] Generierung von DKIM-Schlüsselpaaren für alle sendenden Domains

- [ ] Konfiguration der DKIM-Signierung auf E-Mail-Servern oder Service-Anbietern

- [ ] Veröffentlichung der DKIM-Public-Keys in DNS-TXT-Records

- [ ] Implementierung von Schlüsselrotationsverfahren für laufende Sicherheit

- [ ] Überwachung der DKIM-Signaturvalidierungsraten und -fehler

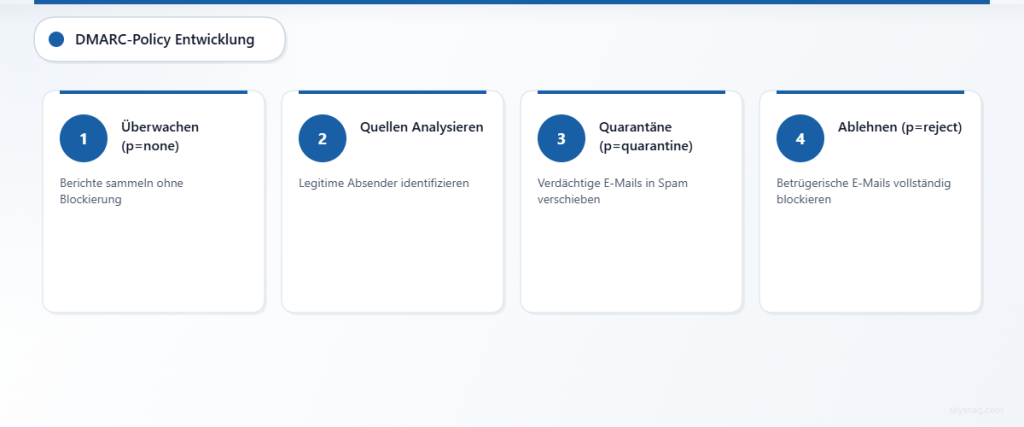

DMARC-Richtliniendurchsetzung

- [ ] Start mit DMARC-Richtlinie „p=none“ für initiales Monitoring

- [ ] Analyse von DMARC-Reports zur Identifizierung legitimer und betrügerischer E-Mail-Quellen

- [ ] Fortschritt zu „p=quarantine“ nach Validierung legitimer E-Mail-Flows

- [ ] Implementierung der „p=reject“ Richtlinie für maximalen Schutz bei Bereitschaft

- [ ] Konfiguration von Aggregat- und Forensik-Reporting für laufende Überwachung

DMARC-Implementierung stagniert oft in der Monitoring-Phase. Organisationen sammeln Reports, analysieren sie aber nie systematisch. Ohne diese Analyse können Sie nicht sicher zu Durchsetzungsrichtlinien übergehen, die tatsächlich betrügerische E-Mails blockieren.

Zugriffskontrolle und Überwachung

Administrative Kontrollen

- [ ] Implementierung der Multi-Faktor-Authentifizierung für alle E-Mail-Systemadministratoren

- [ ] Dokumentation rollenbasierter Zugriffskontrollen für E-Mail-Systemmanagement

- [ ] Etablierung von Genehmigungsworkflows für E-Mail-Systemkonfigurationsänderungen

- [ ] Erstellung von Audit-Logs für alle administrativen Zugriffe und Modifikationen

- [ ] Implementierung regelmäßiger Zugriffs-Reviews und Deprovisioning-Verfahren

Sicherheitsüberwachung

- [ ] Deployment von E-Mail-Sicherheitsüberwachungstools für Bedrohungserkennung

- [ ] Konfiguration von Warnungen für verdächtige E-Mail-Muster und Authentifizierungsfehler

- [ ] Implementierung automatisierter Antworten auf erkannte E-Mail-Sicherheitsvorfälle

- [ ] Etablierung der Integration in Security Information and Event Management (SIEM)

- [ ] Erstellung von Dashboards für E-Mail-Sicherheitsmetriken und Compliance-Reporting

Dokumentation und Richtlinien

Richtlinienentwicklung

- [ ] Erstellung oder Aktualisierung von E-Mail-Sicherheitsrichtlinien entsprechend SOC 2-Anforderungen

- [ ] Dokumentation von Acceptable-Use-Richtlinien für E-Mail-Systeme und Datenbehandlung

- [ ] Etablierung von Incident-Response-Verfahren spezifisch für E-Mail-Sicherheitsereignisse

- [ ] Erstellung von Vendor-Management-Verfahren für E-Mail-Service-Anbieter

- [ ] Entwicklung von Datenaufbewahrungs- und -löschungsrichtlinien für E-Mail-Kommunikation

Nachweissammlung

- [ ] Implementierung automatisierter Sammlung von E-Mail-Sicherheitskontrollnachweisen

- [ ] Erstellung regelmäßiger Berichte über E-Mail-Authentifizierungseffektivität

- [ ] Dokumentation von Sicherheitskontrolltestverfahren und -ergebnissen

- [ ] Aufrechterhalten eines Inventars von E-Mail-Sicherheitstools und -konfigurationen

- [ ] Etablierung von Kontrolleffektivitätsmessung und -reporting

Prüfer wollen Nachweise sehen, dass Kontrollen tatsächlich funktionieren, nicht nur, dass sie existieren. Viele Organisationen können demonstrieren, dass sie DMARC-Richtlinien haben, haben aber Schwierigkeiten zu zeigen, dass diese Richtlinien effektiv betrügerische E-Mails blockieren oder dass sie Authentifizierungsfehler konsistent überwachen.

IV. Automatisierung: Rationalisierung des E-Mail-Sicherheitsmanagements

Implementierung kontinuierlicher Überwachung

E-Mail-Sicherheit erfordert automatisierte Überwachungs- und Reaktionskapazitäten. Manuelle Prozesse skalieren nicht, und Prüfer erwarten kontinuierliche Überwachung anstatt periodischer Checks.

Implementieren Sie Systeme, die E-Mail-Authentifizierungsleistung verfolgen, Richtlinienverletzungen erkennen und automatisch Compliance-Nachweise generieren. Konfigurieren Sie Warnungen für Authentifizierungsfehler, neue unbefugte Sender und Richtlinienverletzungen.

Skysnag Comply bietet automatisierte DMARC-Überwachungs- und Reporting-Kapazitäten, die SOC 2-Compliance-Nachweisanforderungen unterstützen. Die Plattform verfolgt E-Mail-Authentifizierungsmetriken, identifiziert Richtlinienverletzungen und generiert detaillierte Berichte, die für Prüfer-Reviews geeignet sind.

Dieser proaktive Ansatz demonstriert die kontinuierlichen Überwachungskapazitäten, die Prüfer in reifen SOC 2-Programmen erwarten.

Automatisierung von Compliance-Nachweisen

Etablieren Sie automatisierte Sammlung und Organisation von E-Mail-Sicherheits-Compliance-Nachweisen. Dies umfasst Authentifizierungsberichte, Richtlinien-Compliance-Metriken, Incident-Response-Dokumentation und Kontrolleffektivitätsmessungen.

Implementieren Sie regelmäßige automatisierte Tests von E-Mail-Authentifizierungskontrollen, um laufende Effektivität zu demonstrieren. Dokumentieren Sie diese Tests und Ergebnisse als Nachweis für kontinuierliche Sicherheitskontrollüberwachung.

Erstellen Sie automatisierte Dashboards, die Echtzeit-Sichtbarkeit in die E-Mail-Sicherheitslage und SOC 2-Compliance-Metriken bieten. Diese Dashboards unterstützen sowohl operatives Sicherheitsmanagement als auch Prüfer-Nachweisanfragen.

V. Wichtige Erkenntnisse

SOC 2 E-Mail-Sicherheitskontrollen erfordern Implementierung über Authentifizierung, Zugriffskontrolle, Überwachung und Dokumentation hinweg. Der Erfolg hängt von systematischer Bewertung, strukturierter Implementierung und kontinuierlicher Automatisierung von Sicherheitskontrollen ab.

E-Mail-Authentifizierung durch SPF, DKIM und DMARC bietet grundlegenden Schutz, der SOC 2-Sicherheitskriterium-Ziele unterstützt. Jedoch zählt die Implementierungsqualität mehr als nur das Vorhandensein dieser Protokolle. Kontrollen müssen tatsächlich Domain-Spoofing verhindern und die Integrität der Datenübertragung schützen.

Automatisierte Überwachung und Nachweissammlung rationalisieren SOC 2-Compliance und verbessern gleichzeitig die tatsächliche Sicherheitslage. Organisationen, die E-Mail-Sicherheitskontrollen systematisch implementieren, positionieren sich für erfolgreiche SOC 2-Audits und reduzieren gleichzeitig reale Sicherheitsrisiken.

Regelmäßige Review und Aktualisierung von E-Mail-Sicherheitskontrollen gewährleistet laufende Effektivität und Compliance-Alignment. Dieser systematische Ansatz unterstützt SOC 2-Zertifizierung und breitere organisatorische Sicherheitsziele.

Bereit, Ihre SOC 2 E-Mail-Sicherheitslage zu stärken? Skysnag Comply bietet E-Mail-Authentifizierungsüberwachung und Compliance-Reporting zur Unterstützung Ihrer SOC 2-Zertifizierungsbemühungen.