Os relatórios agregados DMARC chegam na sua caixa de entrada como mensagens enigmáticas escritas em código XML, deixando muitos profissionais de TI coçando a cabeça. Esses relatórios contêm inteligência crítica sobre seu status de autenticação de email, mas decifrá-los requer conhecimento que a maioria das equipes de segurança nunca aprendeu formalmente.

Compreender os relatórios agregados DMARC é essencial para manter a segurança do email e prevenir ataques de spoofing de domínio. Esses relatórios formatados em XML revelam quais emails estão passando ou falhando nas verificações de autenticação, ajudando você a identificar fontes de envio legítimas e ameaças potenciais. Com ataques baseados em email continuando a crescer, dominar a análise de relatórios DMARC tornou-se uma habilidade indispensável para profissionais de cibersegurança.

Este guia abrangente irá transformá-lo de um novato em DMARC em um especialista em leitura de relatórios, completo com exemplos do mundo real e técnicas avançadas de solução de problemas.

I. Compreendendo a Estrutura dos Relatórios Agregados DMARC

Os relatórios agregados DMARC seguem um formato XML padronizado que contém várias seções principais. Cada relatório representa dados coletados durante um período específico (tipicamente 24 horas) e inclui resultados de autenticação dos receptores de email.

Elementos Centrais do Relatório

A estrutura básica inclui:

Metadados do Relatório: Contém informações sobre a organização relatora, intervalo de datas e domínio sendo reportado. Esta seção identifica quem enviou o relatório e qual período de tempo ele cobre.

Política Publicada: Mostra sua política DMARC atual conforme entendida pelo receptor relator. Esta seção revela como seu registro DMARC está sendo interpretado através de diferentes sistemas de email.

Seção de Registros: Contém os dados reais de autenticação, incluindo resultados SPF e DKIM, endereços IP de origem e volumes de mensagens. É aqui que reside a verdadeira inteligência.

Cada registro dentro de um relatório representa uma combinação única de IP de origem, domínio SPF, domínio DKIM e resultados de autenticação. Compreender este agrupamento é crucial para análise precisa.

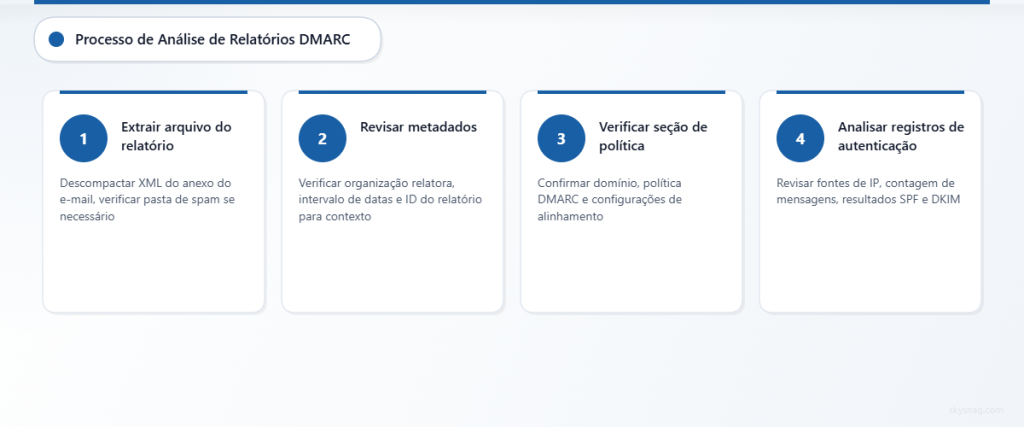

II. Processo de Análise de Relatório Passo a Passo

Passo 1: Extrair e Abrir o Relatório

Os relatórios DMARC tipicamente chegam como anexos comprimidos (arquivos ZIP ou GZIP) contendo dados XML. Clientes de email modernos podem bloquear esses anexos, então verifique sua pasta de spam ou quarentena de segurança.

Salve o arquivo XML localmente e abra-o com um editor de texto ou visualizador XML. Embora o XML bruto pareça intimidante, seguir uma abordagem sistemática torna a análise gerenciável.

Passo 2: Identificar Metadados do Relatório

Localize a seção de metadados do relatório no topo do arquivo XML:

<report_metadata>

<org_name>google.com</org_name>

<email>[email protected]</email>

<extra_contact_info>https://support.google.com/a/answer/2466580</extra_contact_info>

<report_id>12345678901234567890</report_id>

<date_range>

<begin>1640995200</begin>

<end>1641081599</end>

</date_range>

</report_metadata>Este exemplo mostra um relatório do Google cobrindo um período de 24 horas. Os timestamps estão em formato Unix e precisam ser convertidos para datas legíveis.

Passo 3: Revisar a Seção Política Publicada

A seção de política publicada mostra como os receptores interpretam seu registro DMARC:

<policy_published>

<domain>example.com</domain>

<adkim>r</adkim>

<aspf>r</aspf>

<p>quarantine</p>

<sp>none</sp>

<pct>100</pct>

</policy_published>Elementos principais para verificar:

- Domain: Confirma o domínio sendo reportado

- p: Sua política primária (none, quarantine ou reject)

- adkim/aspf: Modos de alinhamento DKIM e SPF (r=relaxed, s=strict)

- pct: Porcentagem de mensagens às quais a política se aplica

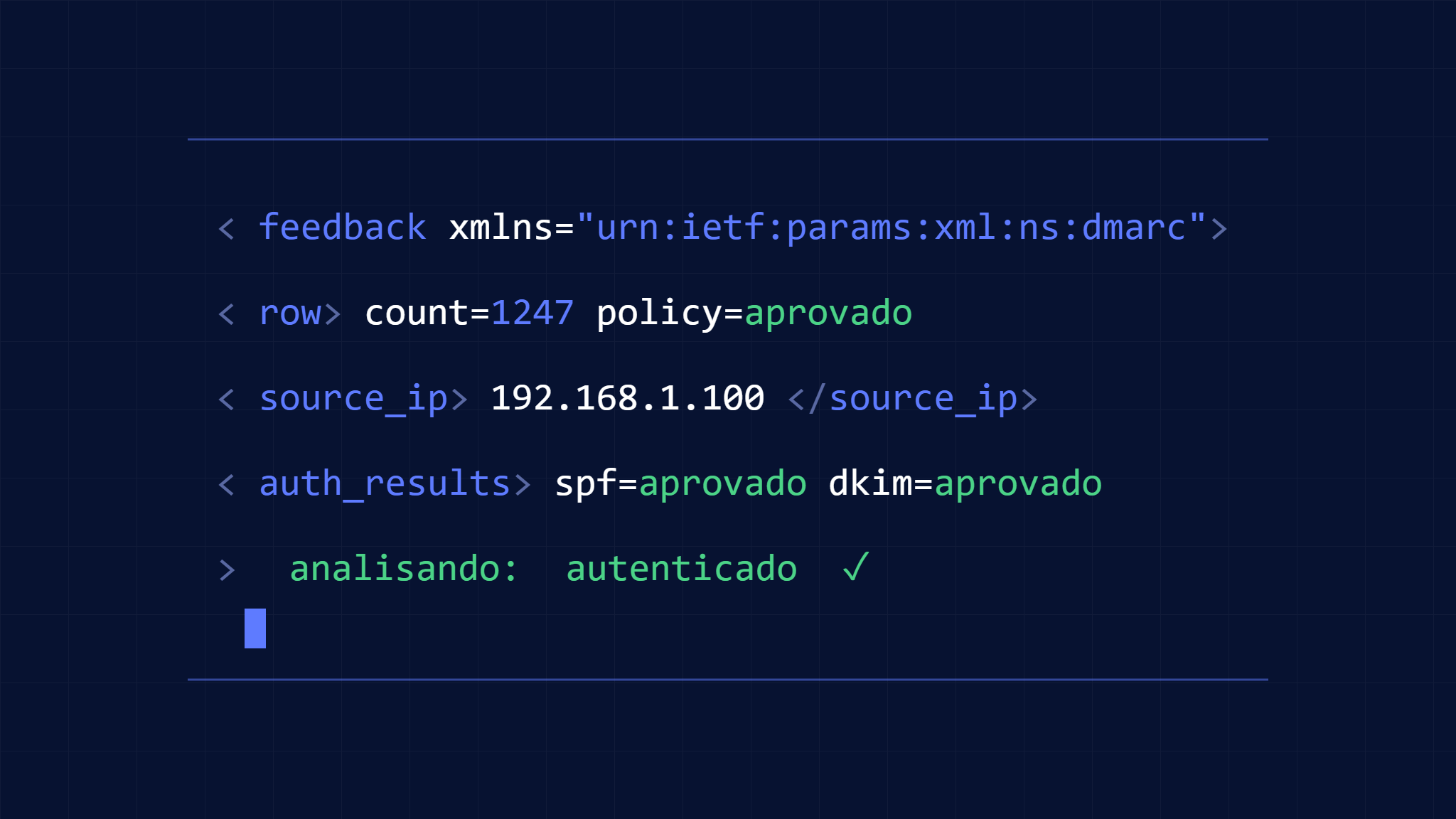

Passo 4: Analisar Registros Individuais

Cada seção de registro contém resultados de autenticação para uma fonte específica:

<record>

<row>

<source_ip>209.85.208.180</source_ip>

<count>347</count>

<policy_evaluated>

<disposition>none</disposition>

<dkim>pass</dkim>

<spf>pass</spf>

</policy_evaluated>

</row>

<identifiers>

<header_from>example.com</header_from>

</identifiers>

<auth_results>

<spf>

<domain>example.com</domain>

<result>pass</result>

</spf>

<dkim>

<domain>example.com</domain>

<result>pass</result>

<selector>selector1</selector>

</dkim>

</auth_results>

</record>Pontos de dados críticos incluem:

- Source IP: O servidor enviando emails

- Count: Número de mensagens desta fonte

- Policy Evaluated: Resultado final do DMARC

- Auth Results: Resultados individuais SPF e DKIM

III. Interpretando Resultados de Autenticação

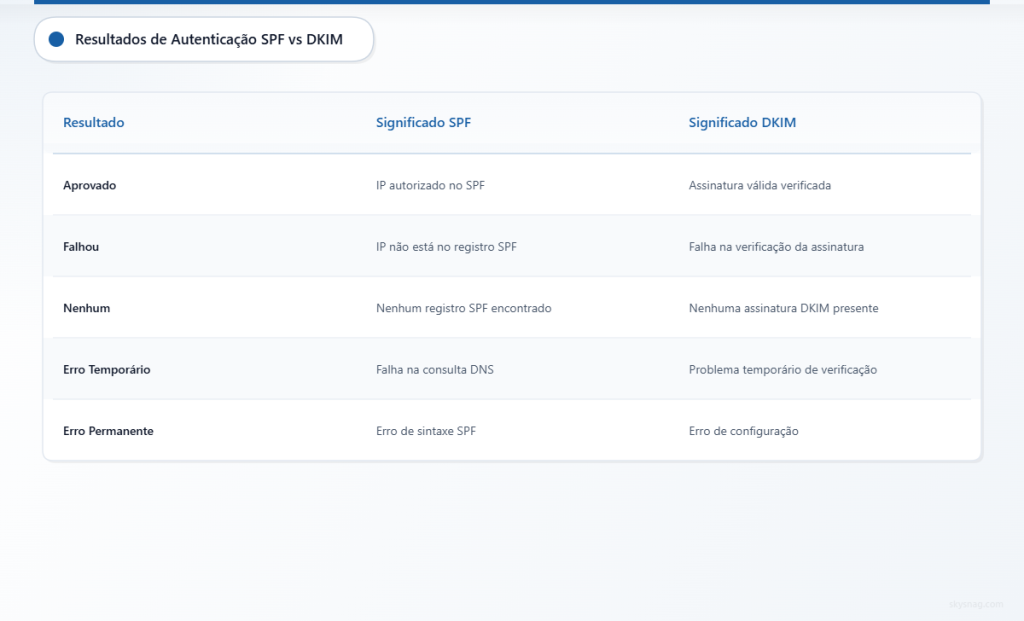

Análise de Resultados SPF

Resultados SPF (Sender Policy Framework) indicam se o IP de envio está autorizado:

Pass: Endereço IP está listado em seu registro SPF

Fail: Endereço IP não está autorizado em seu registro SPF

Neutral: Registro SPF existe mas não autoriza nem nega explicitamente

None: Nenhum registro SPF encontrado

TempError: Falha temporária de lookup DNS

PermError: Erro permanente de sintaxe do registro SPF

Detalhamento dos Resultados DKIM

Resultados DKIM (DomainKeys Identified Mail) mostram validação de assinatura criptográfica:

Pass: Assinatura DKIM válida verificada com sucesso

Fail: Verificação da assinatura DKIM falhou

None: Nenhuma assinatura DKIM presente

Policy: Assinatura existe mas não atende aos requisitos da política

Neutral: Assinatura é válida mas a política não especifica ação

TempError: Falha temporária durante a verificação

PermError: Erro permanente de configuração

Compreendendo o Alinhamento DMARC

DMARC requer que SPF ou DKIM sejam autenticados e alinhados:

Alinhamento SPF: O domínio no Return-Path deve corresponder (ou ser um subdomínio de) o domínio From

Alinhamento DKIM: O domínio de assinatura DKIM deve corresponder (ou ser um subdomínio de) o domínio From

Alinhamento relaxado permite correspondências de subdomínio, enquanto alinhamento estrito requer correspondências exatas de domínio.

IV. Padrões Comuns de Relatórios e Sinais de Alerta

Padrões de Tráfego Legítimo

Implementação bem-sucedida de DMARC tipicamente mostra:

- Altos volumes de mensagens de faixas de IP conhecidas

- Taxas consistentes de aprovação SPF e DKIM

- Alinhamento adequado de domínio

- Padrões estáveis de autenticação ao longo do tempo

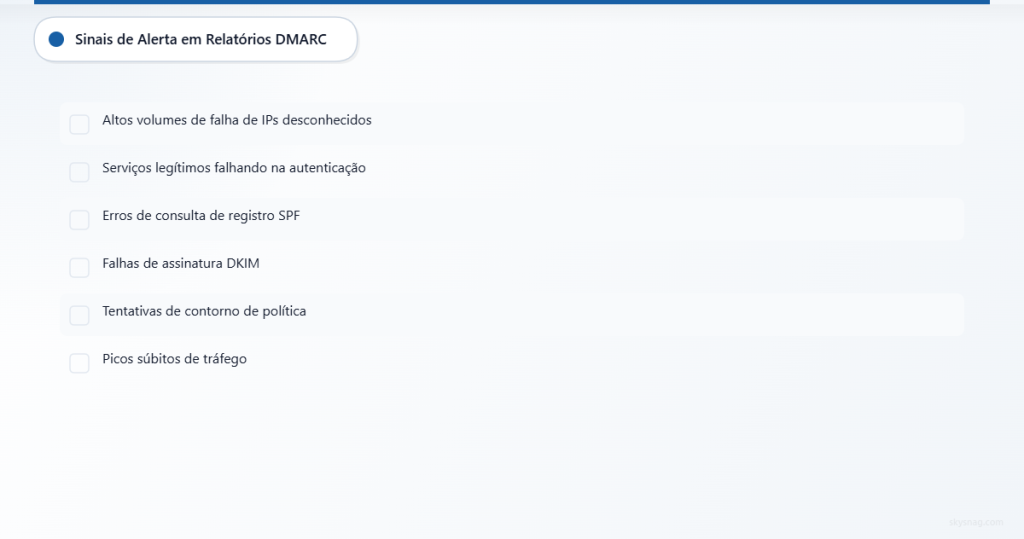

Indicadores de Atividade Suspeita

Observe estes sinais de alerta:

- Endereços IP desconhecidos com altos volumes de mensagens

- Falhas de autenticação de fontes inesperadas

- Domínios desalinhados indicando possível spoofing

- Picos súbitos de tráfego de novas faixas de IP

- Anomalias geográficas inconsistentes com suas operações comerciais

Análise de Autenticação Falhada

Quando mensagens falham na autenticação DMARC, investigue:

- Falhas SPF: Verifique se remetentes legítimos estão faltando no seu registro SPF

- Falhas DKIM: Verifique se chaves DKIM estão adequadamente configuradas e não expiradas

- Problemas de alinhamento: Assegure que domínios From correspondem aos domínios SPF/DKIM adequadamente

V. Técnicas Avançadas de Solução de Problemas

Investigação de Endereços IP

Para endereços IP desconhecidos nos relatórios:

- Lookup DNS reverso: Identifique o provedor de hospedagem ou organização

- Análise de geolocalização: Verifique se a localização corresponde aos padrões de envio esperados

- Verificação de reputação: Use fontes de inteligência de ameaças para avaliar a reputação do IP

- Análise de rede: Determine se IPs pertencem a provedores de serviços de email conhecidos

Análise da Cadeia de Autenticação

Trace falhas de autenticação através da cadeia completa:

- Verificação de registros DNS: Confirme que registros SPF, DKIM e DMARC estão corretos

- Validação de seletor: Assegure que seletores DKIM correspondem entre DNS e cabeçalhos de email

- Alinhamento de política: Verifique se configurações de alinhamento de domínio correspondem aos seus requisitos

- Serviços terceirizados: Identifique serviços legítimos que precisam de inclusão SPF

Análise de Volume e Padrões

Analise padrões de mensagens para insights:

- Tendências baseadas em tempo: Identifique horários de pico de envio e atividade incomum

- Distribuição de origem: Monitore mudanças em sua infraestrutura de envio

- Taxas de falha: Acompanhe taxas de sucesso de autenticação ao longo do tempo

- Impacto da política: Meça o efeito de mudanças de política na entrega

VI. Soluções de Processamento Automatizado de Relatórios

A análise manual de relatórios DMARC torna-se impraticável em escala. Skysnag Comply processa automaticamente relatórios agregados DMARC, fornecendo dashboards intuitivos e insights acionáveis sem exigir expertise em XML.

Soluções automatizadas oferecem várias vantagens:

- Processamento em tempo real de relatórios recebidos

- Análise de tendências através de múltiplos períodos de tempo

- Detecção de ameaças usando algoritmos de aprendizado de máquina

- Capacidades de integração com ferramentas de segurança existentes

- Análise escalável para empresas com altos volumes de email

Considere automação ao processar mais de 10-15 relatórios diários ou ao gerenciar DMARC para múltiplos domínios.

VII. Otimizando sua Configuração DMARC

Baseado na análise de relatórios, otimize sua implementação DMARC:

Otimização de Registro SPF

- Remova endereços IP não utilizados para reduzir lookups DNS

- Use declarações include para serviços terceirizados

- Monitore o comprimento do registro SPF para evitar o limite de 10 lookups

Melhoria da Configuração DKIM

- Implemente múltiplos seletores DKIM para redundância

- Use comprimentos de chave maiores (mínimo 2048-bit) para melhor segurança

- Rotacione chaves DKIM regularmente de acordo com as melhores práticas

Progressão da Política DMARC

- Comece com policy=none para monitoramento

- Progresse para quarantine após alcançar 95%+ de sucesso de autenticação

- Implemente política reject apenas após testes e validação minuciosos

VIII. Principais Conclusões

Dominar a análise de relatórios agregados DMARC requer compreender a estrutura XML, mecanismos de autenticação e indicadores de ameaças. Foque na análise sistemática de IPs de origem, resultados de autenticação e status de alinhamento para identificar tanto remetentes legítimos quanto ameaças potenciais.

A revisão regular de relatórios ajuda a manter a postura de segurança do email e assegura que mensagens legítimas cheguem aos destinatários com sucesso. À medida que sua infraestrutura de email cresce, considere soluções automatizadas como Skysnag Comply para agilizar o processo de análise e obter insights mais profundos sobre o status de autenticação de email do seu domínio.

O investimento em expertise DMARC traz dividendos através de melhor entregabilidade de email, redução de abuso de marca e defesas de cibersegurança aprimoradas. Comece com análise manual para construir conhecimento fundamental, depois aproveite ferramentas de automação para escalar seu programa de autenticação de email efetivamente.