Quando cibercriminosos têm como alvo sua organização, eles não focam apenas no seu domínio principal. Eles exploram subdomínios como newsletter.empresa.com, suporte.empresa.com, ou email.empresa.com para contornar medidas de segurança de email e lançar ataques de phishing sofisticados. É aqui que a política de subdomínio DMARC se torna sua linha crítica de defesa.

Uma política de subdomínio DMARC estende a proteção de autenticação de email do seu domínio para todos os subdomínios, garantindo segurança consistente em toda a sua infraestrutura de email. Enquanto sua política DMARC primária protege seu domínio principal, a política de subdomínio (tag sp) determina como os servidores de email receptores devem lidar com mensagens dos seus subdomínios quando a autenticação falha.

I. Entendendo os Fundamentos da Política de Subdomínio DMARC

O Que É a Política de Subdomínio DMARC?

A política de subdomínio DMARC é um componente específico do seu registro DMARC que controla como a autenticação de email é aplicada a todos os subdomínios sob seu domínio primário. Diferente da política DMARC principal que afeta apenas o domínio exato onde é publicada, a política de subdomínio cria um guarda-chuva de segurança que cobre todos os subdomínios dentro do ecossistema de email da sua organização.

A política de subdomínio opera através da tag “sp” no seu registro DMARC, que pode ser definida com três valores: none, quarantine ou reject. Esta política determina a ação que servidores de email receptores devem tomar quando emails dos seus subdomínios falham nas verificações de autenticação DMARC.

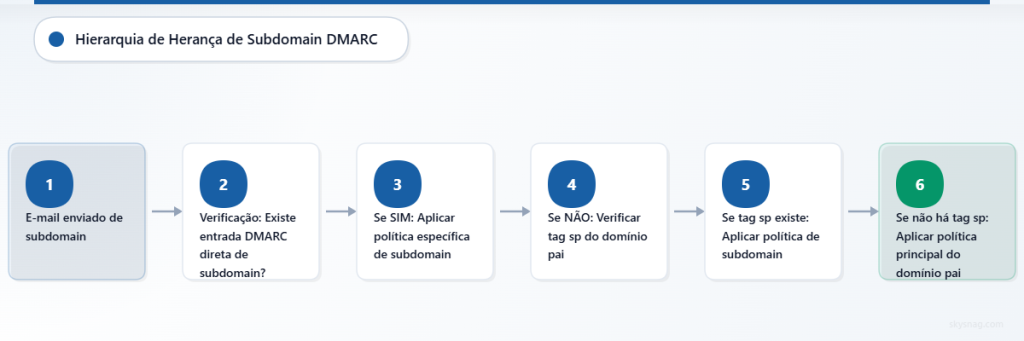

Como Funciona a Herança DMARC

A herança DMARC segue uma estrutura hierárquica que determina qual política se aplica ao tráfego de email de subdomínio. Quando um email é enviado de um subdomínio, servidores receptores primeiro verificam se esse subdomínio específico tem seu próprio registro DMARC. Se não existir registro DMARC específico do subdomínio, o servidor busca no registro DMARC do domínio organizacional.

Aqui está a ordem de prioridade de herança:

- Registro DMARC direto do subdomínio (prioridade mais alta)

- Política de subdomínio do domínio pai (tag sp)

- Política principal do domínio pai (tag p) (prioridade mais baixa)

Este sistema de herança permite que organizações mantenham controle centralizado enquanto oferecem flexibilidade para subdomínios específicos que podem exigir políticas de autenticação diferentes.

A Lacuna de Segurança Crítica que os Subdomínios Criam

De acordo com pesquisas recentes de cibersegurança, mais de 60% dos ataques bem-sucedidos baseados em email aproveitam técnicas de spoofing de subdomínio. Atacantes exploram a concepção errônea comum de que subdomínios herdam as mesmas proteções de segurança do domínio principal, quando na realidade, muitas organizações deixam subdomínios completamente desprotegidos.

Sem políticas adequadas de subdomínio, cibercriminosos podem facilmente criar emails falsificados de endereços aparentemente legítimos como alerta-seguranca.suaempresa.com ou fatura.suaempresa.com, contornando filtros de email tradicionais e enganando destinatários que confiam na estrutura familiar do domínio.

II. Configurando a Política de Subdomínio DMARC: A Tag SP

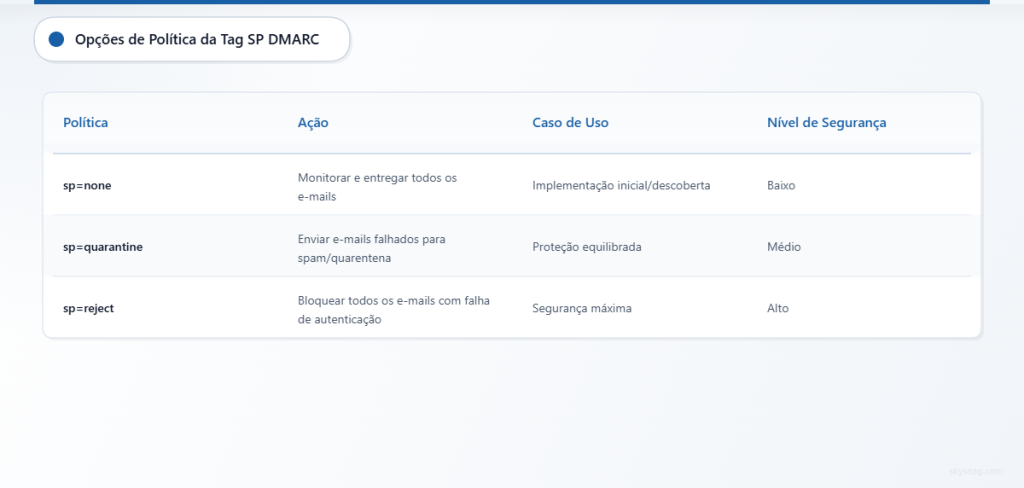

Entendendo as Opções da Tag SP

A tag sp (política de subdomínio) no seu registro DMARC aceita três valores distintos, cada um fornecendo diferentes níveis de proteção:

sp=none: Este modo de monitoramento permite que todos os emails de subdomínio sejam entregues independentemente do status de autenticação, coletando dados valiosos sobre fontes de email. Use esta configuração durante a implantação inicial ou ao descobrir fontes de email legítimas desconhecidas de subdomínios.

sp=quarantine: Este modo protetor direciona servidores receptores a tratar emails de subdomínios com autenticação falhada como suspeitos, tipicamente roteando-os para pastas de spam ou quarentena. Esta configuração oferece proteção forte mantendo alguma capacidade de entrega para emails legítimos que podem ter problemas de autenticação.

sp=reject: Este modo forçado instrui servidores receptores a bloquear completamente emails de subdomínios que falham na autenticação DMARC. Isso oferece a segurança mais forte, mas requer certeza absoluta de que todas as fontes legítimas de email de subdomínio estão adequadamente autenticadas.

Exemplos de Registros DMARC com Políticas de Subdomínio

Aqui estão exemplos práticos de registros DMARC incorporando políticas de subdomínio:

Configuração de Fase de Monitoramento:

v=DMARC1; p=quarantine; sp=none; rua=mailto:[email protected]; ruf=mailto:[email protected]; fo=1Configuração de Proteção Balanceada:

v=DMARC1; p=reject; sp=quarantine; rua=mailto:[email protected]; pct=100; adkim=s; aspf=sConfiguração de Segurança Máxima:

v=DMARC1; p=reject; sp=reject; rua=mailto:[email protected]; ruf=mailto:[email protected]; pct=100; adkim=s; aspf=sEstratégias de Configuração Avançadas

Organizações com infraestruturas de email complexas devem implementar políticas graduais de subdomínio que reflitam seus perfis específicos de risco e requisitos operacionais. Considere criar um sistema de categorização de subdomínios:

Subdomínios voltados ao público (marketing.empresa.com, newsletter.empresa.com) devem tipicamente usar sp=quarantine ou sp=reject devido ao alto risco de spoofing e fontes de email bem definidas.

Subdomínios de serviços internos (monitoramento.empresa.com, alertas.empresa.com) podem começar com sp=none durante fases de descoberta antes de mover para políticas mais rígidas uma vez que todas as fontes legítimas sejam identificadas.

Subdomínios voltados ao cliente (suporte.empresa.com, cobranca.empresa.com) requerem políticas sp=reject devido ao seu alto valor como alvos de phishing e papel crítico nas comunicações com clientes.

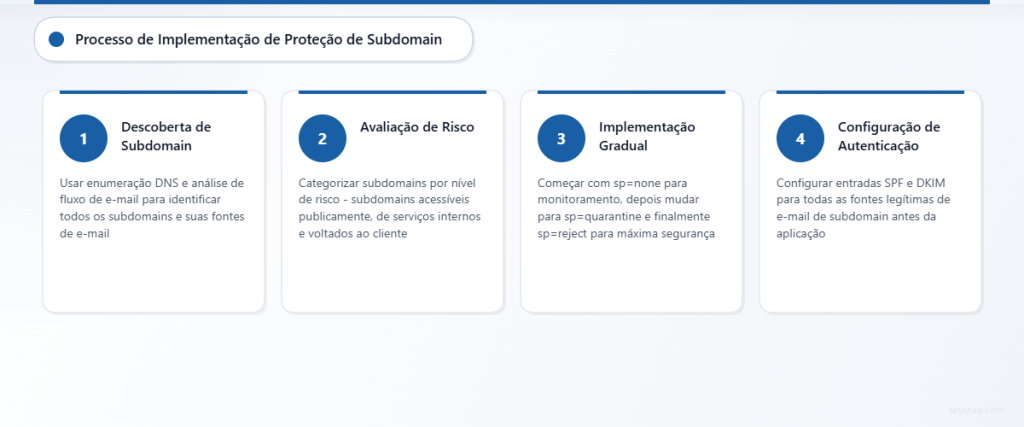

III. Implementando Estratégias de Proteção de Subdomínio

Descoberta Abrangente de Subdomínios

Antes de implementar políticas restritivas de subdomínio, organizações devem conduzir descoberta completa de subdomínios para identificar todas as fontes potenciais de email. Este processo envolve:

Enumeração DNS para identificar todos os subdomínios configurados através da sua infraestrutura de domínio, incluindo tanto subdomínios ativos quanto históricos que ainda podem estar referenciados em sistemas legados ou configurações de terceiros.

Análise de fluxo de email usando relatórios DMARC existentes para identificar padrões de uso de subdomínio e status de autenticação através do seu ecossistema de email. Skysnag Protect fornece visibilidade abrangente de subdomínios através de relatórios DMARC avançados que identificam automaticamente todos os subdomínios enviando email em seu nome.

Auditoria de serviços de terceiros para catalogar todos os serviços externos autorizados a enviar email dos seus subdomínios, incluindo plataformas de marketing, sistemas de suporte ao cliente e serviços de notificação automatizada.

Abordagem de Implementação Gradual

A implantação bem-sucedida de política de subdomínio requer uma abordagem metódica que minimize interrupções nos negócios enquanto maximiza benefícios de segurança:

Fase 1: Descoberta (sp=none por 30-45 dias): Implante o modo de monitoramento para coletar dados abrangentes sobre todas as fontes de email de subdomínio e status de autenticação. Analise relatórios para identificar fontes legítimas e lacunas potenciais de segurança.

Fase 2: Aplicação Gradual (sp=quarantine por 30-60 dias): Implemente modo de quarentena para oferecer proteção mantendo visibilidade sobre problemas de entrega de email. Monitore relatórios de entrega e feedback de usuários para identificar emails legítimos sendo afetados.

Fase 3: Proteção Completa (sp=reject): Implante modo de segurança máxima uma vez confiante de que todas as fontes legítimas de email de subdomínio estão adequadamente autenticadas e monitoradas.

Registros DMARC Específicos de Subdomínio

Para subdomínios que requerem políticas diferentes do padrão organizacional, implemente registros DMARC específicos diretamente nesses subdomínios. Esta abordagem oferece controle granular mantendo supervisão centralizada.

Subdomínios de email de alto volume como marketing.empresa.com podem se beneficiar de registros DMARC dedicados com endereços de relatório personalizados e configurações de política que refletem seus requisitos operacionais específicos e tolerância a risco.

IV. Monitoramento e Manutenção de Políticas de Subdomínio

Relatórios e Análise Essenciais

Proteção efetiva de subdomínio requer monitoramento contínuo através de relatórios DMARC abrangentes que fornecem visibilidade sobre status de autenticação, tendências de volume e incidentes potenciais de segurança através de toda a sua infraestrutura de subdomínio.

Métricas-chave para monitorar incluem taxas de aprovação/falha de autenticação de subdomínio, diversidade de IP de origem, tendências de volume de mensagem e instâncias de substituição de política. Análise regular ajuda identificar tanto ameaças de segurança quanto fontes legítimas de email que podem requerer ajustes de política.

Desafios Comuns de Implementação

Organizações frequentemente encontram desafios de política de subdomínio incluindo descoberta incompleta de subdomínio, problemas de integração de sistemas legados e problemas de autenticação de serviços de terceiros. Aborde esses desafios através de documentação sistemática, comunicação com stakeholders e aplicação gradual de política.

Problemas de alinhamento de autenticação frequentemente surgem quando subdomínios usam configurações SPF ou DKIM diferentes do esperado. Resolva isso através de gerenciamento cuidadoso de registros DNS e coordenação com todos os serviços de envio de email.

Soluções de Gerenciamento Automatizado

À medida que infraestruturas de subdomínio se tornam complexas, gerenciamento manual de política torna-se ineficiente e propenso a erros. Skysnag Protect oferece gerenciamento automatizado de política de subdomínio que monitora continuamente todo o seu ecossistema de domínio, identifica novos subdomínios e fornece recomendações inteligentes de política baseadas em padrões de email observados.

Soluções automatizadas também fornecem alertas em tempo real para falhas de autenticação, violações de política e incidentes potenciais de segurança através de todos os subdomínios, permitindo resposta rápida a ameaças emergentes.

V. Estratégias Avançadas de Segurança de Subdomínio

Gerenciamento de Domínios Multi-Inquilino e Parceiros

Organizações gerenciando múltiplas marcas ou domínios de parceiros devem implementar políticas coordenadas de subdomínio que mantêm padrões consistentes de segurança enquanto acomodam requisitos operacionais diversos. Isso inclui estabelecer frameworks de governança de domínio e sistemas de gerenciamento de política centralizados.

Integração com Inteligência de Ameaças

Estratégias modernas de proteção de subdomínio incorporam feeds de inteligência de ameaças que fornecem aviso antecipado sobre tentativas de spoofing de subdomínio, padrões de ataque em tendência e vetores de ameaça emergentes específicos para seu tipo de indústria ou organização.

Considerações de Conformidade e Regulamentação

Muitos frameworks regulatórios agora abordam especificamente requisitos de autenticação de email, incluindo mandatos de proteção de subdomínio. Garanta que suas políticas de subdomínio atendam requisitos de conformidade relevantes para sua indústria e regiões geográficas.

Pronto para implementar proteção abrangente de subdomínio DMARC? Skysnag Protect fornece descoberta automatizada de subdomínio, recomendações inteligentes de política e monitoramento contínuo para proteger todo o seu ecossistema de email.

VI. Pontos-Chave

- A política de subdomínio DMARC (tag sp) estende a proteção de autenticação de email para todos os subdomínios sob seu domínio primário

- Políticas de subdomínio seguem regras de herança: registro DMARC direto do subdomínio tem precedência, seguido pela tag sp do domínio pai, depois pela política principal do domínio pai

- Implemente políticas de subdomínio gradualmente: comece com sp=none para descoberta, progresse para sp=quarantine para proteção e avance para sp=reject para segurança máxima

- Descoberta abrangente de subdomínio é essencial antes de implementar políticas restritivas para evitar bloquear fontes legítimas de email

- Organizações avançadas se beneficiam de registros DMARC específicos de subdomínio para controle granular sobre diferentes fontes de email e casos de uso

- Monitoramento contínuo e soluções de gerenciamento automatizado ajudam manter proteção efetiva de subdomínio conforme sua infraestrutura de email evolui