P=none DMARC

DMARCレコードをp=noneに設定することは、DMARCレコードをまったく設定しないことと本質的に同じです。強制(p=none)がなければ、Idをスキャンするアクセス管理システムに似ていますが、IDスキャンが正体不明の個人になった場合でも、誰でも入力できます。 「P」で識別されるDMARCポリシーは、ドメイン所有者が認証チェックに失敗した電子メールをどのように処理するかを指定できるため、DMARC施行の最も重要な部分です。 DMARCの施行(p=reject)を使用すると、ドメイン所有者は電子メールクライアントに、認証されていないメッセージをスパムフォルダに送信するか、完全にブロックするように指示できます。

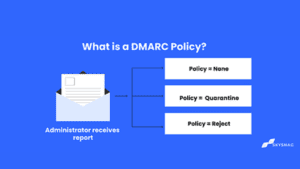

DMARCポリシーとは何ですか?

DMARCポリシーを使用すると、ドメイン所有者は、SPFおよびDKIM認証チェックに失敗した電子メールで何をしたいかを指定できます。

- p=none — 通常、認証に失敗したメールが配信されます。

- p=quarantine —認証に失敗したメッセージはスパムに配信されます。

- p=reject — 認証に失敗したメッセージはメールクライアントによってブロックされ、配信されません。 受信者の中にはこの要求を尊重するものもあれば、失敗したメッセージをスパムとしてマークするものもあります。

ポリシー p=noneは、強制を提供しない監視モードポリシーであり、ドメインをスプーフィングに対して脆弱にします。 このポリシーは、通常、正規の電子メールをブロックするリスクなしに、サードパーティの送信者との認証の誤った設定をトラブルシューティングするためにテス

フィッシングやなりすまし攻撃を防ぐには、DMARCをp=noneではなく施行(p=quarantineまたはp=reject)に設定する必要があります。

P=noneモードでは、ドメイン所有者はメールクライアントから送信されたレポートを利用して、不正な電子メールを送信してドメインを悪用しようとしているIPアドレスを特定することができます。 これらのレポートで提供される情報は、実際の技術的課題であるドメインのp=rejectを達成するために、実用的な洞察に変換する必要があります。

残念なことに、DMARCを試みる企業の大多数は執行に失敗しています。 DMARCレコードが公開されている企業の約80%は、p=rejectに設定されていません。 これは、設定ミスの問題、DMARCを強制しない限られたレポートツールへの依存、または電子メール送信者の技術的な課題に遭遇したことが原因である可能性があります。

DMARCの施行なしで企業が直面するリスク:

電子メールの偽装/なりすまし:p=noneのポリシーでは、攻撃者は制限なしにドメイン名を偽装することができます。 これにより、誰でもドメイン名を使用して電子メールを送信することができ、顧客、パートナー、およびその他の利害関係者に重大なリスクをもたらします。 潜在的なリスクは次のとおりです:

- 財務上の損失

- 評判被害

スパムにつながるメール:DMARCの強制がなければ、インターネットサービスプロバイダはメッセージが認証に合格するか失敗するかを判断できず、メッセージはスパムとして分類されます。

Skysnagアカウントを作成して、DMARCレコードを生成します。

ドメインは電子メールの偽装に対して脆弱であり、攻撃者はドメインを使用するための自由なアクセス権を持っているため、電子メールクライ これはブラックリストに置かれる範囲のような不利な長期結果を、もたらすことができる。 ブラックリストに登録されていると、メールの配信が中断され、未配信のメールが発生し、ドメインがブラックリストから削除されるまでに最大3-4週間かかることがあります。

アクションが実行されない場合はどうなりますか?

深刻な不正使用の場合、メールクライアントは電子メールをスパムとして分類することを超えて、ドメイン名をブラックリストに登録することを選択 ドメインがブラックリストに登録されると、電子メールが大部分のメールクライアントに到達するのをブロックされます。

Skysnagは、市場で最初のDMARC強制ソリューションとして、電子メール認証プロトコルに関連する面倒なDNSプロセスを排除します。 これは、レコードを静的DNSレコードではなく動的形式に変換することによって実現します。 その結果、企業はこの電子メールの抜け穴を自律的に強制することができ、エンジニアの貴重な時間を節約できます。