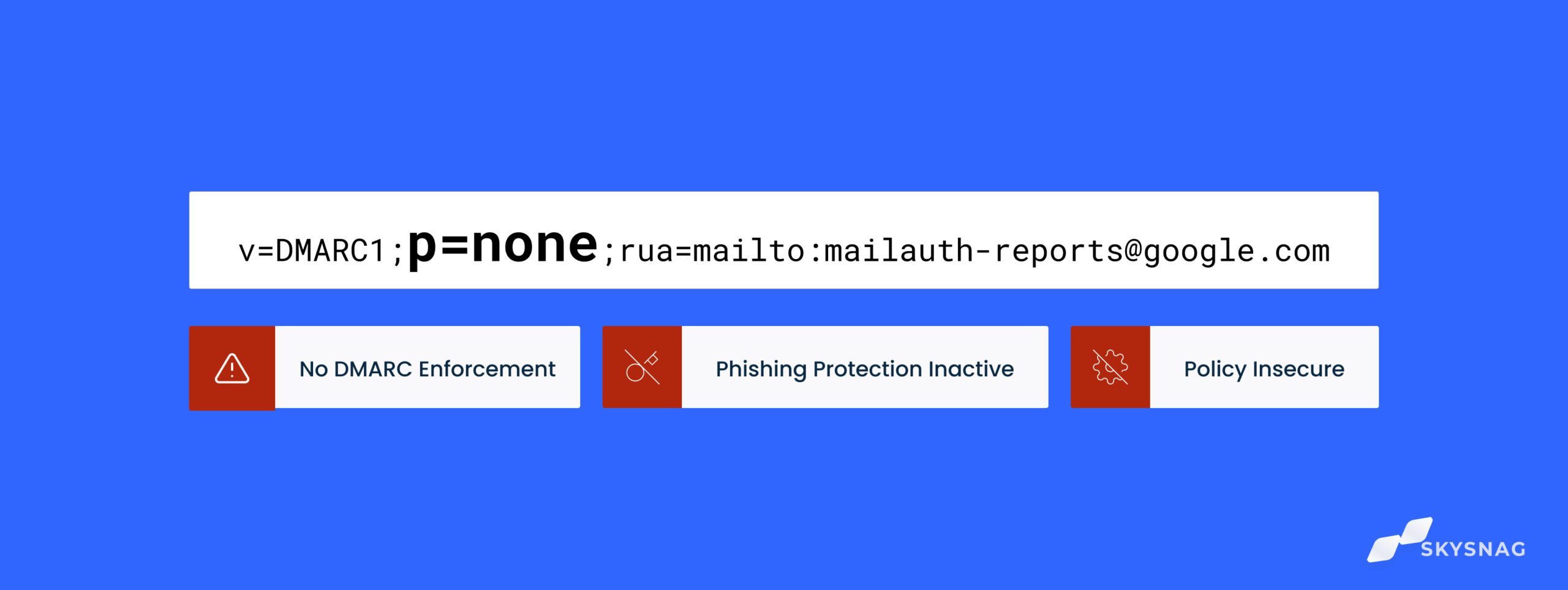

Tener un registro DMARC establecido en p=none es esencialmente equivalente a no tener ningún registro DMARC. Sin cumplimiento ( p=none), es similar a tener un sistema de administración de acceso que escanea identificaciones pero permite que cualquiera ingrese, incluso si el escaneo de IDENTIFICACIÓN da como resultado una persona no identificada. La política de DMARC identificada con una » p » es la parte más crucial de la aplicación de DMARC porque brinda a los propietarios de dominios la capacidad de especificar cómo desean manejar los correos electrónicos que no superan las verificaciones de autenticación. Con la aplicación de DMARC (p=reject), los propietarios de dominios pueden indicar a los clientes de correo electrónico que envíen mensajes no autenticados a la carpeta de correo no deseado o que los bloqueen por completo.

I. ¿Cuáles son las políticas de DMARC?

Las políticas de DMARC permiten a los propietarios de dominios especificar qué quieren que suceda con los correos electrónicos que no superen las comprobaciones de autenticación SPF y DKIM.

- p=none — Sin cumplimiento; el correo que falla en la autenticación generalmente se entrega.

- p=quarantine — Los mensajes que fallan en la autenticación se envían a spam.

- p=reject —Los mensajes que fallan en la autenticación son bloqueados por los clientes de correo y no se entregan. Algunos receptores aceptan esta solicitud, mientras que otros marcan los mensajes fallidos como spam.

La política p = none es una política de modo de supervisión que no proporciona ninguna aplicación, lo que deja un dominio vulnerable a la suplantación de identidad. Esta directiva se usa comúnmente en modo de prueba para solucionar problemas de configuraciones incorrectas de autenticación con remitentes externos, sin el riesgo de bloquear correos electrónicos legítimos.

Para evitar ataques de suplantación de identidad y suplantación de identidad, es necesario establecer DMARC en cumplimiento p=quarantine o p=reject), en lugar de p=none.

En el modo p=none, los propietarios de dominios pueden utilizar los informes enviados por los clientes de correo para identificar las direcciones IP que intentan explotar su dominio mediante el envío de correos electrónicos fraudulentos. La información proporcionada en estos informes debe transformarse en información procesable para lograr p=rechazo para el dominio, que es el desafío técnico real.

Desafortunadamente, la mayoría de las empresas que intentan DMARC no logran hacer cumplir la ley. Aproximadamente el 80% de las empresas con un registro DMARC publicado no están configuradas en p=rechazar. Esto puede atribuirse a problemas de configuración incorrecta, dependencia de herramientas de informes limitadas que no aplican DMARC o problemas técnicos con sus remitentes de correo electrónico.

Riesgos que enfrenta una empresa sin cumplimiento de DMARC:

Suplantación/suplantación de correo electrónico: Con una política de p=none, los atacantes pueden hacerse pasar por un nombre de dominio sin restricciones. Esto permite que cualquiera pueda usar el nombre de dominio para enviar correos electrónicos, lo que representa un riesgo significativo para los clientes, socios y otras partes interesadas. Los riesgos potenciales incluyen:

- Pérdida financiera

- Daño a la reputación

Correos electrónicos que llegan a ser spam: sin la aplicación de DMARC, los proveedores de servicios de Internet no pueden determinar si los mensajes pasan o fallan la autenticación, lo que hace que los mensajes se clasifiquen como spam.

Cree una cuenta de Skysnag para generar su registro DMARC.

Dado que el dominio es vulnerable a la suplantación de correo electrónico y los atacantes tienen acceso gratuito para usarlo, los clientes de correo electrónico pueden comenzar a marcar el dominio. Esto puede tener consecuencias adversas a largo plazo, como que el dominio se coloque en una lista negra. Estar en la lista negra interrumpe la entrega de correo, lo que resulta en correo no entregado, y puede llevar hasta 3-4 semanas eliminar el dominio de la lista negra.

II. ¿Qué sucede si no se toman medidas?

En casos de uso severo no autorizado, los clientes de correo pueden ir más allá de clasificar los correos electrónicos como spam y pueden optar por incluir el nombre de dominio en la lista negra. Cuando un dominio está en la lista negra, se impide que los correos electrónicos lleguen a la mayoría de los clientes de correo.

Skysnag, como la primera solución de cumplimiento de DMARC en el mercado, elimina el laborioso proceso de DNS asociado con los protocolos de autenticación de correo electrónico. Lo logra transformando los registros en formatos dinámicos en lugar de registros DNS estáticos. Como resultado, las empresas pueden hacer cumplir de forma autónoma esta laguna del correo electrónico, ahorrando valiosas horas de tiempo de los ingenieros.