Parcourir toutes les ressources

Votre destination pour les dernières avancées en matière de sécurité des e-mails et de conformité – avec des conseils d’experts, des mises à jour produits et des ressources pratiques.

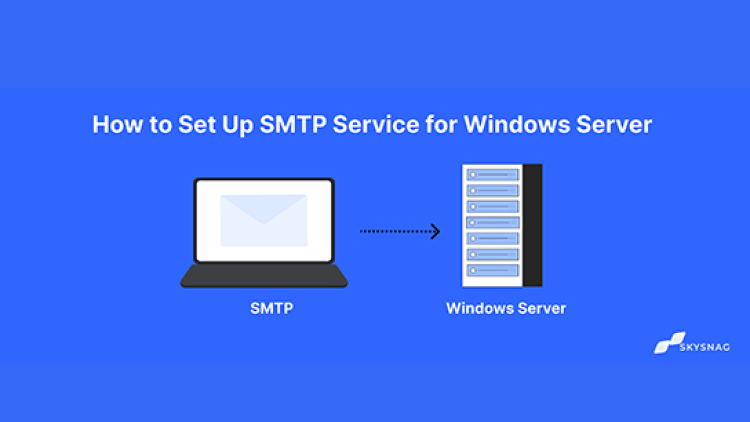

Comment configurer le service SMTP pour Windows Server ?

Lire la suite

Ce que vous devez savoir : Signatures DKIM

Lire la suite

Comment configurer SMTP Relay Gmail ?

Lire la suite

Comment éviter le SPAM et améliorer la délivrabilité des e-mails.

Lire la suite

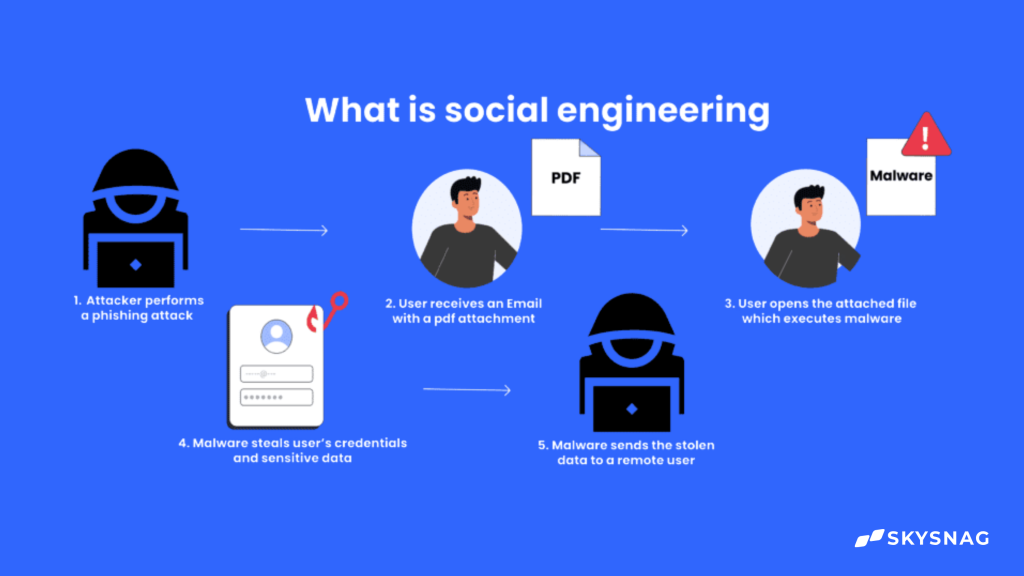

Qu’est-ce que l’ingénierie sociale ?

Lire la suite

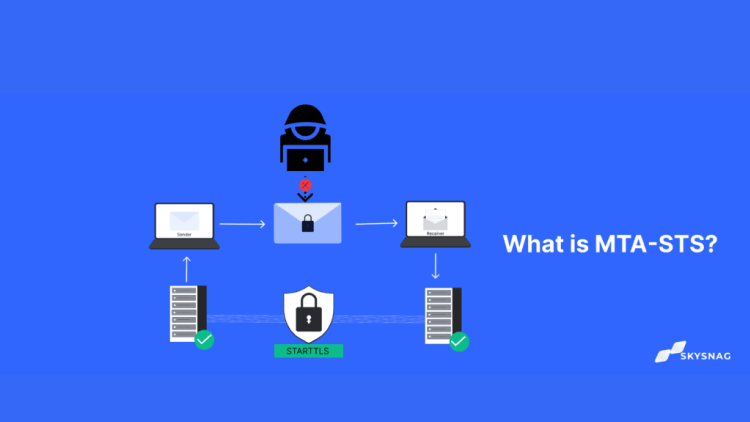

Qu’est-ce que MTA-STS et comment améliore-t-il la sécurité des e-mails ?

Lire la suite

Qu’est-ce que le Sandboxing ?

Lire la suite

Qu’est-ce que bcrypt ?

Lire la suite

Comment réparer un échec DKIM, si DKIM échoue ?

Lire la suite

Le spear phishing vs le phishing. Connaissez la différence !

Lire la suite

Qu’est-ce que la simulation de phishing ?

Lire la suite

Pourquoi vous ne devriez pas bricoler votre DMARC ou utiliser un outil de reporting :

Lire la suite