Articles

12 octobre 2023

Qu’est-ce que l’usurpation de site web ?

Avez-vous déjà visité le site web d’une marque bien connue et eu l’impression que quelque chose n’allait pas ? Peut-être […]

Comment créer un enregistrement DKIM

Lire la suite

CONFORMITÉ AVEC BOD 18-01

Lire la suite

5 Techniques pour une expérience de navigation plus sûre

Lire la suite

Pourquoi DMARC échoue-t-il alors que SPF/DKIM réussit ?

Lire la suite

Comment créer un enregistrement DMARC

Lire la suite

Comment publier des enregistrements DMARC sur Namecheap

Lire la suite

Qu’est-ce que la numérisation des e-mails ?

Lire la suite

Ce que vous devez savoir : Signatures DKIM

Lire la suite

Comment configurer SMTP Relay Gmail ?

Lire la suite

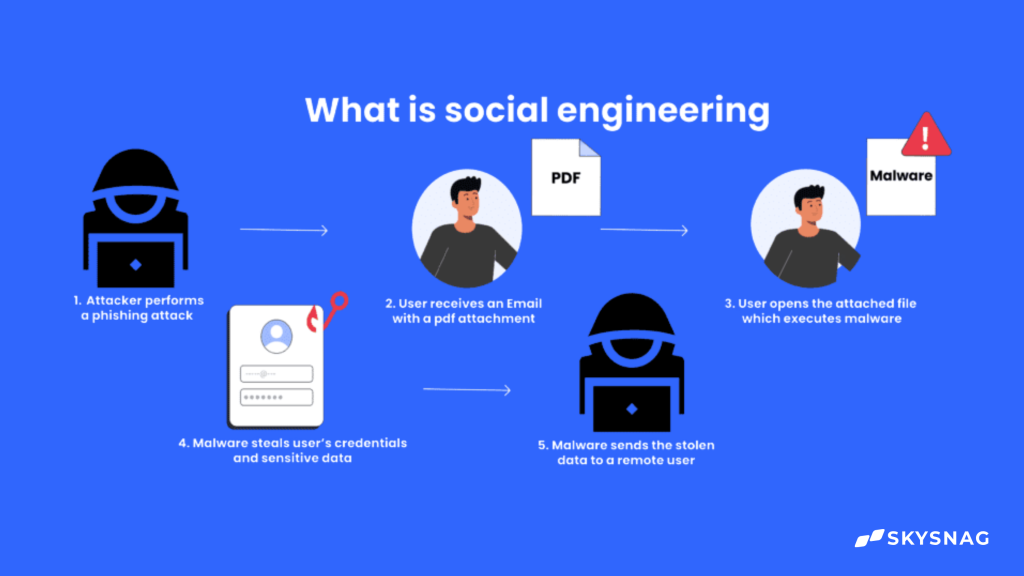

Qu’est-ce que l’ingénierie sociale ?

Lire la suite

Qu’est-ce que le Sandboxing ?

Lire la suite