Le blog de Skysnag

Votre destination pour les dernières avancées en matière de sécurité des e-mails et de conformité – avec des conseils d’experts, des mises à jour produits et des ressources pratiques.

Hameçonnage et Cybermenaces

5 stratégies éprouvées pour éviter les listes noires d’e-mails

Lire la suite

Le chaos de CrowdStrike entraîne une recrudescence des attaques de phishing

Lire la suite

Qu’est-ce que le hameçonnage d’URL?

Lire la suite

Avez-vous cliqué sur un lien de phishing ? Ce que vous devriez faire ensuite

Lire la suite

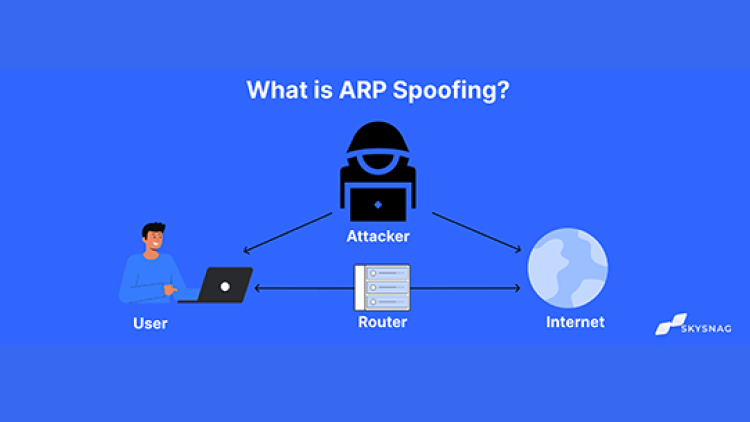

Qu’est-ce que l’usurpation ARP ?

Lire la suite

Qu’est-ce que l’usurpation de site web ?

Lire la suite

5 Techniques pour une expérience de navigation plus sûre

Lire la suite

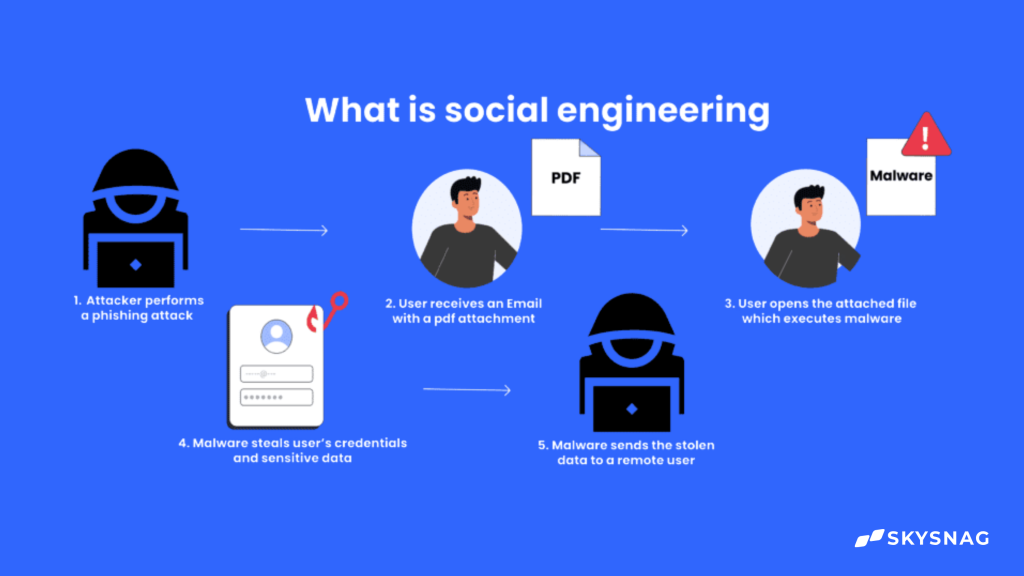

Qu’est-ce que l’ingénierie sociale ?

Lire la suite

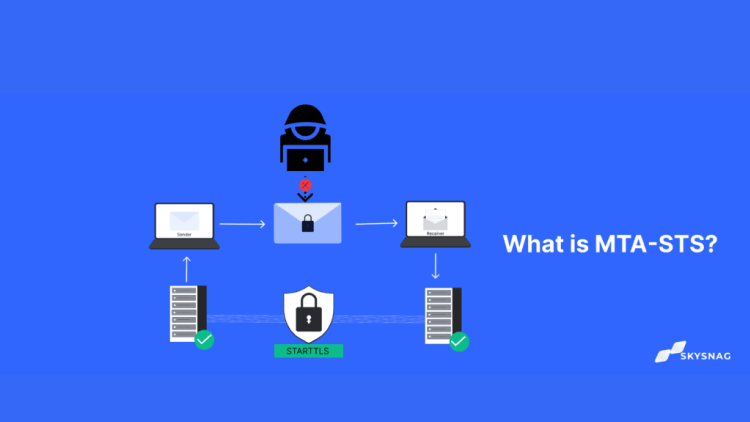

Qu’est-ce que MTA-STS et comment améliore-t-il la sécurité des e-mails ?

Lire la suite

Qu’est-ce que le Sandboxing ?

Lire la suite

Qu’est-ce que bcrypt ?

Lire la suite

Comment réparer un échec DKIM, si DKIM échoue ?

Lire la suite