Le paysage des menaces de phishing s’accélère—et les e-mails de phishing générés par l’IA deviennent une préoccupation majeure pour les entreprises. Ces messages ne contiennent plus de fautes d’orthographe évidentes ni de mises en page maladroites. Ils sont désormais hautement personnalisés, parfaitement rédigés sur le plan grammatical et conçus pour imiter les flux de travail professionnels légitimes.

Même les employés expérimentés se font piéger par ces attaques de phishing alimentées par l’IA, qui ressemblent de plus en plus à des e-mails internes authentiques ou à des communications de fournisseurs. Pour les organisations soucieuses de leur sécurité, un simple clic erroné peut entraîner des violations de données, des pertes financières ou une compromission totale du système. Dans l’environnement actuel, la sécurité e-mail traditionnelle ne suffit plus. Les entreprises ont besoin d’une protection plus intelligente et automatisée, capable d’évoluer avec la menace.

I. La montée de l’ingénierie sociale alimentée par l’IA

Traditionnellement, les attaques de phishing reposaient sur des messages mal rédigés et faciles à repérer. Ce n’est plus le cas. Les modèles d’IA générative peuvent désormais :

- Créer des e-mails hyper-personnalisés à partir de données extraites des réseaux sociaux ou du dark web

- Imiter le ton, le style d’écriture et le bloc de signature d’un collègue

- Répondre de manière interactive aux réponses, augmentant la confiance à chaque échange

- Contourner les filtres anti-spam traditionnels en utilisant un langage clair et un formatage légitime

Selon le rapport Verizon Data Breach Investigations Report (DBIR) de 2025, la part des e-mails malveillants rédigés avec l’aide de l’IA a doublé en seulement deux ans—passant de 5 % à 10 %. Cette forte augmentation marque un tournant dans la sophistication du phishing, les attaques générées par l’IA devenant plus convaincantes et plus difficiles à détecter que jamais.

Ces capacités transforment le phishing en une forme d’ingénierie sociale hautement sophistiquée—et évolutive. L’attaquant n’a besoin que d’un seul compromis réussi pour accéder aux systèmes internes, voler des identifiants ou lancer d’autres attaques au sein d’une organisation.

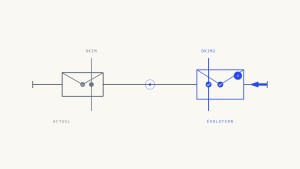

II. L’authentification est la première ligne de défense

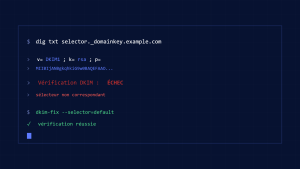

Avec la montée des menaces alimentées par l’IA, sécuriser le domaine et l’infrastructure e-mail de votre organisation n’est plus une option—c’est une base essentielle. Cela commence par l’application de protocoles d’authentification des e-mails tels que SPF, DKIM, DMARC, MTA-STS, TLS-RPT et BIMI.

Ces protocoles vérifient que les e-mails prétendant provenir de votre domaine sont réellement autorisés à le faire, bloquant ainsi les acteurs malveillants qui tentent d’usurper votre organisation. Lorsqu’ils sont correctement mis en œuvre, l’authentification ne se contente pas d’arrêter l’usurpation : elle améliore également la délivrabilité et la visibilité dans l’ensemble de votre écosystème e-mail.

III. Pourquoi les mesures de sécurité moyennes sont insuffisantes

De nombreuses organisations s’appuient encore sur des filtres e-mail obsolètes ou des configurations d’authentification minimales. Mais ces défenses sont mal préparées à contrer les menaces générées par l’IA. Sans politiques DMARC pleinement appliquées et une visibilité en temps réel, les attaquants peuvent encore passer entre les mailles du filet—parfois sans jamais atteindre votre boîte de réception.

Les mesures de sécurité moyennes échouent souvent parce qu’elles sont réactives et non préventives. Les e-mails de phishing générés par l’IA exploitent cette faille en se présentant comme familiers et dignes de confiance, contournant ainsi les techniques de détection de base.

IV. Protection des e-mails proactive, automatisée et évolutive

Skysnag automatise le déploiement et la gestion de tous les protocoles d’authentification des e-mails—SPF, DKIM et DMARC—sur l’ensemble de vos domaines. Cela garantit une application complète, une surveillance en temps réel et une conformité continue, aidant les organisations à prévenir l’usurpation d’identité par e-mail et les attaques de phishing à grande échelle.

Qu’est-ce qui distingue Skysnag ?

- Configuration et gestion automatisées de SPF, DKIM et DMARC

- Mise en œuvre de protocoles de sécurité e-mail avancés, y compris MTA-STS et TLS-RPT

- Conformité continue avec les nouvelles exigences des expéditeurs d’e-mails de Google, Yahoo et Microsoft

- Application en temps réel des politiques DMARC et surveillance de la sécurité

- Informations exploitables avec des rapports de conformité complets

- Protection contre l’usurpation de domaine, les noms similaires et les menaces d’imitation

- Une équipe dédiée d’experts en sécurité des e-mails disponible à tout moment

Avec la montée des attaques de phishing générées par l’IA, les mesures réactives ne suffisent plus. Les organisations doivent adopter des solutions de sécurité e-mail proactives et automatisées comme Skysnag pour rester en avance sur les menaces en évolution et protéger leur réputation.

V. Conclusion

Les e-mails de phishing alimentés par l’IA sont presque parfaits. Cela signifie que votre sécurité e-mail ne peut se permettre d’être moins qu’exceptionnelle. Si vous vous fiez encore à des défenses moyennes, votre domaine, vos données et vos clients sont en danger. Il est temps de passer d’une protection réactive à une authentification intelligente et automatisée.

Skysnag aide les organisations à reprendre le contrôle de leur sécurité e-mail—car la confiance commence par l’authentification.