La autenticación de email continúa evolucionando mientras los ciberdelincuentes desarrollan ataques más sofisticados. Aunque DKIM (DomainKeys Identified Mail) ha servido como piedra angular de la seguridad del email durante casi dos décadas, las organizaciones deben optimizar sus implementaciones actuales mientras se preparan para estándares de autenticación emergentes. Entender las mejores prácticas de DKIM, desafíos comunes e integración con estándares modernos como ARC y BIMI es crucial para las organizaciones que planifican su estrategia de seguridad de email a largo plazo.

I. Qué es DKIM y Por Qué Importa

DKIM proporciona autenticación criptográfica permitiendo a los remitentes de email firmar digitalmente sus mensajes. Cuando se envía un email, DKIM crea una firma digital usando una clave privada, que los servidores receptores pueden verificar usando una clave pública publicada en registros DNS. Este proceso confirma que el mensaje se originó de un remitente autorizado y no ha sido alterado durante la transmisión.

Las implementaciones actuales de DKIM enfrentan varios desafíos que las estrategias modernas de optimización buscan abordar:

- Complejidad en la gestión de claves que requiere rotación manual y coordinación

- Agilidad criptográfica limitada con adopción más lenta de algoritmos modernos

- Preocupaciones de escalabilidad para operaciones de email de alto volumen

- Brechas de integración con marcos de autenticación más nuevos

II. Estrategias Modernas de Optimización de DKIM

En lugar de esperar por estándares futuros, las organizaciones pueden mejorar significativamente su seguridad de email optimizando las implementaciones actuales de DKIM e integrándose con tecnologías de autenticación emergentes.

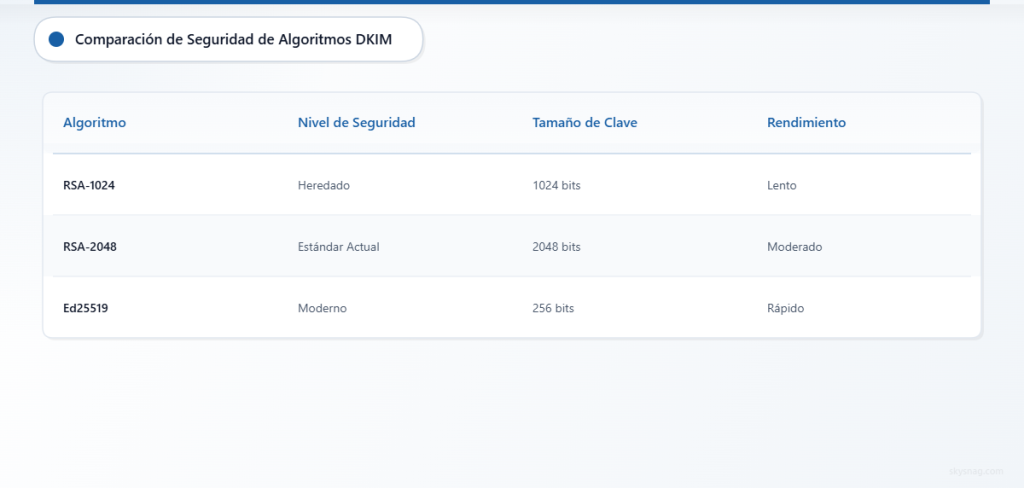

Seguridad Criptográfica Mejorada

Las implementaciones modernas de DKIM deben priorizar algoritmos criptográficos más fuertes. Mientras RSA-1024 fue una vez estándar, las organizaciones deben migrar a RSA-2048 o Ed25519 para mejorar la seguridad. Ed25519 ofrece seguridad equivalente a RSA-2048 con tamaños de clave más pequeños y generación de firmas más rápida.

Comparación de Algoritmos:

- RSA-1024: Legado, debe ser depreciado

- RSA-2048: Estándar actual, ampliamente soportado

- Ed25519: Curva elíptica moderna, rendimiento óptimo

Mejores Prácticas Simplificadas de Gestión de Claves

La gestión efectiva de claves reduce la carga operacional mientras mejora la seguridad a través de rotación regular:

Rotación Automatizada de Claves

Implementar cronogramas de rotación de claves trimestrales o semestrales usando herramientas automatizadas. Esto reduce el riesgo de compromiso de claves y asegura una postura de seguridad consistente.

Estructuras Jerárquicas de Claves

Usar convenciones de nomenclatura consistentes para selectores que indiquen fechas de generación de claves o propósitos (ej. selector-202401, marketing-key, transactional-key).

Técnicas Mejoradas de Escalabilidad

Los remitentes de email de alto volumen pueden optimizar el rendimiento de DKIM a través de varias estrategias:

Firmado Selectivo de Cabeceras

Firmar solo cabeceras esenciales para reducir el tamaño de firma y la sobrecarga de procesamiento mientras se mantiene la efectividad de seguridad.

Procesamiento Paralelo

Implementar generación de firmas multi-hilo para operaciones de email masivo para mejorar el rendimiento.

Estrategias de Caché

Cachear búsquedas DNS para recuperación de claves públicas para reducir la latencia durante la verificación de firmas.

III. Integración con Estándares de Autenticación Modernos

Cadena de Recibido Autenticado (ARC)

ARC preserva los resultados de autenticación de email cuando los mensajes pasan a través de intermediarios como listas de correo o servicios de reenvío. ARC trabaja junto con DKIM para mantener la integridad de autenticación a lo largo de la cadena de entrega de email.

Beneficios de Implementación de ARC:

- Preserva la autenticación DKIM a través del reenvío de email

- Reduce falsos positivos en políticas DMARC

- Mejora la entregabilidad para mensajes legítimos reenviados

Estructura de Cabeceras ARC:

ARC-Authentication-Results: i=1; domain.com; dkim=pass

ARC-Message-Signature: i=1; a=rsa-sha256; d=intermediary.com

ARC-Seal: i=1; a=rsa-sha256; d=intermediary.comIndicadores de Marca para Identificación de Mensajes (BIMI)

BIMI permite a las organizaciones mostrar sus logos en clientes de email cuando tienen políticas de autenticación fuertes. BIMI requiere políticas de aplicación DMARC y funciona mejor con DKIM configurado apropiadamente.

Requisitos de BIMI:

- Política DMARC establecida en cuarentena o rechazo

- Implementación DKIM fuerte con tasas de aprobación consistentes

- Archivo de logo SVG alojado en servidores seguros

- Certificado de Marca Verificada (VMC) para confianza mejorada

Alineación SPF y DKIM

La alineación apropiada entre SPF, DKIM y DMARC crea un marco de autenticación robusto:

Mejores Prácticas de Alineación DKIM:

- Asegurar que el dominio de firma DKIM se alinee con el dominio de cabecera From

- Usar alineación de dominio organizacional cuando se gestionan múltiples subdominios

- Monitorear tasas de alineación para identificar problemas de configuración

IV. Desafíos Comunes de Implementación de DKIM

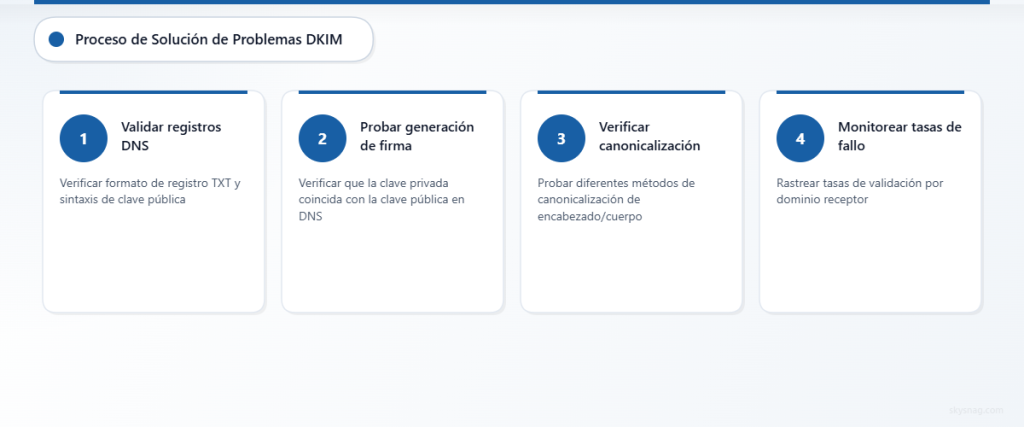

Problemas de Configuración DNS

Problemas de Publicación de Registros:

- Formato incorrecto de registro TXT

- Claves públicas faltantes o mal formateadas

- Retrasos de propagación DNS

Estrategias de Resolución:

- Usar herramientas de validación DNS para verificar sintaxis de registros

- Implementar monitoreo para disponibilidad de registros DNS

- Planificar tiempo de propagación DNS durante actualizaciones de claves

Fallas de Validación de Firma

Causas Comunes de Falla:

- Modificación de cabeceras durante el tránsito de email

- Configuraciones incorrectas de canonicalización

- Problemas de sincronización de reloj

Enfoque de Resolución de Problemas:

- Monitorear tasas de validación de firma por dominio receptor

- Analizar patrones de falla para identificar problemas sistemáticos

- Probar generación de firmas con diferentes métodos de canonicalización

Rendimiento y Uso de Recursos

Las organizaciones que procesan altos volúmenes de email deben balancear seguridad con rendimiento:

Técnicas de Optimización:

- Implementar caché de firmas para contenido repetitivo

- Usar módulos de seguridad de hardware (HSMs) para almacenamiento de claves

- Monitorear uso de CPU y memoria durante períodos pico

V. Hoja de Ruta de Implementación para Autenticación de Email Moderna

Fase 1: Base DKIM (Meses 1-2)

Evaluación de Implementación Actual:

- Auditar configuración DKIM existente en todos los dominios de envío

- Evaluar fortaleza de claves y cronogramas de rotación

- Revisar tasas de validación de firma y patrones de falla

- Documentar estructura actual de registros DNS y procesos de gestión

Acciones de Optimización:

- [ ] Actualizar a claves RSA-2048 o Ed25519

- [ ] Implementar procedimientos automatizados de rotación de claves

- [ ] Estandarizar convenciones de nomenclatura de selectores

- [ ] Optimizar selección de cabeceras para firmas

Fase 2: Integración Avanzada (Meses 3-4)

Implementación ARC:

- Desplegar firma ARC en servidores de correo saliente

- Configurar validación ARC para procesamiento entrante

- Monitorear integridad de cadena ARC y tasas de validación

Optimización DMARC:

- Analizar tasas de alineación DKIM

- Ajustar políticas basadas en rendimiento de autenticación

- Implementar progresión gradual de aplicación

Fase 3: Protección de Marca (Meses 5-6)

Despliegue BIMI:

- Crear activos de logo SVG compatibles

- Publicar registros DNS BIMI

- Considerar adquisición de Certificado de Marca Verificada

- Monitorear tasas de visualización de logo en clientes de email

Monitoreo Integral:

- Desplegar herramientas unificadas de monitoreo de autenticación

- Establecer alertas para fallas de autenticación

- Crear procesos regulares de reporte

VI. Requisitos Técnicos e Infraestructura

Actualizaciones de Agentes de Transferencia de Correo

La infraestructura moderna de email requiere MTAs que soporten estándares de autenticación actuales:

Capacidades Requeridas:

- Firmado DKIM multi-algoritmo (RSA-2048, Ed25519)

- Firmado y validación ARC

- Logging y monitoreo integral

- Integración API para gestión automatizada

Consideraciones de Infraestructura DNS

Una infraestructura DNS robusta soporta autenticación confiable:

Mejores Prácticas:

- Usar múltiples servidores DNS autoritativos

- Implementar monitoreo y alertas DNS

- Planificar procedimientos de rollover de claves de emergencia

- Mantener registros DNS de respaldo

Herramientas de Monitoreo y Analítica

El monitoreo integral permite gestión proactiva de autenticación:

Métricas Clave a Rastrear:

- Tasas de validación de firma DKIM por dominio

- Estadísticas de integridad de cadena ARC

- Porcentajes de alineación DMARC

- Patrones de falla de autenticación

VII. Análisis Costo-Beneficio

Requisitos de Inversión

Costos Iniciales de Implementación:

- Licenciamiento de software para características avanzadas de MTA

- Actualizaciones de infraestructura DNS

- Herramientas de monitoreo y gestión

- Entrenamiento y certificación de personal

Costos Operacionales Continuos:

- Servicios automatizados de gestión de claves

- Suscripciones de herramientas de monitoreo mejoradas

- Hosting DNS adicional para múltiples registros

- Auditorías de seguridad regulares y actualizaciones

Retorno de Inversión

Beneficios de Seguridad:

- Reducción de fraude de email y intentos de phishing

- Mejora en protección de marca y reputación

- Tasas mejoradas de entregabilidad

- Soporte de cumplimiento regulatorio

Eficiencia Operacional:

- Gestión automatizada de autenticación

- Tiempo reducido de resolución de problemas manual

- Capacidades mejoradas de respuesta a incidentes

- Mejor visibilidad en la postura de seguridad de email

VIII. Adopción de la Industria y Mejores Prácticas

Tendencias Actuales del Mercado

Los principales proveedores de servicios de email requieren cada vez más autenticación fuerte:

Requisitos de Gmail y Yahoo:

- Firmado DKIM para remitentes masivos

- Publicación de registro SPF

- Implementación de política DMARC

- Tasas bajas de quejas de spam

Mejoras de Microsoft 365:

- Soporte ARC para reenvío mejorado

- Validación DKIM mejorada

- Capacidades de visualización de logo BIMI

Soporte del Ecosistema de Proveedores

Proveedores de Infraestructura de Email:

La mayoría de las principales plataformas de email ahora soportan estándares de autenticación modernos con niveles variables de automatización y capacidades de gestión.

Proveedores de Servicios de Seguridad:

Los proveedores especializados en seguridad de email ofrecen servicios integrales de gestión, monitoreo y optimización de autenticación.

IX. Preparación para el Futuro de la Autenticación de Email

Estándares y Tecnologías Emergentes

Criptografía Post-Cuántica:

Prepararse para la eventual migración a algoritmos resistentes al cuántico implementando infraestructura cripto-ágil que pueda adaptarse a nuevos estándares.

Integración de Aprendizaje Automático:

Las plataformas avanzadas de seguridad de email usan cada vez más ML para optimizar políticas de autenticación y detectar amenazas sofisticadas.

Gestión Dirigida por API:

La infraestructura moderna de email soporta configuración y monitoreo programático, habilitando políticas de seguridad más dinámicas y responsivas.

Recomendaciones de Planificación Estratégica

Inversión en Tecnología:

- Priorizar plataformas con soporte integral de autenticación

- Planificar actualizaciones y migraciones regulares de infraestructura

- Invertir en entrenamiento de personal sobre estándares emergentes

Desarrollo de Políticas:

- Crear políticas de autenticación flexibles que puedan evolucionar con nuevos estándares

- Establecer procedimientos claros para respuesta rápida a amenazas de seguridad

- Documentar procesos de toma de decisiones para referencia futura

X. Integración con Seguridad Integral de Email

La autenticación moderna de email funciona mejor como parte de una estrategia de seguridad completa. Skysnag Protect ayuda a las organizaciones a implementar y monitorear DKIM junto con SPF, DMARC, ARC y BIMI, proporcionando visibilidad unificada en el rendimiento de autenticación de email.

Las capacidades de monitoreo automatizado de la plataforma permiten a las organizaciones:

- Rastrear tasas de éxito de autenticación en todos los estándares

- Recibir alertas en tiempo real para violaciones de política

- Generar reportes integrales de cumplimiento

- Optimizar configuraciones basadas en datos de rendimiento

Consideraciones de Cumplimiento

Las organizaciones sujetas a requisitos regulatorios deben considerar cómo la autenticación moderna de email soporta sus objetivos de cumplimiento:

Beneficios Regulatorios:

- Demuestra diligencia debida en seguridad

- Proporciona rastros de auditoría para comunicaciones de email

- Soporta requisitos de protección de datos y privacidad

- Habilita respuesta rápida a incidentes y análisis forense

XI. Puntos Clave

La autenticación moderna de email requiere un enfoque integral que optimice las implementaciones actuales de DKIM mientras integra estándares emergentes como ARC y BIMI. Las organizaciones deben enfocarse en:

Prioridades Inmediatas:

- Actualizar algoritmos criptográficos a estándares actuales

- Implementar procedimientos automatizados de gestión de claves

- Desplegar monitoreo integral de autenticación

- Planificar integración con estándares modernos

Objetivos Estratégicos:

- Construir infraestructura cripto-ágil para estándares futuros

- Establecer relaciones fuertes con proveedores para soporte continuo

- Invertir en capacidades de equipo para tecnologías emergentes

- Crear políticas flexibles que se adapten al panorama cambiante de amenazas

El éxito en autenticación de email requiere tratarlo como una capacidad evolutiva en lugar de una implementación estática. Las organizaciones que inviertan en estrategias de autenticación modernas y bien integradas estarán mejor posicionadas para proteger sus marcas y mantener la entregabilidad de email mientras los estándares continúan evolucionando.

¿Listo para optimizar tu estrategia de autenticación de email con estándares modernos y mejores prácticas? Skysnag Protect proporciona las herramientas integrales de monitoreo y gestión que necesitas para los requisitos actuales y emergentes de seguridad de email.