La Oficina Federal Alemana para la Seguridad de la Información (BSI) establece estándares rigurosos para la ciberseguridad en Alemania, particularmente para infraestructuras críticas y entidades gubernamentales. Las organizaciones sujetas a la supervisión de BSI deben evaluar cuidadosamente su implementación de DMARC para asegurar el alineamiento con los requisitos alemanes de ciberseguridad y marcos regulatorios europeos más amplios.

Esta guía completa describe los criterios esenciales para seleccionar soluciones DMARC que cumplan con BSI y proporciona orientación práctica de implementación para organizaciones alemanas que navegan requisitos regulatorios complejos.

I. Comprensión de los Requisitos de Cumplimiento DMARC BSI

Visión General del Marco BSI

El BSI (Bundesamt für Sicherheit in der Informationstechnik) establece estándares de ciberseguridad que enfatizan la gestión de riesgos, salvaguardas técnicas y controles de seguridad operacional. Aunque los estándares BSI no exigen explícitamente protocolos específicos de autenticación de correo electrónico, enfatizan fuertemente la protección contra el acceso no autorizado y el mantenimiento de la integridad de las comunicaciones.

La implementación de DMARC apoya los objetivos de BSI mediante:

- Prevención de ataques de ingeniería social basados en correo electrónico

- Mantenimiento de la integridad de las comunicaciones organizacionales

- Provisión de rastros de auditoría para incidentes de seguridad

- Apoyo a la respuesta de incidentes y análisis forense

Contexto Regulatorio

Las organizaciones que implementan DMARC bajo la orientación de BSI también deben considerar:

Alineamiento con la Directiva NIS2: La Directiva de Seguridad de Redes e Información enfatiza la gestión de riesgos de ciberseguridad, que la autenticación de correo electrónico apoya directamente.

Consideraciones GDPR: Los requisitos de protección de datos afectan cómo se recopilan, procesan y almacenan los reportes DMARC, particularmente cuando se maneja información de identificación personal.

Requisitos Específicos del Sector: Los operadores de infraestructura crítica pueden enfrentar obligaciones adicionales de seguridad de correo electrónico bajo la ley alemana de ciberseguridad.

II. Requisitos Esenciales de Software DMARC para el Cumplimiento BSI

Capacidades Técnicas Principales

1. Gestión y Aplicación de Políticas

Controles Granulares de Políticas

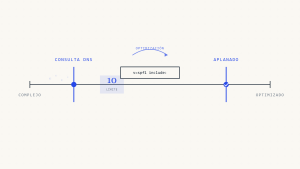

- Soporte para despliegue incremental de políticas (none → quarantine → reject)

- Configuración de políticas específicas por subdominio

- Capacidades de despliegue basado en porcentajes

- Procedimientos de modificación de políticas de emergencia

Requisitos de Alineamiento

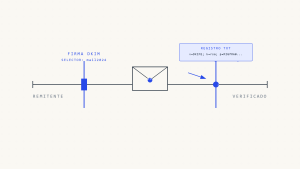

- Configuración de alineamiento SPF (modos relajado y estricto)

- Configuración de alineamiento DKIM con validación de dominio

- Gestión de políticas multi-dominio para estructuras organizacionales complejas

2. Reportes y Analíticas Integrales

Procesamiento de Reportes Agregados

- Recopilación automatizada de todos los principales proveedores de correo electrónico

- Capacidades de análisis y parseo en tiempo real

- Análisis de tendencias históricas con períodos de tiempo configurables

- Validación de autenticación de fuente

Manejo de Reportes Forenses

- Recopilación y almacenamiento seguro de muestras de fallos

- Redacción automatizada de información sensible

- Correlación de incidentes con otras herramientas de seguridad

- Documentación de cadena de custodia para posibles investigaciones

Funciones de Seguridad y Protección de Datos

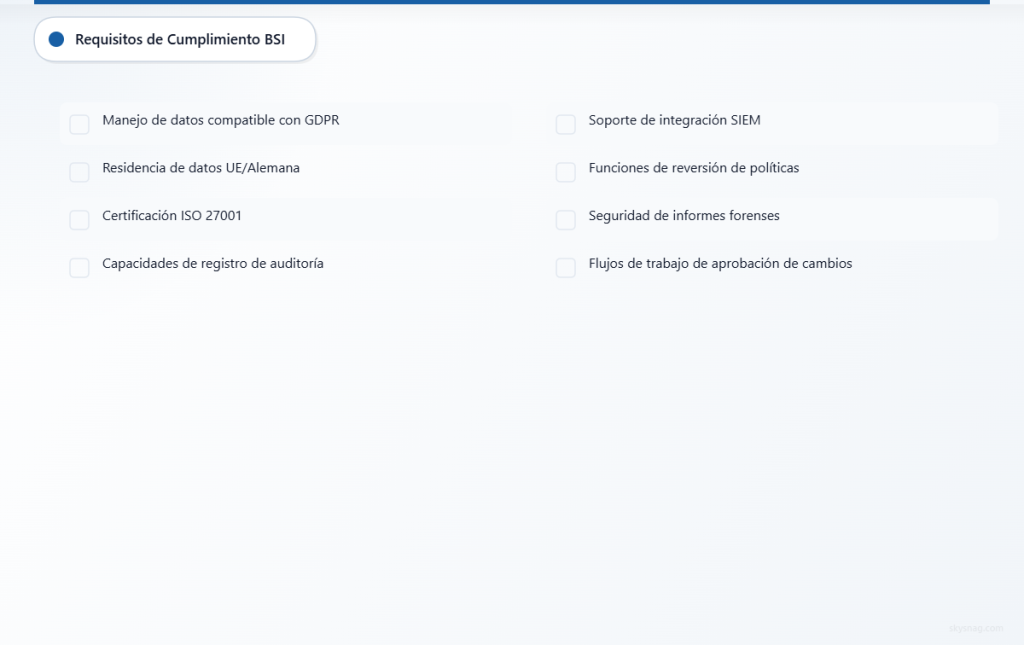

3. Manejo de Datos Conforme con la Privacidad

Alineamiento GDPR

- Minimización de datos en la recopilación de reportes

- Detección y manejo automatizado de datos personales

- Períodos de retención de datos configurables

- Capacidades de solicitud de acceso del sujeto

- Implementación del derecho al olvido

Procesamiento Seguro de Datos

- Cifrado de extremo a extremo para transmisión de reportes

- Almacenamiento seguro con controles de acceso

- Registro de auditoría para todo acceso a datos

- Opciones de residencia geográfica de datos (hosting alemán/UE)

4. Capacidades de Integración y Automatización

Integración SIEM

- Generación de alertas en tiempo real para violaciones de políticas

- Formatos de log estandarizados (CEF, LEEF, JSON)

- Conectividad API para orquestación de seguridad

- Correlación con otros eventos de seguridad de correo electrónico

Gestión de Cambios

- Respaldo automatizado de cambios de configuración

- Flujos de trabajo de aprobación para modificaciones de políticas

- Capacidades de rollback para despliegues fallidos

- Integración con procesos de cambio compatibles con ITIL

III. Requisitos de Arquitectura de Implementación

Consideraciones de Infraestructura

1. Modelos de Despliegue

Requisitos On-Premises

- Especificaciones de hardware dedicado para procesamiento de reportes

- Segmentación de red y configuración de firewall

- Dimensionamiento de base de datos para almacenamiento de reportes a largo plazo

- Procedimientos de respaldo y recuperación de desastres

Consideraciones Basadas en la Nube

- Ubicaciones de centros de datos alemanes o de la UE

- Certificaciones de cumplimiento (ISO 27001, SOC 2)

- Acuerdos de procesamiento de datos (DPA) bajo GDPR

- Acuerdos de nivel de servicio con provisiones de seguridad

2. Escalabilidad y Rendimiento

Manejo de Volumen

- Capacidad de procesamiento para volúmenes de correo electrónico de nivel empresarial

- Capacidades de procesamiento de ráfagas durante ventanas de recopilación de reportes

- Optimización de base de datos para conjuntos de datos grandes

- Escalado automatizado para organizaciones en crecimiento

Criterios de Evaluación de Proveedores

3. Documentación de Cumplimiento

Requisitos de Certificación

- Gestión de seguridad de información ISO 27001

- Validación de controles SOC 2 Tipo II

- Marcos de seguridad reconocidos por BSI

- Evaluaciones de seguridad de terceros

Estándares de Documentación

- Documentación detallada de arquitectura de seguridad

- Políticas de procesamiento y retención de datos

- Procedimientos de respuesta a incidentes

- Planes de continuidad del negocio

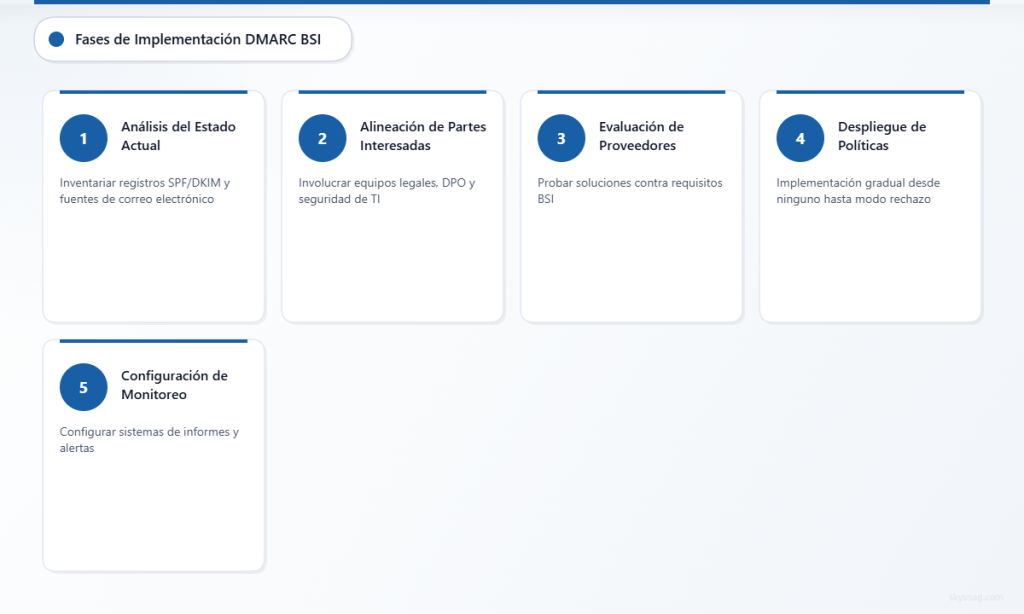

IV. Guía de Implementación Paso a Paso

Fase 1: Evaluación Pre-Implementación

1. Análisis del Estado Actual

- Inventario de registros de autenticación de correo electrónico existentes

- Documentar implementaciones actuales de SPF y DKIM

- Identificar todas las fuentes legítimas de correo electrónico

- Evaluar procesos de gestión de cambios organizacionales

2. Alineamiento de Partes Interesadas

- Involucrar al equipo legal para revisión de cumplimiento

- Coordinar con el oficial de protección de datos

- Alinear con políticas de seguridad de TI

- Establecer equipo de proyecto interfuncional

Fase 2: Selección y Configuración de Solución

3. Proceso de Evaluación de Proveedores

- Solicitar documentación detallada de cumplimiento

- Realizar pruebas de concepto

- Validar requisitos técnicos

- Revisar términos contractuales para alineamiento BSI

4. Configuración Inicial

- Configurar recopilación de reportes agregados

- Establecer monitoreo de línea base

- Implementar política inicial con aplicación «none»

- Configurar sistemas de alertas y notificaciones

Fase 3: Aplicación Gradual de Políticas

5. Monitoreo y Análisis

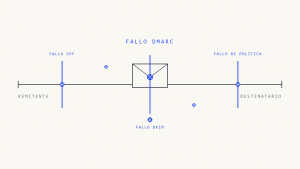

- Revisar reportes agregados para fallos de autenticación

- Identificar y autorizar fuentes legítimas de correo electrónico

- Documentar patrones de violación de políticas

- Establecer métricas de línea base para monitoreo continuo

6. Aplicación Progresiva

- Implementar política de cuarentena para pequeño porcentaje de tráfico

- Monitorear impacto en la entrega legítima de correo electrónico

- Aumentar gradualmente el porcentaje de aplicación

- Documentar cambios de políticas para propósitos de auditoría

Fase 4: Aplicación Completa y Optimización

7. Aplicación Completa de Políticas

- Desplegar política de rechazo después de validación exhaustiva

- Monitorear cualquier bloqueo de correo electrónico legítimo

- Implementar procedimientos de manejo de excepciones

- Establecer protocolos de monitoreo continuo

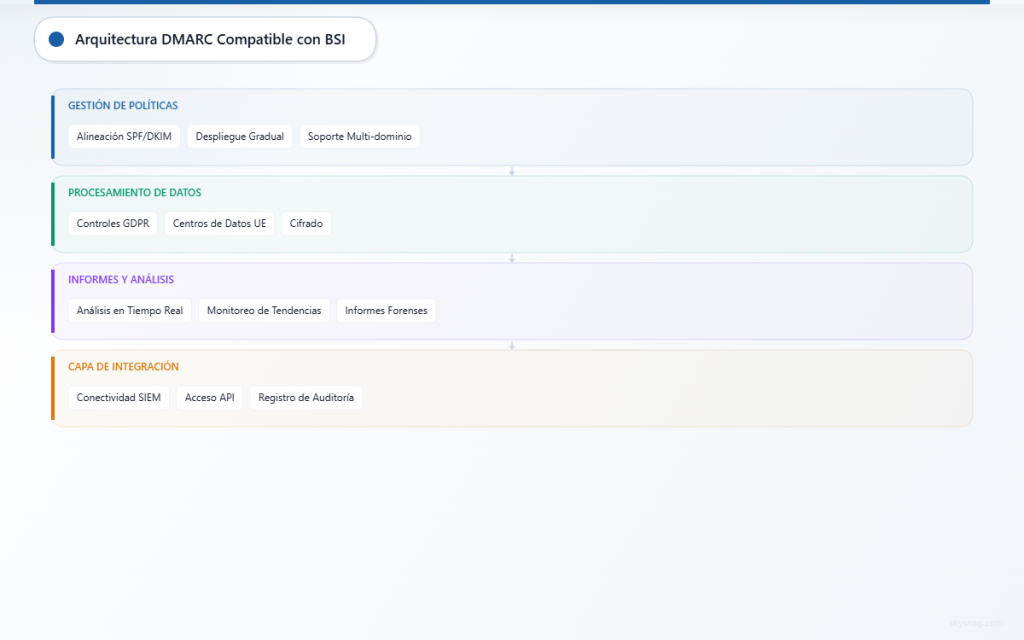

V. Skysnag Protect: Implementación DMARC Compatible con BSI

Skysnag Protect proporciona capacidades integrales de gestión DMARC diseñadas para apoyar los requisitos de cumplimiento BSI. La plataforma ofrece:

Arquitectura Centrada en la Privacidad: Hosting de datos europeo con procesamiento de datos compatible con GDPR y manejo automatizado de información personal.

Gestión Avanzada de Políticas: Controles granulares para despliegue progresivo de políticas con rastros de auditoría detallados y flujos de trabajo de gestión de cambios.

Reportes Integrales: Analíticas en tiempo real con dashboards personalizables, alertas automatizadas y capacidades de integración para organizaciones alemanas.

Alineamiento Regulatorio: Funciones integradas que apoyan objetivos BSI, requisitos NIS2 y necesidades de cumplimiento específicas del sector.

VI. Mejores Prácticas para el Cumplimiento Continuo

Monitoreo Continuo

Métricas de Rendimiento

- Tasas de éxito de autenticación en todos los canales de correo electrónico

- Tendencias y patrones de violaciones de políticas

- Tasas de cumplimiento de autenticación de fuente

- Evaluación de impacto en la entrega

Validación de Cumplimiento

- Revisión regular de actualizaciones de orientación BSI

- Evaluación periódica de controles técnicos

- Documentación de evidencia de cumplimiento

- Validación de terceros cuando sea requerida

Integración de Respuesta a Incidentes

Configuración de Alertas

- Notificaciones en tiempo real para violaciones de políticas

- Procedimientos de escalación para incidentes de seguridad

- Integración con operaciones de seguridad existentes

- Procedimientos de recopilación de evidencia forense

VII. Conclusiones Clave

El cumplimiento DMARC BSI requiere atención cuidadosa tanto a la implementación técnica como al alineamiento regulatorio. Las organizaciones deben seleccionar soluciones que proporcionen gestión integral de políticas, manejo de datos compatible con la privacidad y capacidades robustas de integración.

El éxito depende de seguir un enfoque de implementación estructurado, mantener documentación detallada y asegurar monitoreo continuo alineado con los objetivos de ciberseguridad de BSI. La inversión en implementación adecuada de DMARC apoya objetivos de seguridad organizacional más amplios mientras cumple con los requisitos regulatorios alemanes.

¿Listo para implementar DMARC compatible con BSI? Explora Skysnag Protect para ver cómo nuestra plataforma apoya a organizaciones alemanas con gestión integral de autenticación de correo electrónico diseñada para el cumplimiento regulatorio.