Los ataques de email de cadena de suministro se han convertido en el arma preferida de actores de amenazas sofisticados, con un asombroso aumento del 61% en campañas dirigidas observado a lo largo de 2026. Estos ataques explotan relaciones de proveedores de confianza y cuentas legítimas comprometidas para evadir los controles de seguridad tradicionales, haciéndolos particularmente peligrosos para organizaciones de todos los tamaños.

I. Entendiendo los Vectores de Ataque de Email de Cadena de Suministro

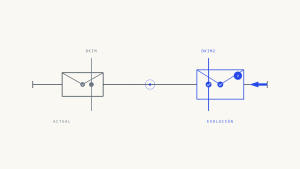

Los ataques de email de cadena de suministro aprovechan cuentas de proveedores comprometidas, hilos de email secuestrados y dominios confiables falsificados para infiltrarse en organizaciones objetivo. A diferencia de las campañas de phishing estándar, estos ataques explotan relaciones comerciales existentes y patrones de comunicación, haciendo la detección significativamente más desafiante.

Inteligencia de amenazas reciente indica que el 78% de los compromisos exitosos de cadena de suministro comienzan con un email aparentemente legítimo de un proveedor o socio conocido, según investigación de ciberseguridad de firmas líderes en inteligencia de amenazas. Estos ataques a menudo permanecen sin detectar durante meses, permitiendo a los atacantes establecer acceso persistente y moverse lateralmente a través de redes interconectadas.

II. Evaluación: IoCs Críticos a Monitorear

Anomalías en Encabezados de Email

Monitoree estos indicadores específicos en encabezados de email que sugieren compromiso:

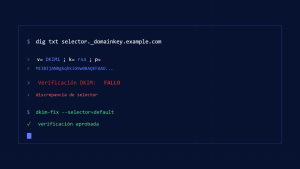

Fallas de SPF, DKIM y DMARC

- Fallas súbitas de SPF de remitentes previamente legítimos

- Desajustes de firma DKIM en comunicaciones de proveedores

- Violaciones de política DMARC de dominios confiables

- Evasiones de autenticación usando falsificación de subdominios

Irregularidades de Enrutamiento y Marca de Tiempo

- Saltos inusuales de servidor de correo en el enrutamiento de mensajes

- Discrepancias de marca de tiempo sugiriendo retransmisión a través de infraestructura comprometida

- Encabezados de seguimiento de mensajes modificados o faltantes

- Direcciones IP de origen sospechosas de dominios de proveedores

Cambios en Contenido y Patrones de Comunicación

Desviaciones de Lenguaje y Formato

- Cambios sutiles en estilo de comunicación o terminología

- Urgencia inesperada en comunicaciones rutinarias de proveedores

- Inconsistencias gramaticales o de ortografía de contactos profesionales

- Tipos de archivo adjunto inusuales o convenciones de nomenclatura de archivos

Anomalías de Procesos Comerciales

- Solicitudes de cambios de proceso fuera de canales de aprobación normales

- Redirección inesperada de pagos o actualizaciones de detalles bancarios

- Intentos inusuales de solicitudes de acceso o compartir credenciales

- Notificaciones de mantenimiento de sistema fuera de horario o no planificadas

Indicadores Técnicos

Análisis de Archivos Adjuntos y Enlaces

- Ejecutables disfrazados con extensiones dobles

- Archivos comprimidos protegidos por contraseña de fuentes inesperadas

- URLs acortadas o cadenas de redirección sospechosas

- Documentos con macros integrados de usuarios que no usan macros

Señales de Red e Infraestructura

- Comunicaciones desde dominios de respaldo o recuperación ante desastres

- Emails originándose de dominios similares recientemente registrados

- Enrutamiento de tráfico a través de ubicaciones geográficas sospechosas

- Anomalías de certificado SSL en sitios web o portales de proveedores

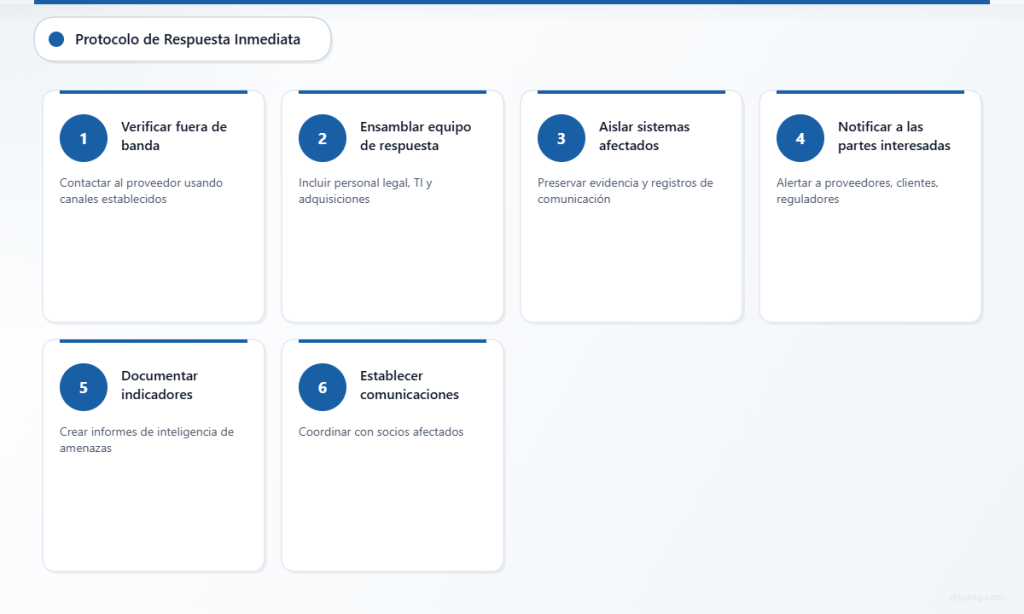

III. Acciones: Protocolos de Respuesta Inmediata

Verificación y Validación

Implemente verificación fuera de banda para cualquier comunicación sospechosa de proveedores. Contacte a los proveedores directamente usando números de teléfono previamente establecidos o canales de comunicación para confirmar solicitudes legítimas. Nunca use información de contacto proporcionada dentro de emails sospechosos para propósitos de verificación.

Cree un protocolo de equipo de respuesta rápida que incluya legal, seguridad de TI, adquisiciones y gerentes de relaciones comerciales. Este enfoque multifuncional asegura evaluación comprehensiva de potenciales compromisos de cadena de suministro mientras mantiene la continuidad del negocio.

Contención e Investigación

Aísle inmediatamente sistemas y cuentas afectados que muestren indicadores de compromiso. Preserve evidencia de email y registros de comunicación para análisis forense. Notifique a partes interesadas relevantes incluyendo proveedores, clientes y cuerpos regulatorios según sea requerido por marcos de cumplimiento.

Documente todos los indicadores observados y cree reportes de inteligencia de amenazas para compartir con pares de la industria y comunidades de seguridad. Este enfoque colaborativo fortalece el ecosistema más amplio contra patrones de ataque similares.

Comunicación y Coordinación

Establezca canales de comunicación seguros con proveedores y socios afectados. Coordine actividades de respuesta a incidentes para prevenir que los atacantes adapten sus tácticas a través de múltiples organizaciones dentro de la misma cadena de suministro.

Implemente procedimientos de verificación adicionales temporales para todas las comunicaciones de proveedores hasta que las relaciones de confianza normales puedan ser reestablecidas y validadas.

IV. Automatización: Soluciones Tecnológicas

Automatización de Seguridad de Email

Despliegue soluciones avanzadas de seguridad de email capaces de analizar patrones de comunicación y detectar cambios sutiles en correspondencia de proveedores. Las plataformas modernas de seguridad de email usan aprendizaje automático para identificar patrones de comunicación anómalos que los analistas humanos podrían pasar por alto.

Skysnag Comply proporciona monitoreo comprehensivo de autenticación de email y aplicación de políticas DMARC específicamente diseñado para detectar y prevenir ataques de email de cadena de suministro. La plataforma identifica automáticamente fallas de autenticación y patrones de comunicación sospechosos que indican potencial compromiso de cuenta de proveedor.

Integración y Orquestación

Integre feeds de inteligencia de amenazas con plataformas de gestión de información y eventos de seguridad (SIEM) para correlacionar automáticamente indicadores de ataque de cadena de suministro a través de múltiples fuentes de datos. Esta integración permite identificación rápida de campañas de ataque coordinadas dirigidas a múltiples organizaciones dentro de cadenas de suministro conectadas.

Implemente flujos de trabajo automatizados de respuesta a incidentes que activen procedimientos de contención cuando se cumplan umbrales específicos de IoC. Estos flujos de trabajo deben incluir notificaciones a partes interesadas, preservación de evidencia y coordinación con proveedores afectados.

Monitoreo Continuo

Establezca patrones de comunicación de línea base para todas las relaciones de proveedores e implemente algoritmos de detección de anomalías para identificar desviaciones. Monitoree cambios en posturas de autenticación de email de dominios y proveedores confiables.

Despliegue monitoreo en tiempo real para dominios recientemente registrados que se asemejen estrechamente a dominios de proveedores confiables, permitiendo identificación proactiva de infraestructura de falsificación potencial antes de que comiencen los ataques.

V. Estrategias de Detección Avanzadas

Analítica Conductual

Implemente soluciones de analítica de comportamiento de usuarios y entidades (UEBA) para establecer patrones normales de comunicación con proveedores y detectar desviaciones sutiles que podrían indicar compromiso de cuenta. Estos sistemas aprenden patrones típicos de interacción y marcan solicitudes inusuales o timing de comunicación.

Monitoree cambios en patrones de archivos adjuntos, comportamientos de compartir enlaces y frecuencia de comunicación que podrían indicar cuentas comprometidas o intentos de ingeniería social.

Integración de Inteligencia de Amenazas

Mantenga feeds actuales de inteligencia de amenazas enfocados específicamente en técnicas de ataque de cadena de suministro e infraestructuras de proveedores comprometidas conocidas. Integre estos feeds con soluciones de seguridad de email para bloquear proactivamente comunicaciones de infraestructura maliciosa conocida.

Participe en programas de intercambio de inteligencia de amenazas específicos de la industria para recibir advertencias tempranas sobre ataques de cadena de suministro dirigidos a organizaciones similares o verticales de la industria.

VI. Conclusiones Clave

Los ataques de email de cadena de suministro representan una amenaza crítica que requiere capacidades comprehensivas de detección y respuesta. Las organizaciones deben implementar controles de seguridad en capas que combinen soluciones tecnológicas con procesos de verificación humana para defenderse efectivamente contra estos ataques sofisticados.

La evaluación regular de patrones de comunicación de proveedores, implementación de protocolos robustos de autenticación de email y despliegue de soluciones de monitoreo automatizado proporcionan la base para prevención efectiva de ataques de cadena de suministro. La integración de inteligencia de amenazas y analítica conductual mejora las capacidades de detección mientras reduce las tasas de falsos positivos.

El éxito en defenderse contra ataques de email de cadena de suministro requiere vigilancia continua, entrenamiento regular de concienciación de seguridad y enfoques de defensa colaborativa con proveedores y pares de la industria. Las organizaciones que implementan monitoreo comprehensivo de IoC y procedimientos de respuesta automatizada reducen significativamente su exposición a estas amenazas en evolución.