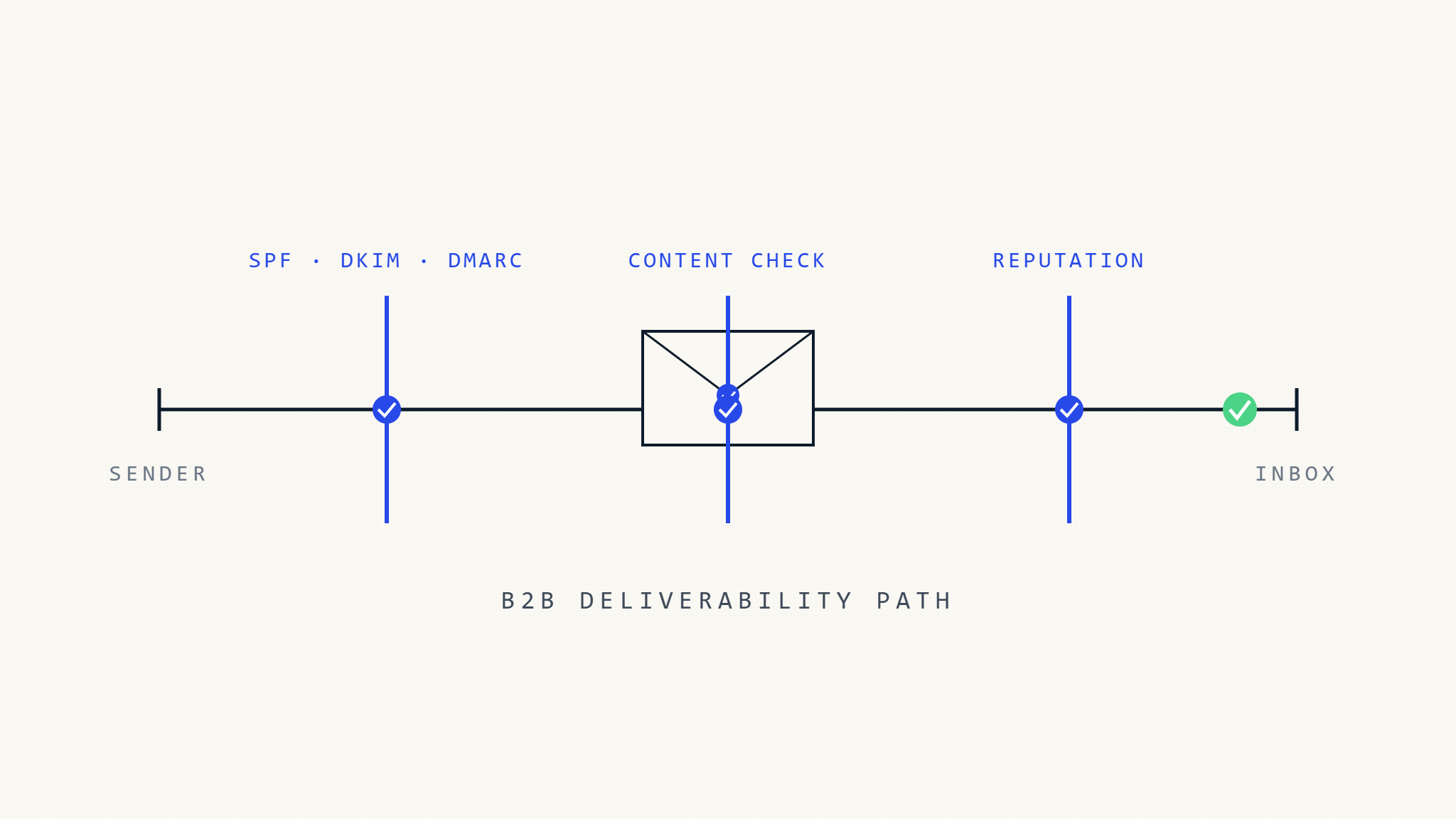

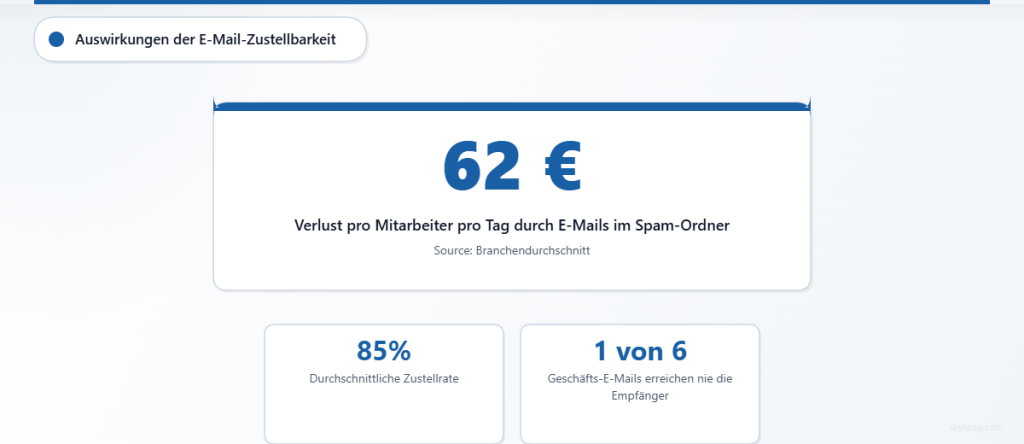

Geschäfts-E-Mails, die in Spam-Ordnern landen, kosten Unternehmen durchschnittlich 62 $ pro Mitarbeiter pro Tag an verlorener Produktivität. Bei E-Mail-Zustellbarkeitsraten von durchschnittlich nur 85% in allen Branchen erreicht eine von sechs Ihrer kritischen Geschäftskommunikationen niemals den beabsichtigten Empfänger. Diese umfassende B2B E-Mail-Zustellbarkeit-Checkliste stellt sicher, dass Ihre Geschäfts-E-Mails ihr Ziel erreichen und das benötigte Engagement fördern.

I. Bewertung der Authentifizierungsprotokolle

SPF (Sender Policy Framework) Konfiguration

- [ ] SPF-Eintrag existiert in Ihrem DNS verifizieren

- [ ] SPF-Syntax prüfen auf ordnungsgemäße Formatierung

- [ ] Alle autorisierten Versandquellen einschließen (Mail-Server, Drittanbieter-Services)

- [ ] DNS-Abfragen begrenzen auf unter 10 Abfragen pro SPF-Eintrag

- [ ] SPF-Validierung testen mit Online-SPF-Prüfern

- [ ] Angemessene SPF-Richtlinie festlegen (Hard Fail ~all empfohlen für etablierte Domains)

DKIM (DomainKeys Identified Mail) Einrichtung

- [ ] DKIM-Schlüssel generieren für Ihre primäre Versand-Domain

- [ ] DKIM-öffentlichen Schlüssel in DNS-Einträgen veröffentlichen

- [ ] E-Mail-Server konfigurieren zum Signieren ausgehender Nachrichten

- [ ] 2048-Bit-Schlüssellänge verwenden für erhöhte Sicherheit

- [ ] Schlüsselrotation implementieren alle 6-12 Monate

- [ ] DKIM-Signaturen testen bei Beispiel-E-Mails

DMARC (Domain-based Message Authentication) Richtlinie

- [ ] DMARC-Richtlinie veröffentlichen beginnend mit p=none

- [ ] Berichterstattung konfigurieren mit rua- und ruf-Tags

- [ ] DMARC-Berichte überwachen auf Authentifizierungsfehler

- [ ] Richtlinie schrittweise verschärfen von none zu quarantine zu reject

- [ ] SPF und DKIM ausrichten mit Ihrer DMARC-Richtlinie

- [ ] Subdomain-Richtlinien implementieren wo angemessen

II. Domain- und Infrastruktur-Maßnahmen

Domain-Reputation-Management

- [ ] Domain-Blacklist-Status prüfen bei wichtigen Anbietern

- [ ] Absender-Reputation-Scores überwachen (Return Path, Sender Score)

- [ ] Ordnungsgemäße DNS-Konfiguration implementieren (A-, MX-, PTR-Einträge)

- [ ] Konsistente Versandmuster etablieren zum Aufbau der Reputation

- [ ] Marketing- und Transaktions-Domains trennen wenn angemessen

- [ ] Domain-Alter überwachen und häufige Domain-Änderungen vermeiden

IP-Reputation und Warming

- [ ] IP-Blacklist-Prüfungen durchführen regelmäßig

- [ ] IP-Warming-Zeitplan implementieren für neue Adressen

- [ ] IP-Reputation-Metriken überwachen kontinuierlich

- [ ] Dedizierte IPs verwenden für hochvolumigen Versand

- [ ] Konsistente Versandvolumen etablieren zur Reputation-Erhaltung

- [ ] IP-Warming-Fortschritt dokumentieren und nach Bedarf anpassen

E-Mail-Server-Konfiguration

- [ ] Reverse DNS (PTR)-Einträge ordnungsgemäß konfigurieren

- [ ] TLS-Verschlüsselung implementieren für E-Mail-Übertragung

- [ ] Ordnungsgemäße Bounce-Behandlung und -Verarbeitung einrichten

- [ ] Feedback-Loop-Abonnements bei ISPs konfigurieren

- [ ] Rate Limiting implementieren um Empfänger-Überlastung zu verhindern

- [ ] Server-Performance überwachen und Delivery-Queues

III. Inhalt- und Formatierungsverifizierung

E-Mail-Header-Optimierung

- [ ] Konsistente From-Adressen und Anzeigenamen verwenden

- [ ] Klare, relevante Betreffzeilen unter 50 Zeichen schreiben

- [ ] Spam-Trigger-Wörter vermeiden in Headern

- [ ] Ordnungsgemäße Reply-To-Adressen einschließen

- [ ] Message-ID-Header korrekt setzen

- [ ] List-Unsubscribe-Header konfigurieren für Massen-E-Mails

Inhaltsqualitätsbewertung

- [ ] Text-zu-Bild-Verhältnis einhalten (80/20 Text zu Bildern empfohlen)

- [ ] Sauberen HTML-Code verwenden ohne übermäßige Formatierung

- [ ] Plain-Text-Versionen von HTML-E-Mails einschließen

- [ ] Übermäßige Interpunktion vermeiden und TEXT IN GROSSBUCHSTABEN

- [ ] Inhalt über E-Mail-Clients testen auf Konsistenz

- [ ] Relevanten, wertvollen Inhalt für Empfänger einschließen

Link- und Anhang-Management

- [ ] HTTPS für alle Links verwenden im E-Mail-Inhalt

- [ ] Link-Tracking implementieren mit seriösen Services

- [ ] Verdächtige Link-Verkürzer vermeiden oder Weiterleitungen

- [ ] Anhänge auf Malware scannen vor dem Versand

- [ ] Anhanggrößen begrenzen auf unter 25MB

- [ ] Alt-Text einschließen für alle Bilder

IV. Listen-Management und Targeting

Empfängerlisten-Hygiene

- [ ] Hard Bounces sofort entfernen aus Listen

- [ ] Soft Bounces unterdrücken nach 3-5 Versuchen

- [ ] Inaktive Abonnenten regelmäßig bereinigen (6-12 Monate)

- [ ] E-Mail-Adressen validieren vor Hinzufügung zu Listen

- [ ] Listen segmentieren basierend auf Engagement-Levels

- [ ] Abmeldeanfragen bearbeiten innerhalb von 24-48 Stunden

Berechtigung- und Einverständnis-Verifizierung

- [ ] Opt-in-Status bestätigen für alle Empfänger

- [ ] Einverständnis-Mechanismen dokumentieren und Zeitstempel

- [ ] Klare Wertversprechen bereitstellen im E-Mail-Inhalt

- [ ] Absender-Identifikation einschließen in jeder E-Mail

- [ ] Häufigkeitspräferenzen respektieren wenn verfügbar

- [ ] Präferenzzentren unterhalten für Abonnenten-Kontrolle

Engagement-Überwachung

- [ ] Öffnungsraten verfolgen nach Segment und Kampagne

- [ ] Click-Through-Raten überwachen und Engagement-Muster

- [ ] Inaktive Abonnenten identifizieren und reaktivieren

- [ ] Konsistent unengagierte Empfänger entfernen

- [ ] Zustellbarkeitsraten messen bei verschiedenen ISPs

- [ ] Bounce-Gründe analysieren und Muster

V. Automatisieren Sie Ihre B2B E-Mail-Zustellbarkeit

Während manuelle Verifizierung sofortige Compliance gewährleistet, erfordert die Aufrechterhaltung konsistenter B2B E-Mail-Zustellbarkeit automatisierte Überwachung und Verwaltung. Moderne E-Mail-Authentifizierungsplattformen bieten kontinuierliche Übersicht über Ihr E-Mail-Ökosystem.

Skysnag Protect automatisiert kritische Zustellbarkeits-Funktionen einschließlich DMARC-Überwachung, SPF/DKIM-Validierung und Domain-Reputation-Tracking. Die Plattform bietet Echtzeit-Benachrichtigungen bei Authentifizierungsfehlern und detaillierte Berichte über E-Mail-Delivery-Performance in Ihrer gesamten Organisation.

Wichtige Automatisierungs-Features umfassen:

- Kontinuierliche DMARC-Überwachung mit intelligenten Richtlinien-Empfehlungen

- Automatisierte SPF-Eintrag-Validierung und DNS-Änderungs-Erkennung

- Echtzeit-Bedrohungserkennung und Benachrichtigungen bei verdächtigen Versandaktivitäten

- Umfassende Zustellbarkeits-Berichterstattung über alle E-Mail-Kanäle

- Integrationsfähigkeiten mit bestehender E-Mail-Infrastruktur und Sicherheitstools

VI. Erweiterte Zustellbarkeits-Überlegungen

ISP-spezifische Anforderungen

- [ ] Microsoft 365-Zustellbarkeits-Richtlinien überprüfen

- [ ] Google Workspace-Absenderanforderungen überwachen

- [ ] ISP-Feedback-Loops prüfen auf Zustellungsprobleme

- [ ] Regionale ISP-Variationen verstehen und Anforderungen

- [ ] ISP-spezifische Authentifizierungsanforderungen implementieren

- [ ] Zustellbarkeits-Metriken verfolgen nach wichtigen ISPs

Compliance und regulatorische Ausrichtung

- [ ] CAN-SPAM-Compliance sicherstellen für US-Empfänger

- [ ] DSGVO-Anforderungen verifizieren für europäische Kontakte

- [ ] CASL-Compliance prüfen für kanadische Empfänger

- [ ] Erforderliche rechtliche Disclaimer und Footer einschließen

- [ ] Audit-Trails unterhalten für Compliance-Dokumentation

- [ ] Regelmäßige Compliance-Reviews und Updates

Forschung von Return Path zeigt, dass Organisationen, die umfassende E-Mail-Authentifizierung implementieren, Zustellbarkeits-Verbesserungen von bis zu 15% innerhalb von 90 Tagen sehen. Unternehmen, die automatisierte Überwachungslösungen verwenden, berichten über 23% weniger Zustellbarkeitsprobleme im Vergleich zu rein manuellen Ansätzen.

VII. Wichtige Erkenntnisse

B2B E-Mail-Zustellbarkeits-Erfolg erfordert systematische Aufmerksamkeit für Authentifizierungsprotokolle, Domain-Reputation, Inhaltsqualität und Listen-Management. Der effektivste Ansatz kombiniert gründliche Vor-Versand-Verifizierung mit kontinuierlicher automatisierter Überwachung.

Kritische Erfolgsfaktoren umfassen die Implementierung ordnungsgemäßer SPF-, DKIM- und DMARC-Authentifizierung, die Pflege sauberer Empfängerlisten und die konsistente Überwachung von Engagement-Metriken. Organisationen, die diese Prozesse automatisieren, sehen deutlich bessere Zustellbarkeitsraten und weniger geschäftskritische E-Mails, die in Spam-Filtern verloren gehen.

Regelmäßige Bewertung mit dieser Checkliste, kombiniert mit automatisierten Überwachungslösungen, stellt sicher, dass Ihre Geschäfts-E-Mails konsistent ihre beabsichtigten Empfänger erreichen und das für den Geschäftserfolg notwendige Engagement fördern.