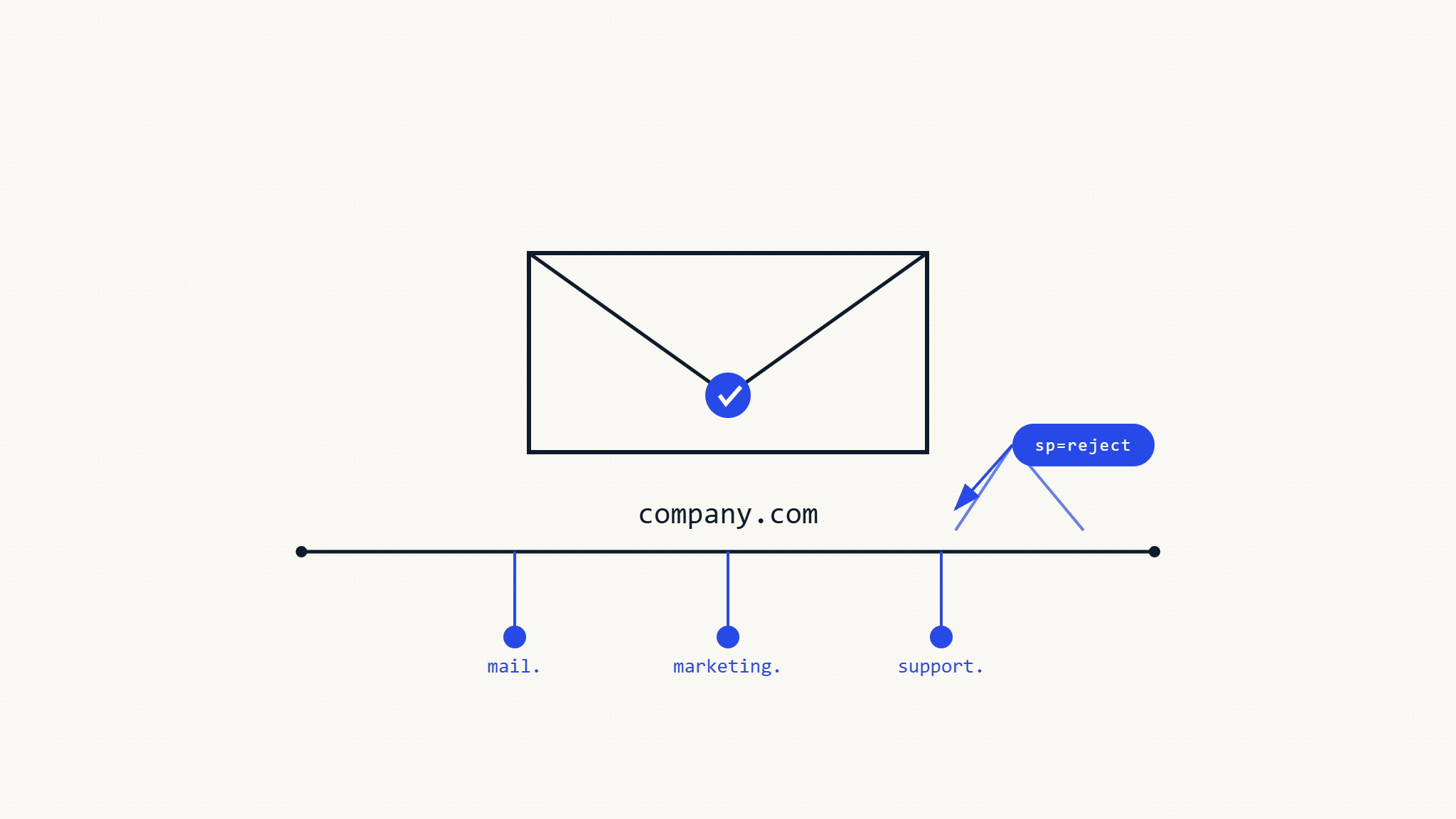

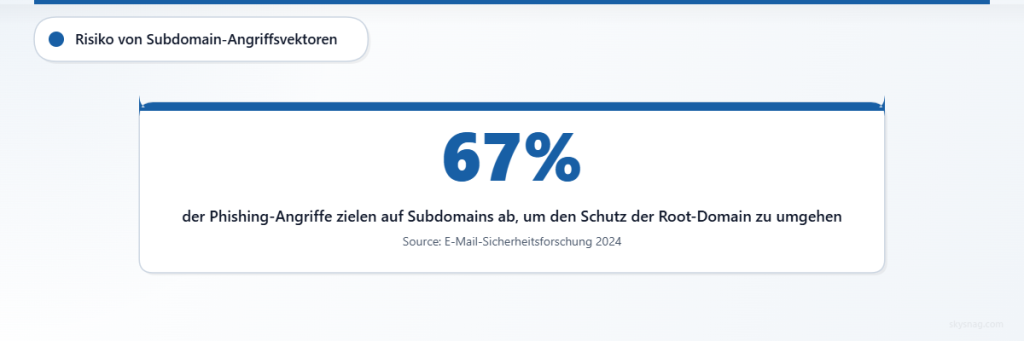

Der DMARC-Schutz endet nicht bei Ihrer Root-Domain. Während sich die meisten Organisationen auf die Sicherung ihrer primären Domain konzentrieren, zielen Cyberkriminelle zunehmend auf Subdomains ab, um E-Mail-Authentifizierungskontrollen zu umgehen. Das Verständnis von DMARC-Subdomain-Richtlinien und der sp-Tag-Konfiguration gewährleistet umfassenden Schutz für Ihre gesamte Domain-Infrastruktur.

I. DMARC-Subdomain-Vererbung verstehen

DMARC funktioniert nach einem Vererbungsmodell, bei dem Subdomains automatisch die Richtlinie ihrer übergeordneten Domain erben, es sei denn, sie wird explizit überschrieben. Wenn Sie eine DMARC-Richtlinie für example.com veröffentlichen, erben Subdomains wie mail.example.com und marketing.example.com standardmäßig dieselbe Richtlinie.

Diese Vererbung gilt jedoch nur, wenn kein spezifischer DMARC-Eintrag für die Subdomain existiert. Wenn marketing.example.com einen eigenen DMARC-Eintrag hat, wird diese Richtlinie anstelle der Vererbung von der Root-Domain verwendet.

Standard-Vererbungsverhalten

Betrachten Sie diesen Root-Domain-DMARC-Eintrag:

_dmarc.example.com. IN TXT "v=DMARC1; p=quarantine; rua=mailto:[email protected]"Ohne explizite Subdomain-Richtlinien erben alle Subdomains die Quarantäne-Richtlinie. Das bedeutet:

- mail.example.com erbt p=quarantine

- shop.example.com erbt p=quarantine

- api.example.com erbt p=quarantine

Diese Vererbung bietet grundlegenden Schutz, entspricht aber möglicherweise nicht allen organisatorischen Anforderungen.

II. Der DMARC sp-Tag: Subdomain-Richtlinienkontrolle

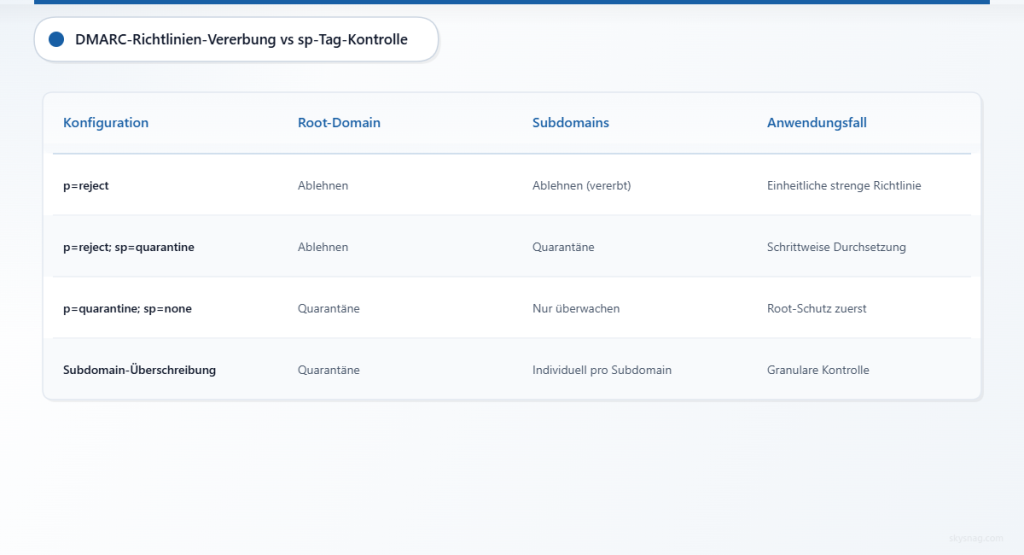

Der sp-Tag (Subdomain-Richtlinie) ermöglicht es Organisationen, unterschiedliche Richtlinien für Subdomains zu spezifizieren, während separate Root-Domain-Richtlinien beibehalten werden. Diese granulare Kontrolle adressiert Szenarien, in denen Subdomains eine andere Behandlung als die primäre Domain erfordern.

sp-Tag-Syntax und -Werte

Der sp-Tag akzeptiert dieselben Werte wie der Haupt-Richtlinien-Tag:

sp=none– Überwachung der Subdomain-Authentifizierung ohne Durchsetzungsp=quarantine– Behandlung fehlgeschlagener Subdomain-Nachrichten als verdächtigsp=reject– Blockierung von Subdomain-Nachrichten, die die Authentifizierung nicht bestehen

Strategische sp-Tag-Implementierung

Eine gängige Konfiguration kombiniert strengen Root-Domain-Schutz mit gradueller Subdomain-Durchsetzung:

_dmarc.example.com. IN TXT "v=DMARC1; p=reject; sp=quarantine; rua=mailto:[email protected]"Diese Richtlinie:

- Weist nicht authentifizierte Nachrichten von der Root-Domain ab

- Stellt nicht authentifizierte Nachrichten von Subdomains unter Quarantäne

- Bietet graduelle Durchsetzung bei Aufrechterhaltung der Sicherheit

III. Erweiterte Subdomain-Konfigurationsszenarien

Szenario 1: Hochsicherheits-Root mit Überwachungs-Subdomains

Organisationen mit kritischer Root-Domain-Kommunikation implementieren oft strenge Root-Richtlinien, während sie Subdomain-Aktivitäten überwachen:

_dmarc.example.com. IN TXT "v=DMARC1; p=reject; sp=none; rua=mailto:[email protected]; pct=100"Diese Konfiguration schützt die primäre Domain, während sie Intelligenz über Subdomain-Nutzungsmuster sammelt.

Szenario 2: Gestufte Durchsetzung über die Domain-Hierarchie

Einige Organisationen bevorzugen gestufte Durchsetzungsebenen:

_dmarc.example.com. IN TXT "v=DMARC1; p=quarantine; sp=none; rua=mailto:[email protected]"Dieser Ansatz ermöglicht die Überwachung der Subdomain-Authentifizierung bei Aufrechterhaltung moderaten Root-Domain-Schutzes.

Szenario 3: Subdomain-spezifische Überschreibungseinträge

Für präzise Kontrolle können Organisationen spezifische DMARC-Einträge für einzelne Subdomains veröffentlichen:

_dmarc.marketing.example.com. IN TXT "v=DMARC1; p=reject; rua=mailto:[email protected]"

_dmarc.api.example.com. IN TXT "v=DMARC1; p=none; rua=mailto:[email protected]"Diese Einträge überschreiben sowohl Root-Domain- als auch sp-Tag-Richtlinien für ihre jeweiligen Subdomains.

IV. Subdomain-Entdeckung und -Überwachung

Effektive Subdomain-DMARC-Implementierung erfordert umfassende Subdomain-Entdeckung. Organisationen unterschätzen oft ihren Subdomain-Fußabdruck und übersehen kritische Angriffsvektoren.

Häufig übersehene Subdomains

Sicherheitsteams übersehen häufig diese Subdomain-Kategorien:

- Entwicklungs- und Staging-Umgebungen (dev.example.com, staging.example.com)

- Drittanbieter-Integrationen (webhook.example.com, api.example.com)

- Legacy-Anwendungen (old.example.com, archive.example.com)

- Regionale oder Abteilungs-Subdomains (us.example.com, hr.example.com)

DMARC-Berichterstattung für Subdomain-Sichtbarkeit

DMARC-Aggregatberichte bieten Sichtbarkeit in die Subdomain-E-Mail-Aktivität. Der rua-Tag in Ihrer Root-Domain-Richtlinie erhält Berichte für alle Subdomains, es sei denn, sie haben spezifische DMARC-Einträge mit unterschiedlichen Berichterstattungsadressen.

Skysnag Protect entdeckt und überwacht automatisch Subdomain-Aktivitäten durch DMARC-Berichtsanalyse und hilft Organisationen dabei, zuvor unbekannte E-Mail-versendende Subdomains zu identifizieren.

V. Implementierungs-Best-Practices

Graduelle Subdomain-Richtlinienbereitstellung

Beginnen Sie mit der Überwachung aller Subdomains, bevor Sie die Durchsetzung implementieren:

- Phase 1: Bereitstellung von

p=none; sp=nonezur Etablierung der Basis-Berichterstattung - Phase 2: Wechsel zu

p=quarantine; sp=nonefür Root-Domain-Schutz - Phase 3: Implementierung von

p=quarantine; sp=quarantinefür umfassende Abdeckung - Phase 4: Fortschritt zu

p=reject; sp=rejectnach Validierung

Alignment-Anforderungen und Subdomains

DMARC-Alignment-Anforderungen gelten gleichermaßen für Subdomains. Damit Subdomain-Nachrichten DMARC bestehen:

- SPF muss mit der Subdomain (relaxed) oder exakt übereinstimmen (strict)

- DKIM-Signaturen müssen mit der übergeordneten Domain (relaxed) oder Subdomain (strict) übereinstimmen

Berücksichtigen Sie Alignment-Implikationen bei der Konfiguration von Subdomain-Richtlinien, insbesondere für Marketing-Automatisierung und transaktionale E-Mail-Services.

Testen von Subdomain-Konfigurationen

Bevor Sie Durchsetzungsrichtlinien implementieren, testen Sie Subdomain-Konfigurationen gründlich:

- Verifizieren Sie, dass SPF-Einträge alle Subdomain-Absenderquellen enthalten

- Stellen Sie sicher, dass DKIM-Signaturen ordnungsgemäß mit Domain-Richtlinien übereinstimmen

- Überwachen Sie DMARC-Berichte auf unerwartete Subdomain-Authentifizierungsfehler

- Testen Sie die E-Mail-Zustellung von allen aktiven Subdomains

VI. Compliance und Subdomain-Abdeckung

Organisationen, die regulatorischen Anforderungen unterliegen, sollten sicherstellen, dass umfassende Subdomain-Abdeckung ihre Compliance-Ziele unterstützt. Während spezifische Vorschriften möglicherweise nicht explizit DMARC-Subdomain-Richtlinien vorschreiben, demonstriert umfassende E-Mail-Authentifizierung Due Diligence beim Schutz vor Phishing- und Spoofing-Angriffen.

Branchen, die mit sensiblen Daten umgehen, implementieren oft strenge Subdomain-Richtlinien als Teil breiterer Cybersicherheits-Frameworks. Der sp-Tag bietet die Flexibilität, Sicherheitsanforderungen mit operativen Bedürfnissen verschiedener Subdomain-Funktionen auszubalancieren.

VII. Häufige Subdomain-Richtlinienfehler

Übermäßig permissive Subdomain-Richtlinien

Das unbegrenzte Setzen von sp=none schafft persistente blinde Flecken in der E-Mail-Sicherheitsabdeckung. Während Überwachungsphasen wichtig sind, sollten Organisationen basierend auf Berichtsdaten zu Durchsetzungsrichtlinien fortschreiten.

Inkonsistente Richtlinienlogik

Die Implementierung strengerer Root-Domain-Richtlinien bei Beibehaltung permissiver Subdomain-Richtlinien kann Sicherheitslücken schaffen. Angreifer könnten schwach geschützte Subdomains angreifen, um Root-Domain-Kontrollen zu umgehen.

Fehlende Subdomain-Entdeckung

Die Bereitstellung von DMARC-Richtlinien ohne umfassende Subdomain-Entdeckung lässt unbekannte Angriffsvektoren ungeschützt. Regelmäßige Subdomain-Enumeration und -Überwachung gewährleistet umfassende Abdeckung.

VIII. Erweiterte sp-Tag-Überlegungen

Wildcard-Subdomain-Implikationen

Der sp-Tag gilt für alle aktuellen und zukünftigen Subdomains unter der Root-Domain. Dies schließt dynamisch erstellte Subdomains und Wildcard-DNS-Konfigurationen ein. Organisationen, die dynamische Subdomain-Erstellung verwenden, sollten sorgfältig sp-Tag-Implikationen für automatisierte Systeme berücksichtigen.

Multi-Level-Subdomain-Vererbung

Für Multi-Level-Subdomains (wie mail.marketing.example.com) folgt die DMARC-Vererbung der organisatorischen Domain-Struktur. Die spezifischste verfügbare Richtlinie gilt, sei es von der unmittelbaren übergeordneten, organisatorischen oder Root-Domain.

IX. Integration mit E-Mail-Sicherheitsplattformen

Moderne E-Mail-Sicherheitsplattformen wie Skysnag Protect bieten zentralisierte Verwaltung von Subdomain-DMARC-Richtlinien und verfolgen automatisch Richtlinienvererbung und identifizieren Konfigurationslücken. Diese Sichtbarkeit erweist sich als wesentlich für Organisationen, die komplexe Domain-Infrastrukturen verwalten.

Automatisierte Richtlinienverwaltung hilft dabei, konsistente Schutzniveaus über Root-Domains und Subdomains hinweg zu gewährleisten und bietet gleichzeitig die Flexibilität zur Implementierung granularer Kontrollen, wo Geschäftsanforderungen unterschiedliche Ansätze erfordern.

X. Wichtige Erkenntnisse

DMARC-Subdomain-Richtlinien bieten wesentlichen Schutz über die Root-Domain-Abdeckung hinaus. Der sp-Tag bietet flexible Richtlinienkontrolle und ermöglicht es Organisationen, Sicherheitsanforderungen mit operativen Bedürfnissen verschiedener Subdomain-Funktionen auszubalancieren.

Erfolgreiche Subdomain-DMARC-Implementierung erfordert umfassende Subdomain-Entdeckung, graduelle Richtlinienbereitstellung und laufende Überwachung durch Aggregatberichte. Organisationen sollten häufige Fallstricke wie übermäßig permissive Richtlinien und inkonsistente Durchsetzungslogik vermeiden.

Skysnag Protect vereinfacht das Subdomain-DMARC-Management durch automatisierte Entdeckung, zentralisierte Richtlinienkontrolle und umfassende Berichterstattung über Ihre gesamte Domain-Infrastruktur.